什么是 exif?

可交换图像文件格式(英语:Exchangeable image file format,官方简称 Exif),是专门为数码相机的照片设定的,可以记录数码照片的属性信息和拍摄数据。

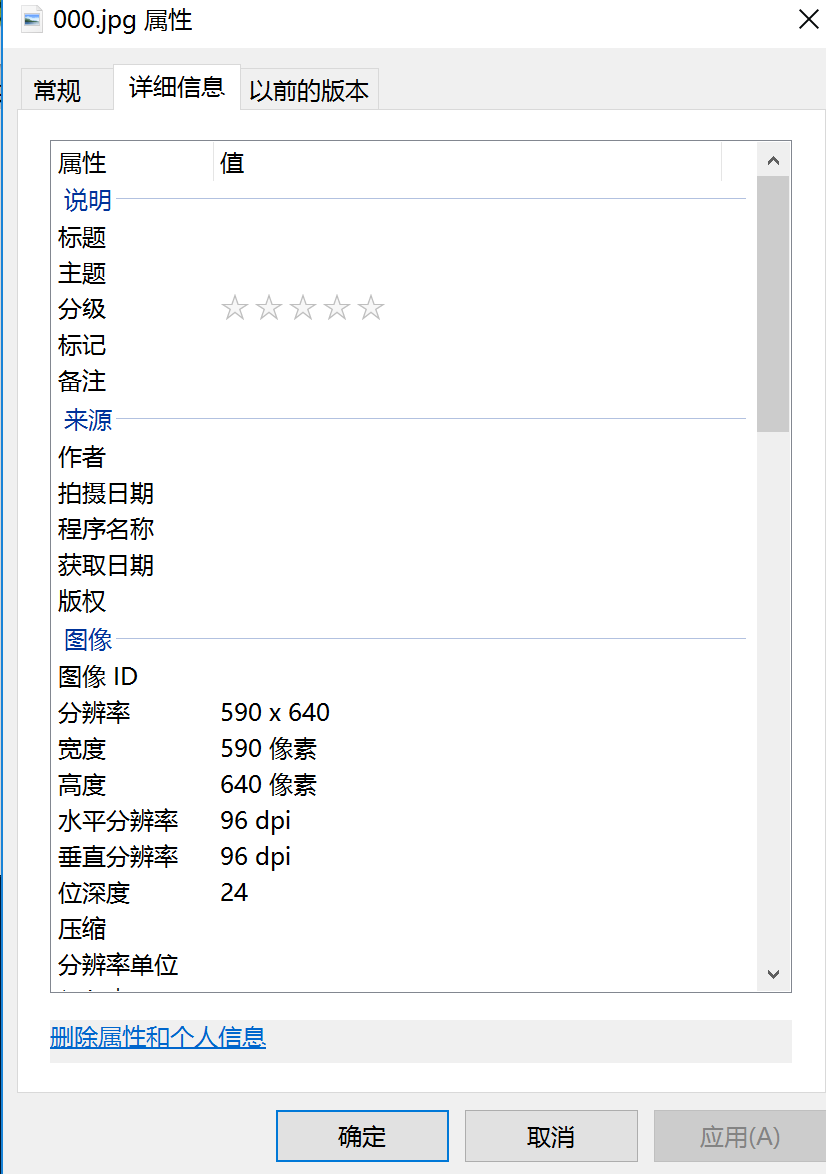

可能这样说你还是感觉云里雾里的,看下 windows 下的截图就清楚了。

一张原图:

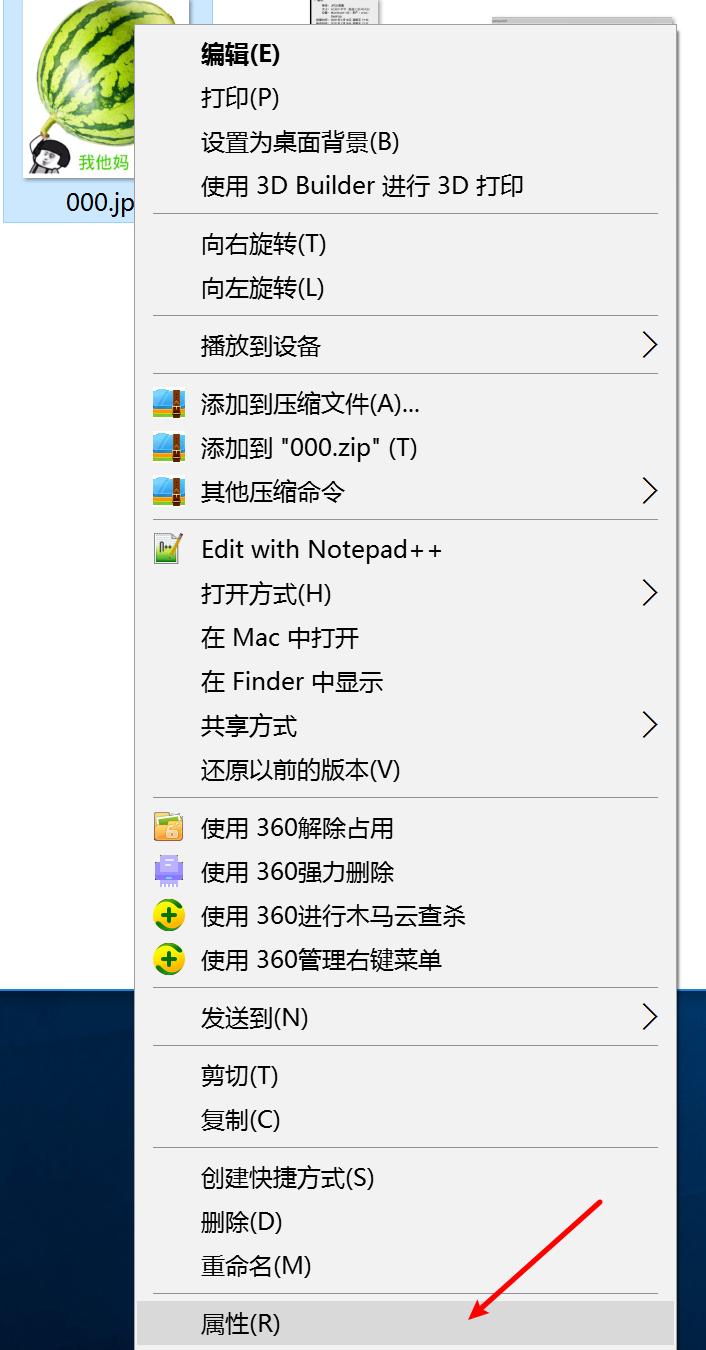

鼠标右键看下信息:

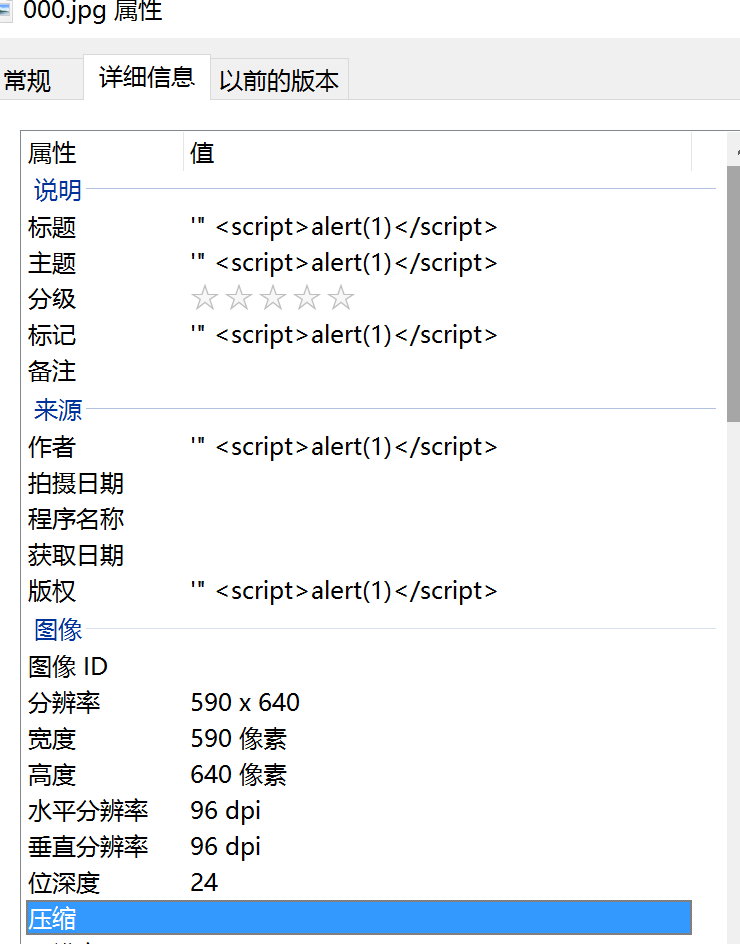

在这里面就含有图片的各种信息,以前在网上有很多的社工套路里面,让受害者拍摄一张任意图,然后原图发送过来,通过图片的 GPS 信息来确认受害者的地理位置。

0x01 如何修改 exif 信息

在网上其实推荐在 windows 或 Linux 上均可修改,但是在这里我还是推荐最简单的修改方式,直接在 Windows 上右键打开即可修改。

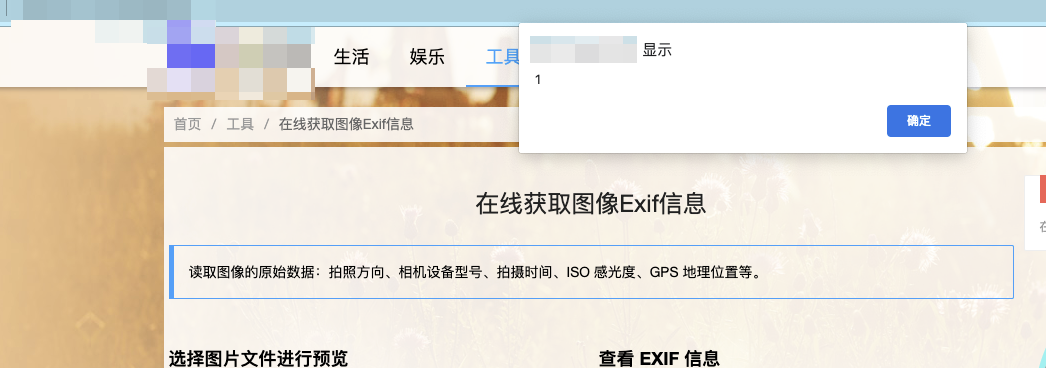

在所有的能够添加 xss 语句的框里面添加 xss 语句:

'" <script>alert(1)</script>

0x02 实例测试

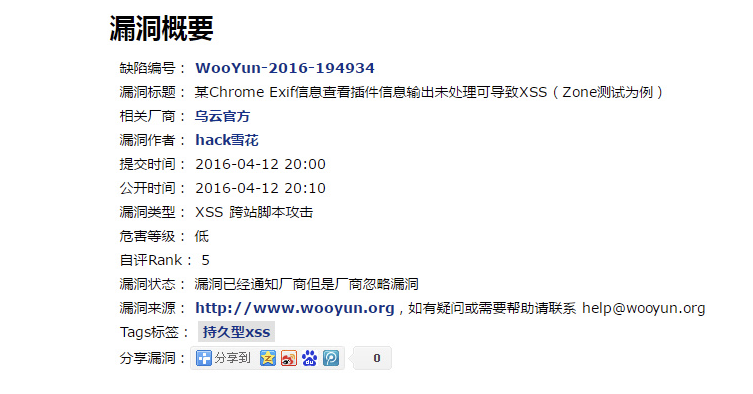

Exif xss 攻击对象主要针对的是能够读取 exif 信息的网站或插件,在早些年的时候 Chrome 的 exif 插件是存在这样的漏洞的,当用户浏览图片的时候就会触发 payload,导致 cookie 被盗用。

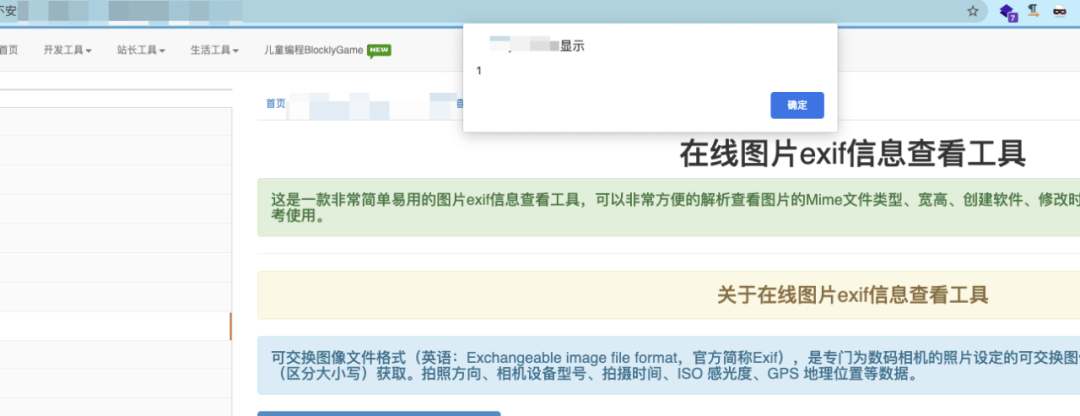

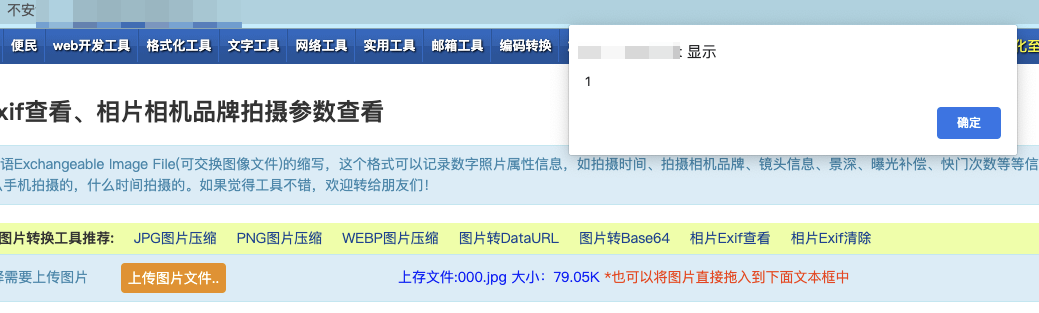

现在依旧有很多的能够识别 exif 的网站存在该漏洞,从网上直接搜索 exif 在线查看,大部分都存在该漏洞。

案例 1

案例 2

案例 3

案例 4

0x03 总结

从测试来看,exif xss 属于比较小众的 xss,而且现在这种漏洞不算很多,并且属于反射型 xss,但是如果不加防范,在 Chrome 中使用 exif 插件的时候,漏洞利用危害依旧很大。

行动吧,在路上总比一直观望的要好,未来的你肯定会感谢现在拼搏的自己!如果想学习提升找不到资料,没人答疑解惑时,请及时加入群: 786229024,里面有各种测试开发资料和技术可以一起交流哦。

最后: 下方这份完整的软件测试视频教程已经整理上传完成,需要的朋友们可以自行领取【保证100%免费】

软件测试面试文档

我们学习必然是为了找到高薪的工作,下面这些面试题是来自阿里、腾讯、字节等一线互联网大厂最新的面试资料,并且有字节大佬给出了权威的解答,刷完这一套面试资料相信大家都能找到满意的工作。

2304

2304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?