首帖,写的不好的地方欢迎大佬指正。

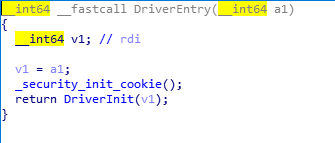

1.入口点的定位

1.1定位到入口函数

1.2 驱动初始化,下面是常规的线程进程模块加载,然后还使用FltCreateCommunicationPort注册了个通信方式传递消息。

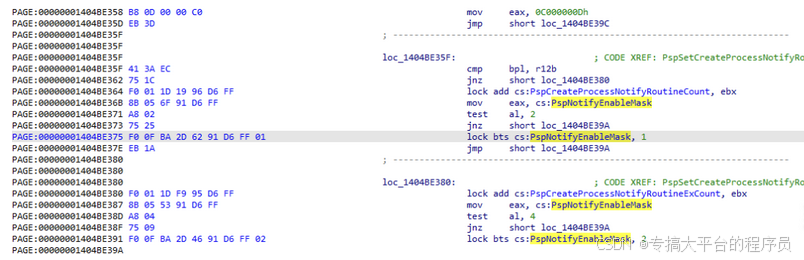

补充:说一下线程/进程/模块监控这种保护的对抗思路(虽然可能你们都知道),以进程创建监控为例,在【ntoskrnl.exe】的分析文件中找到进程创建函数,在下面找到这个PspNotifyEnableMask,抹掉。

虽说上面补丁就可以过掉,但我们还是看下这个驱动在回调里做了什么

2.进程/线程/模块监控

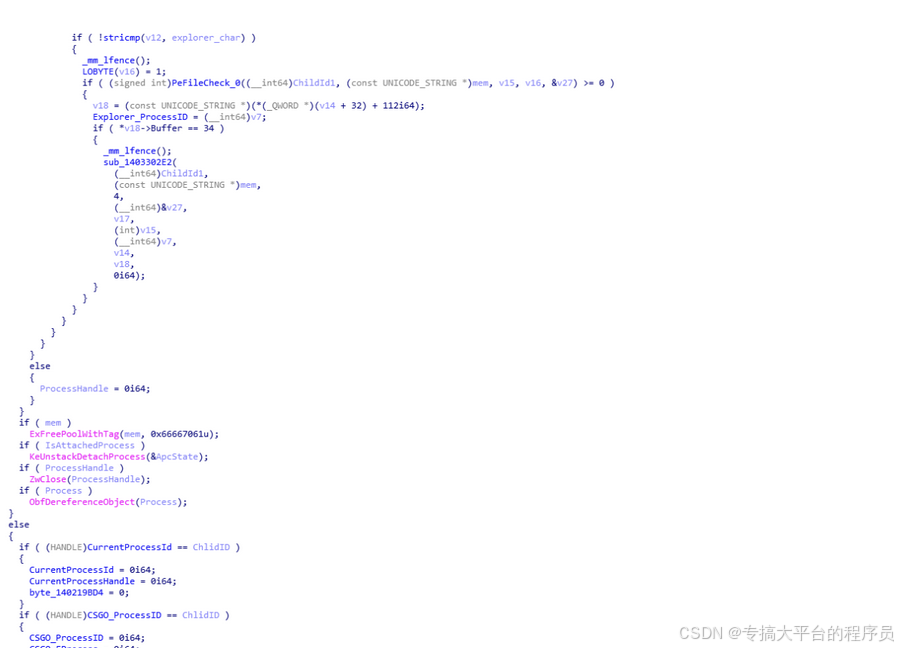

2.1 进程监控函数

看你是不是"csgo.exe"和"explorer.exe",看样子这里只是简单的字符串比对,看看是不是自己保护的程序,不是的话就监控你。

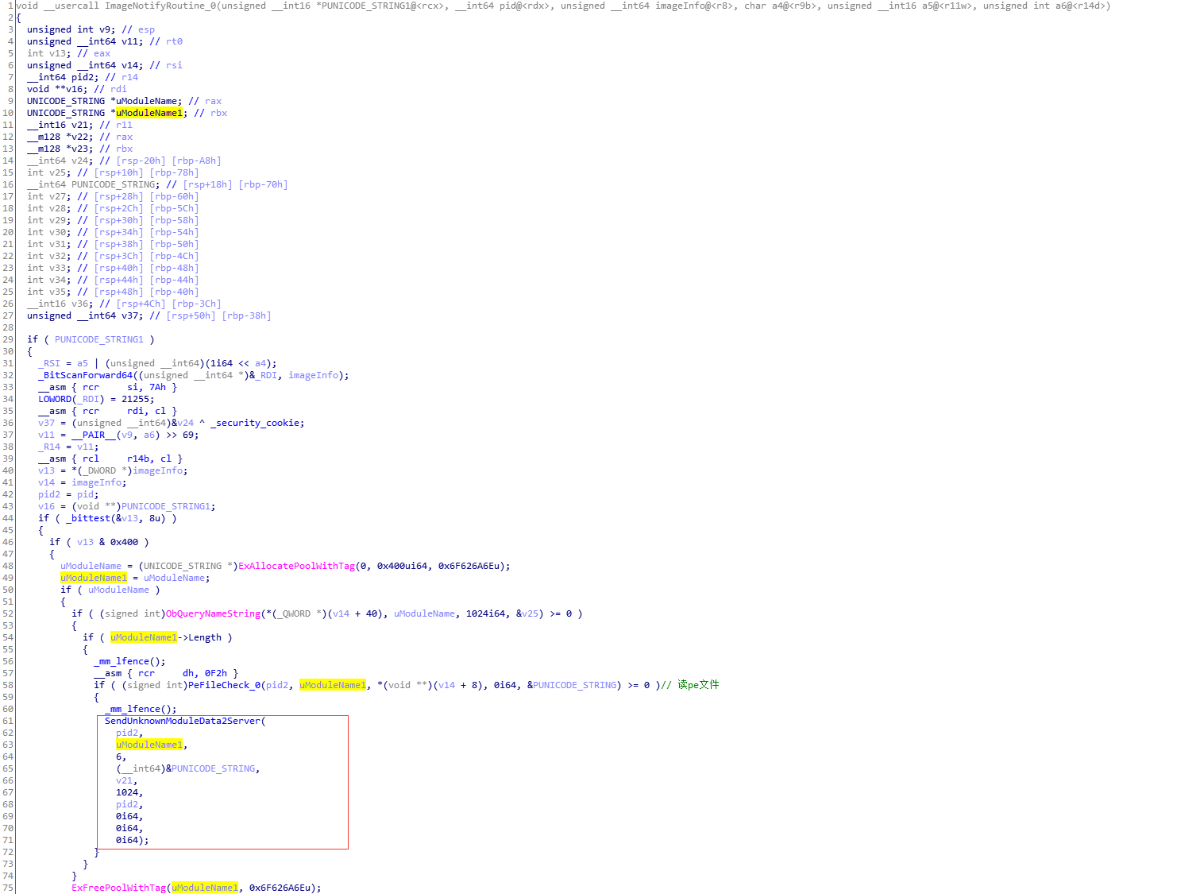

2.2 模块监控函数

看到红框圈出来的关键函数。

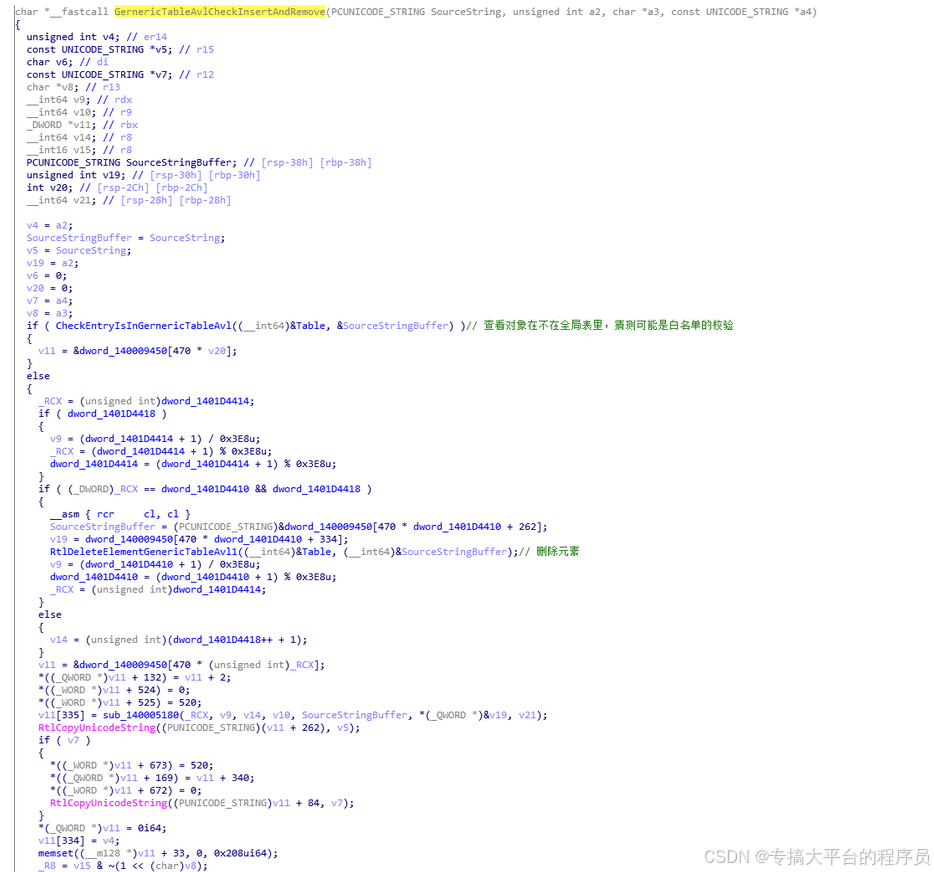

进去看看

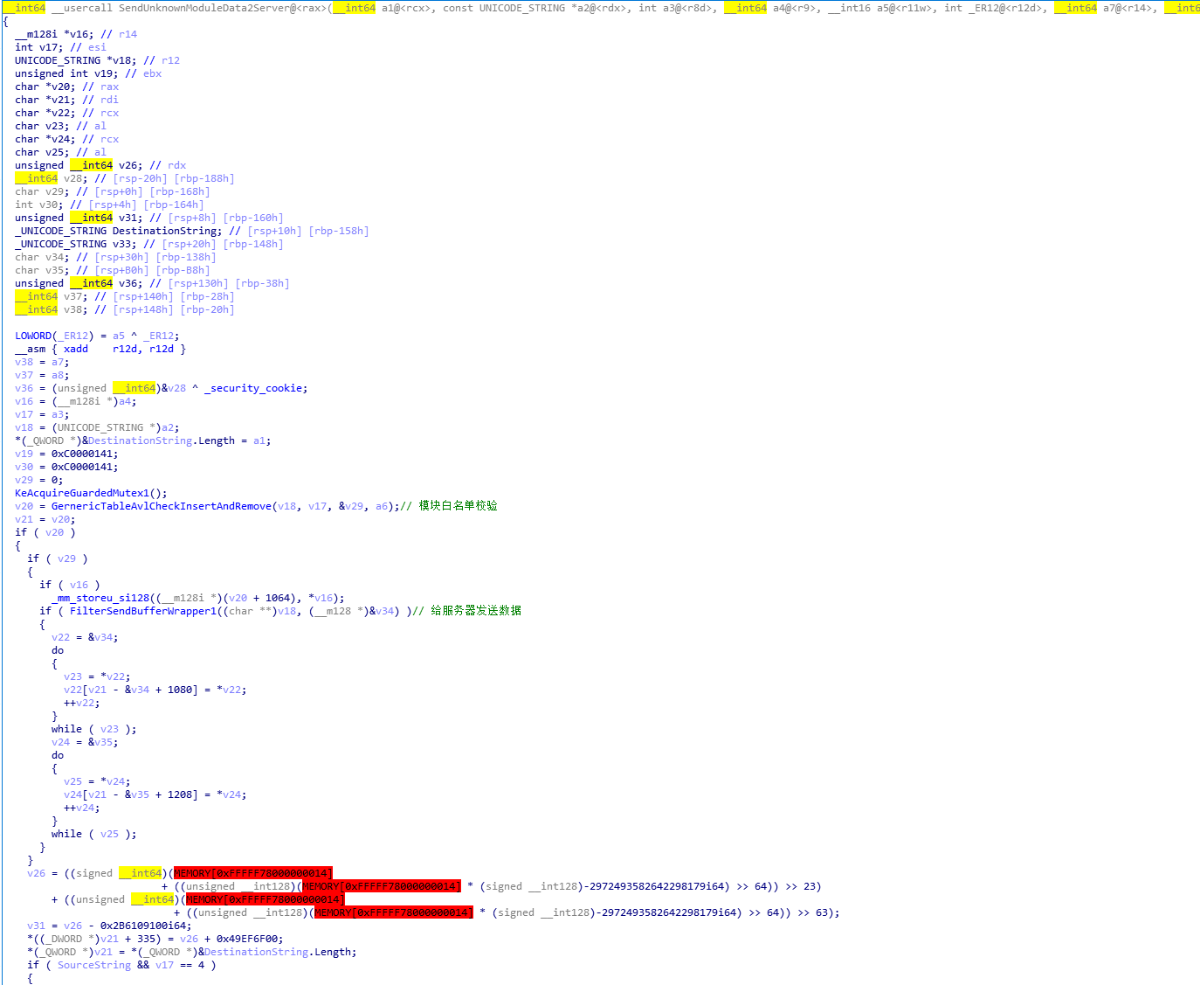

GernericTableAvlCheckInsertAndRemove 白名单校验

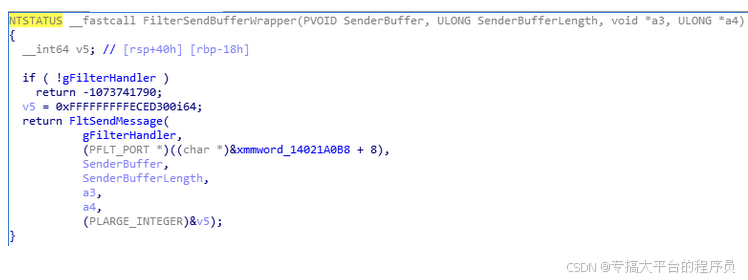

FilterSendBufferWrapper 这个是通信

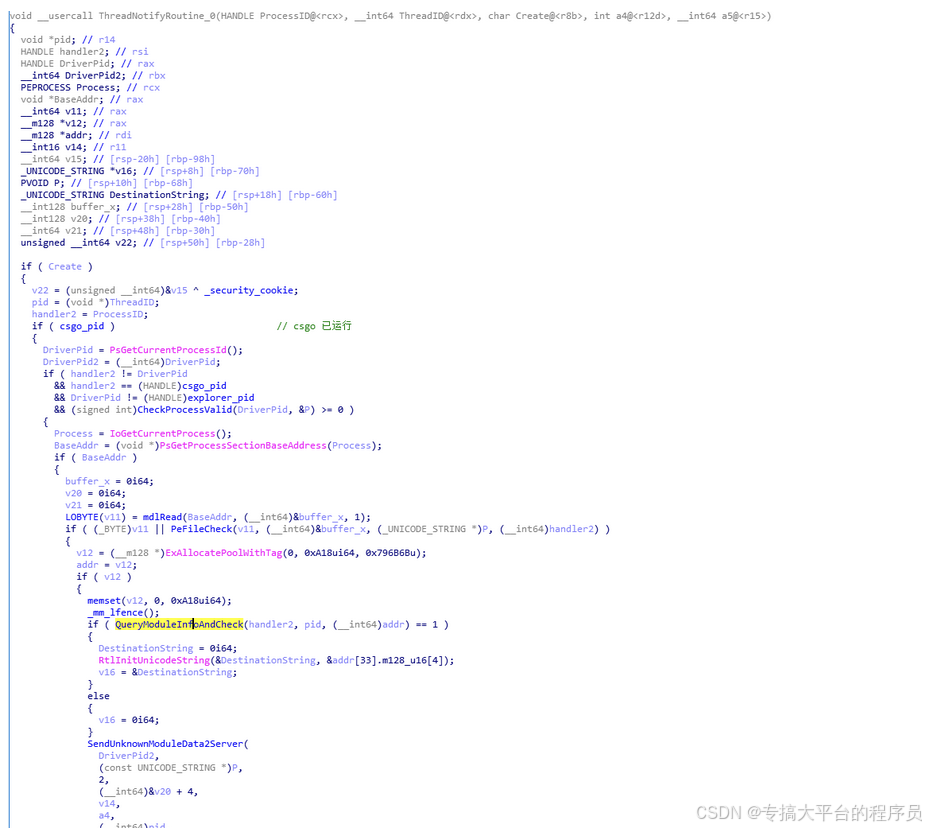

2.3 线程监控函数

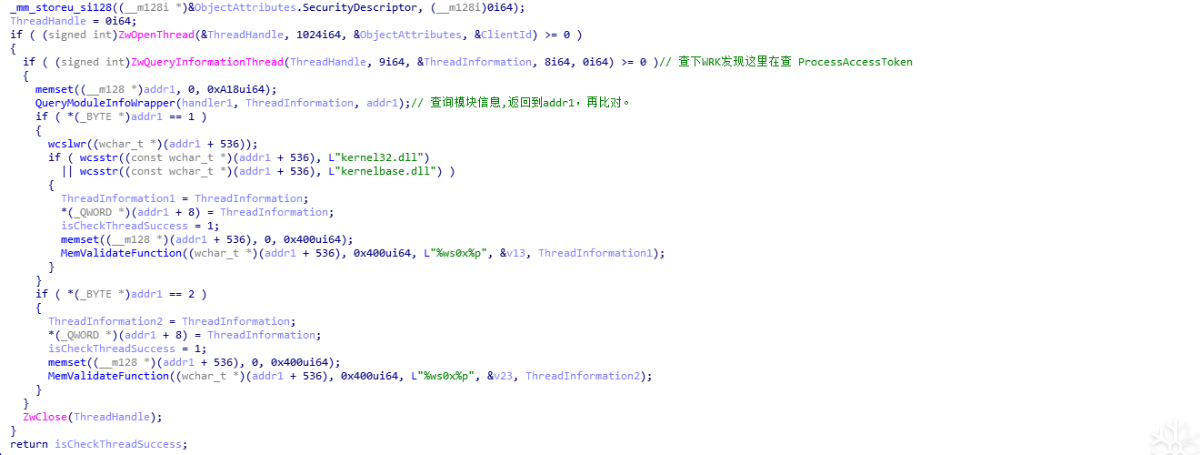

进来先mdl读你的pe文件,然后查询你的模块信息

我们看下这个模块的查询函数 QueryModuleInfoAndCheck里面做了什么

3.上传未知模块信息的函数 R3ReadCheckPeFile1

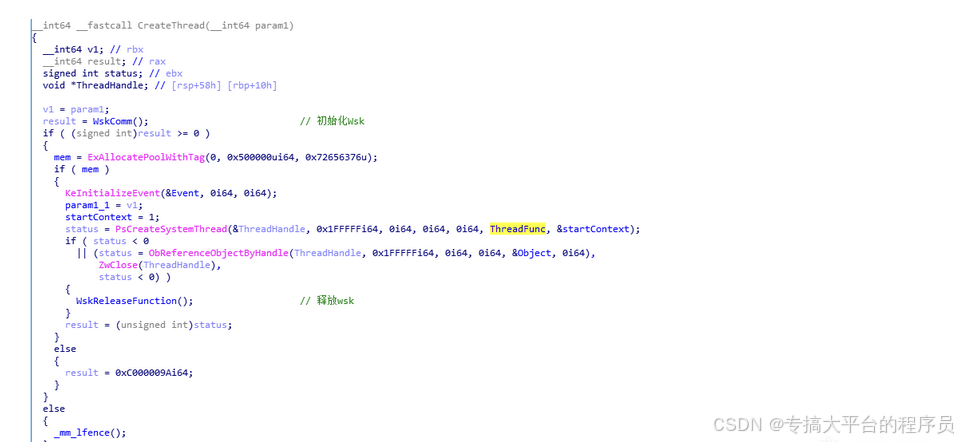

4.CreateThread函数

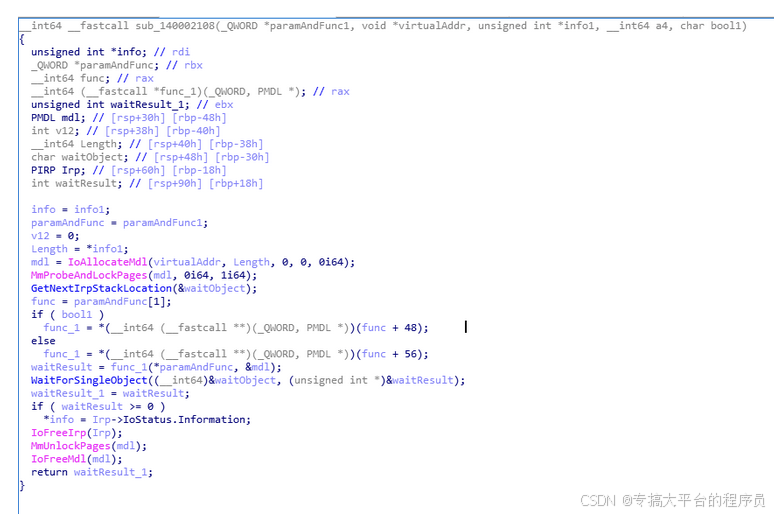

ThreadFunc 跟到底,观察到他从IRP中读了数据。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?