什么是UPX壳

UPX壳是一种压缩壳,用来压缩运行程序大小,同时壳的存在也是防止反汇编软件找到入口点,所以脱壳就显得很重要。

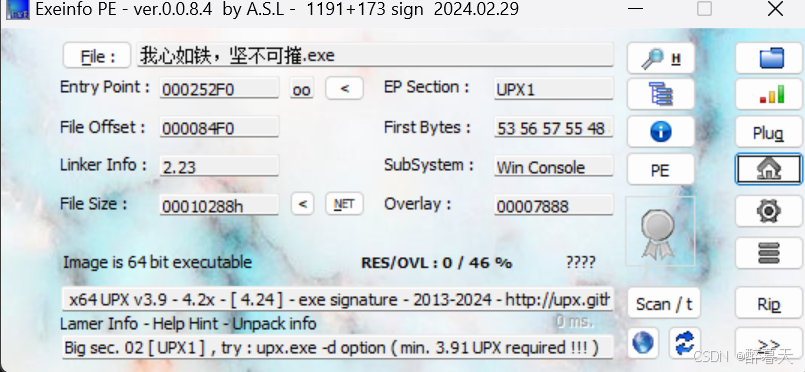

例如:这里有一个带upx壳的exe 如果直接用反汇编工具

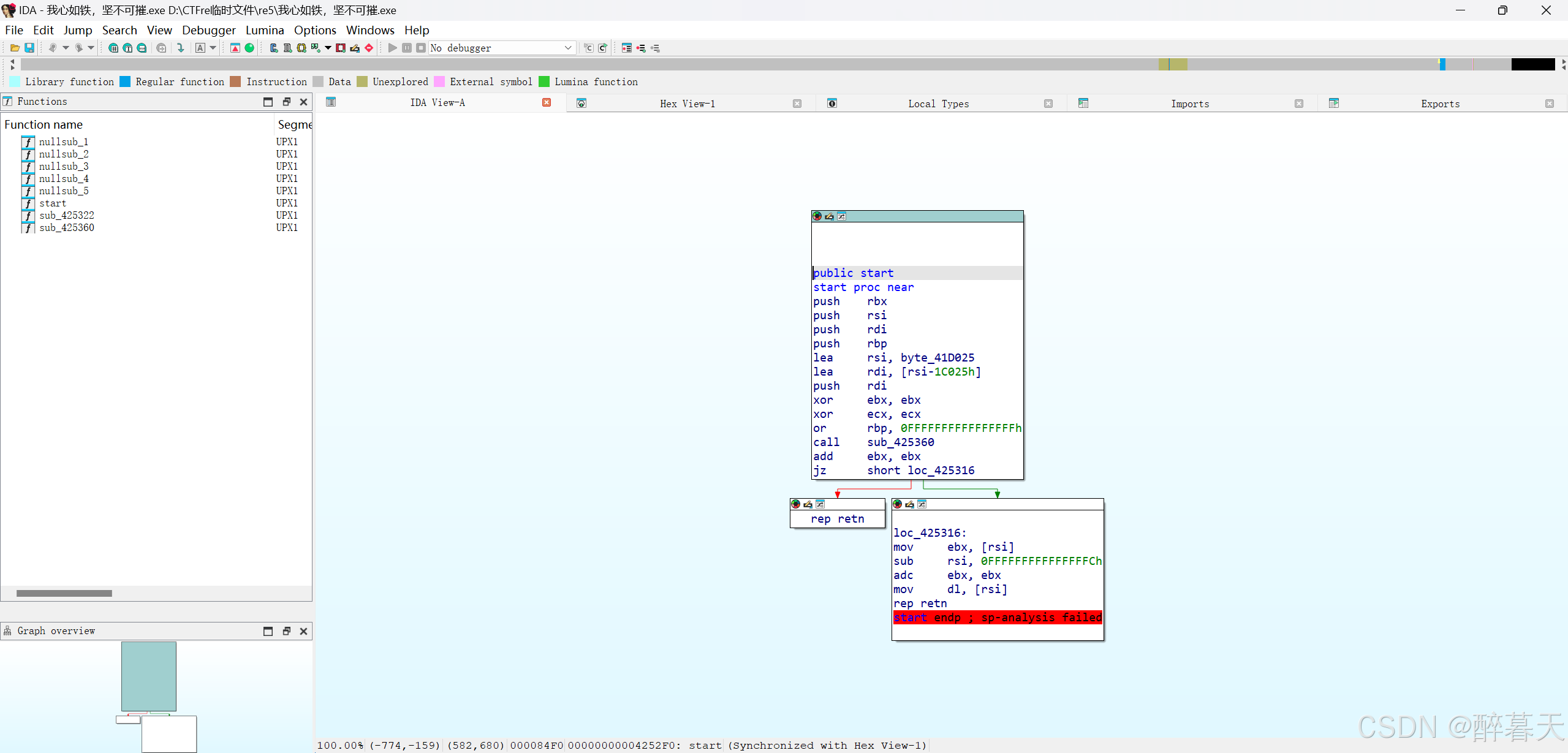

如果直接用反汇编工具 就会发现函数很少,而且伪C代码也没信息,这就是壳的作用,通过修改程序的入口点来实现阻止反汇编工具的使用

就会发现函数很少,而且伪C代码也没信息,这就是壳的作用,通过修改程序的入口点来实现阻止反汇编工具的使用

UPX脱壳

常规upx壳

还是以上面的那个题做例子

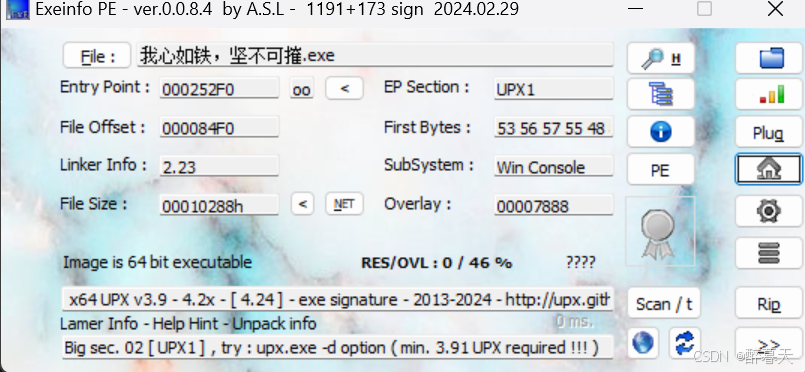

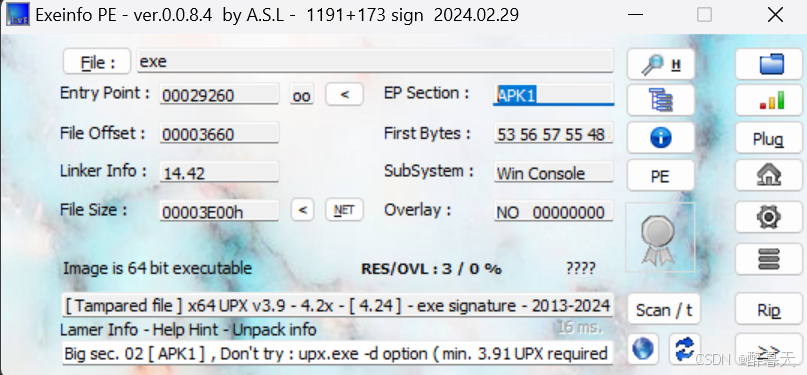

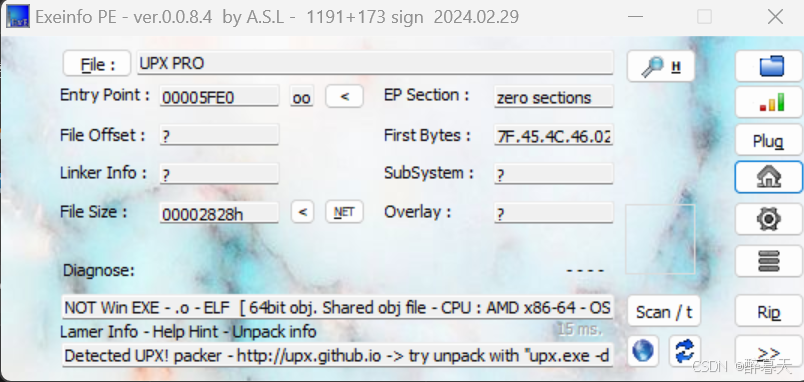

用PE查壳工具看了之后提示了尝试使用upx -d指令直接脱壳,并且右边也写了是UPX段的内容,这里也可以用010看一下

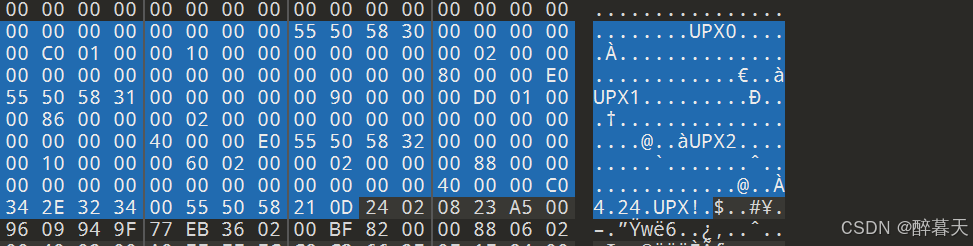

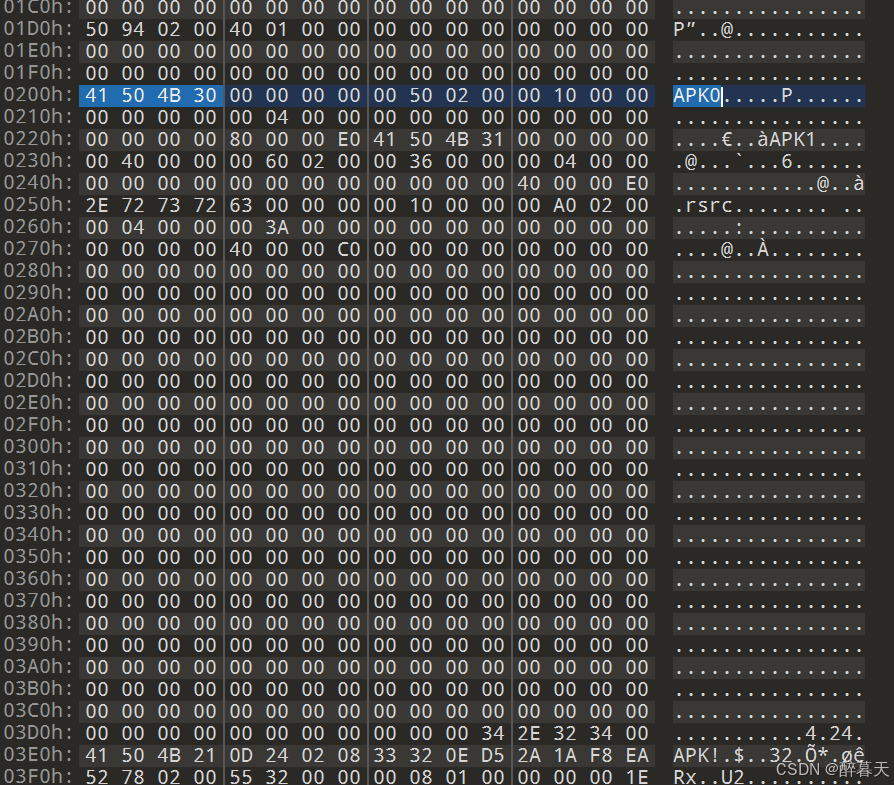

用PE查壳工具看了之后提示了尝试使用upx -d指令直接脱壳,并且右边也写了是UPX段的内容,这里也可以用010看一下 发现了有三段UPX标识段,这时用upx -d直接脱壳就行了

发现了有三段UPX标识段,这时用upx -d直接脱壳就行了

魔改类型1:修改UPX标识段

通过上面也看得出来,UPX壳的识别段正常情况都是像上面这样的,但是也会遇到魔改的,例如:

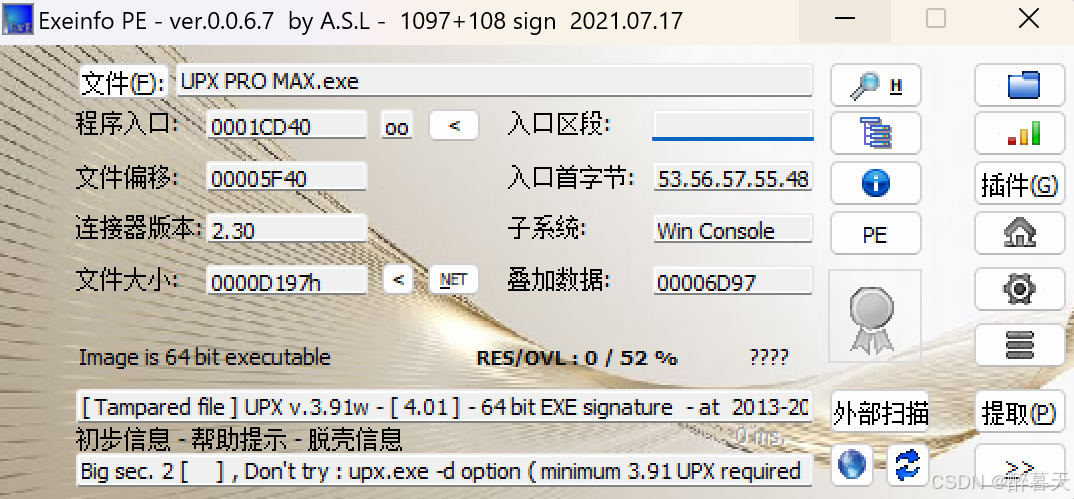

这里通过PE可以看到,原本是UPX1的表示段变成了APK1,此时虽然会怀疑是不是加壳方式判断错误,但是注意看最下面的提示:不要尝试直接UPX -d脱壳。说明还是UPX壳,但是UPX标识位被修改了,用010看一下

这里通过PE可以看到,原本是UPX1的表示段变成了APK1,此时虽然会怀疑是不是加壳方式判断错误,但是注意看最下面的提示:不要尝试直接UPX -d脱壳。说明还是UPX壳,但是UPX标识位被修改了,用010看一下 发现确实是APK,尝试将APK修改成UPX试试

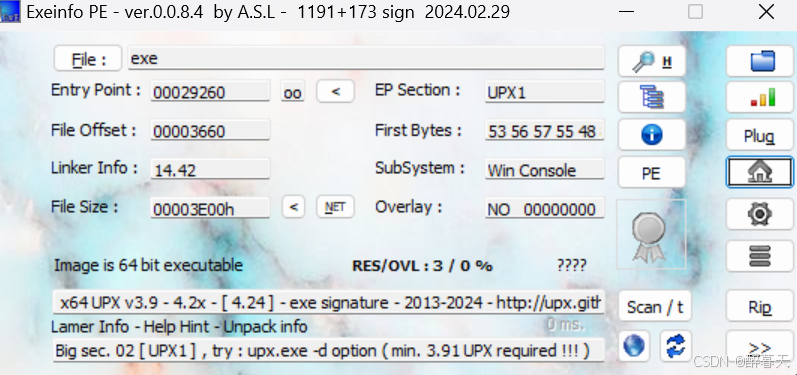

发现确实是APK,尝试将APK修改成UPX试试 下面的提示就变成了让我们用UPX -d脱壳

下面的提示就变成了让我们用UPX -d脱壳

再看一个例子:

这里可以看到标识段的UPX是小写的,提示不要直接UPX-d脱壳,所以在010中将小写upx改为大写即可。

这里可以看到标识段的UPX是小写的,提示不要直接UPX-d脱壳,所以在010中将小写upx改为大写即可。

总结一下:这种修改标识段的UPX脱壳一般具有两个特征:

1.提示处:不要直接用UPX-d脱壳

2.标识处:不是UPX1

方法:修改UPX标识处,改回UPX

魔改类型2:在elf文件中修改偏移值

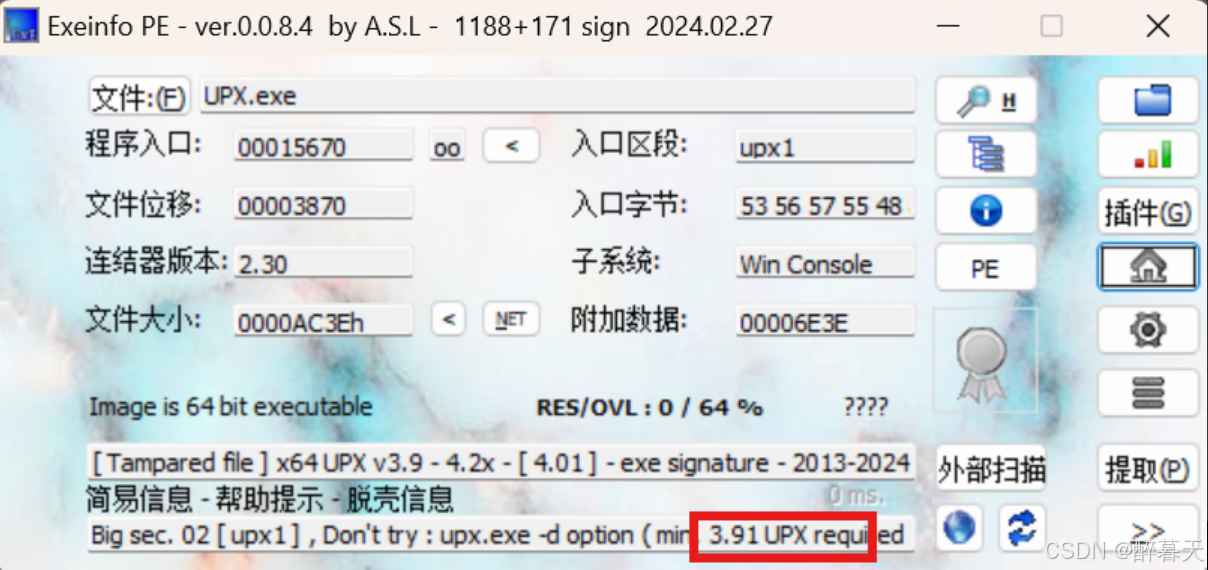

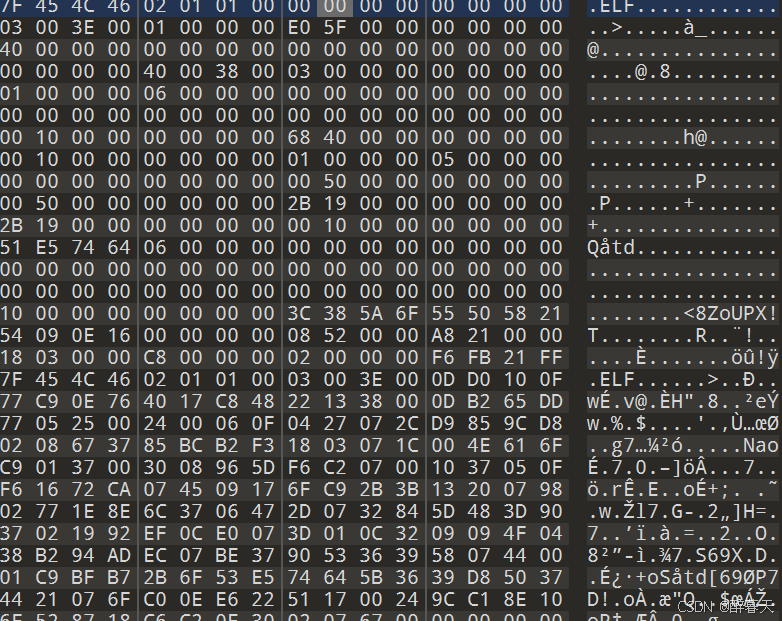

对于elf文件的UPX加壳,与pe文件不一样,举个例子: 这里可以看到是upx加壳的elf文件

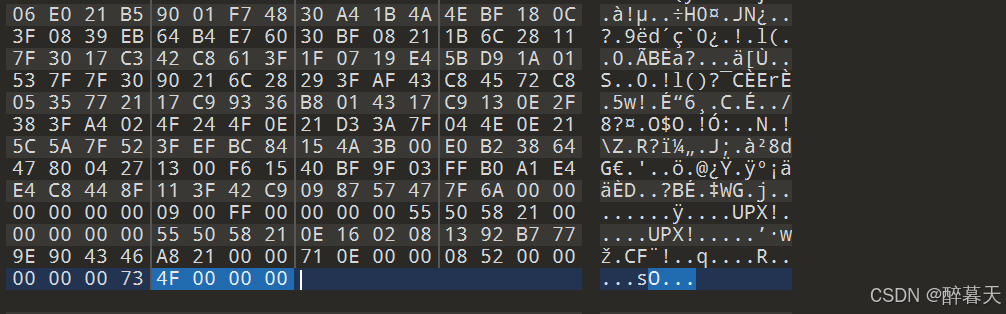

这里可以看到是upx加壳的elf文件 可以在文件开始的位置发现UPX!,与pe文件不同的是这里UPX没有分为4段排列在一起。用PE查看这道题目的提示:尝试upx -d脱壳,但是依旧不能直接脱壳,根据查询,如果elf文件最后的overlay_offset值(偏移值)被修改了也是不能直接脱壳的。正常的偏移值应为F4 00 00 00

可以在文件开始的位置发现UPX!,与pe文件不同的是这里UPX没有分为4段排列在一起。用PE查看这道题目的提示:尝试upx -d脱壳,但是依旧不能直接脱壳,根据查询,如果elf文件最后的overlay_offset值(偏移值)被修改了也是不能直接脱壳的。正常的偏移值应为F4 00 00 00 这里被修改位4F了,将其修改过来就可以脱壳了

这里被修改位4F了,将其修改过来就可以脱壳了

魔改类型3:手动脱壳

因为UPX壳的变种很多,上面所提到的是最常见的几种,面对一些题目将UPX标识位改为0的就很难办了,这个时候就要学会手动脱壳,虽然这样脱壳出来的伪代码不好看,但起码能有伪代码看。

要学习手动脱壳,就要先学习UPX加壳原理和ESP定律脱壳

这里先学习利用ESP定律脱壳

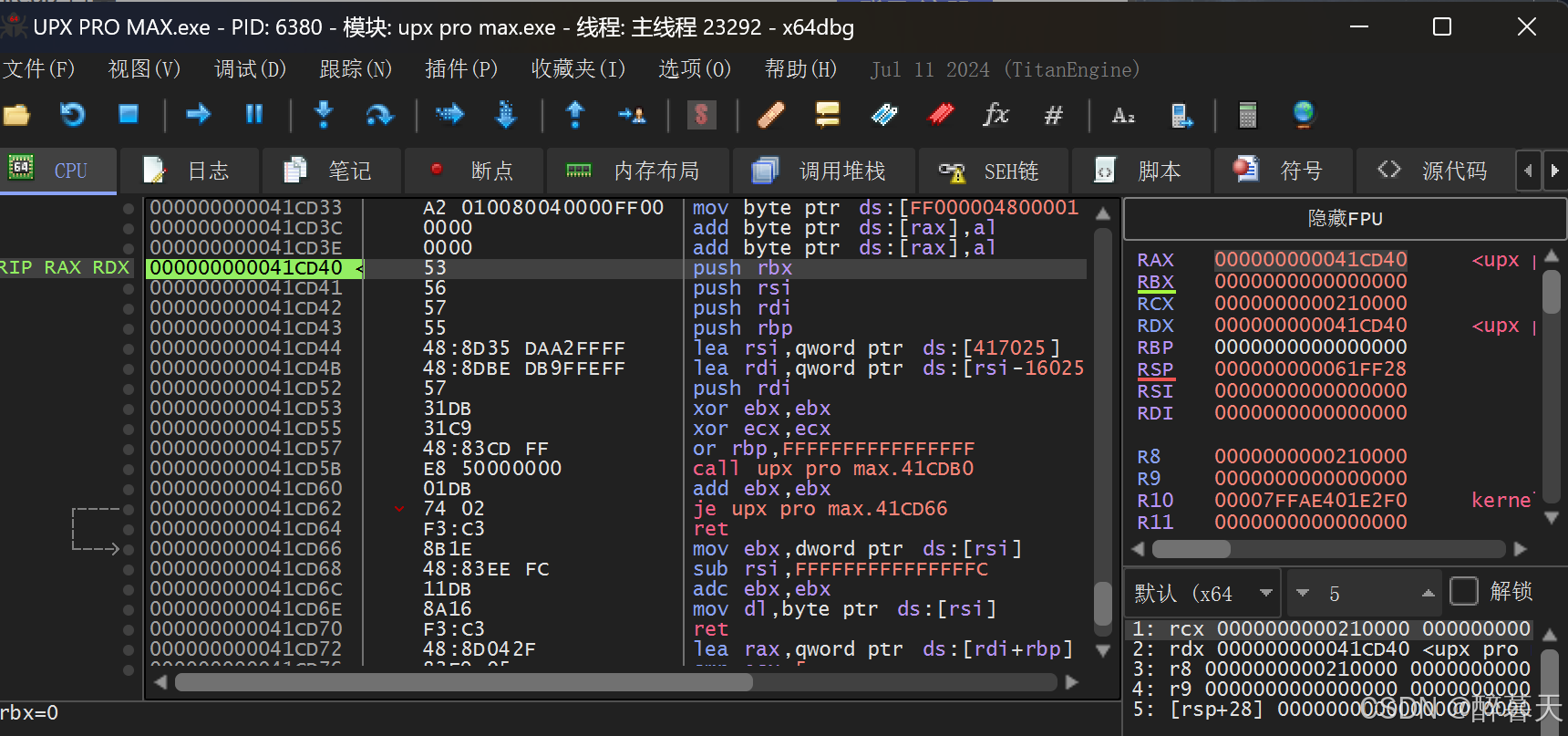

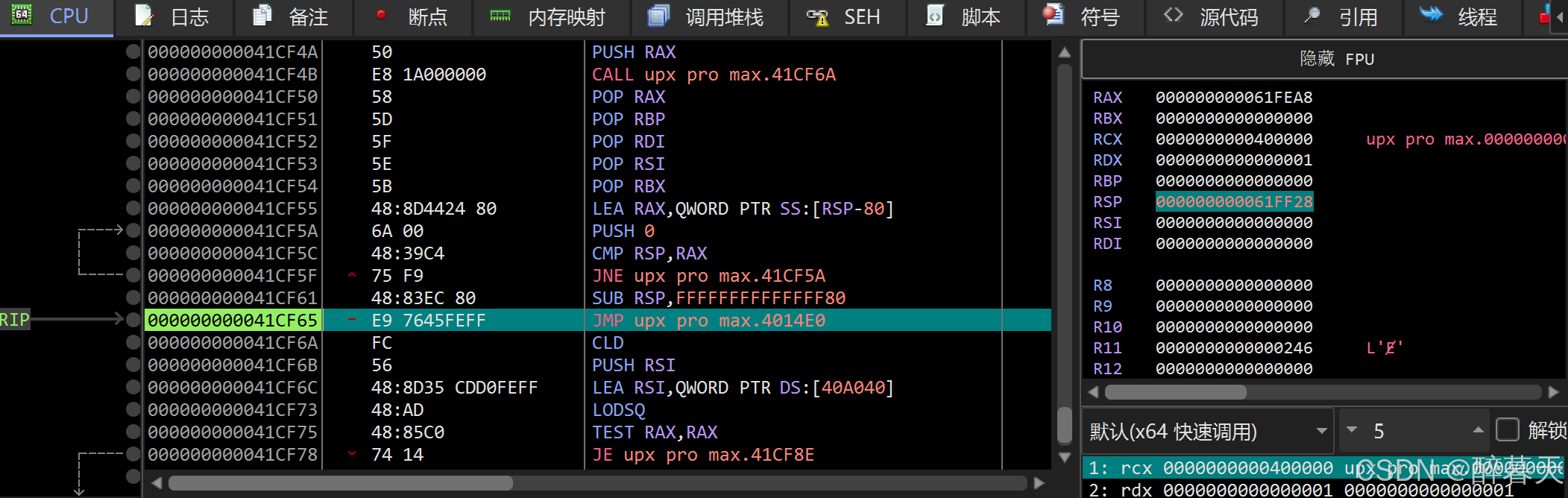

举例: 这里可以看到首先是一个UPX壳,UPX区段被改为0x00了,这种情况下手动脱壳是最好的选择,用x64打开,F9运行

这里可以看到首先是一个UPX壳,UPX区段被改为0x00了,这种情况下手动脱壳是最好的选择,用x64打开,F9运行 到达入库断点处,发现调用四个压栈,同时rsp是红色的,F8步过,一直到push下面右键RSP,在转储中跟随

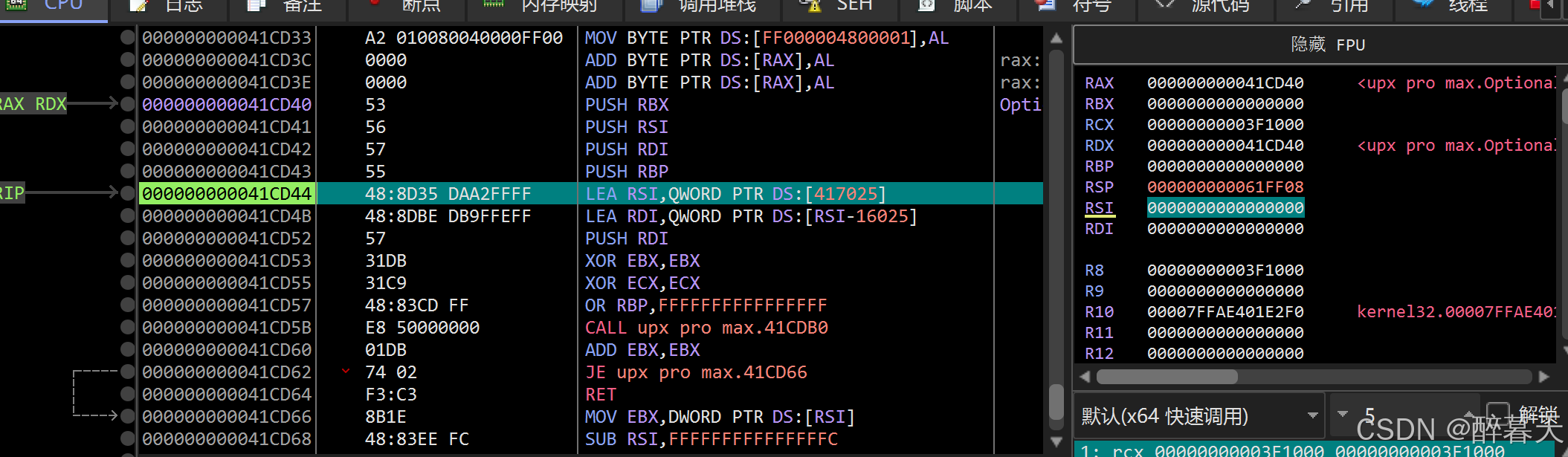

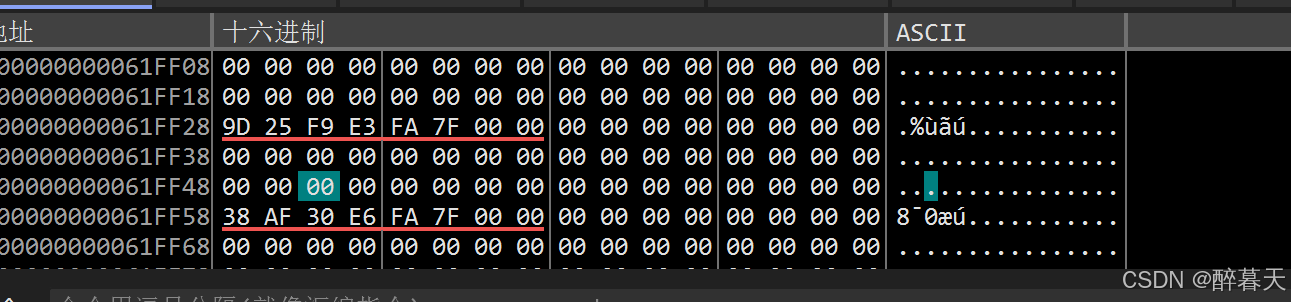

到达入库断点处,发现调用四个压栈,同时rsp是红色的,F8步过,一直到push下面右键RSP,在转储中跟随 右键设置断点——硬件——存取——四字

右键设置断点——硬件——存取——四字 接下来F9,发现大跳转

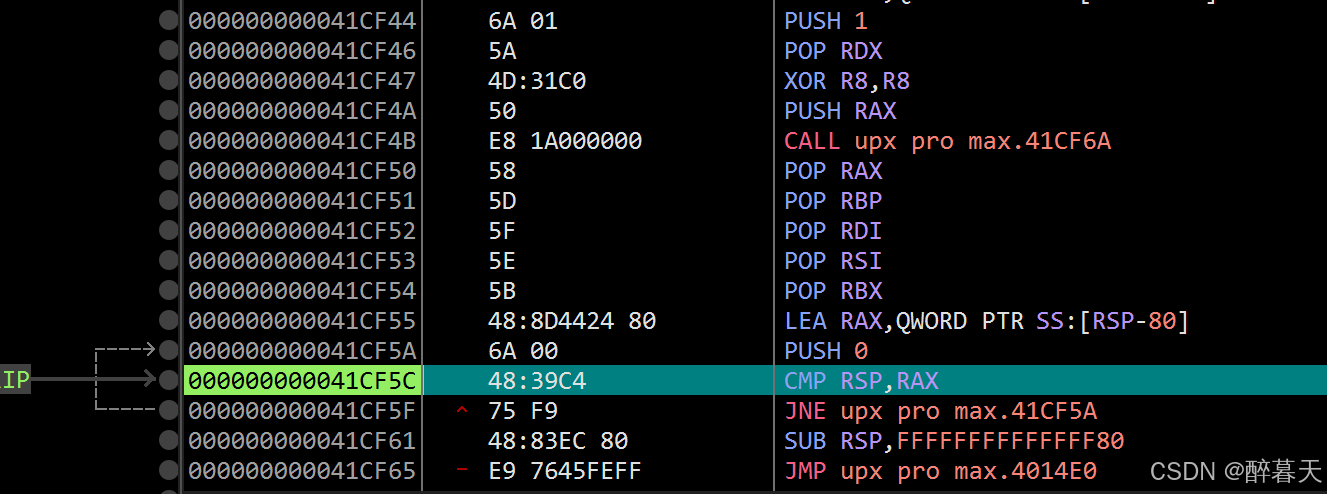

接下来F9,发现大跳转 出现了EO入口地址,同时压栈变成出栈,说明即将恢复入口地址,接下来只需要跳转到EO处即可,但是这里有个死循环,F4跳转到光标处跳出循环

出现了EO入口地址,同时压栈变成出栈,说明即将恢复入口地址,接下来只需要跳转到EO处即可,但是这里有个死循环,F4跳转到光标处跳出循环

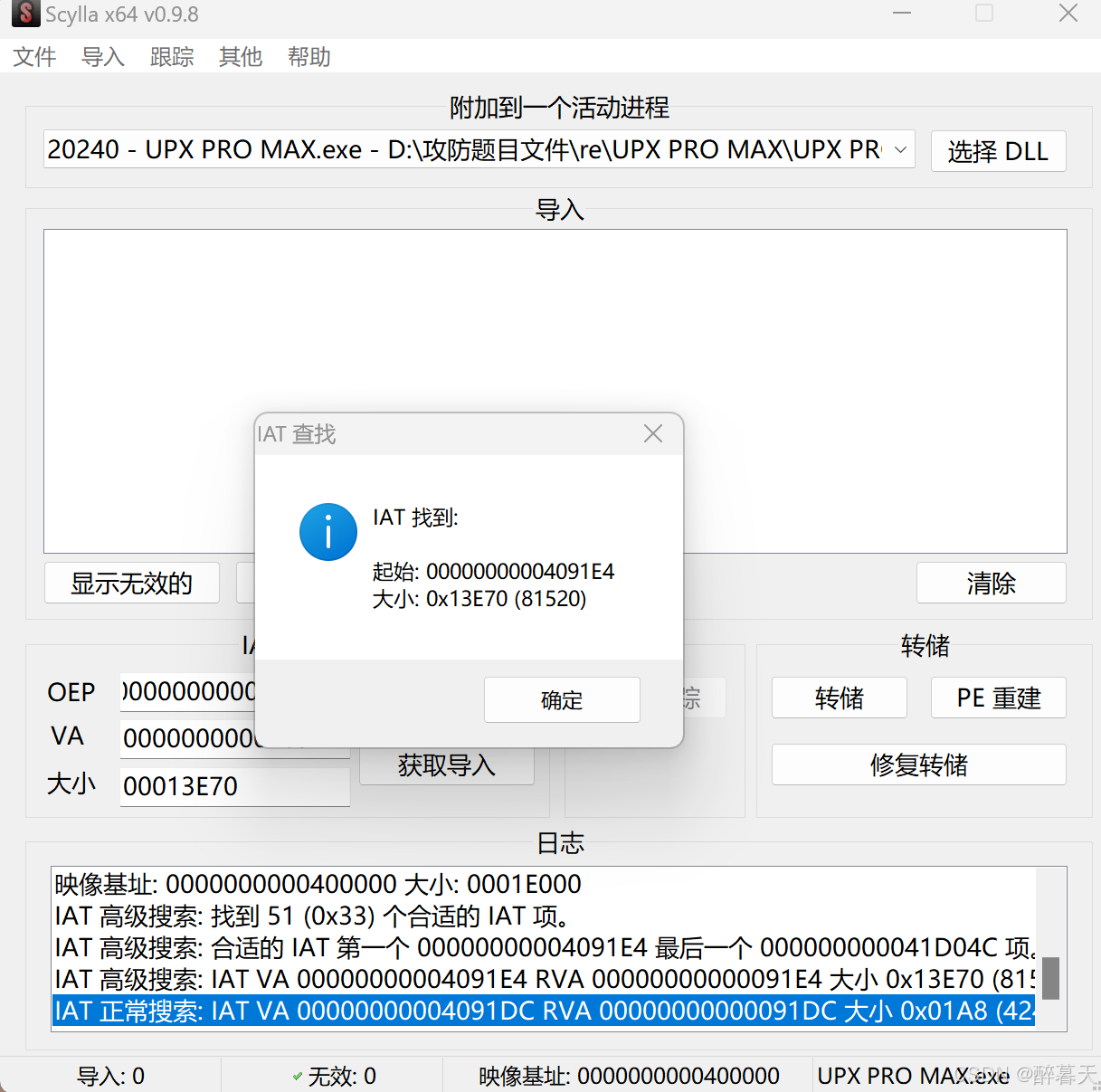

接下来调用Scylla插件进行恢复,点击IAT自动搜索

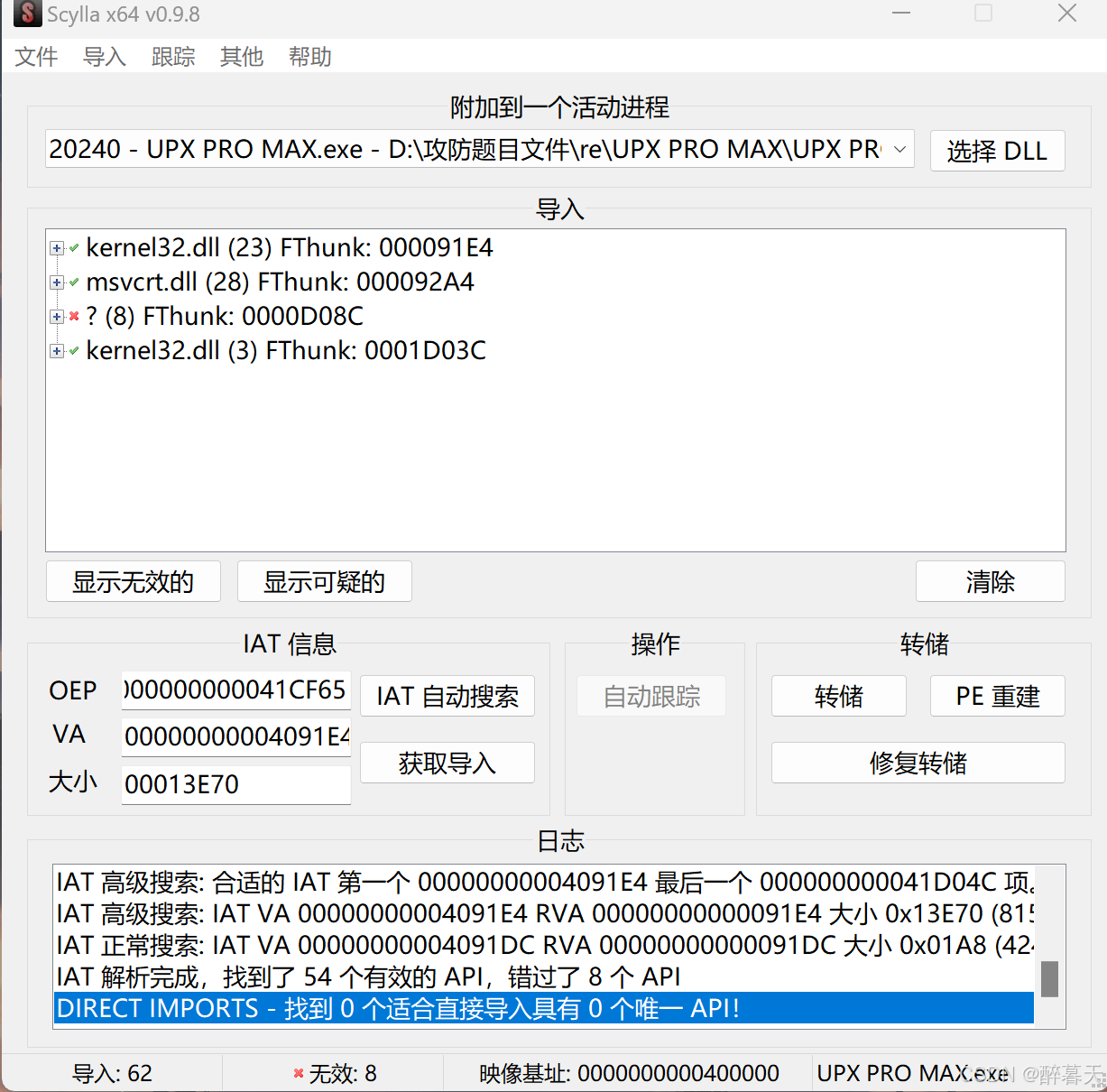

接下来调用Scylla插件进行恢复,点击IAT自动搜索 再点击获取导入

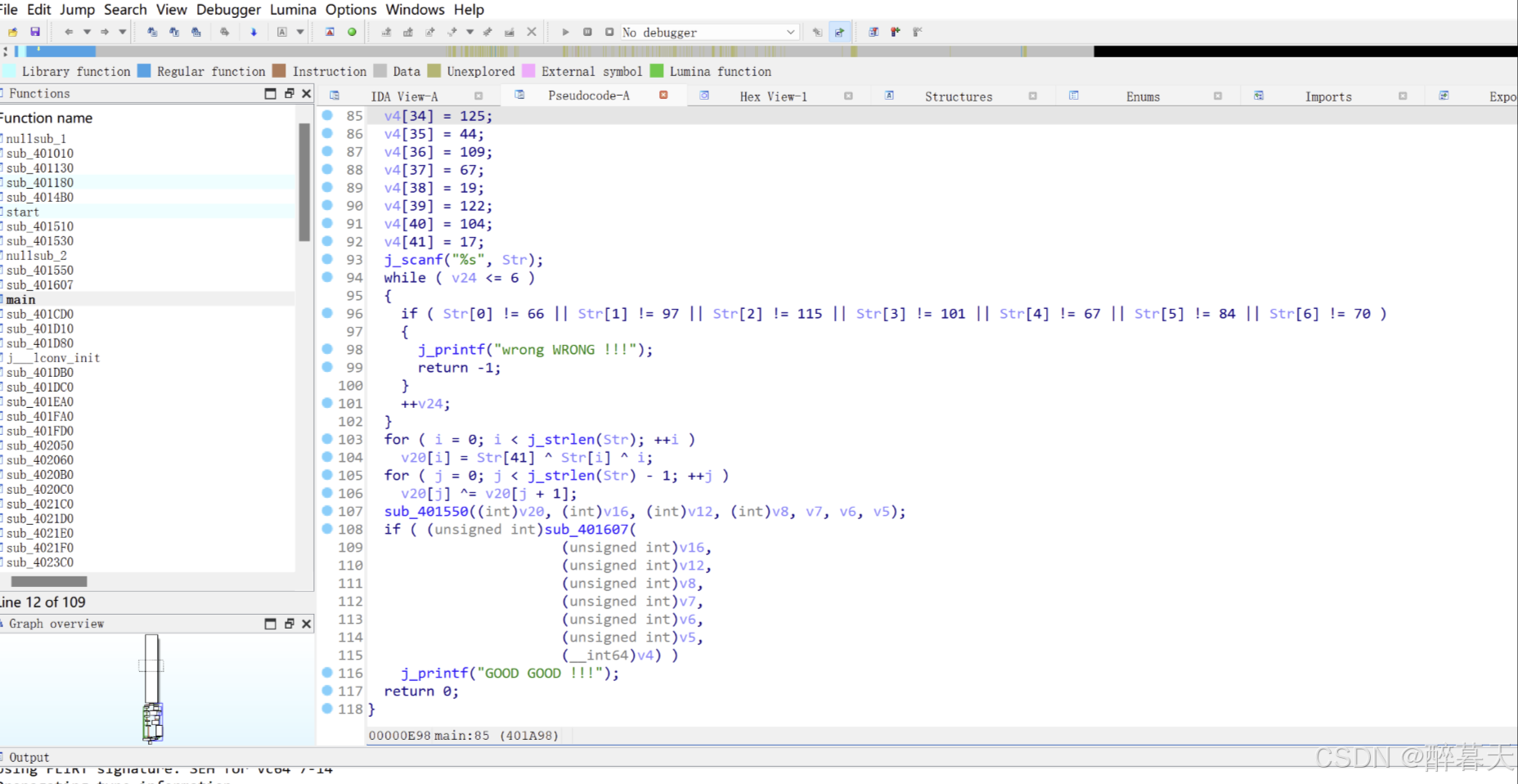

再点击获取导入 接着点击修复转储就可以了,接下来用IDA打开看一下

接着点击修复转储就可以了,接下来用IDA打开看一下 发现脱壳成功了

发现脱壳成功了

955

955

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?