什么是ARP(Address Resolution Protocol)

ARP协议用于将IP地址与MAC地址进行映射,以便设备可以通过MAC地址直接通信。设备在发送数据包之前,会向局域网内广播一个ARP请求,询问目标IP地址对应的MAC地址。目标设备在收到ARP请求后,会回复一个ARP响应,将自己的MAC地址发送给请求设备

为什么需要IP与MAC之间的映射

在局域网中各个主机间是通过MAC地址来直接通信

在网络中,路由器负责将数据包从源设备传输到目标设备。路由器使用IP地址来标识不同的网络和子网,根据目标IP地址进行路由决策。然而,当数据包到达目标网络后,需要知道目标设备的MAC地址才能将数据包正确地发送到目标设备。

什么是ARP欺骗

就是以攻击主机ip地址代替网关。因为目标要上网的数据包需要经过网关,但现在我欺骗了目标主机,让它误认为我的IP是网关,当数据包经过我的IP 的时候全部丢弃,这就造成了断网

伪装成网关:在ARP中间人攻击中,攻击者可以发送伪造的ARP响应,将自己伪装成网络中的网关。当目标主机接收到这个伪造的ARP响应后,它会将攻击者的MAC地址与默认网关的IP地址绑定。这样,目标主机发送的所有流量都会被发送到攻击者的设备上,攻击者可以选择性地篡改、截获或丢弃这些流量。此时,目标主机无法直接与真正的网关通信,因为它将流量发送到了攻击者的设备上。

模拟实验----kali+本主机

1 请勿在校园网环境下使用,本次实验用的是个人热点

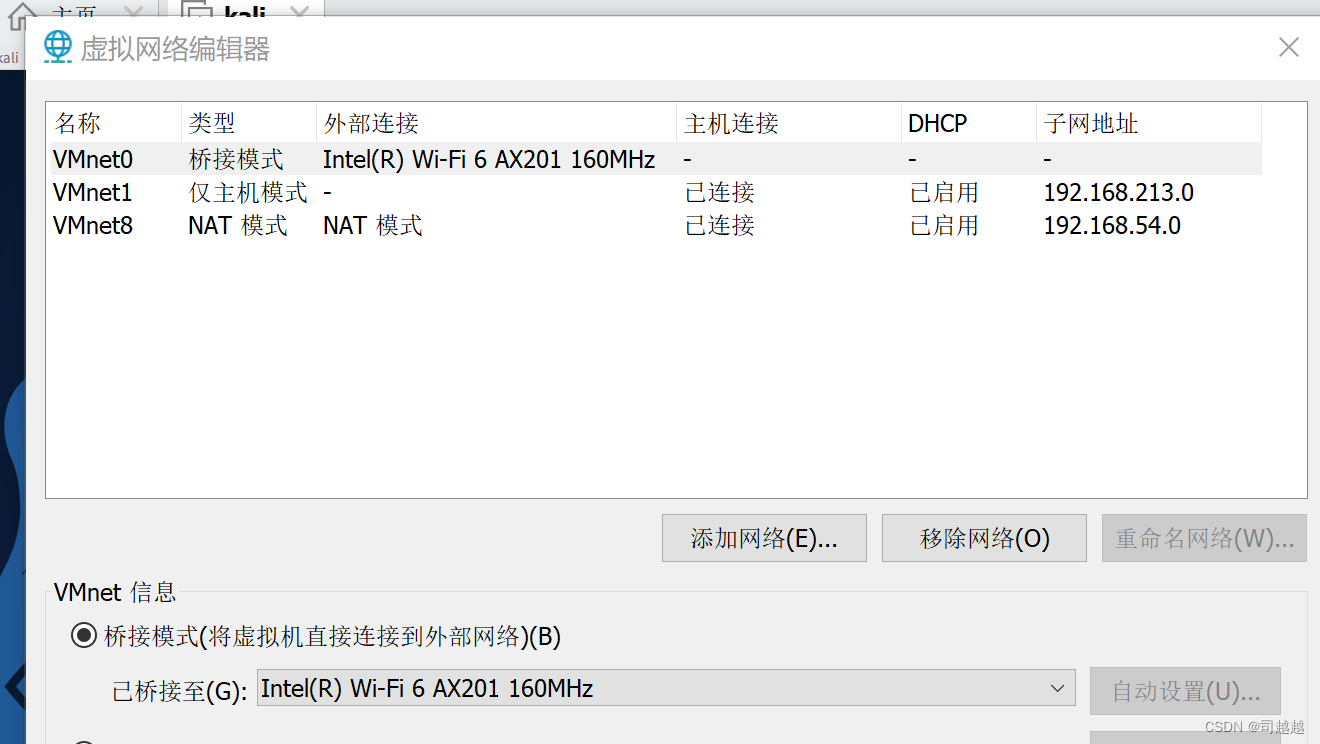

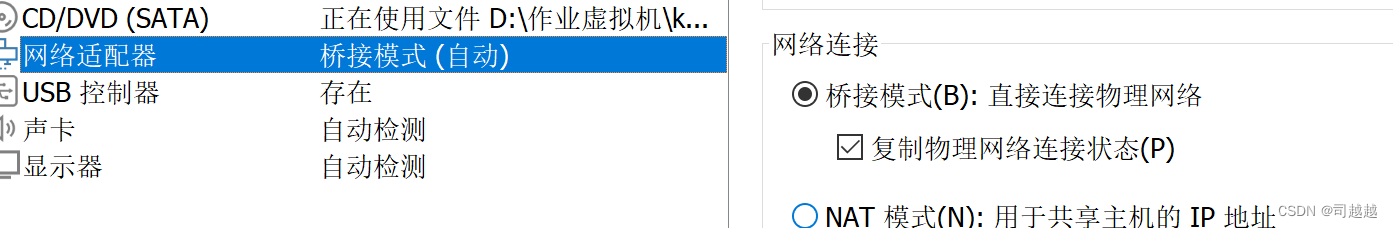

使用桥接模式可以让Kali虚拟机与主机共享同一物理网络接口,实则他们关系位共在一个局域网内,使Kali能够直接与同一WiFi网络中的其他设备进行通信,包括进行ARP欺骗攻击

ps 通过NAT网络,主机充当了虚拟机与外部网络之间的网关。这意味着Kali虚拟机可以访问外部网络,但不能直接与同一WiFi网络中的其他设备进行通信。因此,在NAT模式下,对于ARP欺骗攻击,Kali虚拟机只能欺骗外部网络的设备,而不能对同一WiFi网络中的其他设备进行欺骗

2

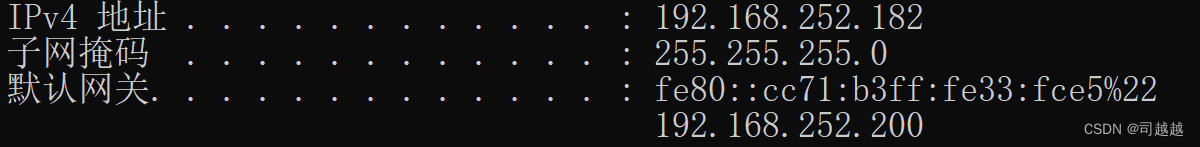

3 按照常理应该先检查kali与主机的IP是否在同一网段(网络位一样)

3 按照常理应该先检查kali与主机的IP是否在同一网段(网络位一样)

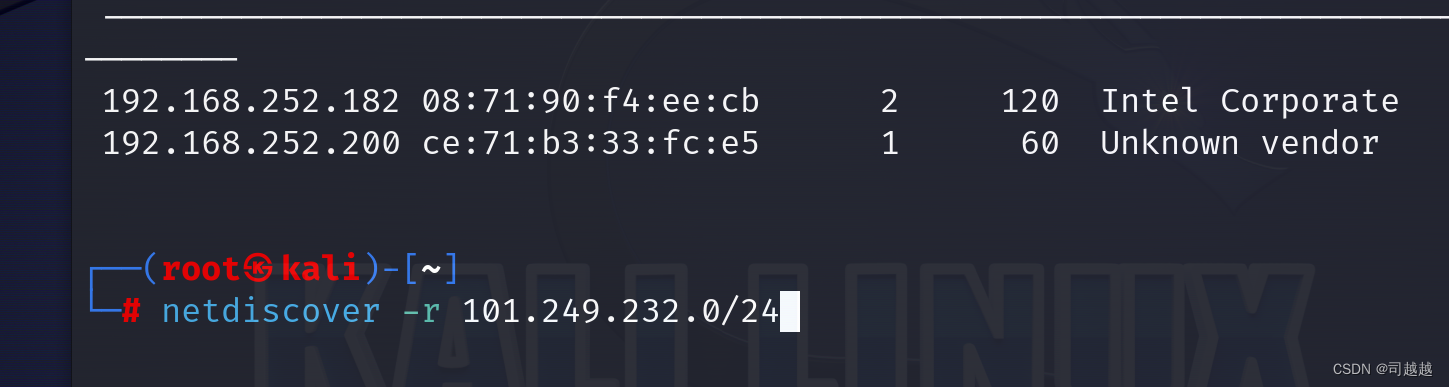

但是我们可以

netdiscover -r <网段内任意IP/网络位> 来扫描同一局域网内所有设备的IP

从结果看和kali这台设备同属于一个局域网的还有一个网关与我的主机IP

然后我们尝试是否能彼此ping通

然后我们尝试是否能彼此ping通

4 实验一下命令进行arp欺骗就能实现被攻击主机断网的效果,若停止攻击只需CTRL+c

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?