先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新Golang全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

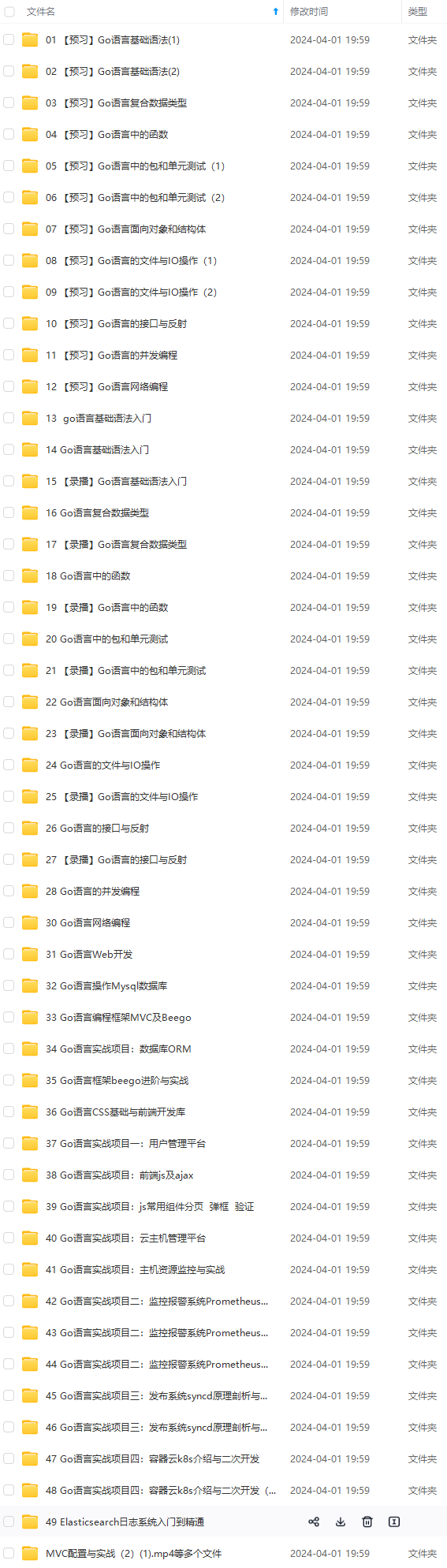

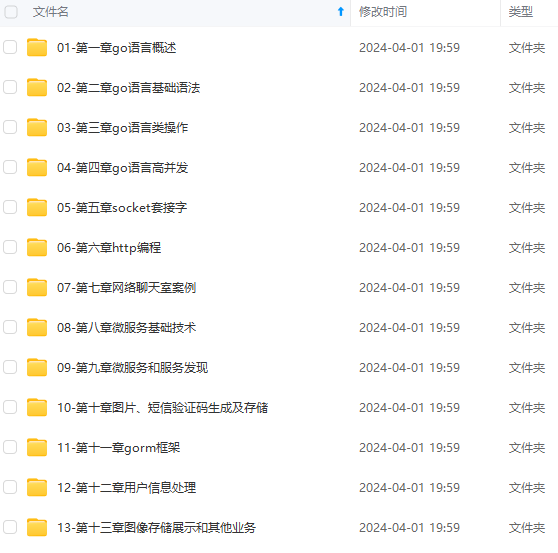

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注go)

正文

这类问题有两种:一是怎样入侵win98系统,二是在win98怎样入侵。

由于98对网络的支持不完善,使得问题的解决远没有像对2000那样“丰富多采”。98默认没有什么网络服务启动,也就找不到什么可利用的漏洞。共享算是最常见的“服务”了。我简单的写了些利用方法放在这里:http://home.getdns.net/web/eva/98.txt ;其他还有些方法,比如嗅探密码、发病毒和木马到信箱、甚至用QQ“联络感情”再传个绑木马的Flash等,没什么意思,就此打住。

基于同样的理由,98不是一个好的攻击平台。如果只是端口扫描,那么superscan可以胜任。web类的漏洞扫描x-scan也可以。但涉及ipc$的弱口令、漏洞、远程控制工具以及连接一些服务(如sql)就要“基于NT技术构建”的os了。好在3389终端服务的客户端可以是98,所以先搞一台开3389的肉鸡就算是回避了问题。如果你还在用98,诚恳的建议你:请用2000。如果你在网吧,先试试入侵网吧服务器。

相关工具:

NetPass 1.0 破解98共享密码http://www.heibai.net/download/show.php?id=1465&down=1 ;

cain v2.5 综合破解工具http://www.heibai.net/download/show.php?id=2585&down=1 ;

exeBinderZ 1.3 EXE捆绑机 (我用PE压了一下,暂时不会被杀了)http://www.v86.net/net/file/zzzevazzz/exeBinderZ1.3.zip ;

关于破解邮箱

相关工具:

溯雪http://www.netxeyes.org/dansnowb7setup.exe ;

溯雪中文补丁http://www.netxeyes.org/dansnowb7_cn.zip ;(先安装英文版,释放到原英文版目录即可)

相关帖子:

溯雪破解21cn信箱的完整教程http://www.heibai.net/download/show.php?id=1263 ;

关于解除网吧、网页限制

破解右键:http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=2215&show=1078 ;

破解硬盘还原卡:http://www.heibai.net/article/show.php?id=2488 ;

http://www.heibai.net/article/show.php?id=1939 ;

破解美屏:http://article.cnhope.org/list.asp?id=574 ;

http://www.heibai.net/article/show.php?id=2546 ;

相关网址:http://webmaster.diy.163.com/cy07/ ;

相关工具: 网吧幽灵1.8http://www.heibai.net/download/show.php?id=2847&down=1 ;

关于流光

简单说明:

流光实在是个十分出色的综合工具。其易用性和实用性都很适合新手使用。还没用过的立刻下载一个装上,自己体验一下吧。使用前建议看看自带的说明。

相关工具:

流光4.7http://www.netxeyes.org/fluxay47/fluxay47build3200setup.exe ;

流光4.7破解补丁http://www.heibai.net/download/show.php?id=2422 ;

常见问题和回答:

1,我下载的流光杀毒软件说有病毒,怎么会事?

答:一些杀毒软件的确认为流光是木马(谁让它这么有名呢,呵呵)。如果杀毒,流光将无法使用,所以只有让杀毒软件停止监测。或者使用不认为流光是病毒的软件,比如金山毒霸。

2,为什么有些肉鸡安装sensor失败?

答:如果拷贝文件出错,可能是因为目标admin

共享未开放。请采用其他

s

h

e

l

l

,在目标主机上执行

n

e

t

s

h

a

r

e

a

d

m

i

n

共享未开放。请采用其他shell,在目标主机上执行net share admin

共享未开放。请采用其他shell,在目标主机上执行netshareadmin命令。

如果启动服务失败,可能因为使用的端口已经被占用,换个试试;也可能目标有杀毒软件删除了文件,或者有防火墙阻止sensor连网,没有什么好的解决办法。

3,为什么一些流光扫到的密码不能用?

答:可能是误报,将扫描速度降低些再扫。对于winxp目标,也会产生误报。也可能因为你用扫到的非管理员帐号来连接目标,请在ipc$扫描选项里将“只对administrators组进行猜解”选上。

关于字典

简单说明:

操作系统将用户和密码信息加密后存放在特定的地方和文件中。典型的如windowsNT里的sam文件和Linux里的etc/passwd。由于加密算法是单向散列的,所以几乎不可能找到逆向算法。因此,不得不使用同样的算法加密各种口令,将结果去吻合散列值。字典就是有选择地储存了一批口令的文件。例如生日、常用单词、中文名字的拼音等。著名的破解密码的工具,一般自带一些字典。也可以使用字典工具制作符合要求的字典。

相关工具:

乱刀 小榕出品,破解UNIX系统的密码http://www.netxeyes.org/bladese.exe ;

john 最著名的UNIX密码破解工具(windows版)http://www.heibai.net/download/show.php?id=1595&down=1 ;

producepass 通用字典生成器http://www.heibai.net/download/show.php?id=2666&down=3 ;

hh_dictall 英文单词大全字典http://www.heibai.net/download/show.php?id=396&down=1 ;

sr-password 生日密码生成器http://www.heibai.net/download/show.php?id=2442&down=1 ;

关于ipc$、空连接和默认共享

简单说明:

首先需要指出的是空连接和ipc

是不同的概念。空连接是在没有信任的情况下与服务器建立的会话,换句话说,它是一个到服务器的匿名访问。

i

p

c

是不同的概念。空连接是在没有信任的情况下与服务器建立的会话,换句话说,它是一个到服务器的匿名访问。ipc

是不同的概念。空连接是在没有信任的情况下与服务器建立的会话,换句话说,它是一个到服务器的匿名访问。ipc是为了让进程间通信而开放的命名管道,可以通过验证用户名和密码获得相应的权限。有许多的工具必须用到ipc

。默认共享是为了方便远程管理而开放的共享,包含了所有的逻辑盘(

c

。默认共享是为了方便远程管理而开放的共享,包含了所有的逻辑盘(c

。默认共享是为了方便远程管理而开放的共享,包含了所有的逻辑盘(c,d

,

e

,e

,e……)和系统目录winnt或windows(admin$)。

相关帖子:

尝试自己解决问题的学习思路http://www.sandflee.net/txt/list.asp?id=100 ;

IPC进攻方法http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=2498&show=1034 ;

常见问题和回答:

1,怎样建立空连接,它有什么用?

答:使用命令 net use \IP\ipc$ “” /user:“” 就可以简单地和目标建立一个空连接(需要目标开放ipc$)。

对于NT,在默认安全设置下,借助空连接可以列举目标用户、共享,访问everyone权限的共享,访问小部分注册表等,没有什么利用价值。对2000作用就更小了。而且实现也不方便,需借助工具。如果你不理解“没用”的东西为什么还会存在,就看看“专业”的解释吧:

在NT/2000下的空连接http://www.3389.net/bbs/dispbbs.asp?boardID=22&RootID=3424&ID=3424&page=1:

解剖WIN2K下的空会话http://www.sandflee.net/txt/list.asp?id=117 ;

2,为什么我连不上IPC$?

答:1,只有nt/2000/xp及以上系统才可以建立ipc$。如果你用的是98/me是没有该功能的。

2,确认你的命令没有打错。正确的命令是: net use \目标IP\ipc$ “密码” /user:“用户名”

注意别多了或少了空格。当用户名和密码中不包含空格时两边的双引号可以省略。空密码用""表示。

3,根据返回的错误号分析原因:

错误号5,拒绝访问 : 很可能你使用的用户不是管理员权限的,先提升权限;

错误号51,Windows 无法找到网络路径 : 网络有问题;

错误号53,找不到网络路径 : ip地址错误;目标未开机;目标lanmanserver服务未启动;目标有防火墙(端口过滤);

错误号67,找不到网络名 : 你的lanmanworkstation服务未启动;目标删除了ipc$;

错误号1219,提供的凭据与已存在的凭据集冲突 : 你已经和对方建立了一个ipc$,请删除再连。

错误号1326,未知的用户名或错误密码 : 原因很明显了;

错误号1792,试图登录,但是网络登录服务没有启动 : 目标NetLogon服务未启动。(连接域控会出现此情况)

错误号2242,此用户的密码已经过期 : 目标有帐号策略,强制定期要求更改密码。

4,关于ipc$连不上的问题比较复杂,本论坛没有总结出一个统一的认识,我在肉鸡上实验有时会得出矛盾的结论,十分棘手。

而且知道了问题所在,如果没有用其他办法获得shell,很多问题依然不能解决。问题过于细致后就不适合在本文章里探讨了。

各位看着办吧,呵呵。

3,怎样打开目标的IPC$?

答:首先你需要获得一个不依赖于ipc

的

s

h

e

l

l

,比如

s

q

l

的

c

m

d

扩展、

t

e

l

n

e

t

、木马。当然,这

s

h

e

l

l

必须是

a

d

m

i

n

权限的。然后你可以使用

s

h

e

l

l

执行命令

n

e

t

s

h

a

r

e

i

p

c

的shell,比如sql的cmd扩展、telnet、木马。当然,这shell必须是admin权限的。然后你可以使用shell执行命令 net share ipc

的shell,比如sql的cmd扩展、telnet、木马。当然,这shell必须是admin权限的。然后你可以使用shell执行命令netshareipc 来开放目标的ipc

。从上一问题可以知道,

i

p

c

。从上一问题可以知道,ipc

。从上一问题可以知道,ipc能否使用还有很多条件。请确认相关服务都已运行,没有就启动它(不知道怎么做的请看net命令的用法)。还是不行的话(比如有防火墙,杀不了)建议放弃。

4,怎样映射和访问默认共享?

答:使用命令 net use z: \目标IP\c$ “密码” /user:“用户名” 将对方的c盘映射为自己的z盘,其他盘类推。

如果已经和目标建立了ipc

,则可以直接用

I

P

加盘符加

,则可以直接用IP加盘符加

,则可以直接用IP加盘符加访问。比如 copy muma.exe \IP\d

p

a

t

h

m

u

m

a

.

e

x

e

。或者再映射也可以,只是不用用户名和密码了:

n

e

t

u

s

e

y

:

I

P

d

\path\muma.exe 。或者再映射也可以,只是不用用户名和密码了:net use y: \\IP\d

pathmuma.exe。或者再映射也可以,只是不用用户名和密码了:netusey:IPd 。然后 copy muma.exe y:\path\muma.exe 。当路径中包含空格时,须用""将路径全引住。

5,如何删除映射和ipc$连接?

答:用命令 net use \IP\ipc$ /del 删除和一个目标的ipc$连接。

用命令 net use z: /del 删除映射的z盘,其他盘类推。

用命令 net use * /del 删除全部。会有提示要求按y确认。

6,连上ipc$然后我能做什么?

答:能使用管理员权限的帐号成功和目标连接ipc$,表示你可以和对方系统做深入“交流”了。你可以使用各种命令行方式的工具(比如pstools系列、Win2000SrvReskit、telnethack等)获得目标信息、管理目标的进程和服务等。如果目标开放了默认共享(没开你就帮他开),你就可以上传木马并运行。也可以用tftp、ftp的办法上传。像dwrcc、VNC、RemoteAdmin等工具(木马)还具有直接控屏的功能。如果是2000server,还可以考虑开启终端服务方便控制。这里提到的工具的使用,请看自带的说明或相关教程。

7,怎样防止别人用ips$和默认共享入侵我?

答:A、一种办法是把ipc$和默认共享都删除了。但重起后还会有。这就需要改注册表。

1,先把已有的删除

net share ipc$ /del

net share admin$ /del

net share c$ /del

…………(有几个删几个)

2,禁止别人空连接

首先运行regedit,找到如下主键[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA]把RestrictAnonymous(DWORD)的键值改为:00000002。

3,禁止自动打开默认共享

对于server版,找到如下主键[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters]把AutoShareServer(DWORD)的键值改为:00000000。

对于pro版,则是[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters]把AutoShareWks(DWORD)的键值改为:00000000。

如果上面所说的主键不存在,就新建一个再改键值。

B、另一种是关闭ipc$和默认共享依赖的服务(不推荐)

net stop lanmanserver

可能会有提示说,***服务也会关闭是否继续。因为还有些次要的服务依赖于lanmanserver。一般情况按y继续就可以了。

C、最简单的办法是设置复杂密码,防止通过ipc

穷举密码。但如果你有其他漏洞,

i

p

c

穷举密码。但如果你有其他漏洞,ipc

穷举密码。但如果你有其他漏洞,ipc将为进一步入侵提供方便。

D、还有一个办法就是装防火墙,或者端口过滤。防火墙的方法就不说了,端口过滤看这里:

过配置本地策略来禁止139/445端口的连接http://www.sandflee.net/txt/list.asp?id=98 ;

关于扫描出的漏洞

简单说明:

很多扫描器都有漏洞扫描功能。当你获得了一些主机的漏洞列表时,不要急着把它们帖在论坛上,期望别人来为你分析和告诉你利用的方法。你应该首先尝试自己完成这些。扫描出的漏洞并不是都有用的,一部分漏洞过时了,一部分是误报。

漏洞搜索:

绿盟的引擎http://security.nsfocus.com/index.php?act=sec_bug ;

补天网的引擎http://www.patching.net/otherweb/leak/leakindex.asp ;

小凤居的引擎http://www.chinesehack.org/file/list.asp?type=2 ;

相关帖子:

CGI漏洞描述http://www.sandflee.net/txt/list.asp?id=37 ;

IIS ISAPI Printer远程溢出攻击http://www.sandflee.net/txt/list.asp?id=66 ;

如何利用UNICODE漏洞http://www.heibai.net/article/show.php?id=2638 ;

Apache HTTP server存在严重漏洞http://www.sandflee.net/txt/list.asp?id=161 ;

msadcs.dll漏洞的使用方法http://www.sandflee.net/txt/list.asp?id=115 ;

相关工具:

IISIDQ Snake的IDQ溢出攻击程序http://www.heibai.net/download/show.php?id=223&down=1 ;

IIS .ida映射溢出程序http://www.heibai.net/download/show.php?id=1508&down=1 ;

关于提升权限

简单说明:

经典的黑客目标就是得到root(即win中的admin)权限。有些漏洞(典型的如Unicode漏洞、ASP木马)不能直接获得管理员权限,所以必然需要提升权限。一些新手可能会犯这类错误,以为中了木马、获得了shell就能控制一切。结果就出现“为何不能加用户”、“为何不能开3389”等问题。2000及更高版本os承袭了NT的安全结构,多重机制环环相扣来保障安全,特别是帐户安全。无奈安全系统过于庞大,多少会出现漏洞,于是我们就有机会了。

相关工具:

erunasx 利用Debug Registers漏洞提升权限http://www.sandflee.net/down/show.asp?id=118&down=1 ;

自带说明。需要指出的是,它的原理决定了它只能使用一次,不成功(比如打错了字)就必须重起目标,才能再来。

PipeUpAdmin 对sp1及更低有效http://www.sandflee.net/down/show.asp?id=25&down=1 ;

ISPC 利用IIS的漏洞,详见自带说明http://www.heibai.net/download/show.php?id=1532&down=1 ;

相关帖子:

NT/2000提升权限的方法小结http://www.sandflee.net/txt/list.asp?id=62 ;

Windows NT4的安全结构(对新手有些难,了解一下吧)http://www.sometips.com/tips/security/184.htm ;

关于做代理和跳板

相关工具:

SocksCap 2.2 SOCKS调度工具http://www.heibai.net/download/show.php?id=2410&down=1 ;

SkSockServer1.04 代理跳板http://www.heibai.net/download/show.php?id=1194&down=1 ;

FTP Serv-U 4.0 最常用的ftp服务程序http://soft.km169.net/soft/html/4237.htm ;

slimftp 隐蔽的ftp服务器http://www.netsill.com/download/download.asp?Did=1981 ;

天雁WEB服务器 不用安装的小型web服务程序http://www.netsill.com/download/download.asp?Did=1979 ;

相关帖子:

代理、肉鸡、跳板的概念http://www.s8s8.net/cgi-bin/topic.cgi?forum=25&topic=14803&show=300 ;

代理服务器(Proxy)完全解析http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=9092 ;

如何使用代理服务器http://netschool.ayinfo.ha.cn/rhsydlfwq.htm ;

Sockscap32 结合SnakeSkserver做跳板图解http://www.sandflee.net/txt/list.asp?id=88 ;

Serv-U设置教程http://www.enanshan.com/ftp/ ;

SocksCap32 使用详解http://www.netsill.com/wenzhang/list.asp?id=66 ;

关于终端服务(3389)

简单说明:

windows终端服务提供了通过作为终端仿真器工作的“瘦客户机”软件远程访问服务器桌面的能力。图形界面和不影响当前本地用户的特性是它的最大优点。由于它是2000server及以上版本自带的功能,因此成为一个绝好的“后门”而倍受青睐。而且win98也可以成为客户端,这使得在网吧“工作”成为可能。

相关工具:

winxp下的客户端 功能比2000下的更强大http://www.sandflee.net/down/show.asp?id=67&down=1 ;

终端服务程序的一个补丁 使本地和远程间能复制文本http://www.sandflee.net/wawa/tools/rdpclip_hotfix.exe ;

web版终端客户端 使用浏览器调用ActiveX控件访问终端服务http://www.enanshan.com/down/tswebsetup.exe ;

C3389.EXE 修改终端服务端口号的工具http://www.sandflee.net/down/show.asp?id=261 ;

Win2k终端服务器端所需文件包http://www.netsill.com/download/download.asp?Did=1965 ;

相关帖子:

关于远程启动终端服务的帖子http://www.s8s8.net/cgi-bin/topic.cgi?forum=25&topic=14567 ;

终端服务问题常见问答http://www.sandflee.net/wawa/3389qa.htm ;

图文讲解输入法漏洞入侵http://www.sandflee.net/txt/list.asp?id=22 ;

Terminal Service 远程安装http://article.cnhope.org/list.asp?id=697 ;

其他任何有关3389终端服务的问题都可以到专门的论坛和主页找答案:

http://www.sandflee.net/wawa/ ;

http://www.sandflee.net/cgi-bin/lb5000/forums.cgi?forum=17 ;

请不要在其他分论坛发贴提问。

关于克隆帐号

简单说明:

克隆帐号的原理简单的说是这样:在注册表中有两处保存了帐号的SID相对标志符,一处是SAM\Domains\Account\Users下的子键名,另一处是该子键的子项F的值中。这里微软犯了个不同步它们的错误,登陆时用的是后者,查询时用前者。当用admin的F项覆盖其他帐号的F项后,就造成了帐号是管理员权限但查询还是原来状态的情况。即所谓的克隆帐号。

具体的看这里:解剖安全帐号管理器(SAM)结构http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=5973 ;

明白原理后就可以手动或者用现成的工具克隆帐号了。

相关工具:

克隆ca.exehttp://www.netxeyes.org/CA.exe ;

检查克隆cca.exehttp://www.netxeyes.org/CCA.exe ;

手动克隆需要SYSTEM权限,用它 psu.exehttp://www.sandflee.net/down/show.asp?id=176&down=1 ;

相关帖子:

工具克隆:ca和cca 请访问作者主页http://www.netxeyes.org/main.html ;

这里是摘录http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=3374 ;

psu用法:psu.exe提升为system权限http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=5638 ;

手动克隆:如何克隆管理员帐号http://www.sandflee.net/txt/list.asp?id=138 ;

如何克隆管理员帐号的补充http://www.sandflee.net/txt/list.asp?id=139 ;

常见问题和回答:

1,使用ca时,出现connect **.**.**.** …Error是怎么会事?

答:ca和cca需要目标开放ipc

,请确认可以与目标建立

i

p

c

,请确认可以与目标建立ipc

,请确认可以与目标建立ipc。参见“关于ipc$和空连接”

2,使用ca时,出现“Processing…ERROR”是怎么会事?

答:这说明对方主机缺少文件msvcp60.dll,想办法传个过去放在系统目录下就可以了。

3,克隆过程没有错误,但cca没有显示该帐号克隆成功,无法使用被克隆的帐号。

答:这一般是因为对方主机是域控制器,注册表中sam结构不同,工具失效。暂时无法解决。

4,手动克隆无法访问注册表SAM键怎么办?

答:在命令行方式,可以使用psu工具获得SYSTEM权限,从而访问SAM键。详见上面说明。

在图形界面,运行regedt32.exe,找到SAM键并选中。“安全”子菜单栏里有一项“权限”,打开它。在里面设置administrator和SYSTEM一样有完全控制权限。刷新,然后用regedit等就可以访问SAM键了。

关于日志

简单说明:

想要做个隐身人就要把脚印擦干净。windows的许多服务都带日志。最重要和明显的就是IIS和事件日志。它们最有可能记录你的IP和行动。而且相对于其他的如ftp、计划任务、telnet的日志更为管理员重视。另外,如果你获得了图形界面的shell来用IE,还可能会留cookie。

相关工具:

cleanIISlog 清除web日志http://www.netxeyes.org/cleaniislog.zip ;

elsave.exe 清除事件日志http://www.sandflee.net/down/show.asp?id=196 ;

RCLS.vbe 远程清除事件日志的脚本http://home.getdns.net/web/eva/zzzevazzz/rcls.zip ;

相关帖子:

NT/2000下删日志的方法http://www.sandflee.net/txt/list.asp?id=129 ;

windows日志的保护与伪造http://www.sandflee.net/txt/list.asp?id=182 ;

关于后门和木马

相关工具:

wollf-v1.5 功能挺多的木马http://www.isgrey.com/down/show.asp?id=144&down=1 ;

WinShell v5.0 精巧的Telnet服务器http://www.isgrey.com/down/show.asp?id=200&down=1 ;

蓝色火焰V0.5 可以用IE控制的木马http://www.bluefate.com/bluefire/bluefire050.zip ;

网络神偷 V3.4 反向连接,上线通知http://www.isgrey.com/down/show.asp?id=239&down=1 ;

HELL v0.4 Lion写的木马兼工具http://www.heibai.net/download/show.php?id=2449&down=1 ;

相关帖子:

蓝色火焰V0.5介绍http://www.bluefate.com/bluefire/help.htm ;

网络神偷的介绍,直接去作者的主页找http://www.greenstuffsoft.com/nethief/article.htm ;

关于打补丁

简单说明:

如果你发现肉鸡有漏洞的话,一般可以用上面提到的漏洞搜索引擎找到相应的补丁下载URL。大的补丁比如sp2就找微软要吧(windows update)。

相关帖子:

肉鸡补丁教程http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=7180 ;

相关工具:

win2000sp3中文版http://www.cnns.net/msfix/w2ksp3_cn.exe ;

win2000sp3英文版http://www.cnns.net/msfix/w2ksp3_en.exe ;

Windows2k安全补丁集SRP1http://www.patching.net/otherweb/software/viewarticle.asp?id=1570 ;

关于telnet

简单说明:

telnet是一种命令行方式的终端服务,其优势在于客户端和服务端都是系统自带的。它是除了木马外,获得cmd下shell的最好选择。使用该服务时,最常遇到的问题就是NTLM认证方式。当NTLM=2时,要求你必须使用你系统当前的帐户和密码登陆;当NTLM=0时直接要求你输入帐户及密码进行验证;NTLM=1则是前一种要求失败后再用后一种。由于系统默认的NTLM为2,所以想用你得到的帐户登陆,要么在自己系统上也建立一个用户名密码都一样的帐户,要么想办法更改对方的NTLM。

相关工具:

telnethack 远程开启telnet服务http://www.heibai.net/download/show.php?id=2200&down=1 ;

RTCS.vbe 远程开telnet的脚本(不用ipc$)http://home.getdns.net/web/eva/zzzevazzz/rtcs.zip ;

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注Go)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

ef/article.htm ;

关于打补丁

简单说明:

如果你发现肉鸡有漏洞的话,一般可以用上面提到的漏洞搜索引擎找到相应的补丁下载URL。大的补丁比如sp2就找微软要吧(windows update)。

相关帖子:

肉鸡补丁教程http://www.sandflee.net/cgi-bin/lb5000/topic.cgi?forum=1&topic=7180 ;

相关工具:

win2000sp3中文版http://www.cnns.net/msfix/w2ksp3_cn.exe ;

win2000sp3英文版http://www.cnns.net/msfix/w2ksp3_en.exe ;

Windows2k安全补丁集SRP1http://www.patching.net/otherweb/software/viewarticle.asp?id=1570 ;

关于telnet

简单说明:

telnet是一种命令行方式的终端服务,其优势在于客户端和服务端都是系统自带的。它是除了木马外,获得cmd下shell的最好选择。使用该服务时,最常遇到的问题就是NTLM认证方式。当NTLM=2时,要求你必须使用你系统当前的帐户和密码登陆;当NTLM=0时直接要求你输入帐户及密码进行验证;NTLM=1则是前一种要求失败后再用后一种。由于系统默认的NTLM为2,所以想用你得到的帐户登陆,要么在自己系统上也建立一个用户名密码都一样的帐户,要么想办法更改对方的NTLM。

相关工具:

telnethack 远程开启telnet服务http://www.heibai.net/download/show.php?id=2200&down=1 ;

RTCS.vbe 远程开telnet的脚本(不用ipc$)http://home.getdns.net/web/eva/zzzevazzz/rtcs.zip ;

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注Go)

[外链图片转存中…(img-ojM4vXmT-1713623050917)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?