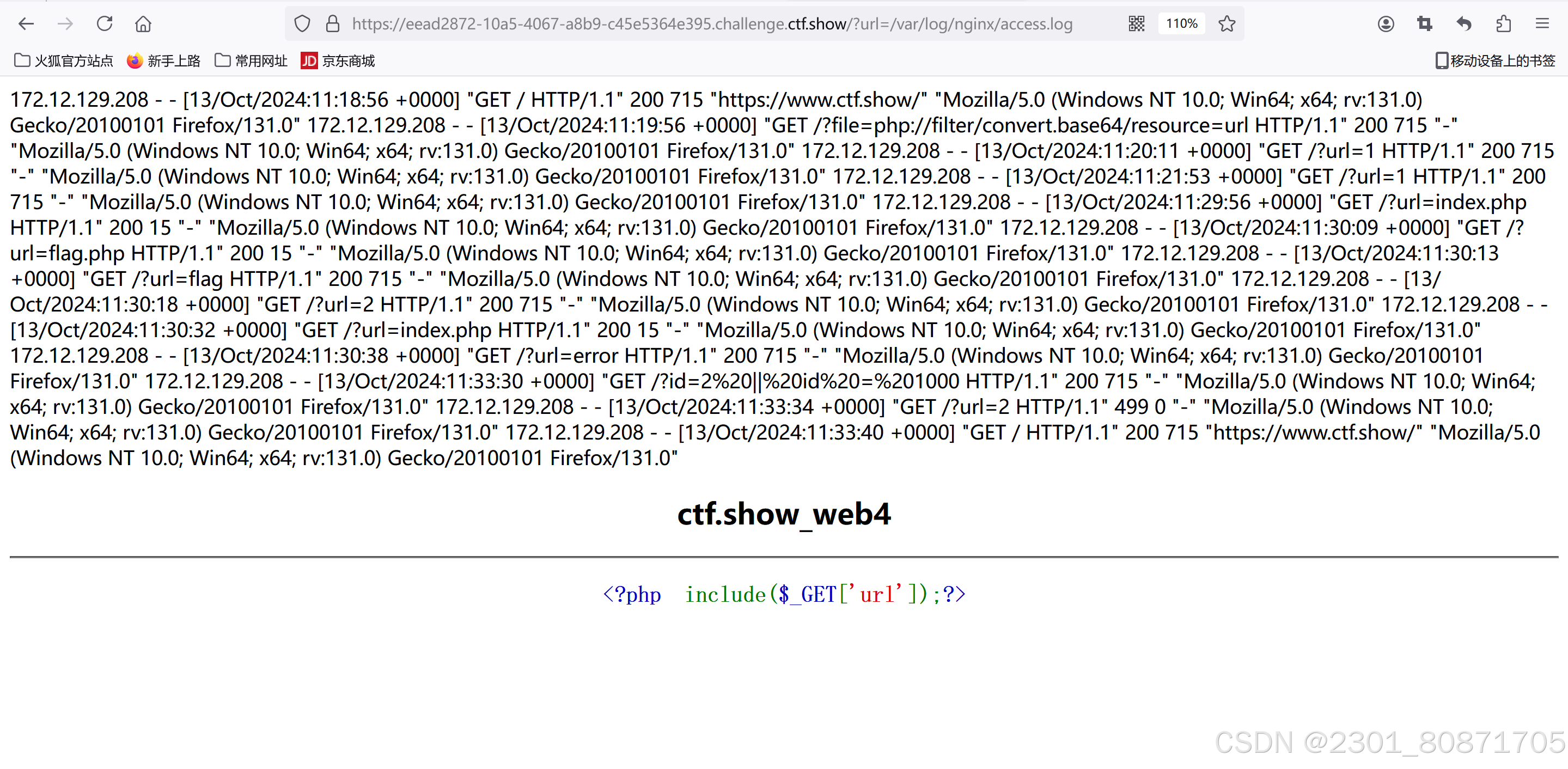

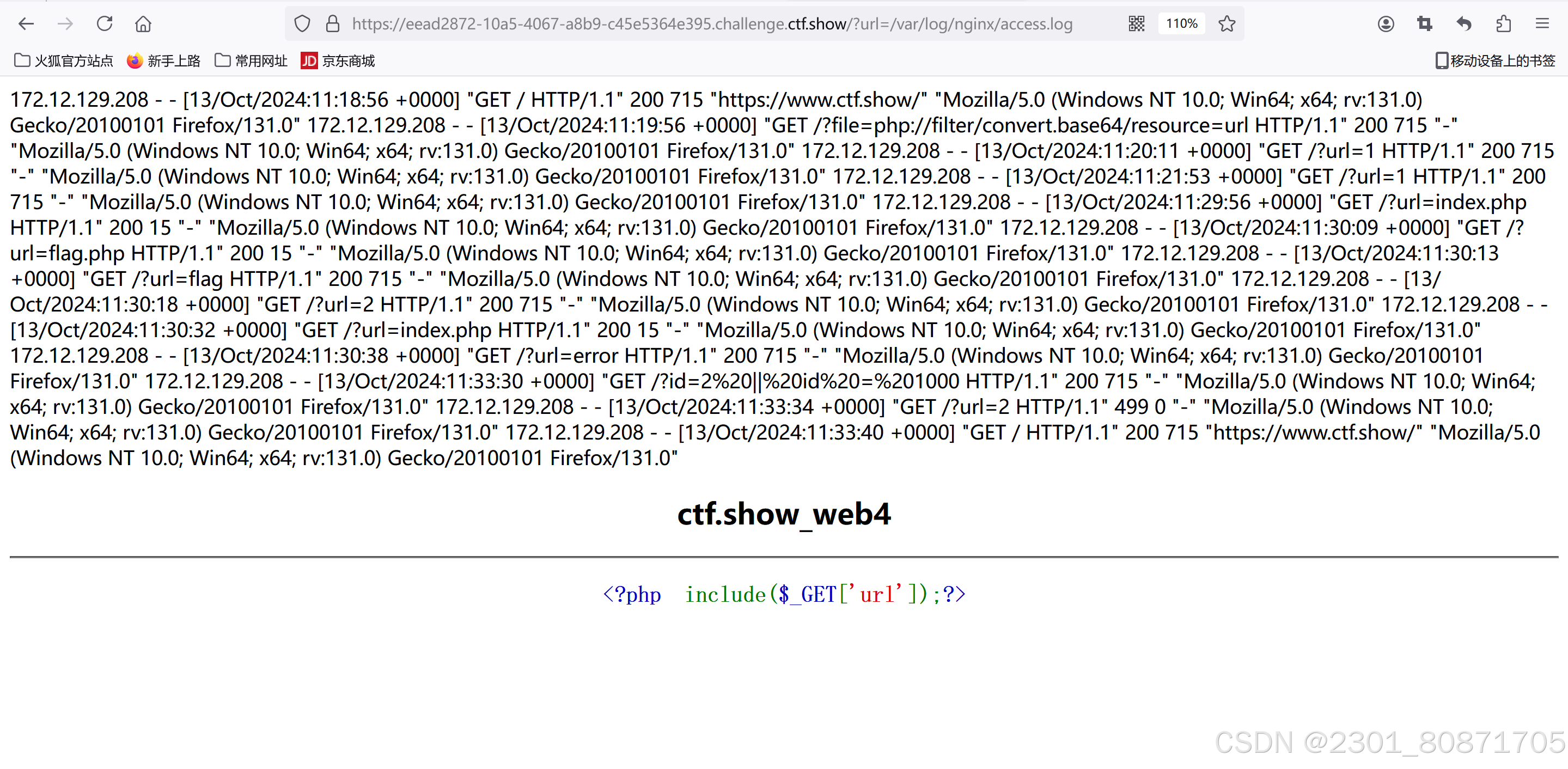

这是一个文件包含漏洞,我们先用:/?url=/var/log/nginx/access.log 查看该网站的日志文件。

接着我们用bp抓包,并在User-Agent中插入一句话木马

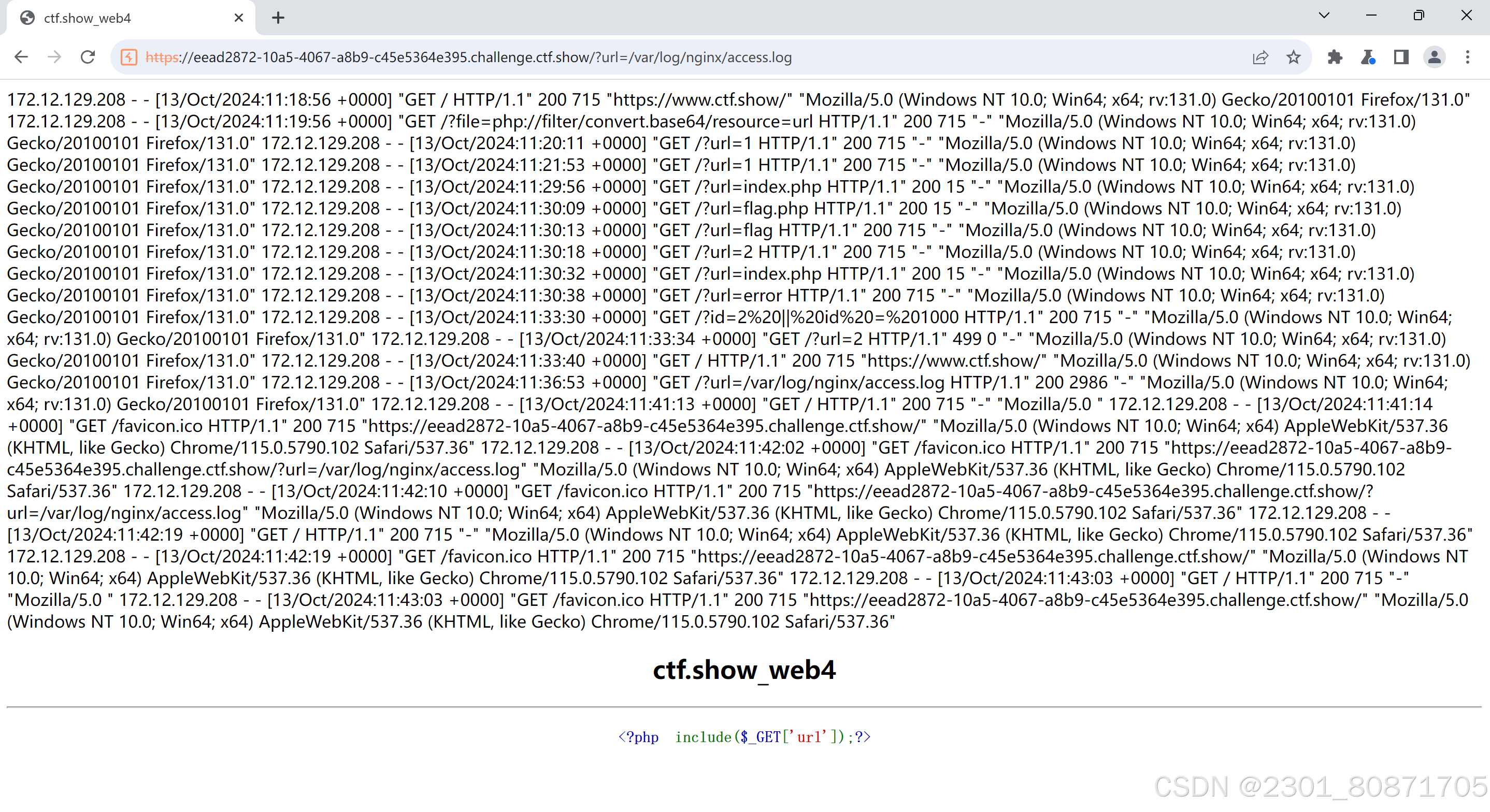

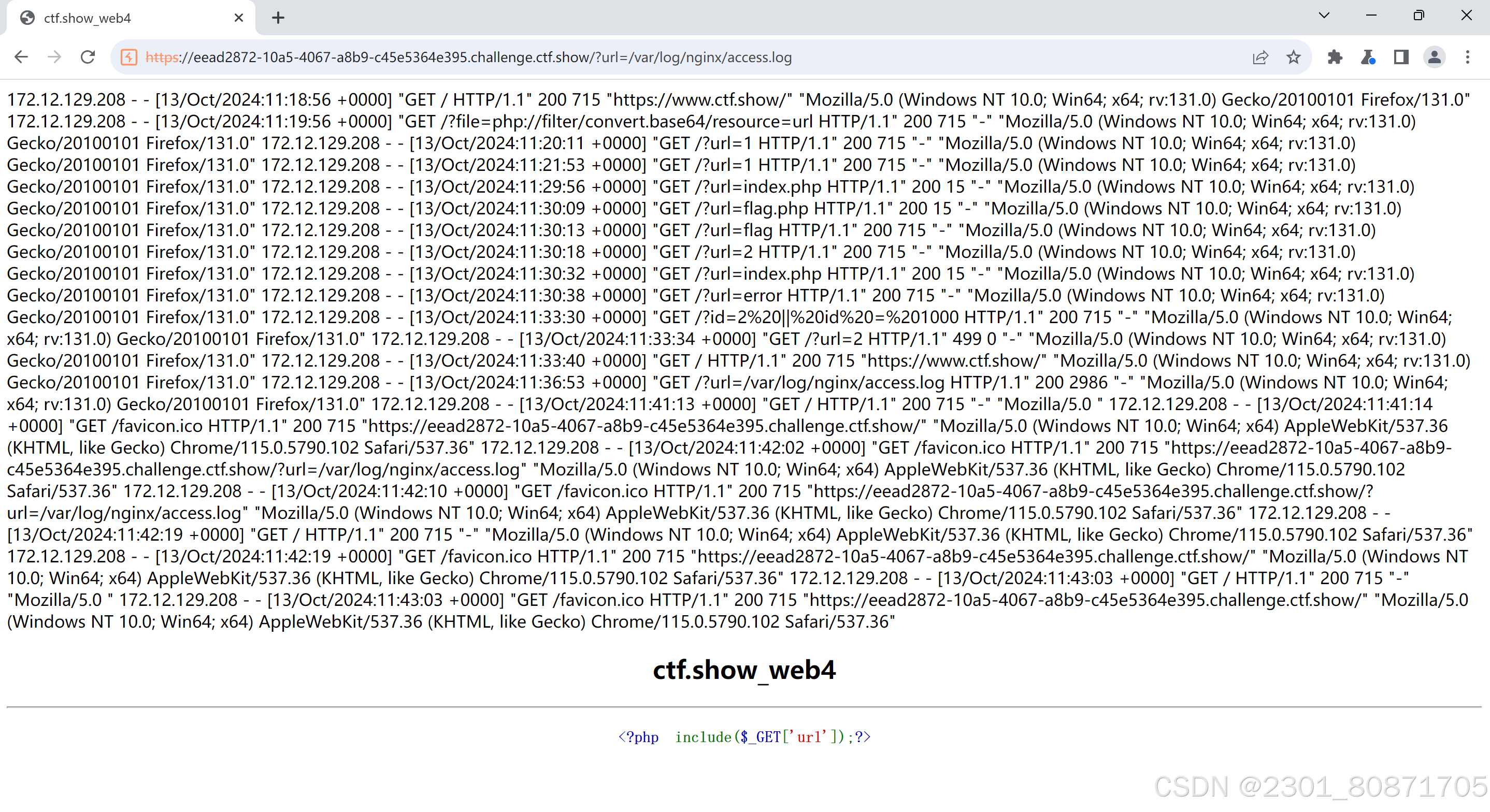

这里没有截到,然后再查看该网页的日志文件时,发现多了一些东西。

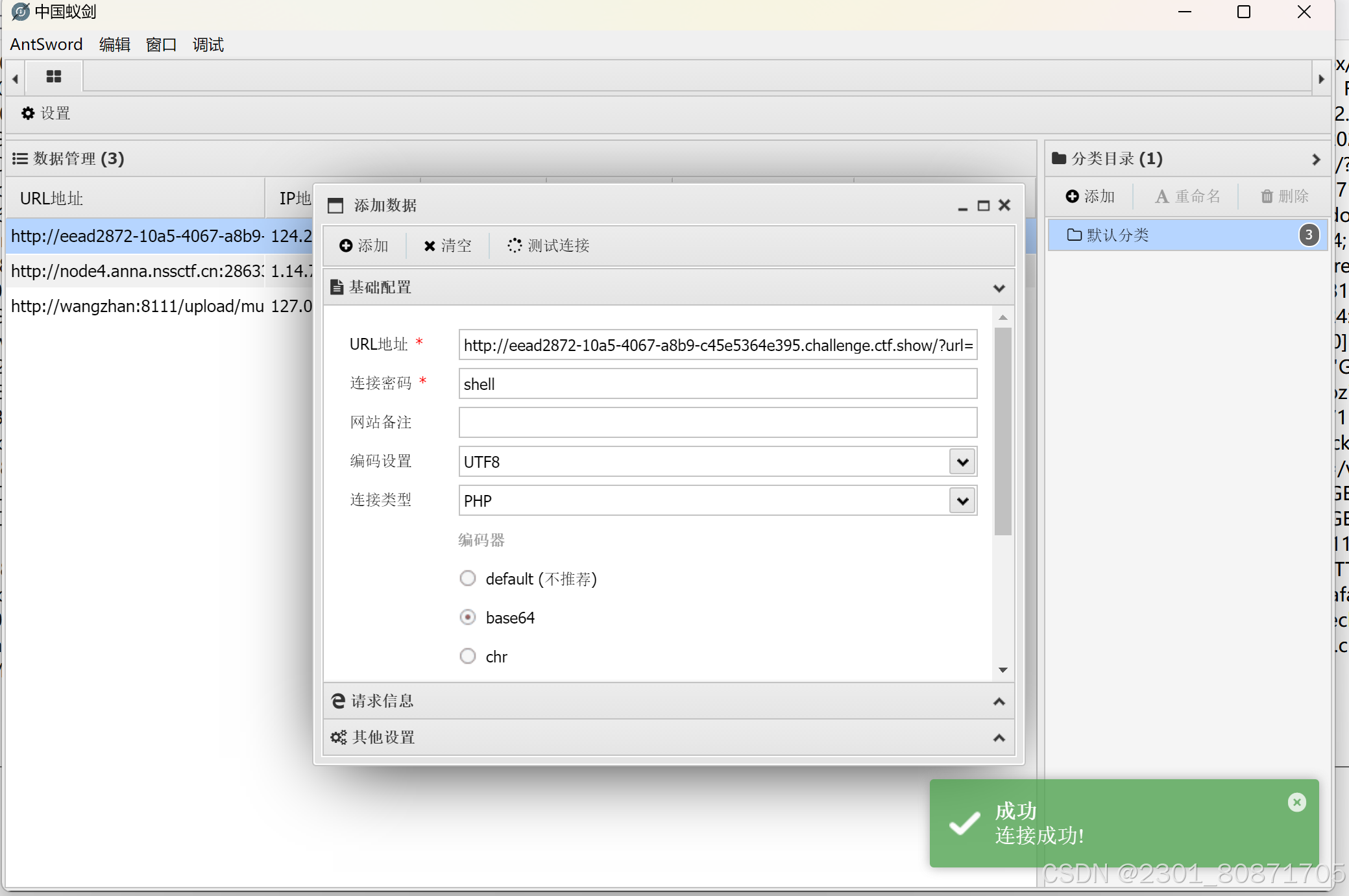

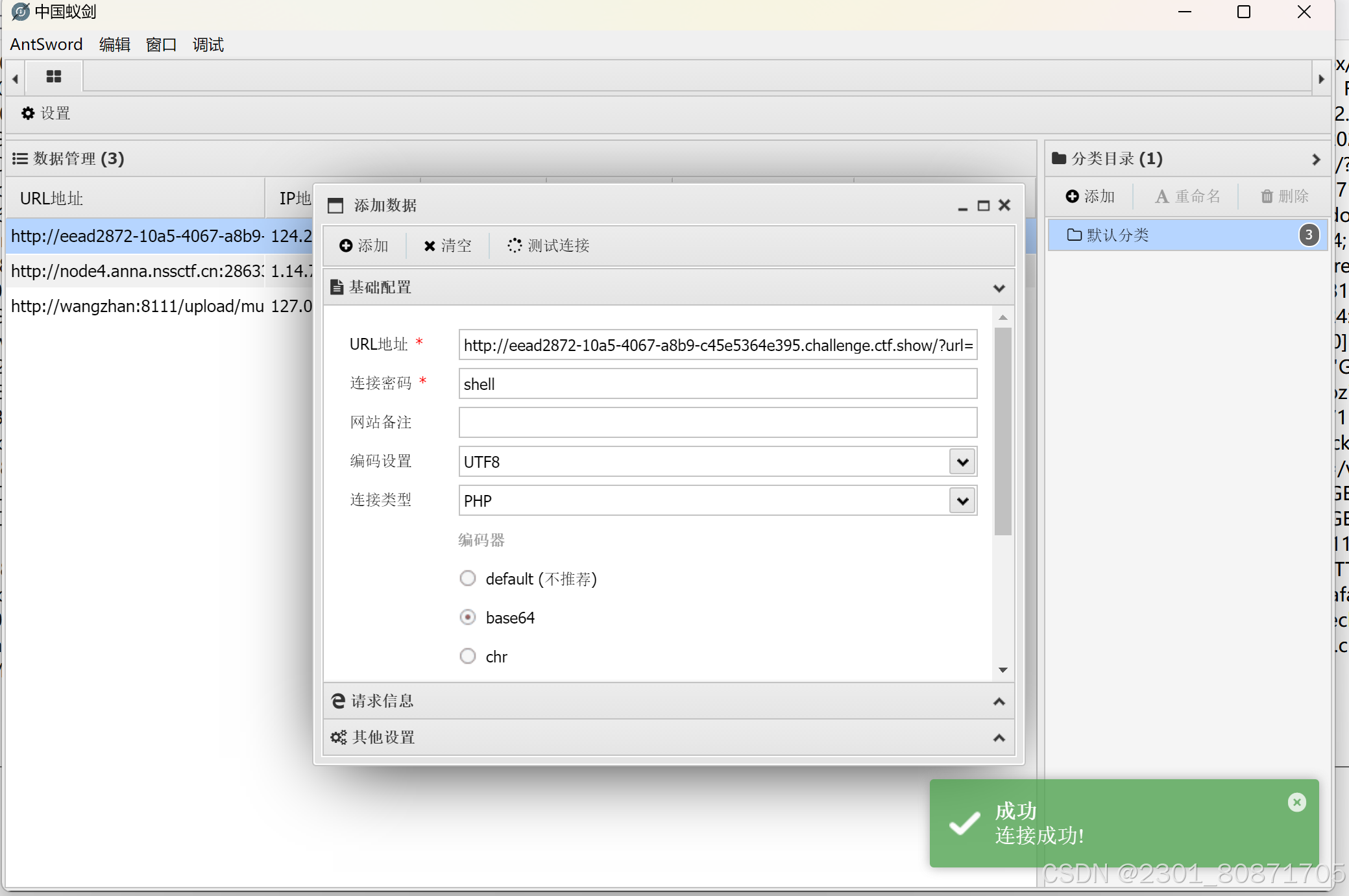

接着我们用蚁剑连接。

连接成功。

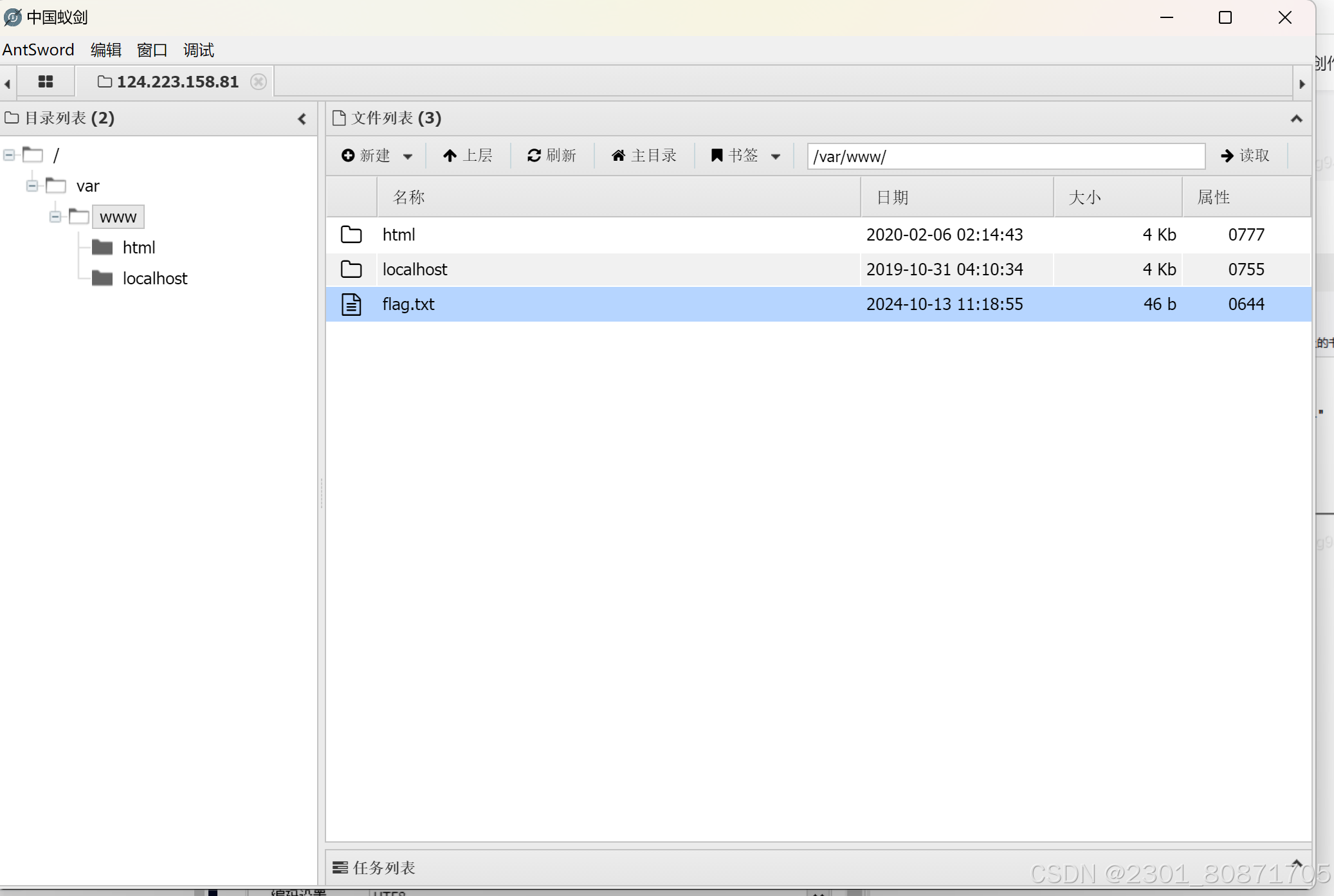

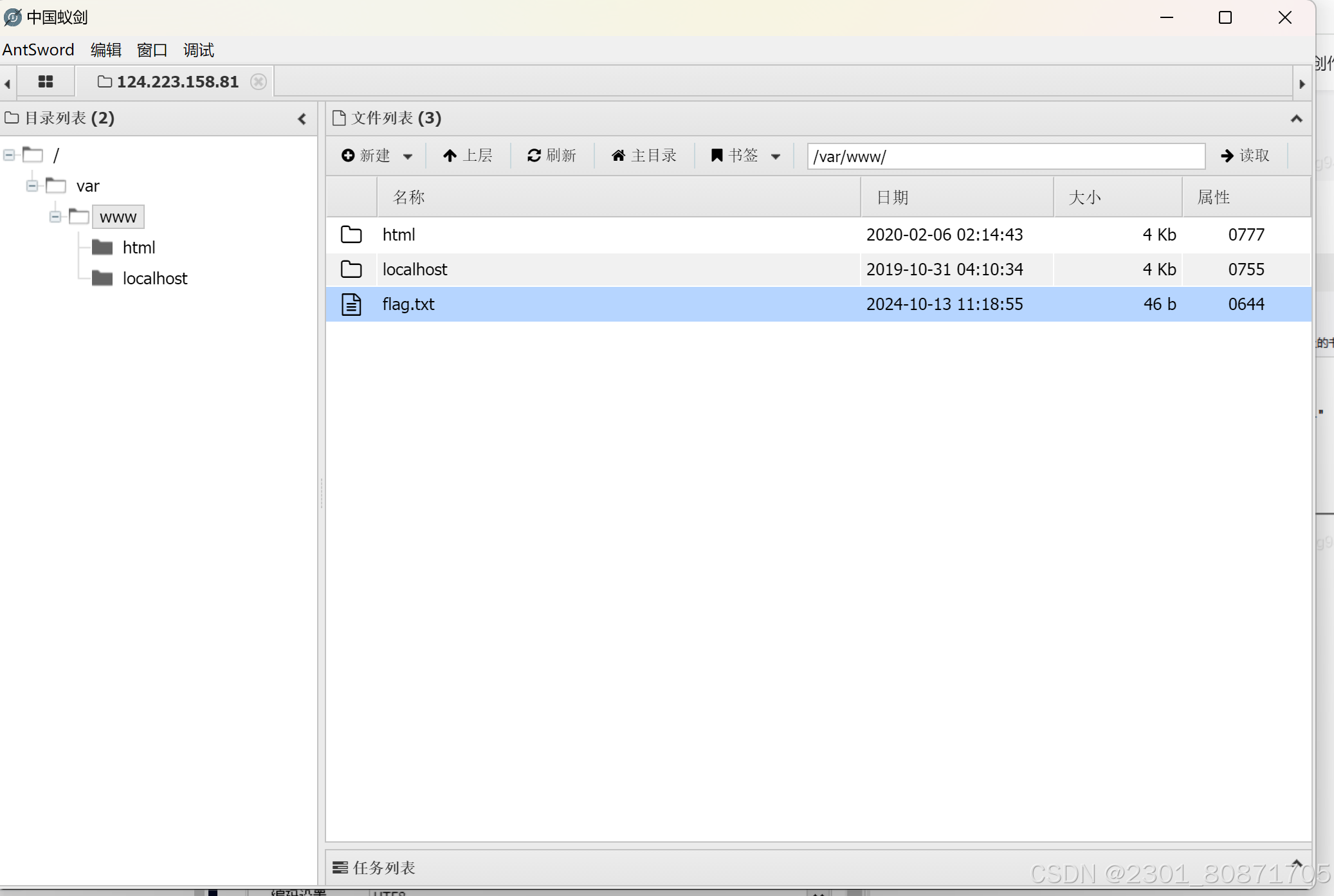

然后我在www目录下找到flag.txt

ctfshow{86842d4b-a802-47be-979a-03e12502ebe2}

这是一个文件包含漏洞,我们先用:/?url=/var/log/nginx/access.log 查看该网站的日志文件。

接着我们用bp抓包,并在User-Agent中插入一句话木马

这里没有截到,然后再查看该网页的日志文件时,发现多了一些东西。

接着我们用蚁剑连接。

连接成功。

然后我在www目录下找到flag.txt

ctfshow{86842d4b-a802-47be-979a-03e12502ebe2}

1126

1126

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?