未经许可,不得转载。

文章目录

不久前,我发现了一个我在高中时非常常用的知名应用程序,它在Intigriti上是一个私有程序,本文称之为REDACTED。

我开始参与REDACTED的漏洞赏金计划,这个应用程序在我开始进行黑客攻击之前我已经非常熟悉了。最初我并没有抱太高的期望。

我首先的做法是了解这个应用程序的使用方式。我浏览了所有可以访问的功能,并在每个功能上做了一些尝试,而没有陷入任何一个特定的细节。随着时间的推移,我发现了一个IDOR(不安全的直接对象引用)漏洞,后来这个漏洞被评定为可接受风险。

漏洞的具体情况如下:

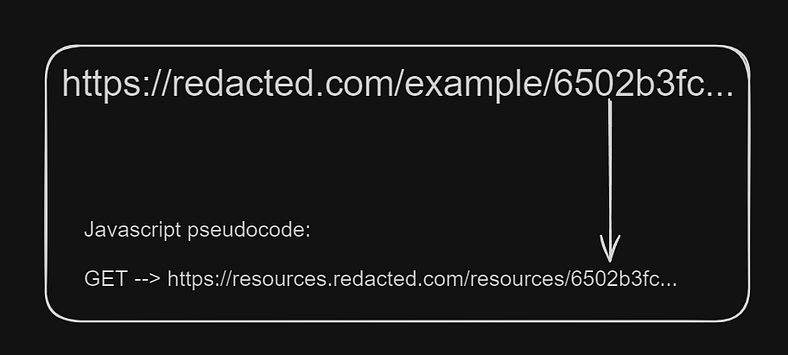

我访问了一个类似这样的URL:

https://redacted.com/example/7ce9f641-e29a-4d01-bea1-2b83924d8358

该页面的JavaScript会使用URL中的UUID来请求资源:

https://resources.redacted.com/resources/7ce9f641-e29a-4d01-bea1-2b83924d8358

该资源路径在UUID参数上存在IDOR漏洞,这意味着任何用户都可以访问该特定路径。

在尝试新的标识符时,我发现可以使用 …%2f 来控制 javascript 获取的资源的路由。

例如:

订阅专栏 解锁全文

订阅专栏 解锁全文

3280

3280

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?