未经许可,不得转载。

在今年4月17日,笔者发过一篇关于 JWT 的文章,未学习过或稍有遗忘的朋友可以点击跳转:【网络安全 | 密码学】JWT基础知识及攻击方式详析

现分享一篇与 JWT 有关的漏洞挖掘案例。

前言

我在某公共漏洞奖励计划的应用程序API中发现了两个关键漏洞,这些漏洞严重危及用户数据和账户安全。第一个漏洞允许通过未受保护的API端点获取未经授权的用户敏感数据,第二个漏洞则利用了弱加密的JSON Web Token(JWT)密钥,使攻击者能够冒充用户执行敏感操作。

漏洞1

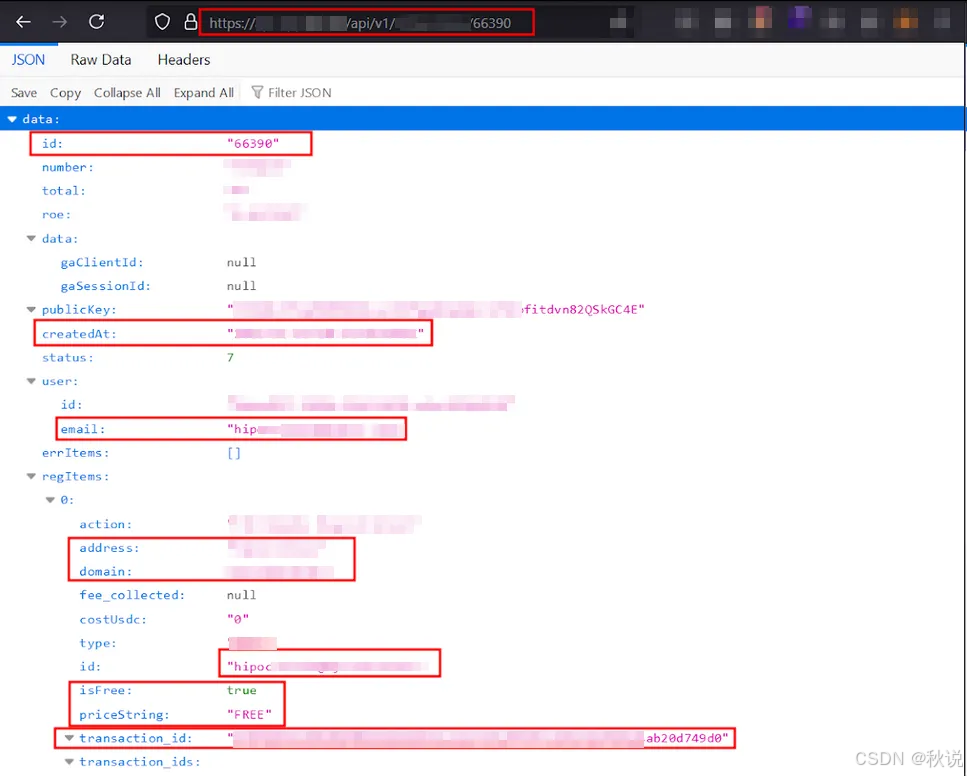

第一个漏洞涉及一个不安全的API端点(/api/v1/redacted1/redacted2/:id),该端点暴露了用户的敏感信息。攻击者只需发送带有有效订单ID的GET请求,即可以JSON格式获取详细的用户信息。此漏洞暴露了超过16万用户的个人数据,可能导致严重的隐私泄露。暴露的数据包括:

用户ID

电子邮件地址

账户状态(免费或付费域名)

账户示例名

订阅详情

交易ID

支付状态

关联的配置文件名

通过修

订阅专栏 解锁全文

订阅专栏 解锁全文

1890

1890

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?