未经许可,不得转载。

文章目录

正文

目标网页example.com:

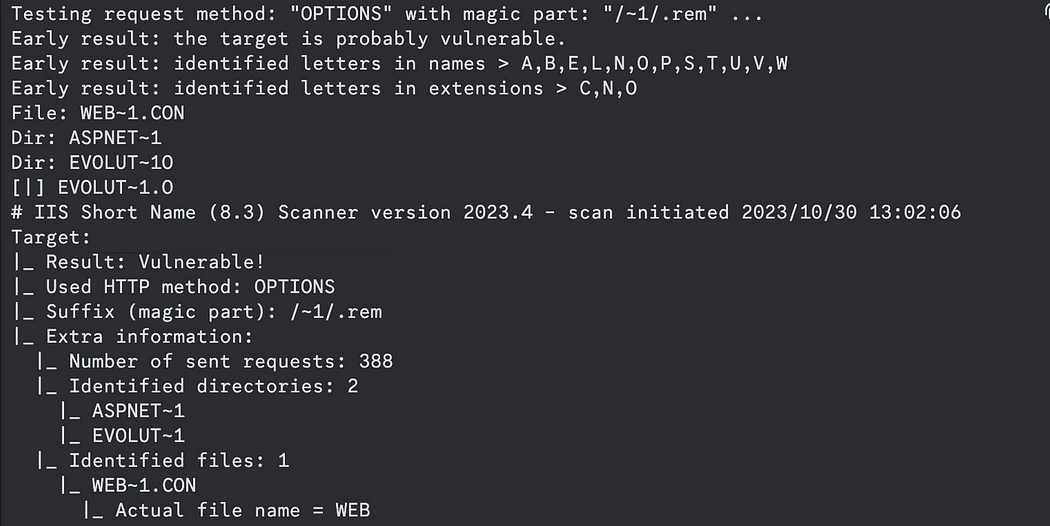

使用IIS-ShortName-Scanner工具进行扫描:

https://github.com/irsdl/IIS-ShortName-Scanner

扫描结果如下:

这意味着目标容易受到IIS短文件名泄露的攻击。

IIS短文件名泄露:

https://github.com/irsdl/IIS-ShortName-Scanner/blob/master/presentation/Steelcon-2023-Beyond_Microsoft_IIS_Short_File_Name_Disclosure.pdf

既然如此,使用ffuf进行FUZZ,我发现其存在一个路径为EVOLUTION,然后再对EVOLUTION后的路径进行FUZZ,经过一系列操作后,我获得了完整的请求路径,请求包如下:

订阅专栏 解锁全文

订阅专栏 解锁全文

1945

1945

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?