本文不承担任何由于传播、利用本文所发布内容而造成的任何后果及法律责任。

本文将基于ChatGPT及Glassdoor两个实例阐发URL解析器混淆攻击。

开始本文前,推荐阅读:【网络安全】Web缓存欺骗攻击原理及攻防实战

通配符+URL解析器混淆攻击实现ChatGPT账户接管

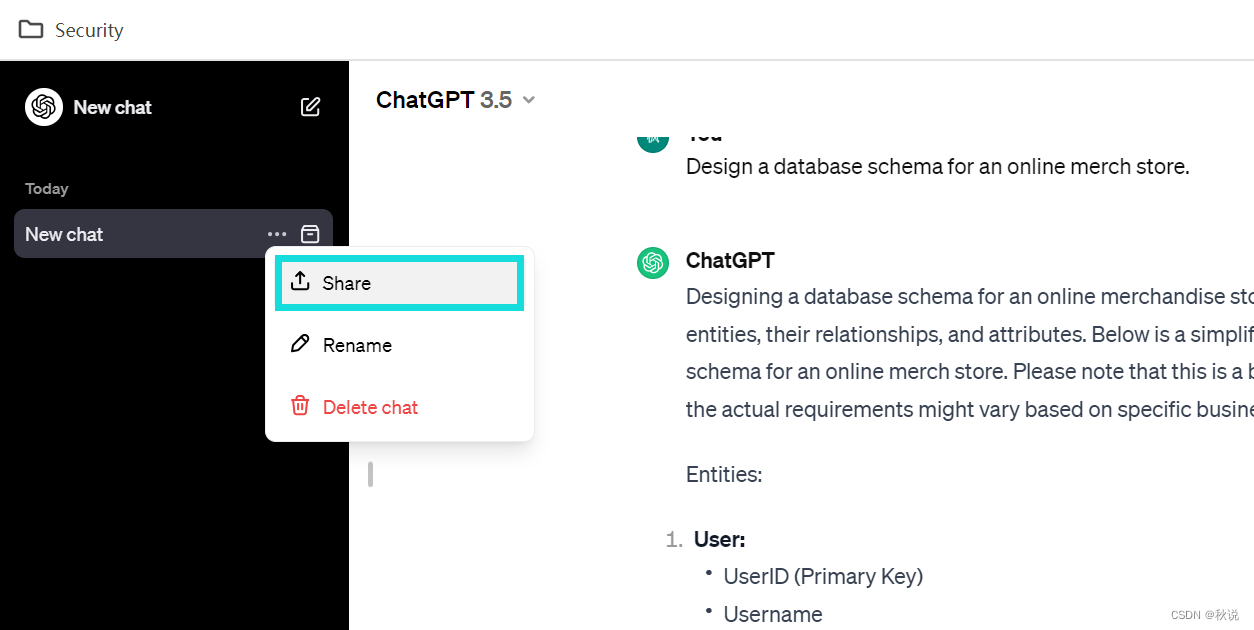

ChatGPT新增了"分享"功能,该功能允许用户与其他人公开分享聊天内容:

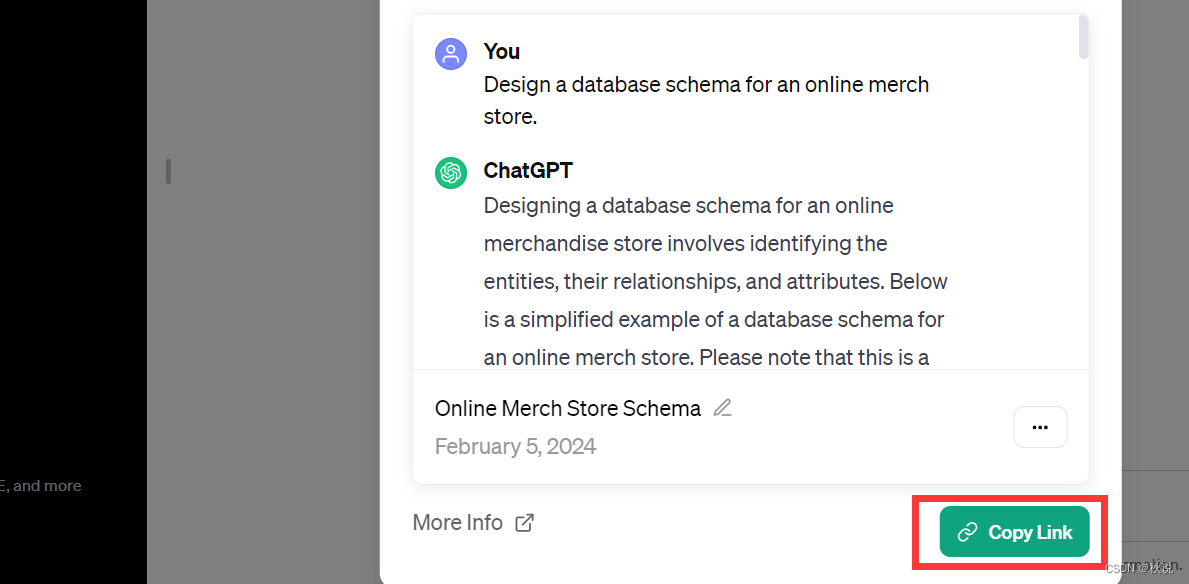

ChatGPT会生成一个对话链接,用户复制后发送给好友即可:

然而,存在一现象:ice发送对话链接给A后,A看到了对话内容。ice再与ChatGPT对话,此时A访问对话链接,却看不到新的对话内容。

这个现象可能意味着:原先的对话内容已被缓存,其在缓存条目消失前并不会更新。

对该猜测进行验证:打开网络标签页来检查响应头,看到Cf-Cache-Status: HIT,说明请求的资源在Clou

订阅专栏 解锁全文

订阅专栏 解锁全文

5万+

5万+