在整合spring+springMVC+hibernate+JPA时,打开eclipse,发现继承了JpaRepository<T,Integer>接口的Dao层的findXxx,queryXxx接口都报告下面的异常:

Invalid derived query! No property find found for type XX

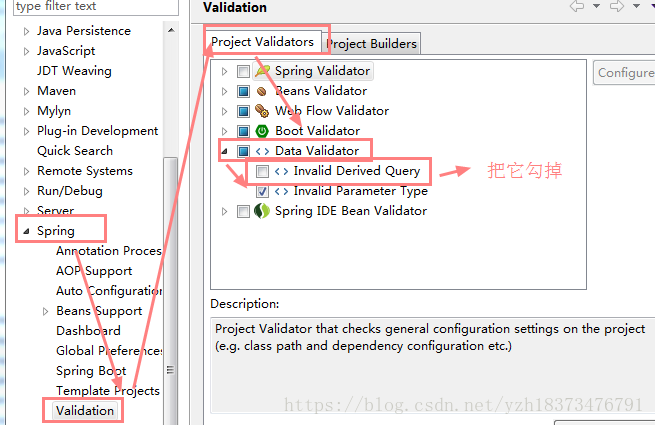

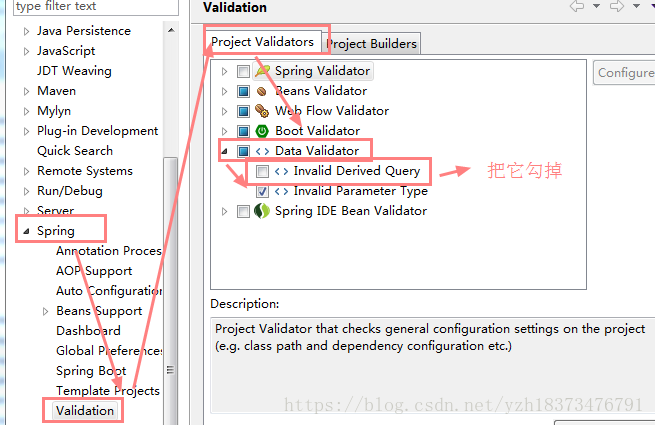

解决办法:

重启eclipse即可。

在整合spring+springMVC+hibernate+JPA时,打开eclipse,发现继承了JpaRepository<T,Integer>接口的Dao层的findXxx,queryXxx接口都报告下面的异常:

Invalid derived query! No property find found for type XX

解决办法:

重启eclipse即可。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?