前言

一个题目需要提取 pacp 包里的文档。其实是一个非常简单的题目,我这里做一下记录,有些槽点需要吐槽一下。

【PS:其实很简单,只是想分享一些自己的思路和见解,大神绕路】

题目

从一个网站抓取的数据包,攻击者上传了一个文件,请从 pacp 将文件还原。

要求:

-

请说明寻找过程。

-

请说明还原方法。

【经常打 ctf 的大师傅其实一眼就看到答案了】

观察

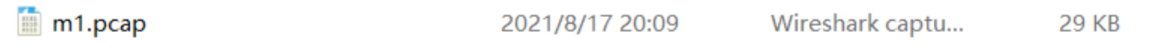

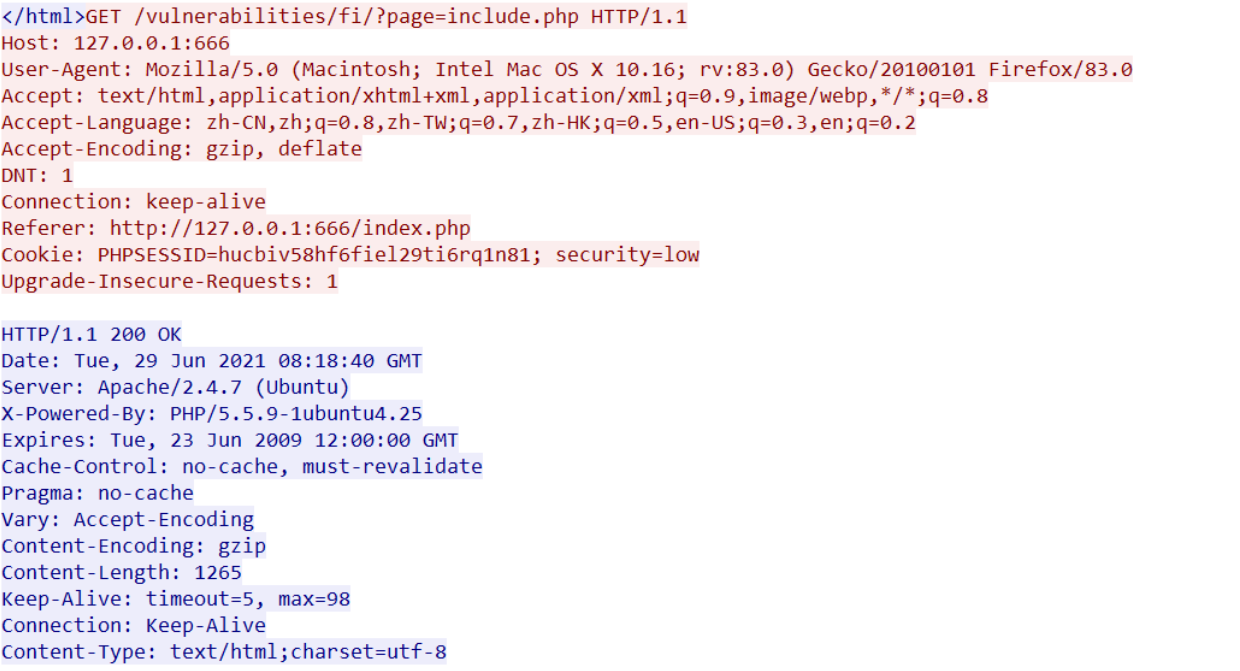

只有两个协议,tcp 和 http。追踪一下流:

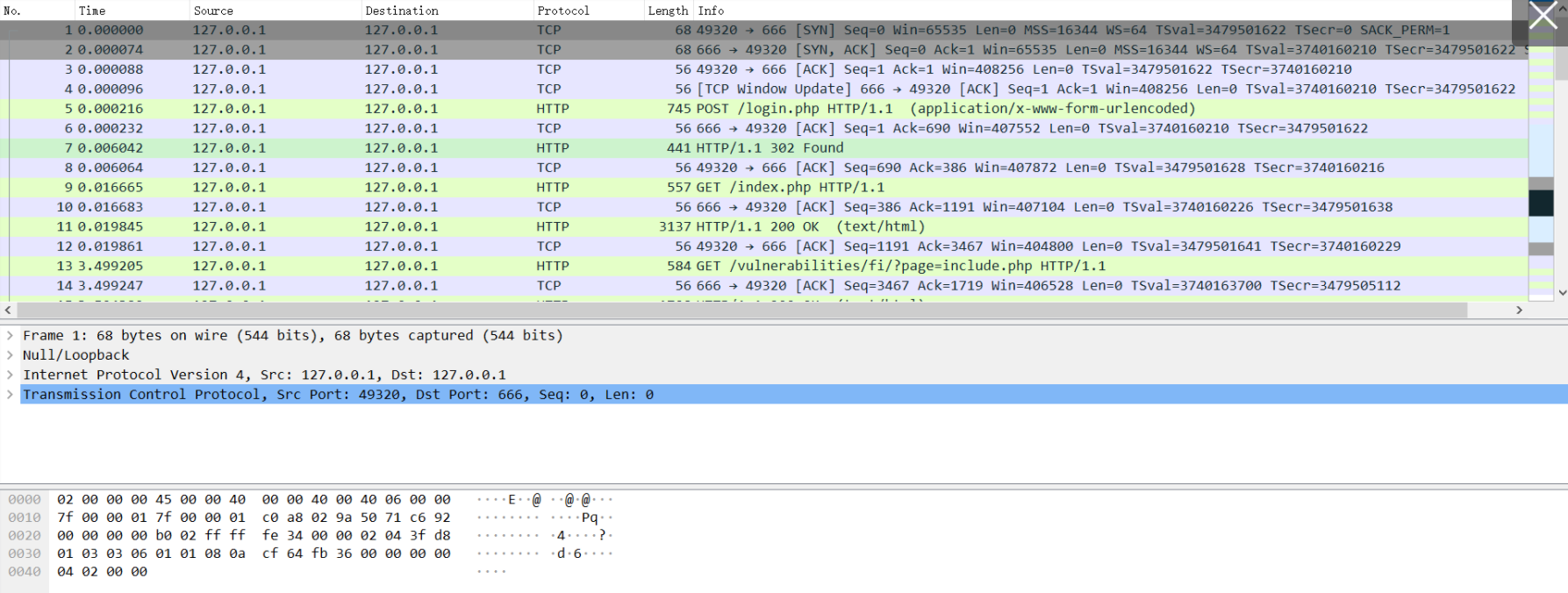

登陆网站

在主页,调了一些东西:

其实打靶场多了就知道,这是 dvwa,Low 级别

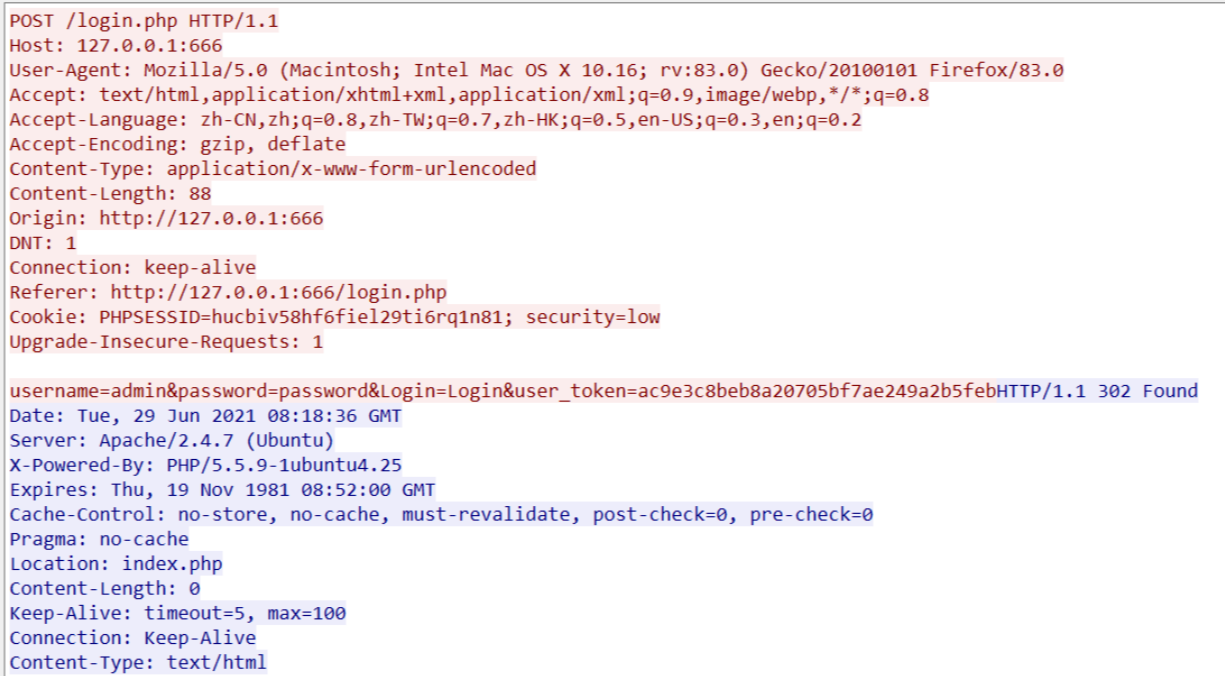

tcp 这些都看的不舒服,直接追踪 http:

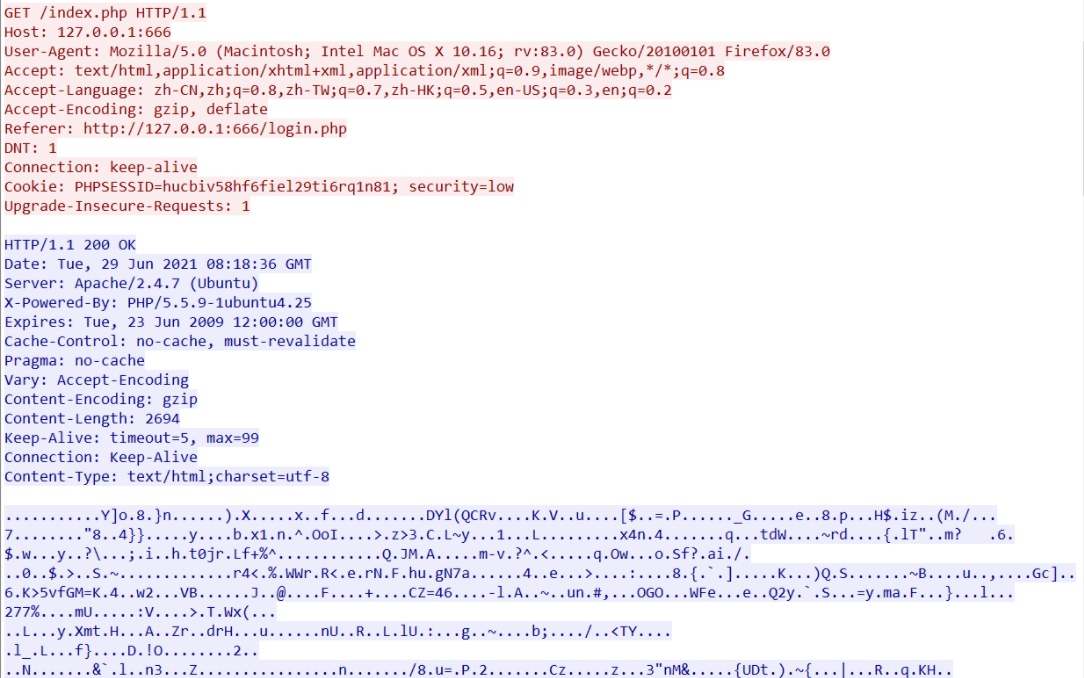

选择了一个靶场 inlcude 的,那就很好办了。

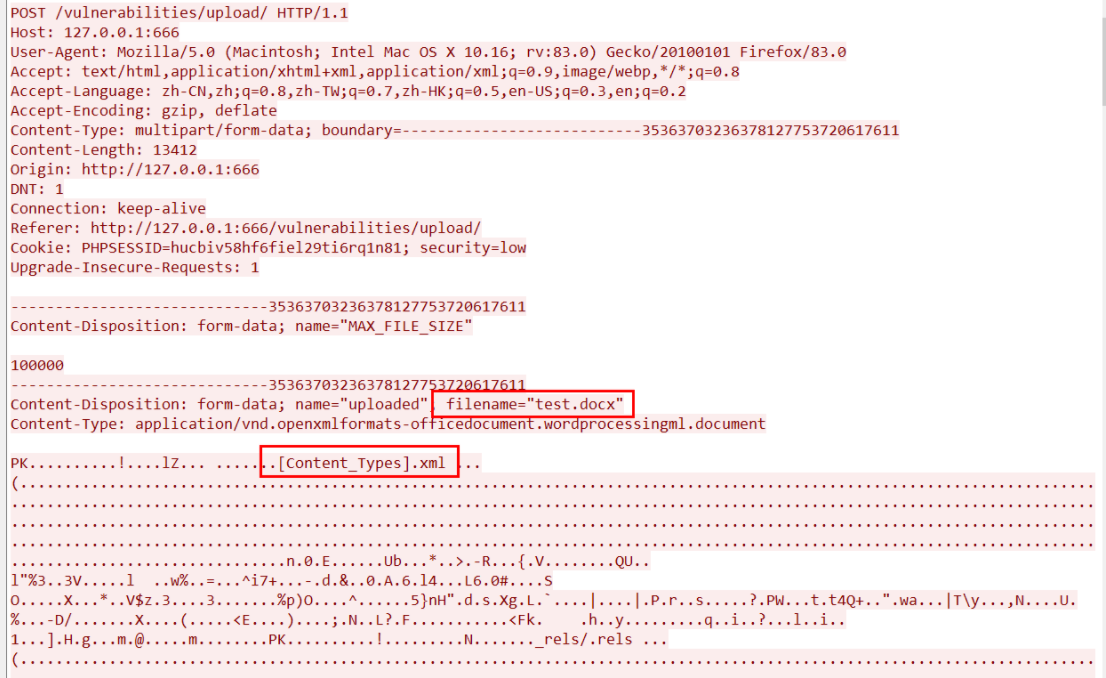

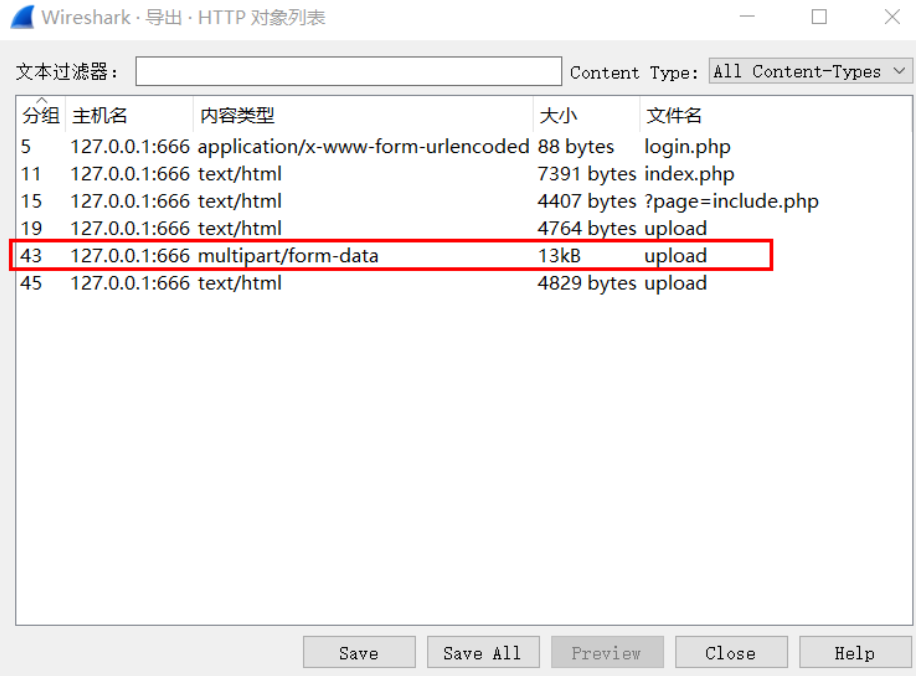

追踪到下一个 http 流,找到看看上传了什么:

传了一个 Docx 文件

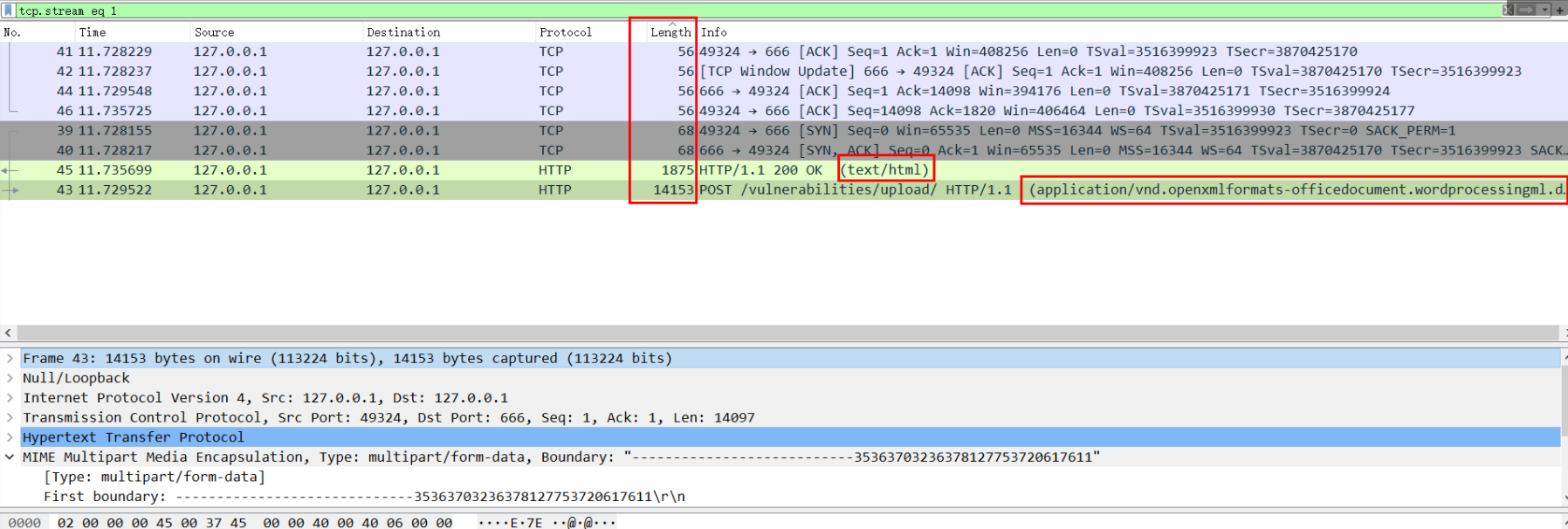

找到之后来看:

筛选一下,length 选择最大的,然后 info 一栏可以看出是什么格式。

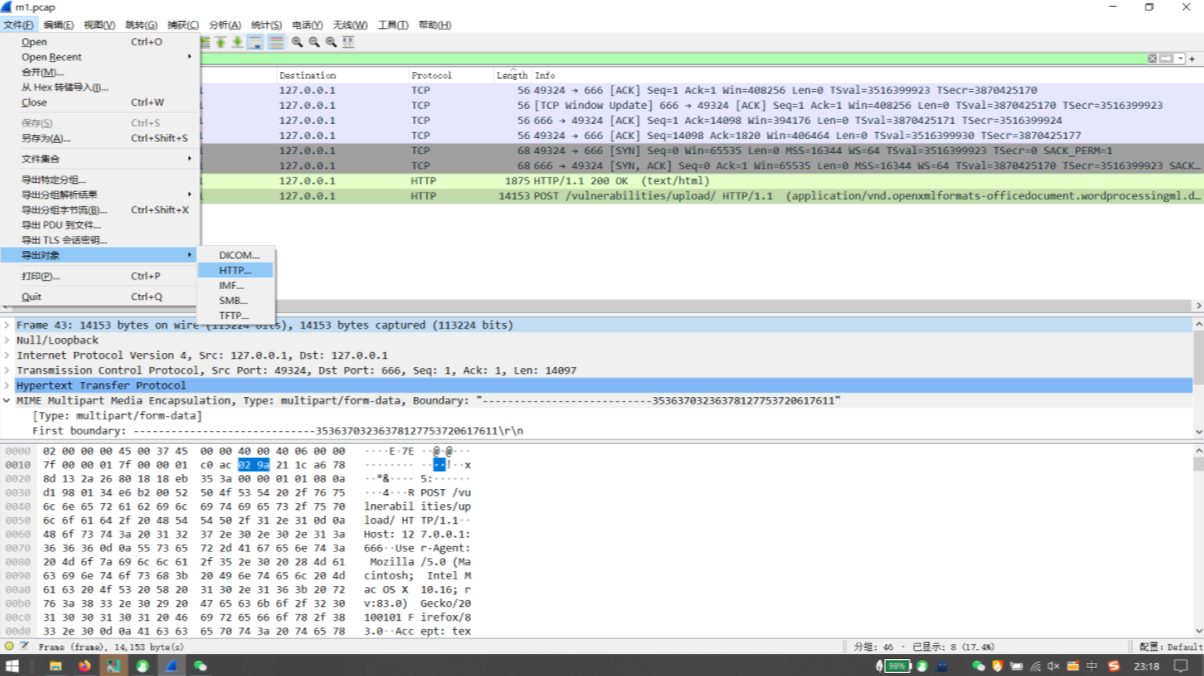

提取文件

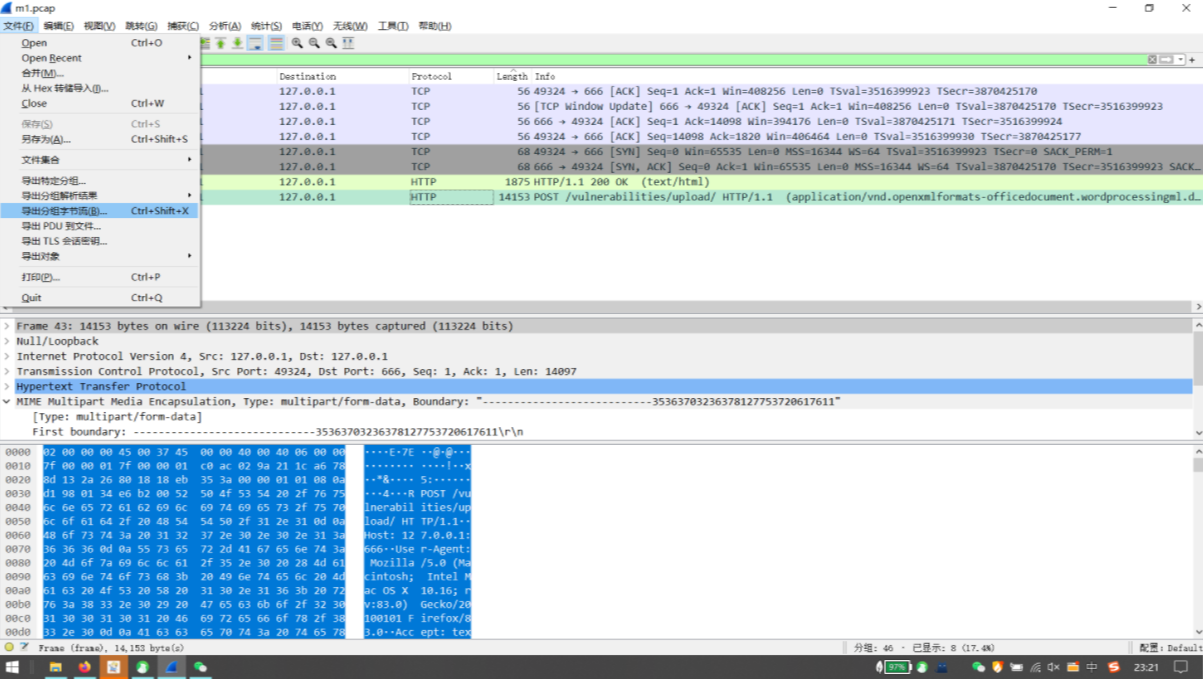

方法一:

这种方法最简单粗暴,左上角一套带走。

方法二:

选择需要导出的包,然后左上角导出数据流。【有些版本,右键即可】

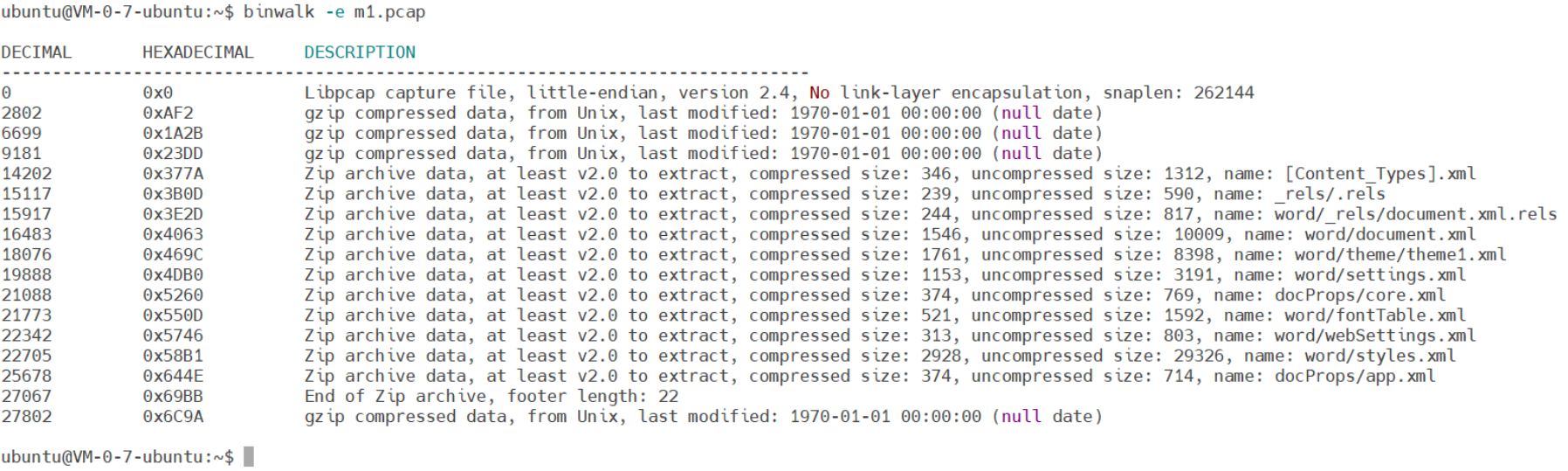

方法三:

使用 binwalk 跑一下,看看能分离出什么:

binwalk 大多数时候是无脑 e,但是有时候也需要配合 dd 命令进行切割导出。

导出文件

修改后缀

切记要用 office 打开,wps 无法读取。

结语

-

wps 与 office 水火不容,能用 office 尽量 office,因为这样正规。

-

这是某司的面试题,有其他小伙伴说直接方法一提取就行啦,看这么多干啥呢?这种方法我也认可,ctf 里我也是这样干的。但这是面试官想看到的吗?面试官看的是一个思路,想知道面试者怎么一步步提取出来。ctf 出题者当然知道你会用方法一,因为这已经是预期解的一部分。

本文介绍了一种从PACP包中提取上传文件的方法,并详细解释了三种提取方式,包括直接导出、使用binwalk等工具,以及如何确保文件正确还原。

本文介绍了一种从PACP包中提取上传文件的方法,并详细解释了三种提取方式,包括直接导出、使用binwalk等工具,以及如何确保文件正确还原。

535

535

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?