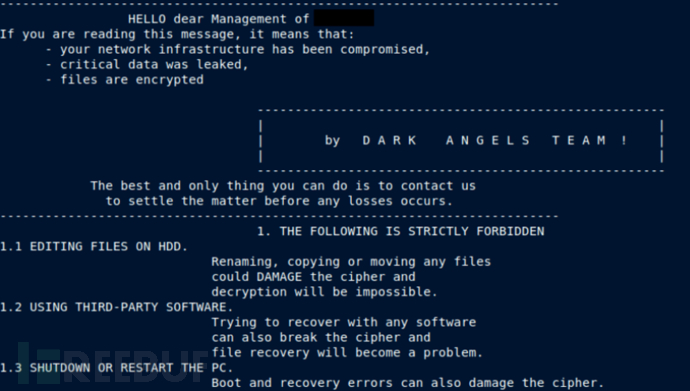

Uptycs 威胁研究人员最近发现一个 ELF 勒索软件,它会根据给定的文件夹路径加密 Linux 系统内的文件。根据给出的 README 说明,其与

DarkAngels 勒索软件的 README 说明完全一致。

DarkAngels

DarkAngels

勒索软件

DarkAngels 勒索软件五月份完成首秀,最初发现是针对 Windows 系统的。本次发现的 ELF

文件可能是最新的,而样本中的暗网链接并不存在,这可能说明针对 Linux 的勒索软件仍在开发中。

技术概述

ELF 版本的勒索软件需要一个文件夹作为进行加密的参数。给出了文件夹路径,勒索软件就会开始加密文件夹中存在的文件,加密后的文件扩展名为

.crypted。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-QMbDbsjB-1691637642528)(https://image.3001.net/images/20220921/1663728065_632a79c1edc04fcd36676.png!small)]DarkAngels

勒索软件

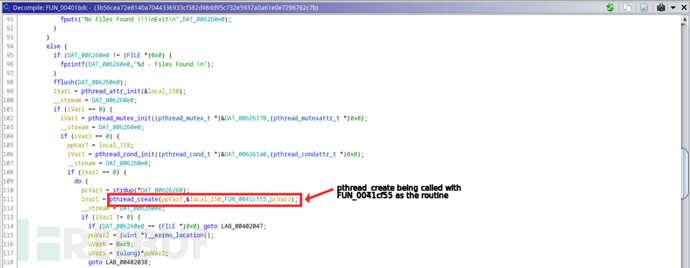

恶意软件使用 pthread_create 创建新线程,新线程通过调用 start_routine() 函数开始执行。

创建新线程

创建新线程

start_routine() 函数中会执行以下步骤来加密目标文件:

打开目标文件并使用

fcntl()对其设置写入锁定

关闭目标文件,然后将其重命名为

*.crypted

打开另一个名为

*.crypted.README_TO_RESTORE的文件,将 README 内容写入其中

打开

*.crypted并使用 lseek 和 write 将加密内容写入其中

将所有加密文件的列表都存储在名为 wrkman.log.0 的文件中

start_routine

start_routine

函数

结论

针对 Linux 系统或跨平台针对多个操作系统的勒索软件屡见不鲜,攻击者正在不断扩展攻击范围。DarkAngels

勒索软件似乎仍处于开发阶段,其又将矛头指向 Linux 系统。

IOC

3b56cea72e8140a7044336933cf382d98dd95c732e5937a0a61e0e7296762c7b

http[:]//qspjx67hi3heumrubqotn26cwimb6vjegiwgvrnpa6zefae2nqs6xqad[.]onion/page/6297aa368ec25

参考来源

[Uptycs](https://www.uptycs.com/blog/another-ransomware-for-linux-likely-in-

development)

r-ransomware-for-linux-likely-in-

development)

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方优快云官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,那么你需要的话可以

点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?