第二届BMZCTF公开赛REVERSE的bmzre

.

.

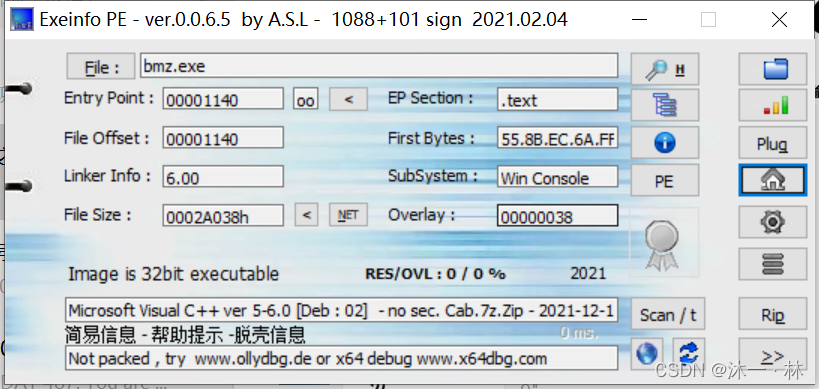

下载附件后照例扔入 exeinfope 中查看信息:

.

.

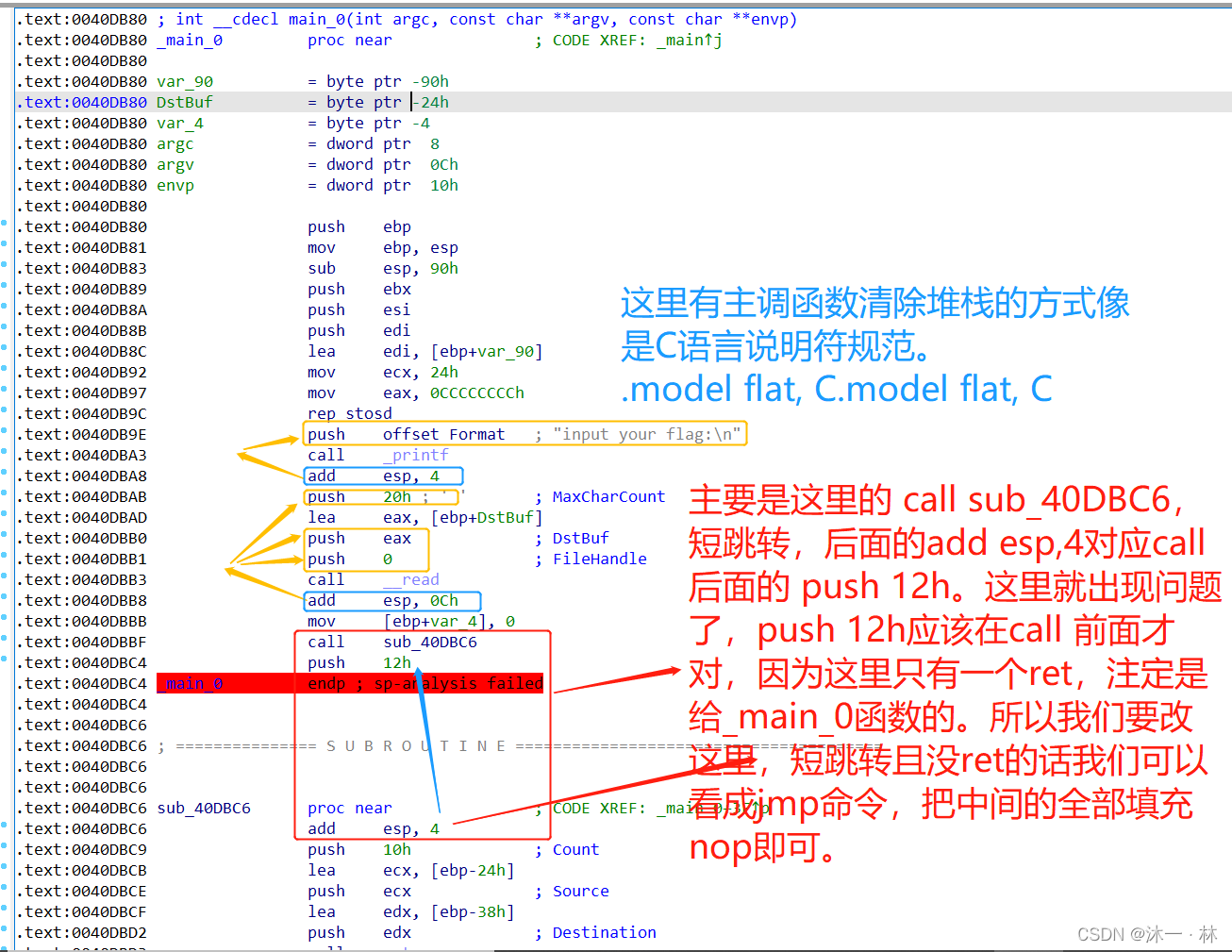

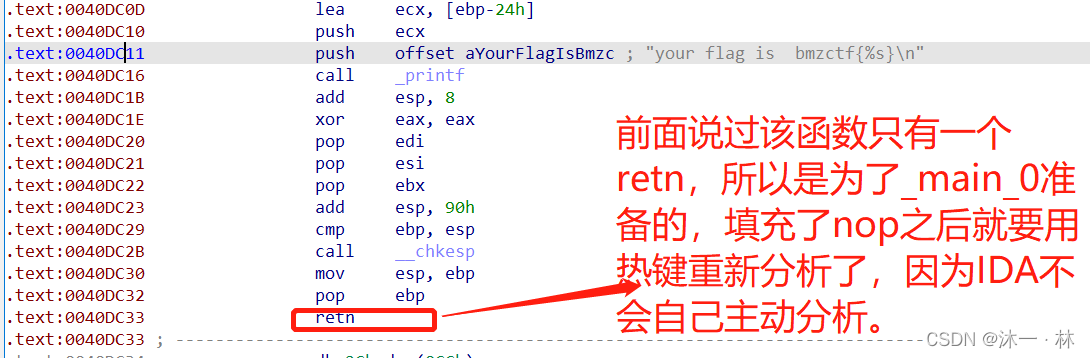

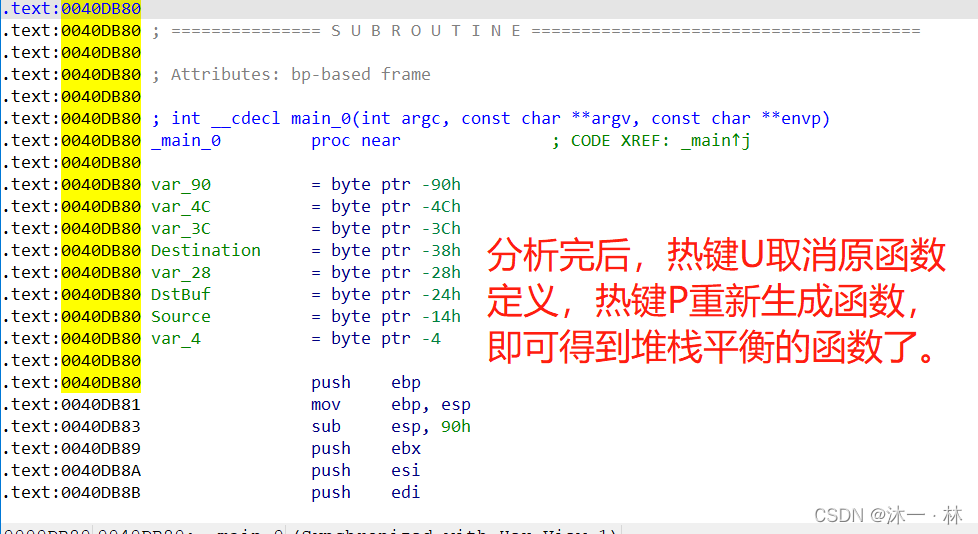

32 为无壳,照例扔入 IDA 中查看伪代码,有 main 函数看 main 函数:

.

.

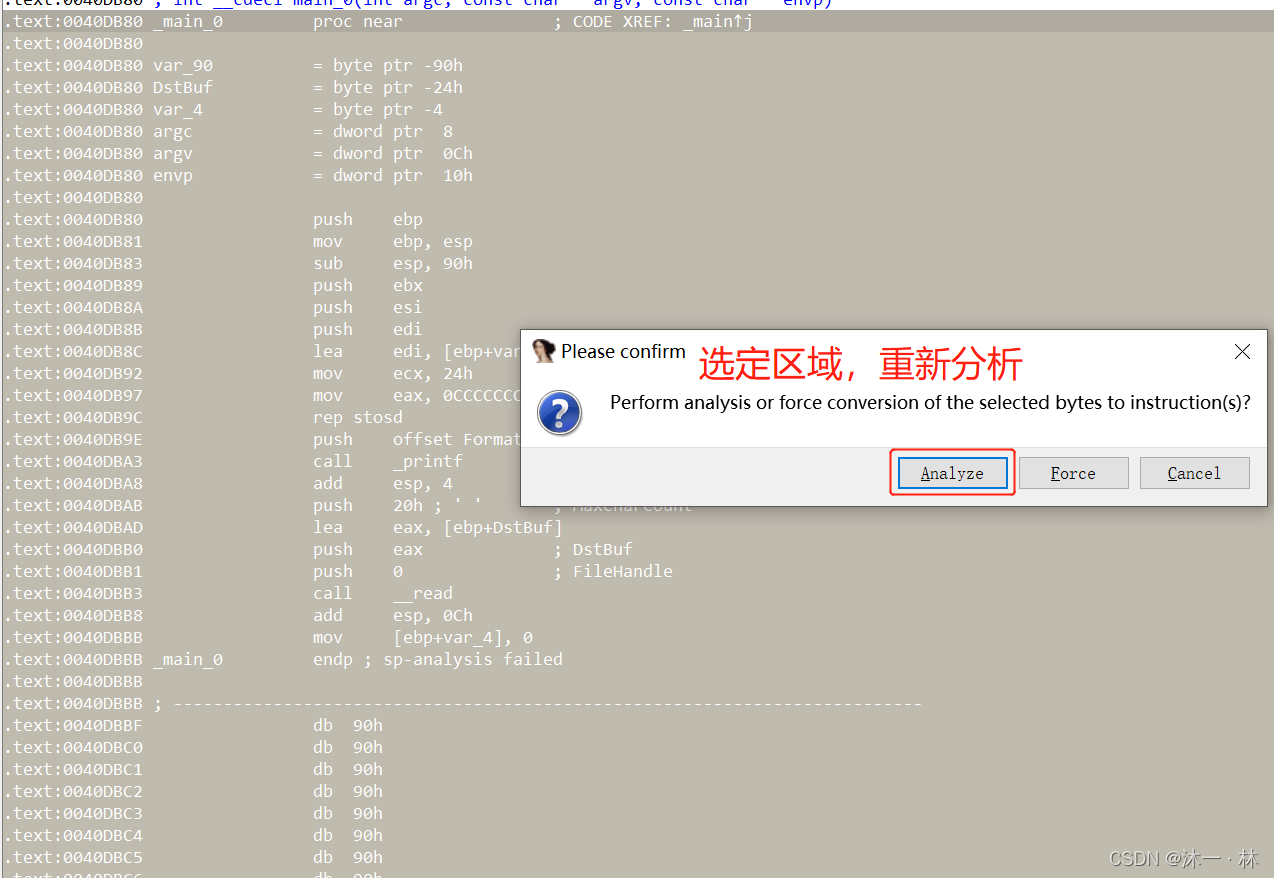

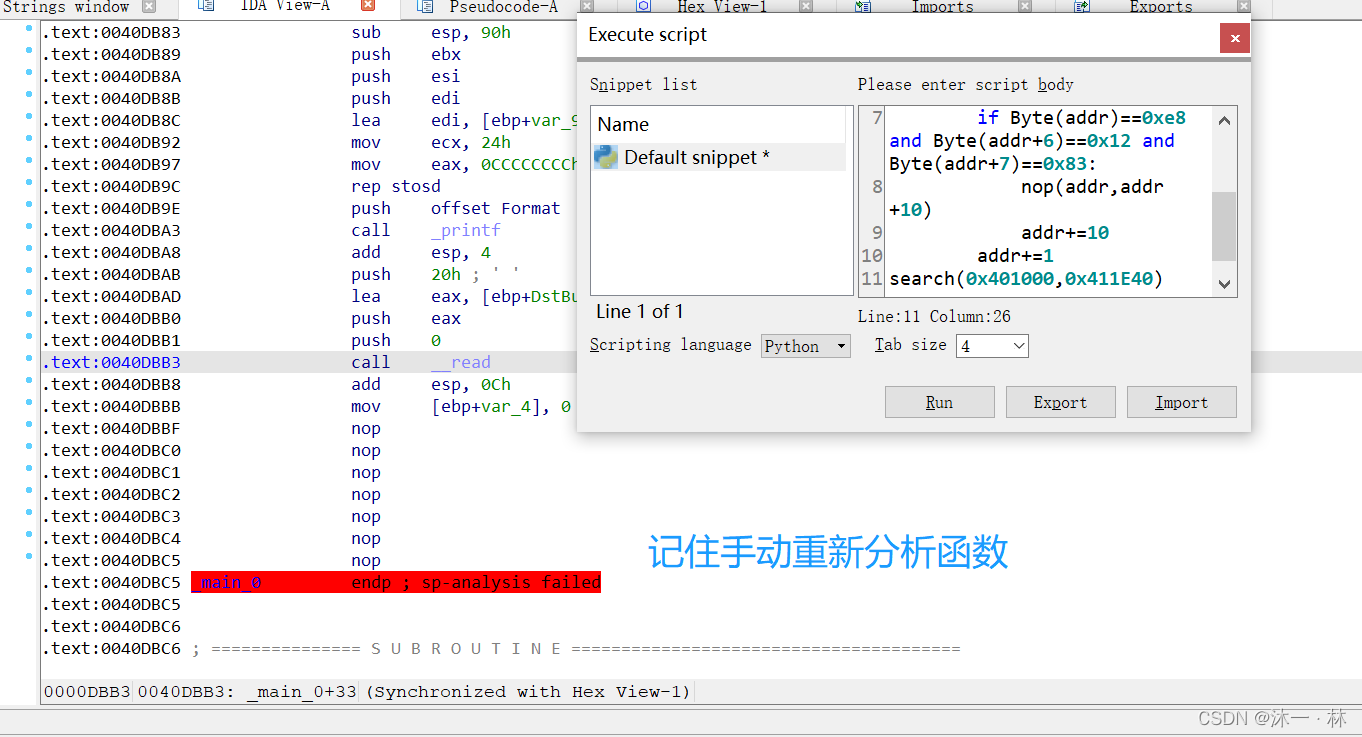

单个流程就是上面这样操作了,可是堆栈不平衡的地方不止一个,那就用脚本批量操作:

该花指令的特征就是 call xxxx push 12h add esp 4,符合这个流程的就是要填充的代码区了。

def nop(addr,next):

while addr<next:

PatchByte(addr,0x90)

addr+=1

def search(addr,next):

while addr<=next:

if Byte(addr)==0xe8 and Byte(addr+6)==0x12 and Byte(addr+7)==0x83:

nop(addr,addr+10)

addr+=10

addr+=1

search(0x401000,0x411E40)

.

.

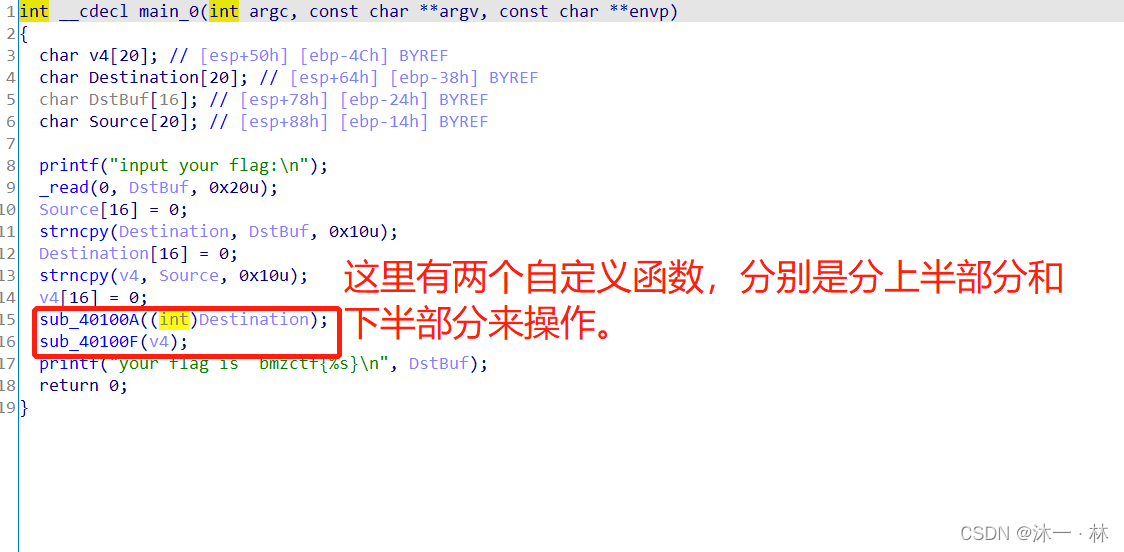

然后开始分析关键函数了:

.

.

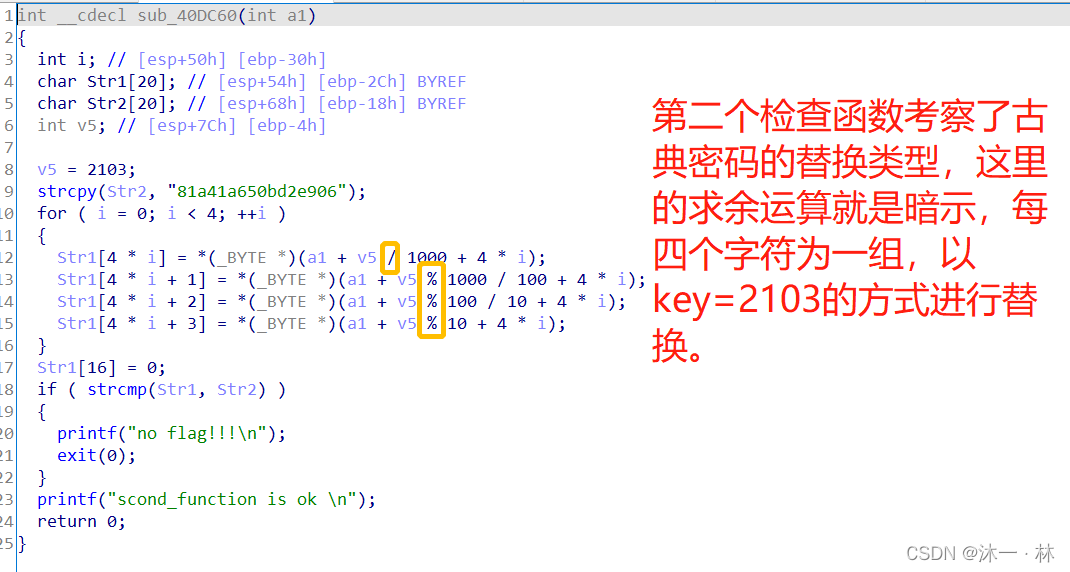

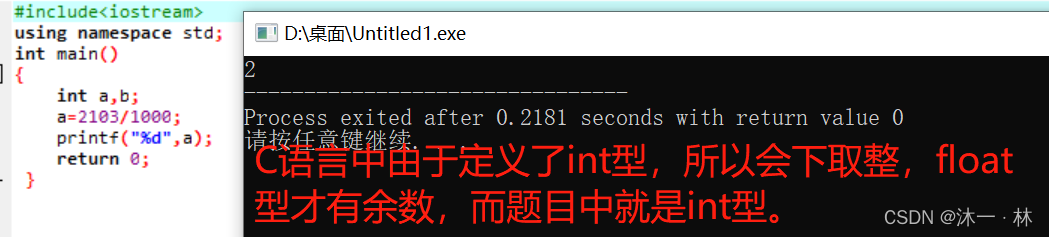

对于第二个自定义函数的 / 和 % 运算验证一下:

.

.

.

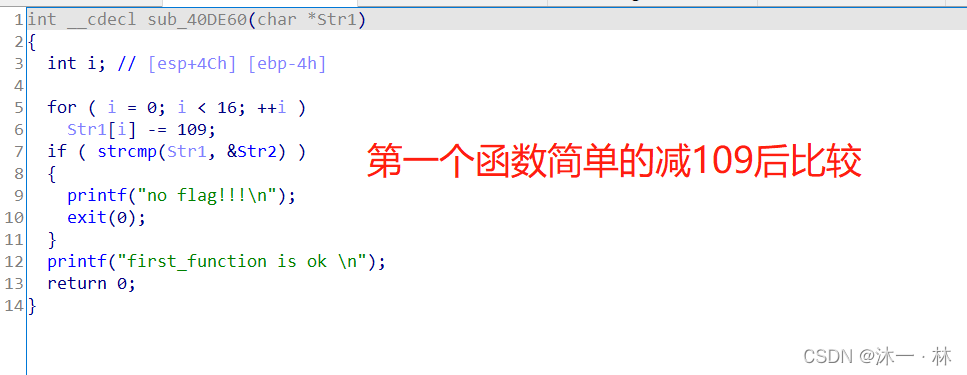

附上第一个自定义函数的解密脚本:

a=[ 0xC8, 0xF4, 0xF5, 0xC7, 0xC5, 0xC3, 0xF9, 0xC6, 0xF7, 0xCB,

0xC8, 0xC7, 0xCA, 0xF8, 0xC3, 0xC4]

flag=""

for i in a:

flag+=chr((i+109)&0xff) #逻辑没错就尝试0xff截断,因为C语言中char就是限定了8位的。

print(flag)

.

.

再手动拼接上第二个打乱顺序的,结果如下:

bmz{5ab420f3d8547e01a1846a15db0209e6}

.

.

解毕!

敬礼!

本文详细解析了第二届BMZCTF公开赛REVERSE挑战赛中的bmzre题目,通过使用exeinfope和IDA等工具进行逆向分析,最终成功解密并获得了flag。

本文详细解析了第二届BMZCTF公开赛REVERSE挑战赛中的bmzre题目,通过使用exeinfope和IDA等工具进行逆向分析,最终成功解密并获得了flag。

398

398

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?