简介

Nikto是一款常用的开源网络安全扫描工具,专门用于发现和评估Web服务器上的潜在安全漏洞和配置错误。它由CIRT(计算机应急响应团队)开发,并广泛用于安全测试、漏洞评估和渗透测试。Nikto能够对目标主机进行全面的扫描,包括对常见漏洞、敏感文件和目录、不安全的配置等进行检查。它通过发送HTTP请求并分析服务器的响应来发现潜在的安全问题。Nikto能够检查多个方面的安全性,如服务器配置、CGI脚本、默认文件、SSL/TLS设置等。使用Nikto可以帮助系统管理员和安全专家发现潜在的漏洞和弱点,从而及时修复和加固服务器。它提供了丰富的选项和报告功能,可以生成详细的扫描报告,帮助用户理解和解决发现的问题。

nikto常用命令

-upodate 升级,更新插件

-host 扫描目标URl

-id username:password http认证接口

-list-plugins 列出所有可用的插件

-evasion IDS/IPS逃避技术(实例演示里有详细信息)

-port 指定端口(默认80)

-ssl 使用SSL

-useproxy 使用http代理

-vhost 域名 当一个IP拥有多个网站时 使用

nikto交互参数(扫描过程中使用)

空格 报告当前扫描状态

v 显示详细信息

d 显示调试信息

e 显示http错误信息

p 显示扫描进度

r 显示重定向信息

c 显示cookie

a 显示身份认证过程

q 退出程序

N 扫描下一个目标

P 暂停扫描

使用

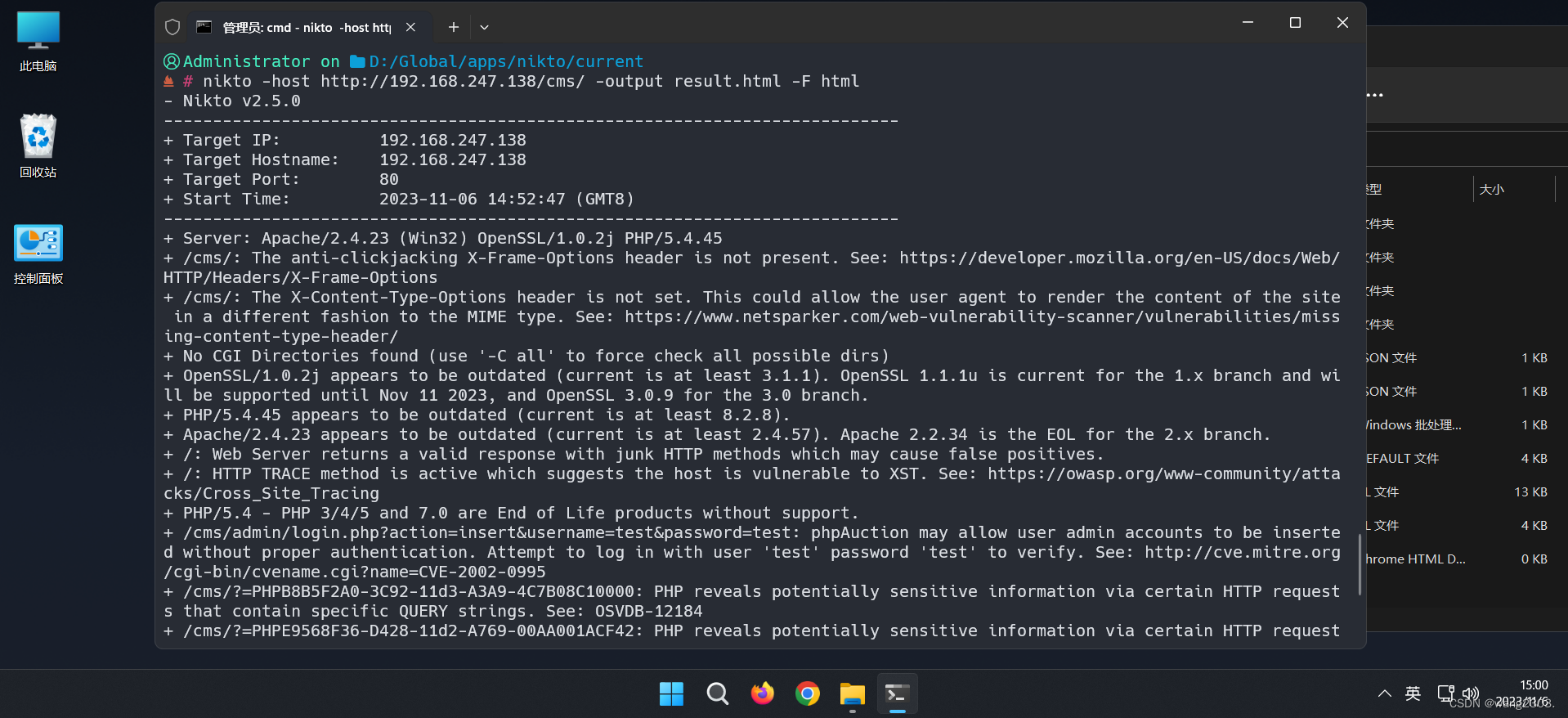

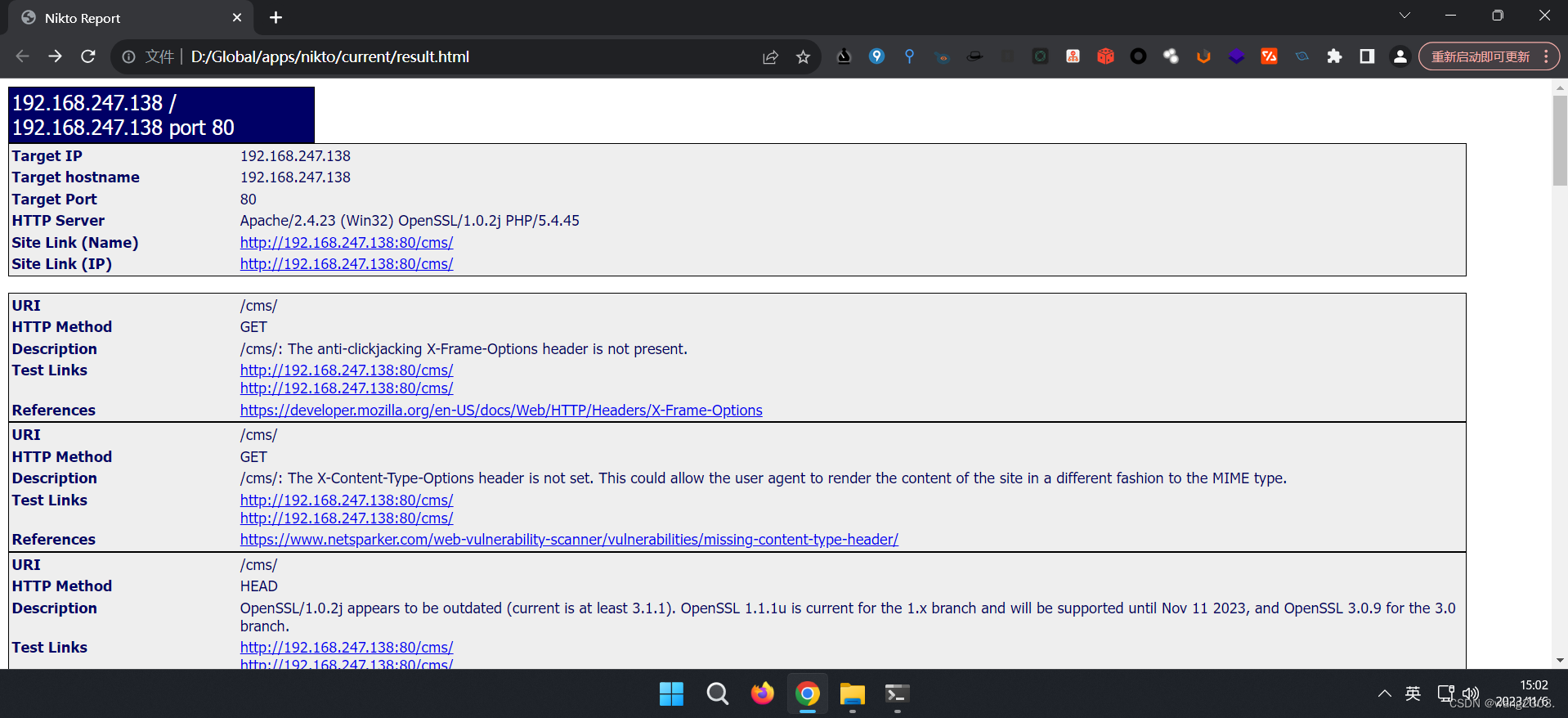

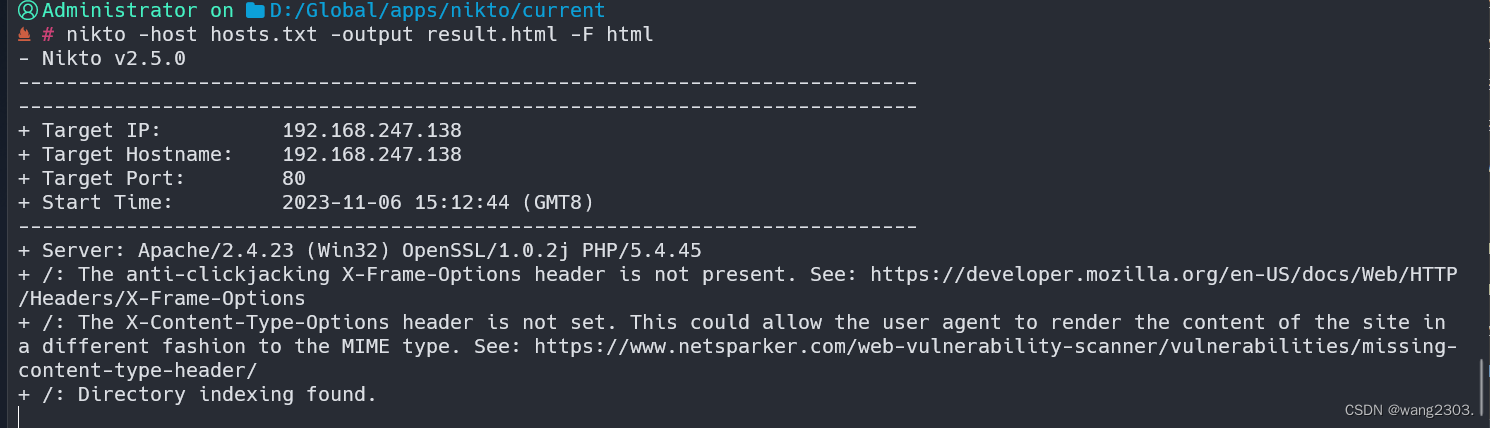

扫描单个目标并导出结果为result.html

nikto -host http://192.168.247.138/cms/ -output result.html -F html

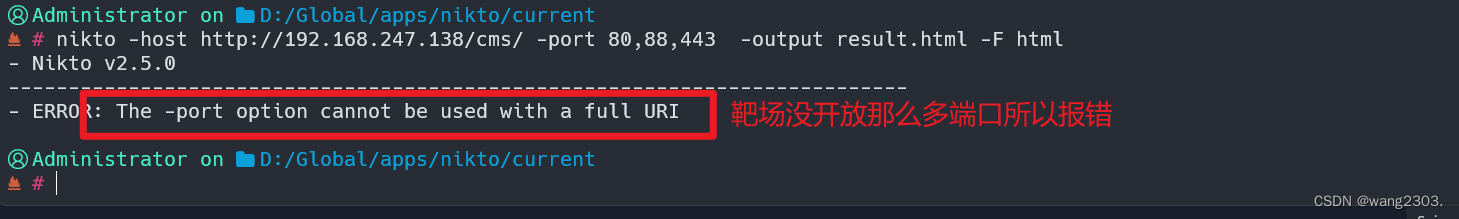

多端口扫描

扫描80,88,443三个端口并导出结果

nikto -host IP -port 80,88,443 -output result.html -F html

扫描80-90共10个端口并导出结果

nikto -host IP -port 80-90 -output result.html -F html

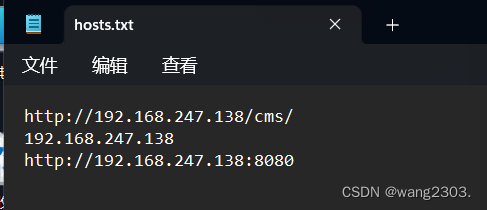

多host扫描

nikto -host url.txt

-host 参数的值为一个文件,该文件存一系列的 host 或者 ip,文件的格式要求是,每个 host 必须占一行,端口号放行末,端口号通过冒号或者逗号和 host,其他端口号区分开,给一个文件示例:

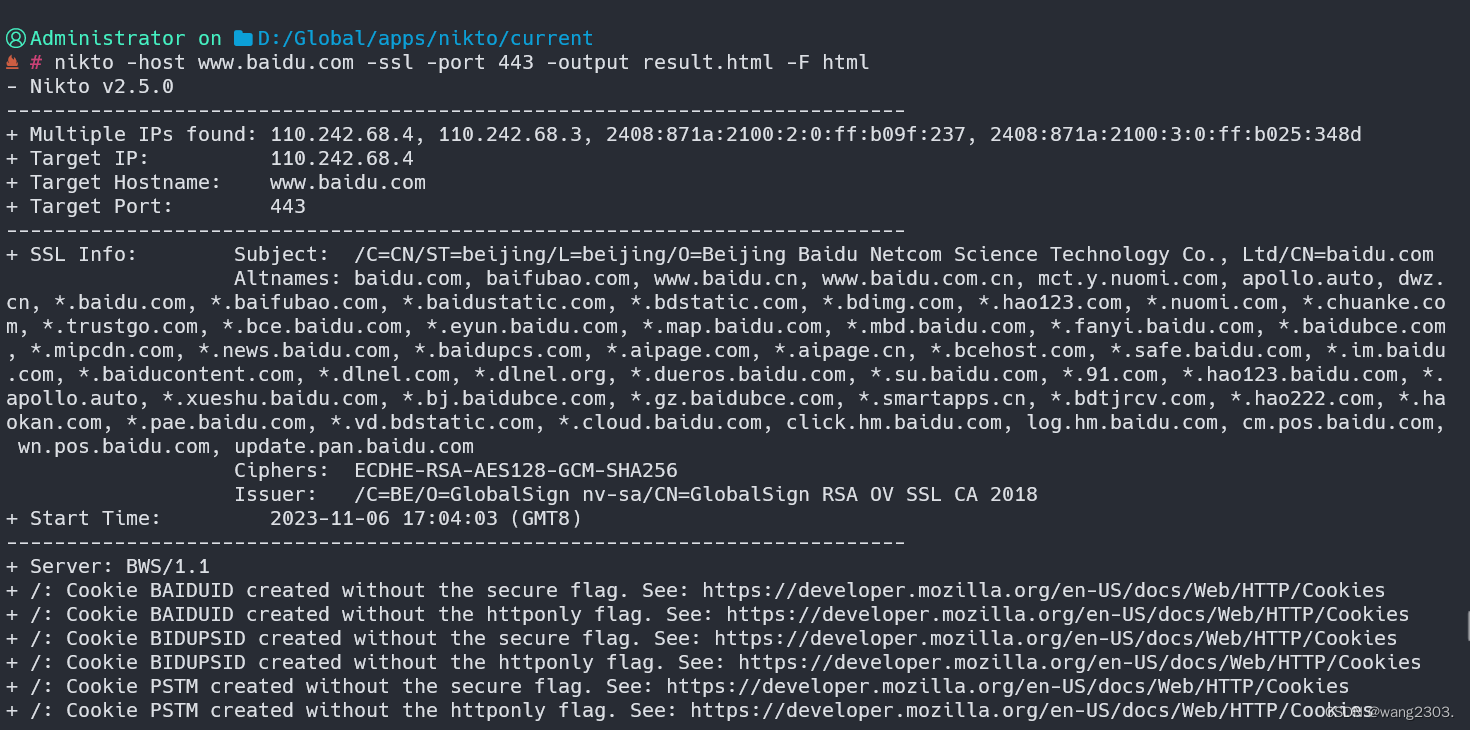

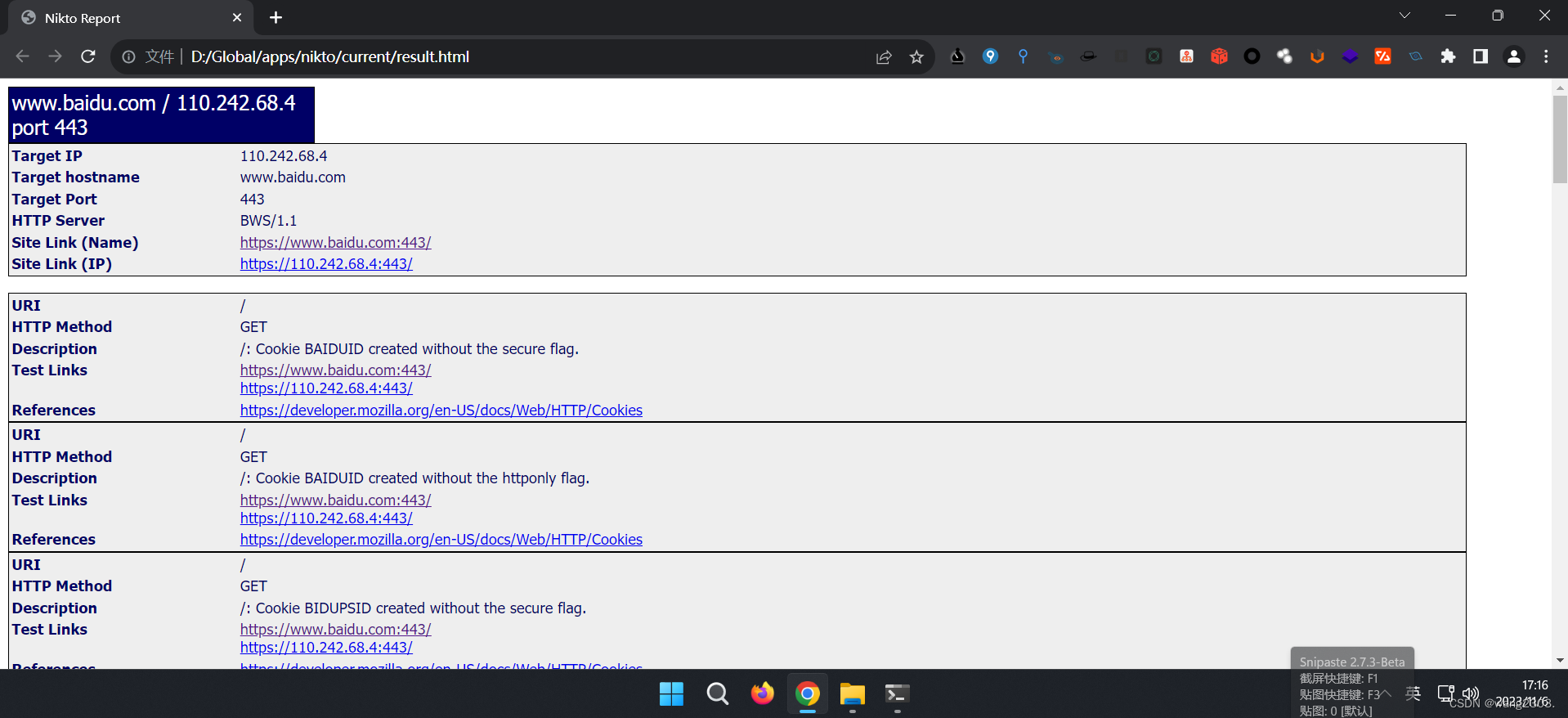

扫描https的网站

nikto -host www.baidu.com -ssl -port 443

使用代理扫描

nikto -host http://192.168.247.138/cms/ -ssl -useproxy http://127.0.0.1:8080

使用LibWhisker绕过IDS的检测(10个参数 1-8、A、B)

1 随机URI编码(非utf-8)

2 自选择路径(/. /)

3 过早结束的URL

4 使用长随机字符串

5 使用假参数

6 使用tab作为命令的分隔符

7 更改URL的大小写

8 使用windows的命令分隔符"\"

A 使用回车0x0d作为请请求分隔符

B 使用二进制0x0b作为请请求分隔符

niketo -host www.baidu.com -ssl -port 443 -evasion 1358

404

404

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?