提到 “黑客”,大众脑海中往往浮现出 “躲在黑暗中敲代码、窃取信息” 的反派形象;而 “网络安全” 则被贴上 “专业技术、企业专属” 的标签。这种认知偏差,让很多人忽视了一个核心事实:黑客与网安是攻防共生的关系,前者是 “攻击方”,后者是 “防御方”,两者的博弈推动着数字世界的安全进化。

更关键的是,现实中的黑客从未远离 —— 从个人手机里的钓鱼短信,到企业服务器的勒索病毒,再到国家层面的网络对抗,黑客的攻击渗透在数字生活的每一个角落。本文将从本质关系、黑客分类、攻击场景三个维度,拆解网安与黑客的核心关联,同时用真实案例说明:黑客离我们的距离,远比想象中更近。

一、网安与黑客的本质关系:攻防对立,却又相互成就

1. 定义辨析:两者的核心边界与目标

网络安全(简称 “网安”)是一个体系化概念,核心是保护数字资产的保密性、完整性、可用性,覆盖技术、管理、合规等多个层面。其保护对象包括个人信息、企业数据、国家关键基础设施(如电力、金融系统),实现手段涵盖漏洞修复、防护设备部署、安全检测、应急响应等。

黑客(Hacker)的核心是利用技术手段突破数字系统的安全防线,但其动机和行为边界差异极大,不能一概而论。从本质上看,黑客是 “攻击能力的拥有者”,而网安是 “防御能力的建设者”,两者构成数字世界的 “攻防两端”。

| 维度 | 网络安全(防御方) | 黑客(攻击方) |

|---|---|---|

| 核心目标 | 保护数字资产安全,阻止未授权访问 | 突破安全防线,获取权限 / 数据 / 利益(动机各异) |

| 行为边界 | 合法合规,在授权范围内开展防护与测试 | 分为合法(授权测试)与非法(恶意攻击)两类 |

| 技术核心 | 漏洞防御、风险检测、应急响应、合规建设 | 漏洞挖掘、渗透攻击、工具开发、社会工程学 |

| 价值导向 | 维护数字系统稳定运行,降低安全风险 | 部分创造安全价值(漏洞披露),部分造成破坏 |

2. 攻防博弈:黑客是网安技术的 “催化剂”

网安技术的每一次进步,几乎都源于黑客攻击的推动 —— 黑客发现新漏洞,网安领域随之研发防御手段;防御技术升级,黑客又会探索新的攻击路径,形成 “攻击→防御→新攻击→新防御” 的螺旋式进化。

典型案例:

- SQL 注入漏洞被黑客利用后,网安领域出现了参数化查询、输入过滤等防御技术;

- 勒索病毒的大规模爆发,推动了数据备份、终端检测响应(EDR)等防护方案的普及;

- 人工智能技术被黑客用于自动化攻击(如 AI 生成钓鱼邮件),网安领域也随之应用 AI 进行异常检测、漏洞扫描。

这种博弈关系,让网安与黑客形成了 “共生” 格局:没有黑客的攻击,网安技术会缺乏进化动力;没有网安的防御,数字世界将陷入无序的攻击乱象。

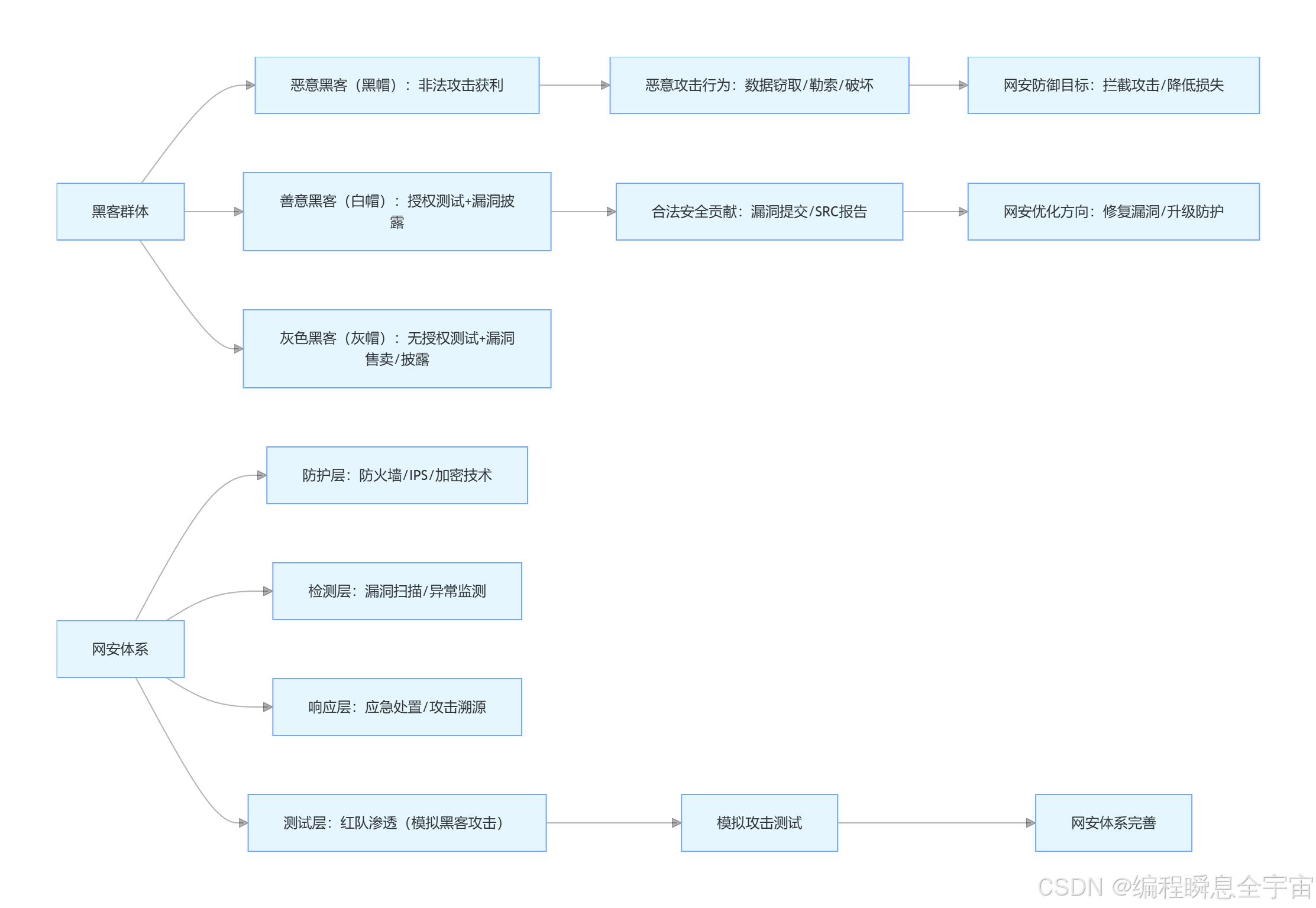

3. 关系图谱:从对立到协同的全维度关联

从图谱可见,两者的关联并非单纯对立:

- 恶意黑客(黑帽)的攻击,直接推动网安防御技术的升级;

- 善意黑客(白帽)的漏洞披露,成为网安体系优化的重要输入;

- 网安领域的红队渗透测试,本质是 “模拟黑客攻击”,用于提前发现防御漏洞。

二、黑客的真实分类:不止 “黑白”,还有灰色地带

大众对黑客的认知多停留在 “黑帽黑客”(恶意攻击者),但现实中的黑客群体早已分化,不同类型的黑客与网安的关系、对普通人的影响差异巨大。

1. 白帽黑客:

白帽黑客(White Hat Hacker)是合法的安全从业者,核心特征是 “授权攻击 + 漏洞修复”。他们的工作包括:

- 企业红队渗透测试:模拟黑客攻击,帮助企业发现安全漏洞;

- SRC 漏洞提交:向企业安全应急响应中心(SRC)披露未公开漏洞,获取奖励;

- 安全工具开发:研发漏洞扫描、防御检测等工具,助力网安防护。

白帽黑客是网安体系的重要组成部分,其行为完全符合《网络安全法》《数据安全法》等法律法规,核心价值是 “提前发现风险,避免恶意攻击”。例如,阿里云 SRC、腾讯 SRC 等平台常年接收白帽黑客的漏洞报告,仅 2024 年阿里云 SRC 就处理了超过 10 万个有效漏洞,避免了大量数据泄露风险。

2. 黑帽黑客:

黑帽黑客(Black Hat Hacker)是恶意攻击者,核心动机是 “非法获利、破坏系统、窃取数据”,其行为直接违反法律,是网安领域的主要对抗对象。常见行为包括:

- 个人层面:盗刷账号、窃取隐私信息(如手机号、身份证号)、勒索个人用户;

- 企业层面:发起勒索病毒攻击(如 WannaCry、Conti)、窃取商业机密、破坏业务系统;

- 国家层面:攻击关键基础设施(如电力、交通系统)、发起网络间谍活动。

黑帽黑客的攻击已形成成熟的 “黑色产业链”,从漏洞挖掘、工具售卖,到流量劫持、信息变现,每个环节都有明确分工。例如,某黑产团伙通过 “钓鱼短信 + 恶意 APP” 的方式,窃取用户银行卡信息,一年获利超千万元,最终被警方捣毁。

3. 灰帽黑客:

灰帽黑客(Grey Hat Hacker)是介于白帽与黑帽之间的群体,其特征是 “无授权攻击,但无恶意破坏”—— 他们可能会未经授权测试企业系统,发现漏洞后既不恶意利用,也不直接披露,而是向企业索要 “漏洞奖励”,或威胁曝光漏洞。

灰帽黑客的行为存在法律风险:未经授权的系统测试本身违反《网络安全法》,即使未造成破坏,也可能面临行政处罚。例如,某灰帽黑客发现某银行 APP 存在信息泄露漏洞,未联系银行而是在网络上发布 “漏洞预警”,要求银行支付奖励,最终因 “非法入侵计算机信息系统” 被处罚。

三、现实中的黑客:离我们到底有多近?

很多人认为 “黑客是技术大神,只攻击大企业和政府”,但实际情况是:黑客的攻击早已 “下沉”,从个人到中小企业,从日常 APP 到公共 WiFi,几乎所有数字场景都可能成为攻击目标。以下从三个维度,用真实案例说明黑客的 “近距离威胁”。

1. 个人层面:黑客就在你的手机和电脑里

个人是黑客攻击的 “最低成本目标”,攻击手段简单、覆盖面广,几乎每个人都可能遭遇:

(1)钓鱼攻击:最常见的 “入门级攻击”

黑客通过伪装成正规机构(银行、运营商、企业),发送短信、邮件或链接,诱导用户输入账号密码、银行卡信息,或下载恶意软件。

案例:2024 年某省警方通报,一犯罪团伙制作 “仿冒微信支付” 钓鱼链接,通过 “积分兑换礼品” 的短信发送给用户。用户点击链接后,被要求输入微信账号、密码和短信验证码,最终导致微信钱包被盗刷,涉案金额超 500 万元。

这类攻击的技术门槛极低,黑客无需复杂技能,仅需制作仿冒页面、购买短信群发服务即可实施,而普通人的防范意识薄弱(如轻信 “免费礼品”“紧急通知”),使其成为最泛滥的攻击方式。

(2)恶意软件:隐藏在 “日常应用” 中

黑客将恶意代码植入正规 APP、游戏、文件中,用户下载安装后,恶意软件会窃取手机 / 电脑中的隐私信息(如通讯录、照片、支付记录),或控制设备进行挖矿、DDoS 攻击。

案例:某安全机构检测到一款 “仿冒抖音” 的恶意 APP,在应用市场下架后仍通过微信群传播。用户安装后,APP 会后台窃取手机中的短信、通话记录,并自动向通讯录好友发送钓鱼链接,形成 “裂变式攻击”,累计感染超 10 万台设备。

(3)公共 WiFi 劫持:“免费网络” 背后的陷阱

黑客在商场、咖啡馆、地铁站等公共区域搭建 “仿冒 WiFi”(名称与正规 WiFi 相似),用户连接后,所有网络流量都会被黑客监控,可能导致账号密码、支付信息被窃取。

案例:2023 年北京某商场发生多起 “支付宝被盗刷” 事件,警方调查发现,黑客搭建了名为 “商场免费 WiFi” 的热点,用户连接后,支付宝登录密码和支付验证码被截获,进而被转移账户资金。

2. 企业层面:中小企业是黑客的 “重点目标”

很多中小企业认为 “我们没什么有价值的数据,黑客不会盯上”,但实际上,中小企业的防御能力薄弱(缺乏专业网安人员、未部署防护设备),成为黑客 “低成本获利” 的首选。

(1)勒索病毒:

黑客通过邮件附件、漏洞攻击等方式,向企业服务器植入勒索病毒,加密所有数据,要求企业支付比特币等虚拟货币作为 “解密费”,否则将删除数据或泄露信息。

案例:2024 年某连锁餐饮企业遭遇 Conti 勒索病毒攻击,全国 300 多家门店的收银系统、会员数据被加密,无法正常营业。黑客要求支付 100 万美元赎金,企业因未备份数据,被迫支付赎金后才恢复系统,直接损失超 500 万元。

据统计,2024 年全球中小企业遭遇勒索病毒攻击的比例达 42%,平均赎金金额从 2020 年的 5 万美元上涨至 15 万美元,且有 30% 的企业支付赎金后仍无法恢复数据。

(2)数据泄露:

黑客通过 SQL 注入、文件上传漏洞等方式,入侵企业网站或数据库,窃取用户信息、商业机密等数据,再在暗网售卖获利。

案例:2023 年某教育培训机构的数据库被黑客入侵,30 万学员的姓名、手机号、身份证号等信息被窃取,在暗网以 “1 元 / 条” 的价格售卖。该事件导致机构面临用户索赔、监管处罚,直接经济损失超千万元。

3. 行业层面:关键基础设施的 “高级威胁”

除了个人和中小企业,黑客还会攻击电力、金融、交通等关键基础设施,这类攻击可能引发 “数字世界瘫痪”,影响社会正常运转,属于 “高级持续性威胁(APT)”。

案例:2021 年美国 Colonial Pipeline 输油管道遭黑客攻击,导致管道关闭近一周,美国东海岸出现燃油短缺,加油站排起长队,直接经济损失超 10 亿美元。黑客采用的是 “勒索软件 + 供应链攻击” 的组合方式,利用企业系统漏洞突破防线,最终企业支付了 440 万美元赎金。

这类攻击的实施者多为有组织的黑客团伙(甚至受国家支持),技术水平高、攻击周期长、隐蔽性强,是网安领域的最高级别挑战。

四、网安与黑客的攻防平衡:普通人与企业该如何应对?

黑客与网安的博弈永无止境,但对于普通人和企业而言,无需掌握专业技术,只需建立 “底线防护意识”,就能抵御 80% 的攻击。

1. 普通人的核心防护措施:守住 “个人数字边界”

- 警惕钓鱼陷阱:不点击陌生短信、邮件中的链接,不轻易输入账号密码和验证码;核实官方联系方式,拒绝 “紧急转账”“积分兑换” 等可疑要求。

- 保障设备安全:手机、电脑安装正规杀毒软件,开启自动更新(修复系统漏洞);不下载来源不明的 APP、文件,避免 Root 或越狱设备。

- 强化密码安全:重要账号(支付、社交)使用 “大小写字母 + 数字 + 特殊符号” 的复杂密码,开启双因素认证(2FA);不同平台使用不同密码,避免 “一损俱损”。

- 谨慎使用公共 WiFi:公共场合优先使用手机流量,如需连接 WiFi,避免进行支付、登录等敏感操作;连接前核实 WiFi 名称,拒绝连接无密码的陌生 WiFi。

2. 企业的网安体系建设:构建 “多层次防御”

- 基础防护:部署防火墙、IPS(入侵防御系统)、WAF(Web 应用防火墙)等设备,拦截常见攻击;定期更新系统和应用程序,修复已知漏洞。

- 数据安全:对敏感数据(用户信息、商业机密)进行加密存储,建立数据备份机制(离线备份 + 异地备份),应对勒索病毒攻击。

- 安全测试:定期开展红队渗透测试、漏洞扫描,提前发现防御漏洞;鼓励员工报告安全问题,建立内部安全激励机制。

- 应急响应:制定安全事件应急预案,明确攻击发生后的处置流程(如隔离受感染设备、溯源攻击路径、恢复数据);与专业网安机构合作,提升应急处置能力。

3. 行业层面的协同:推动 “攻防生态共建”

网安与黑客的博弈,最终需要行业协同应对:

- 企业建立 SRC 平台,鼓励白帽黑客披露漏洞,形成 “漏洞发现 - 修复” 的良性循环;

- 监管部门加强黑产打击力度,完善法律法规,提高黑客的违法成本;

- 网安企业加大技术研发投入,推动 AI、大数据等新技术在防御领域的应用;

- 普及网络安全教育,提升全民安全意识,从 “被动防御” 转向 “主动防护”。

五、结语:攻防永无止境,安全源于敬畏

网安与黑客的关系,本质是 “数字世界的秩序与混乱之争”—— 黑客试图打破秩序获取利益,网安则致力于维护秩序保障安全。两者的博弈不会终结,但随着技术的进步和意识的提升,防御能力终将占据主导。

而现实中的黑客,早已不是 “遥远的传说”,而是潜藏在数字生活中的 “常态化威胁”。对普通人而言,网络安全不是 “专业技术问题”,而是 “日常习惯问题”;对企业而言,网络安全不是 “成本支出”,而是 “生存底线”。

最终,数字世界的安全,既需要网安技术的 “硬防护”,也需要法律法规的 “软约束”,更需要每个人的 “安全意识”。只有正视黑客的存在,建立科学的防护体系,才能在攻防博弈中守住安全底线,让数字世界真正服务于人类。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?