前言:我曾以为 “黑客” 遥不可及,直到打开第一台虚拟机

3 年前,我还是个连ping命令都不会的普通上班族,看着电影里 “指尖敲代码就能控制服务器” 的黑客场景,总觉得这是 “天赋异禀者的游戏”。直到一次偶然,我在网上上刷到一篇《别被 “黑客神话” 吓住:从零学渗透,先会开 Kali 就行》的文章,作者用 “阶梯式成长” 的思路,把 “顶级黑客” 拆解成可落地的步骤 —— 那一刻我才明白:所有顶级黑客的起点,都是 “敢按下虚拟机电源键” 的普通人。

如今,我已能独立完成企业红队评估,提交过 30 + 高危 SRC 漏洞,但回望来时路,最庆幸的是一开始就避开了 “盲目学工具”“违法实战” 的坑。这篇指南,我会把自己 3 年的学习路径浓缩成 “从零到入门” 的可落地方案,从认知打破到实战落地,帮你迈出成为顶级黑客的第一步。

一、先打破 3 个 “黑客神话”:别让误解挡住你的第一步

新手学渗透,90% 的人会被 “错误认知” 劝退。我整理了最常见的 3 个神话,每个都曾让我停滞不前 —— 先把这些 “心理障碍” 扫清,才能高效学习。

| 黑客神话 | 真相(我的血泪教训) | 正确做法 |

|---|---|---|

| “必须精通编程才能学渗透” | 我曾花 3 个月死磕 Python,结果连 “用 SQLMap 跑注入” 都没学会 —— 后来发现,零基础初期只需懂 “10% 的编程知识”,够用就行 | 按需学编程:学漏洞利用时,再学 Python 的requests库;学代码审计时,再学 PHP 基础,拒绝 “全栈工程师” 幻想 |

| “要学所有技术才能入门” | 我曾囤了 500G “从逆向到 APT” 的资源,结果 SQL 注入还没学透就去看二进制,最后啥都没学会 | 聚焦 “Web 渗透” 入门:Web 渗透是零基础最友好的方向,学会 SQL 注入、XSS 等基础漏洞,就能挖真实漏洞 |

| “实战就是‘黑网站’” | 我曾一时冲动扫描陌生网站,收到网警警告 —— 后来才知道,合法实战的渠道多到用不完,根本不用碰法律红线 | 只在 3 类场景实战:靶场(DVWA/SQLI-LAB)、SRC 平台(企业官方允许)、授权项目(书面授权后测试) |

核心认知:顶级黑客的成长,不是 “一步登天”,而是 “先当脚本小子,再成安全工程师,最后向大咖进阶”。就像我,用 6 个月从 “只会用 Nmap 扫端口” 到 “提交第一个高危漏洞”,靠的不是天赋,而是 “只做对的事”。

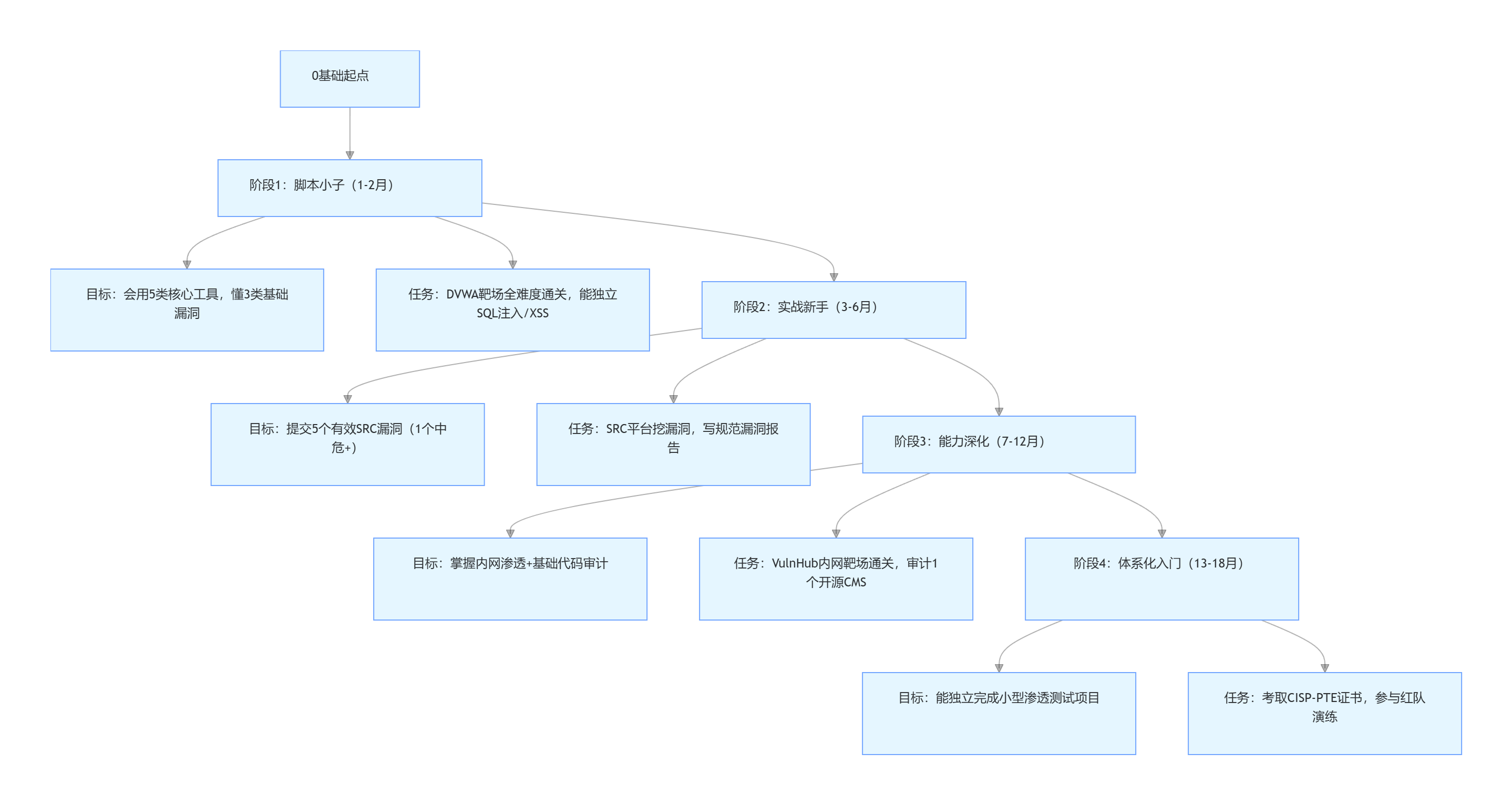

二、阶梯式学习路径:从 0 到入门的 4 个阶段(附时间规划)

我把自己的学习过程拆成 4 个阶段,每个阶段都有 “可量化目标 + 可落地任务”,避免 “学了不用” 的假学习。建议收藏这张 “从零到入门路径图”,按阶段推进:

阶段 1:脚本小子(1-2 月)—— 先 “会用”,再 “懂原理”

核心目标:用工具跑通 “信息收集→漏洞扫描→漏洞利用” 的完整流程,建立对渗透测试的基本认知。

1. 必学 5 类工具(聚焦 “高频实战功能”)

不用学工具的所有功能,只学 “能直接挖漏洞” 的核心用法:

| 工具类型 | 核心工具 | 必学功能(零基础版) | 实战任务 |

|---|---|---|---|

| 信息收集 | Nmap、OneForAll | Nmap:nmap -sV 目标IP(扫端口 + 服务版本)OneForAll:python oneforall.py --target 目标域名(收子域名) | 用 Nmap 扫虚拟机 IP,找出开放的 80/3306 端口;用 OneForAll 收集某测试域名的 10 + 子域名 |

| 抓包分析 | Burp Suite(社区版) | 1. 抓包:配置浏览器代理,捕获 HTTP 请求2. 改包:修改请求参数(如id=1→id=2)3. 爆破:用 Intruder 暴力破解登录密码 | 抓登录请求,用 “admin+top100 密码” 爆破 DVWA 后台 |

| 漏洞扫描 | Xray | 被动扫描:xray webscan --listen 127.0.0.1:8080 --html-output result.html(配合 Burp 抓包扫描) | 用 Xray 扫描 DVWA,找出 SQL 注入、XSS 漏洞并验证 |

| 漏洞利用 | SQLMap、蚁剑 | SQLMap:python sqlmap.py -u "目标URL?id=1" --dbs(导出数据库)蚁剑:连接 WebShell(如http://目标/webshell.php) | 在 SQLI-LAB 第 1 关,用 SQLMap 导出 “users” 表;上传一句话木马并用蚁剑连接 |

| 指纹识别 | Wappalyzer(浏览器插件) | 识别网站 CMS(如织梦、WordPress)、中间件(如 Nginx、Tomcat) | 识别 10 个测试网站的 CMS,标记 “织梦”“WordPress” 等易出漏洞的系统 |

2. 必懂 3 类基础漏洞(先 “会利用”,再 “懂原理”)

聚焦 OWASP Top 10 中最易上手的 3 类漏洞,每个漏洞做到 “能在靶场复现 + 说清危害”:

- SQL 注入:记住核心利用语句

' or 1=1#,知道 “能窃取数据库数据、甚至 getshell”; - XSS:会构造反射型 XSS 脚本

<script>alert(document.cookie)</script>,知道 “能偷 Cookie、伪造登录”; - 文件上传:会改后缀名(如

.php→.php5)绕过过滤,知道 “能上传木马控制服务器”。

我的阶段成果:2 个月后,我能独立完成 DVWA 靶场 “Low→Medium→High” 难度的所有漏洞测试,写下第一份《DVWA 漏洞测试报告》—— 虽然内容稚嫩,但终于摆脱了 “只会点鼠标” 的小白状态。

阶段 2:实战新手(3-4月)—— 从 “靶场” 到 “SRC”,积累真实经验

核心目标:在合法场景下挖掘真实漏洞,学会写规范的漏洞报告 —— 这是从 “脚本小子” 到 “安全工程师” 的关键一步。

1. 选择 “低门槛 SRC 平台” 入门

新手别直接挑战大厂(如阿里、腾讯 SRC),优先选 “中小厂商 SRC” 或 “测试专区”,漏洞挖掘难度低,反馈快:

| 推荐平台 | 优势 | 适合挖掘的漏洞类型 | 注意事项 |

|---|---|---|---|

| 补天平台(测试区) | 提供专门的测试靶场,漏洞提交后 1-2 天反馈 | XSS、SQL 注入、信息泄露 | 严格按平台规则测试,不越权访问 |

| 某教育行业 SRC | 网站多为开源 CMS,漏洞多(如织梦、帝国 CMS) | 后台弱口令、文件上传、SQL 注入 | 测试前阅读《漏洞提交规范》,附清晰截图 |

| 某地方政务 SRC | 奖励高(中危漏洞 500-1000 元),防御较弱 | 越权访问、配置错误、信息泄露 | 避免测试核心业务系统(如社保、医疗) |

2. 掌握 “漏洞挖掘流程”(我的实战模板)

每次挖漏洞都按 “3 步走”,确保效率和成功率:

- 信息收集:用 OneForAll 收子域名→用 Wappalyzer 识别 CMS→用 Nmap 扫端口,标记 “admin 后台”“登录页” 等高价值资产;

- 漏洞测试:对登录页测弱口令(用 Burp 爆破)、对参数页测 SQL 注入(改

id=1为id=1'看报错)、对上传页测文件上传(传图片马); - 报告撰写:包含 “漏洞位置、利用步骤、危害说明、修复建议”,附 3 张以上截图(如漏洞触发截图、数据泄露截图)。

我的阶段成果:第4个半个月,我在某教育 SRC 提交了 5 个有效漏洞(1 个高危:后台文件上传 getshell,4 个中危:越权访问、XSS),拿到 3000 元奖金和 “安全贡献证书”—— 这份证书后来成了我面试的 “敲门砖”。

阶段 3:能力深化(5-8 月)—— 突破 “单 Web 漏洞”,掌握内网 + 代码审计

核心目标:摆脱 “只能挖简单 Web 漏洞” 的局限,掌握企业渗透的核心能力 —— 内网渗透和代码审计,向 “全面型渗透工程师” 进阶。

1. 内网渗透:从 “边界突破” 到 “横向移动”

内网是企业渗透的核心场景,新手从 “模拟内网靶场” 入手,重点学 3 个步骤:

-

边界突破:通过 Web 漏洞(如文件上传)拿到 “边界服务器” 权限(相当于企业的 “DMZ 区”);

-

信息收集:

在边界服务器上执行命令:

ipconfig(看内网网段,如 192.168.1.0/24);net view(看内网在线主机);whoami(看当前权限,是否为管理员);

-

横向移动:用 “弱口令扫描(Hydra)” 破解其他服务器的 3389/RDP 端口,或用 “永恒之蓝漏洞(MS17-010)” 攻击内网主机。

实战靶场:优先玩 VulnHub 的 “Kioptrix 系列”“Metasploitable 3”,模拟真实内网环境,通关后能掌握 80% 的基础内网渗透技巧。

2. 代码审计:从 “用工具” 到 “读代码”

代码审计是 “挖深层漏洞” 的关键,零基础从 PHP 代码入手(语法简单,开源项目多):

-

必学基础:

懂 PHP 基本语法(变量、函数、数组),重点记 “高危函数”:

- SQL 注入:

mysql_query()(未过滤参数); - 文件包含:

include()/require()(参数可控); - 文件上传:

move_uploaded_file()(未校验后缀);

- SQL 注入:

-

实战练习:下载开源 CMS(如织梦 DedeCMS 5.7),用 “搜索高危函数” 的方法找漏洞 —— 我曾在 DedeCMS 的 “文件上传模块” 中,发现

move_uploaded_file()未校验后缀,能直接上传 PHP 木马。

我的阶段成果:12 个月后,我能独立完成 “Web 漏洞 getshell→内网横向移动→拿下数据库服务器” 的全流程,审计出 2 个开源 CMS 的高危漏洞,写下《内网渗透实战笔记》和《PHP 代码审计入门指南》,发布在 优快云 上,收获了 1000 + 收藏。

阶段 4:体系化入门(8-12个月)—— 考取证书 + 参与项目,向 “职业渗透工程师” 转型

核心目标:通过证书和项目背书,将 “技术能力” 转化为 “职业竞争力”—— 这是迈向 “顶级黑客” 的必经之路(顶级黑客的核心是 “能解决复杂问题”,而非 “炫技”)。

1. 考取 “高含金量证书”

证书不是必需的,但能帮你绕过 “学历筛选”,证明技术能力:

- CISP-PTE:国内最权威的渗透测试证书,侧重实战(如漏洞利用、内网渗透),备考 1-2 个月即可,通过率约 30%;

- CEH:国际认证,侧重漏洞原理和工具使用,适合想进外企的人,备考难度较低(有官方教材)。

2. 参与 “真实渗透项目”

通过 “公司实习”“安全工作室” 等渠道参与项目,积累实战经验:

- 红队项目:模拟黑客攻击,负责 “钓鱼邮件搭建”“边界突破”“内网横向移动” 等模块;

- 蓝队项目:负责 “漏洞修复”“日志分析”“应急响应”,理解 “攻防对抗” 的完整流程。

我的阶段成果:12个月后,我成功入职某安全公司,担任渗透测试工程师,参与了 3 个企业红队项目,负责 “Web 漏洞挖掘” 和 “内网横向移动” 模块,月薪从 6K 涨到 25K—— 回头看,从 “零基础小白” 到 “职业渗透工程师”,不过是 12个月的 “刻意练习”。

三、必收藏的 “实战资源库”:避免你再走我踩过的坑

我整理了自己 3 年用过的 “高频资源”,按 “靶场、SRC、学习资料” 分类,直接收藏就能用,避免你在 “找资源” 上浪费时间。

1. 靶场资源(按难度排序)

| 靶场名称 | 难度 | 适合阶段 | 核心训练目标 |

|---|---|---|---|

| DVWA | 入门 | 阶段 1 | Web 基础漏洞(SQL 注入、XSS、文件上传) |

| SQLI-LAB | 入门 | 阶段 1 | 深度 SQL 注入(盲注、堆叠查询、宽字节注入) |

| Upload-Lab | 入门 | 阶段 1 | 文件上传漏洞(后缀绕过、MIME 绕过、图片马) |

| VulnHub(Metasploitable 3) | 进阶 | 阶段 3 | 内网渗透(边界突破、横向移动、权限提升) |

| HTB(Hack The Box) | 高阶 | 阶段 4 | 真实渗透场景(多漏洞组合利用、内网域渗透) |

2. SRC 平台资源(按新手友好度排序)

| 平台名称 | 新手友好度 | 奖励范围 | 推荐理由 |

|---|---|---|---|

| 补天平台(测试区) | ★★★★★ | 无(练手) | 提供专门测试靶场,无法律风险 |

| 某教育行业 SRC 联盟 | ★★★★☆ | 中危 500-1000 元 | 开源 CMS 多,漏洞易挖掘 |

| 阿里云 SRC(新手区) | ★★★☆☆ | 中危 1000-2000 元 | 大厂背书,漏洞报告规范,适合积累经验 |

3. 学习资料资源(只推荐 “实战型”)

| 资料类型 | 推荐内容 | 优势 | 适合阶段 |

|---|---|---|---|

| 视频教程 | B 站 “老杨渗透测试实战” | 边演示边讲解,从工具安装到漏洞挖掘全流程 | 阶段 1-2 |

| 书籍 | 《Web 渗透测试实战(第 2 版)》 | 侧重实战案例,教你如何写渗透测试报告 | 阶段 2-3 |

| 文档 | OWASP Top 10 官方文档 | 权威漏洞原理讲解,帮你理解漏洞本质 | 阶段 3-4 |

| 博客 | 优快云 “渗透测试笔记” 专栏 | 包含大量 SRC 漏洞挖掘案例、内网渗透技巧 | 全阶段 |

四、最后:成为顶级黑客的核心,从来不是 “工具”,而是 “思维”

3 年的学习经历告诉我:顶级黑客和普通渗透工程师的差距,不在于 “会用多少工具”,而在于 “是否有解决复杂问题的思维”—— 比如面对 “WAF 拦截 SQL 注入”,普通人会放弃,而顶级黑客会尝试 “双重编码绕过”“时间盲注”“参数污染” 等多种思路;面对 “内网无漏洞主机”,普通人会卡住,而顶级黑客会通过 “社工钓鱼”“打印机漏洞” 等非技术手段突破。

而这种思维的建立,始于 “每一次漏洞挖掘后的复盘”:

- 挖完 SQL 注入,想想 “为什么这个参数能注入?防御方该怎么修?”;

- 做完内网渗透,想想 “如果目标有 EDR(终端防护),我该怎么绕过?”;

- 提交完漏洞报告,想想 “这个漏洞是否能结合其他漏洞,造成更大危害?”。

如果你是零基础,别再问 “我能成为顶级黑客吗?”—— 先问自己 “我敢不敢打开第一台虚拟机?”。就像我,3 年前按下 Kali Linux 电源键时,从没想过自己能走到今天。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

716

716

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?