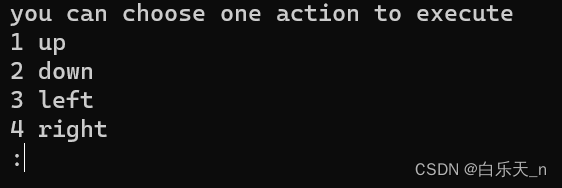

运行

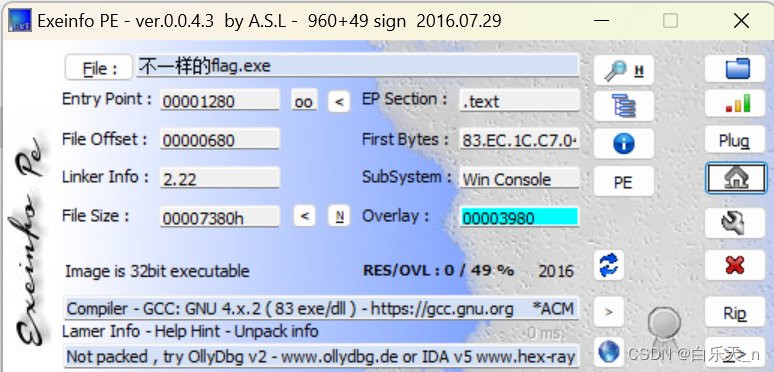

1.查壳

32位exe文件,没有壳

2.用32位IDA打开

找到main函数,F5查看伪代码

int __cdecl __noreturn main(int argc, const char **argv, const char **envp)

{

_BYTE v3[29]; // [esp+17h] [ebp-35h] BYREF

int v4; // [esp+34h] [ebp-18h]

int v5; // [esp+38h] [ebp-14h] BYREF

int i; // [esp+3Ch] [ebp-10h]

_BYTE v7[12]; // [esp+40h] [ebp-Ch] BYREF

__main();

v3[26] = 0;

*(_WORD *)&v3[27] = 0;

v4 = 0;

strcpy(v3, "*11110100001010000101111#");

while ( 1 )

{

puts("you can choose one action to execute");

puts("1 up");

puts("2 down");

puts("3 left");

printf("4 right\n:");

scanf("%d", &v5);

if ( v5 == 2 )

{

++*(_DWORD *)&v3[25];

}

else if ( v5 > 2 )

{

if ( v5 == 3 )

{

--v4;

}

else

{

if ( v5 != 4 )

LABEL_13:

exit(1);

++v4;

}

}

else

{

if ( v5 != 1 )

goto LABEL_13;

--*(_DWORD *)&v3[25];

}

for ( i = 0; i <= 1; ++i )

{

if ( *(_DWORD *)&v3[4 * i + 25] >= 5u )

exit(1);

}

if ( v7[5 * *(_DWORD *)&v3[25] - 41 + v4] == 49 )

exit(1);

if ( v7[5 * *(_DWORD *)&v3[25] - 41 + v4] == 35 )

{

puts("\nok, the order you enter is the flag!");

exit(0);

}

}

}

分析:

49对应的ASCII是1,35对应的ascii是#

遇到1时程序退出,遇到#时,才是flag

这是一个迷宫题,可以把v3分成五行五列

*1111

01000

01010

00010

1111#

flag{222441144222}

博客主要围绕32位exe文件展开分析。首先进行查壳,发现文件无壳,接着用32位IDA打开并找到main函数,通过F5查看伪代码。分析过程涉及ASCII码,判断这是一个迷宫题,将v3分成五行五列来寻找flag。

博客主要围绕32位exe文件展开分析。首先进行查壳,发现文件无壳,接着用32位IDA打开并找到main函数,通过F5查看伪代码。分析过程涉及ASCII码,判断这是一个迷宫题,将v3分成五行五列来寻找flag。

2488

2488

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?