本文章仅供学习分享!!!

原理:

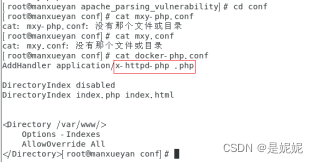

由于管理员的错误配置, AddHandler application/x-httpd-php .php,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

复现过程:

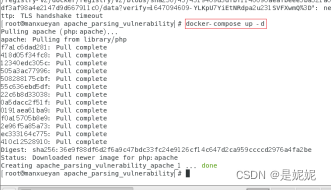

1.启动环境

2.访问漏洞环境

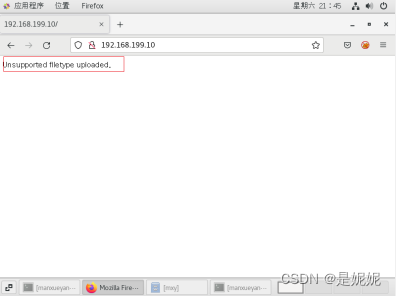

3.直接上传一个php文件

4.查看配置文件,管理员错误配置导致解析漏洞

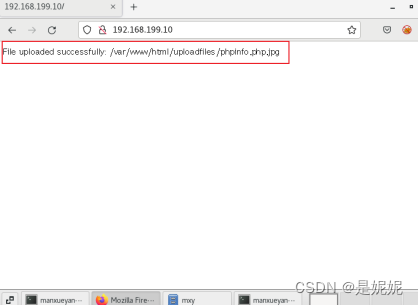

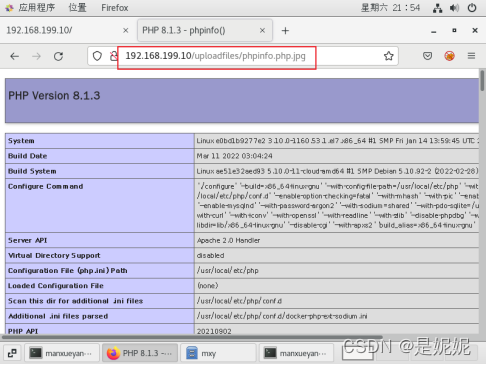

5. 利用apache解析漏洞,上传一个phpinfo.php.jpg或者phpinfo.php.jpeg的文件,下图可以看到成功上传

6.浏览器访问http://192.168.10/uploadfiles/phpinfo.php.jpg,发现phpinfo被执行了,该文件被解析为php脚本,复现成功。

本文介绍了Apache服务器因配置错误导致的解析漏洞,该漏洞允许攻击者通过上传带有.php后缀的多扩展名文件,如.php.jpg,来绕过上传白名单限制。复现过程中,展示了上传phpinfo.php.jpg文件并成功执行的过程,揭示了服务器配置不当的安全风险。

本文介绍了Apache服务器因配置错误导致的解析漏洞,该漏洞允许攻击者通过上传带有.php后缀的多扩展名文件,如.php.jpg,来绕过上传白名单限制。复现过程中,展示了上传phpinfo.php.jpg文件并成功执行的过程,揭示了服务器配置不当的安全风险。

689

689

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?