目录

漏洞原理

Apache shiro是一个广泛使用的Java应用程序安全框架,其中的会话管理和权限控制功能,依赖于序列化、AES加密和base64编码,shiro反序列化漏洞主要利用Java反序列化机制以及不安全的AES加密密钥。

shiro使用rememberMe功能来保存用户会话状态,也就是常见的请求包中携带的rememberMe=,这个值是将用户的身份信息,首先经过序列化,然后经过AES加密,最后经过base64编码得出。存储在浏览器cookie中,之后的请求都携带这个值,服务端接受这个值,通过相反的流程得到用户身份信息,依此判断用户身份。

因此若能猜到AES加密的key,则可以构造恶意的序列化数据,用该key进行AES加密,然后base64编码,通过cookie将恶意数据发给服务端,当服务端反序列化恶意数据时,触发恶意代码执行。

shiro反序列化工具原理

1、key爆破功能

2、利用链爆破功能

3、回显方式爆破功能

工具首先从key字典中一个一个获取key,然后根据key生成恶意cookie数据,发送数据到服务端,根据响应判断key是否正确。得到key之后,利用不同的链生成恶意序列化数据,通过key加密等操作后发送到服务端,根据响应判断利用链是否可用。

对于不同框架和环境,回显方式不一致,例如Tomcat和Spring环境,有不同的回显方式,可通过人为指定,或者在无法判断的情况下使用工具进行爆破。

推荐工具:ShiroExploit、ShiroAttack

利用链

1、JDK原生类

java.util.HashMap这个类可以用来构造一条向dnslog发送请求的链,使用这条链可以用来爆破key值。

2、CC链

CC链(Commons Collections)是执行恶意命令常用的链,可以使用反序列化工具ysoserial构造恶意的序列化数据

java -jar ysoserial.jar CommonsCollections2 "touch /etc/passwd" > payload.ser

3、第三方库

对于不同的框架和环境,可以使用不同的第三方库来构造利用链,例如spring环境下,可以使用SpelExpression、HandlerAdapter等类构造利用链。

漏洞复现

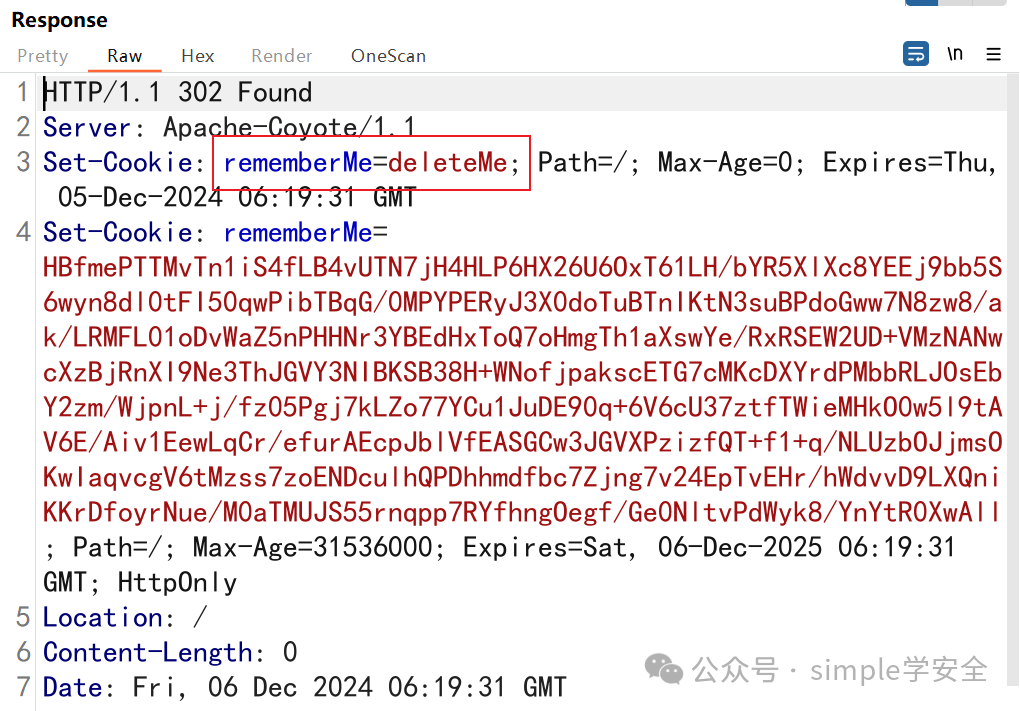

1、访问目标网站,在响应头发现rememberMe=deleteMe,基本上就是shiro框架

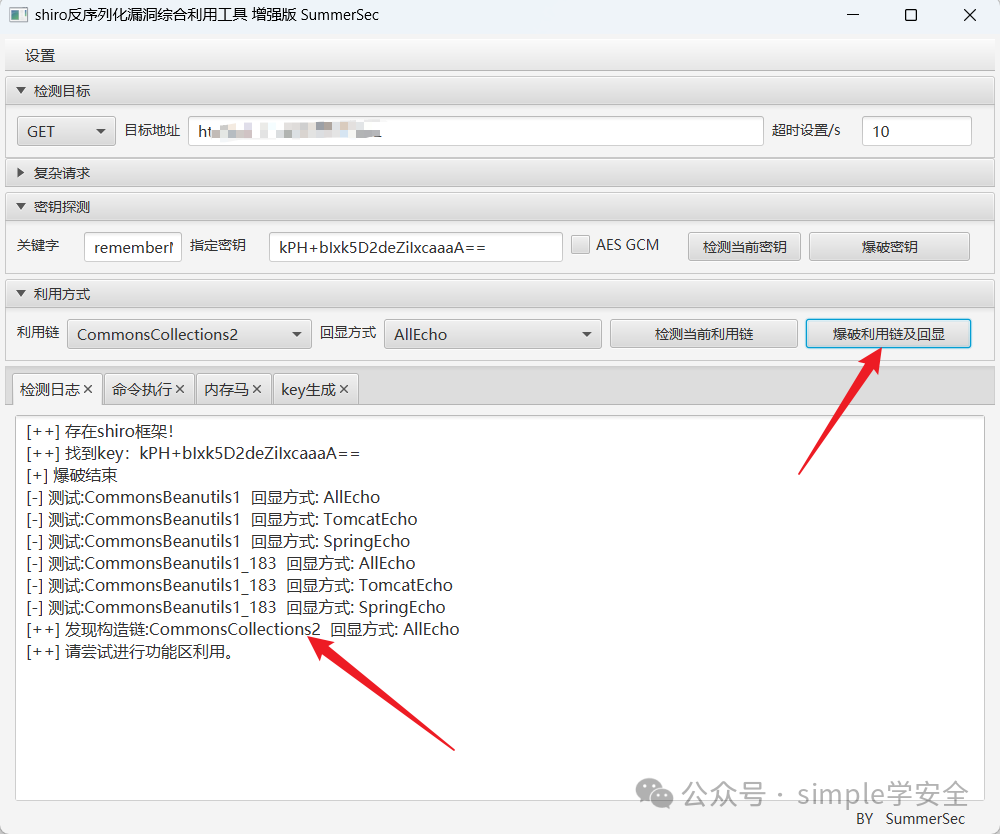

2、使用工具ShiroAttack爆破key,填写目标地址,指定请求方法,点击爆破密钥

3、点击爆破利用链及回显

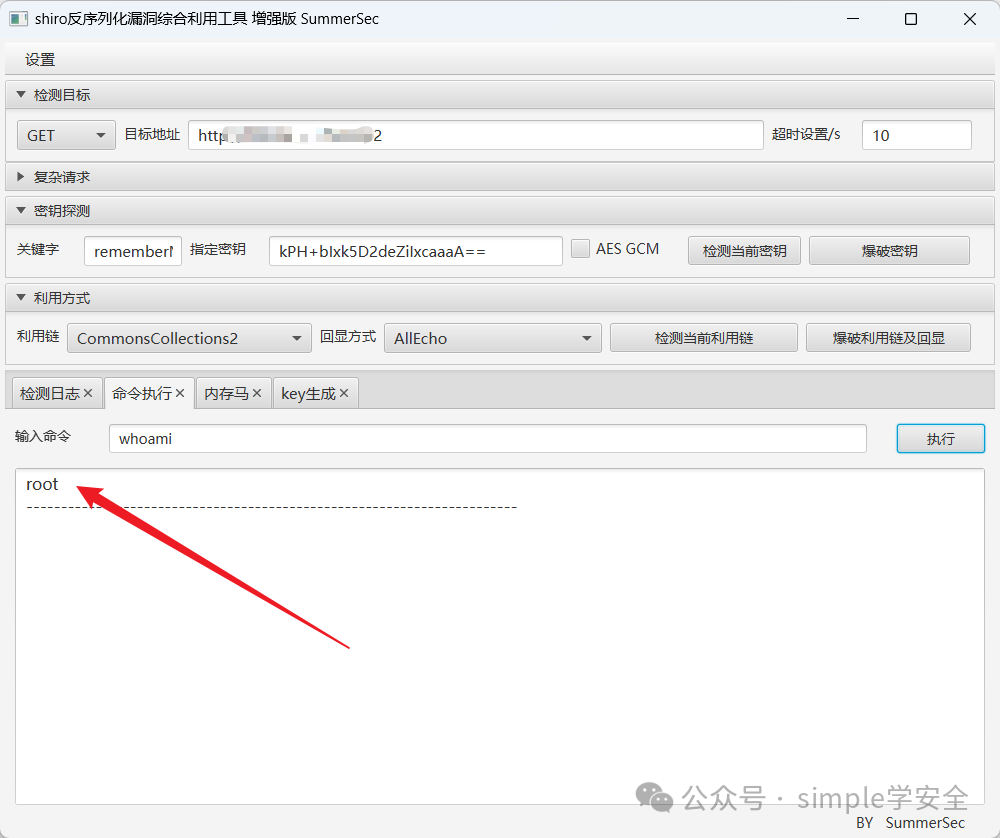

4、选择命令执行模块,执行命令

waf绕过

1、有些waf可能会限制cookie中rememberMe的长度,由于恶意的数据长度较长,可能会被拦截,可通过在cookie写加载器,请求体写payload的方式绕过,通过加载器加载请求体中的payload。

修复建议

1、修改默认密钥,使用随机生成的强加密密钥

2、升级shiro到最新版本

3、谨慎使用rememberMe,非必要不使用

4、限制反序列化类

END

零基础网络安全学习计划

学习路线图大纲总览

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴文末免费领取哦,无偿分享!!!

【一一帮助网络安全学习,以下所有资源文末免费领取一一】

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

这部分内容对于咱们零基础的同学来说还太过遥远了,由于篇幅问题就不展开细说了,我给大家贴一个学习路线。感兴趣的童鞋可以自行研究一下哦,当然你也可以点击这里加我与我一起互相探讨、交流、咨询哦。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 ↓↓↓ 或者 点击以下链接都可以领取

7793

7793

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?