简介

靶机下载:DriftingBlue-7

运行环境:

攻击机:kali

受害机:DriftingBlues-7

目标:夺到里面的flag

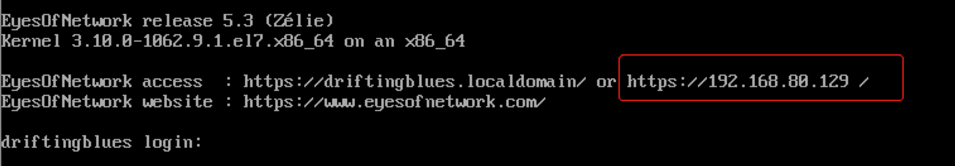

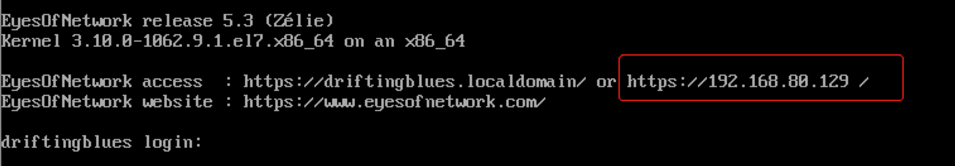

下载好靶机,直接打开(这里使用的是VM,模式选择NAT),如图

信息收集

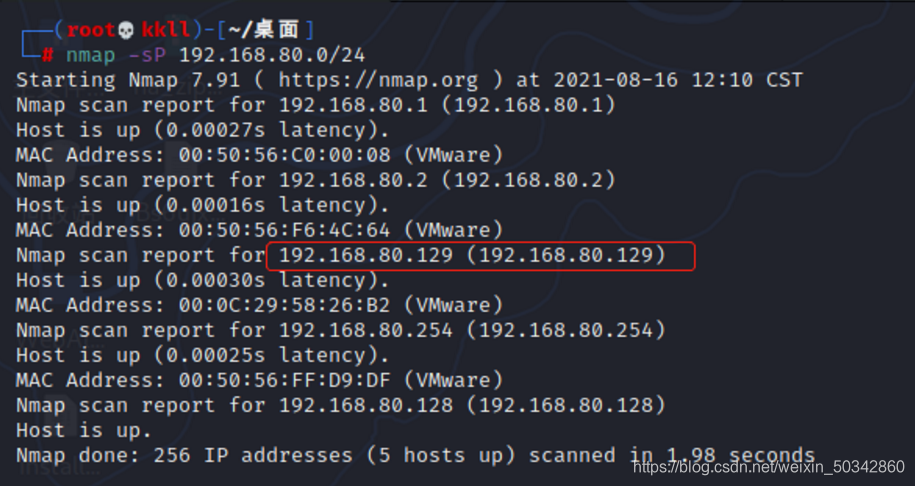

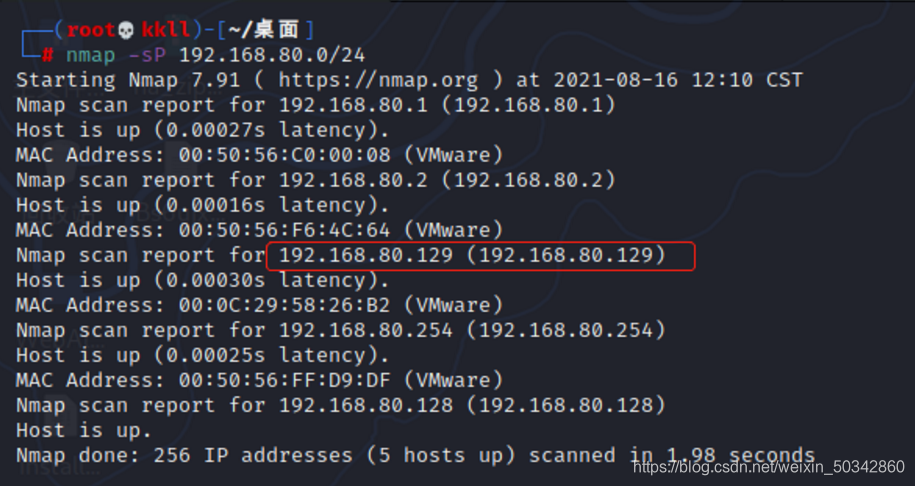

1.扫描当前网段存活主机

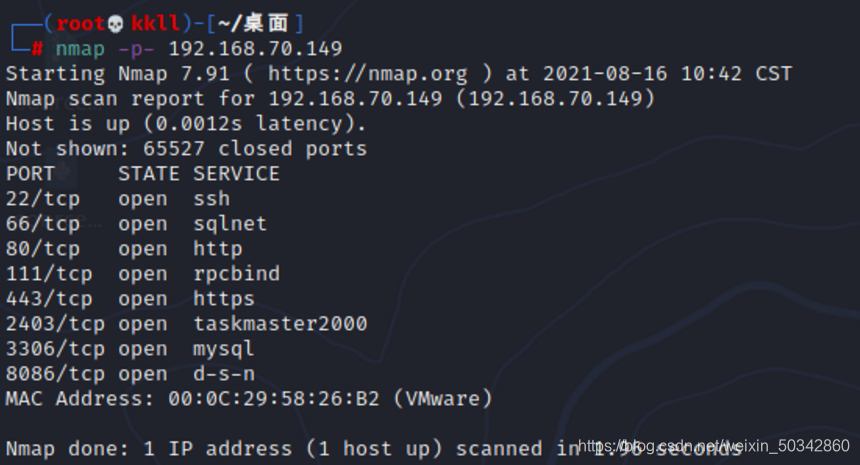

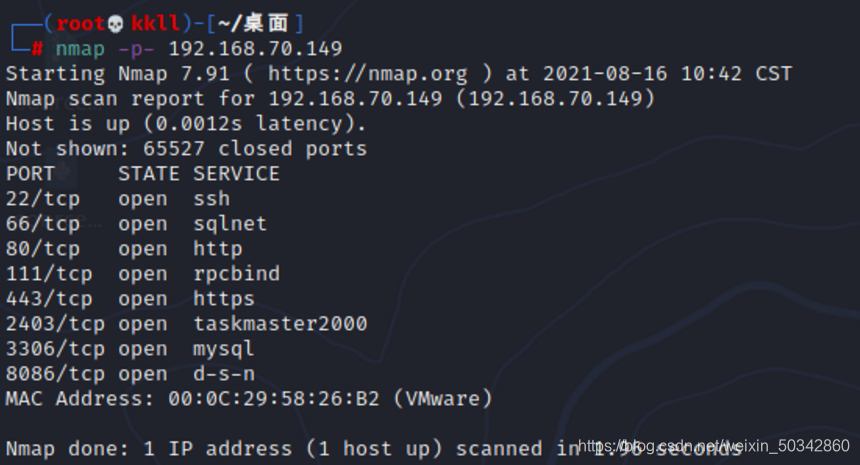

2. 查看端口及运行服务

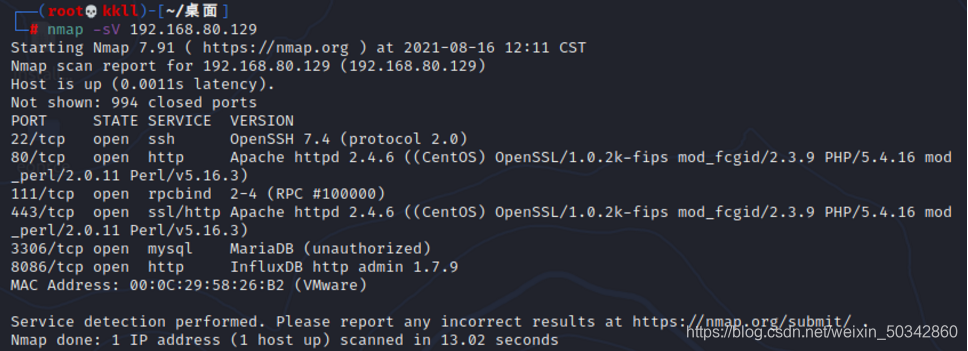

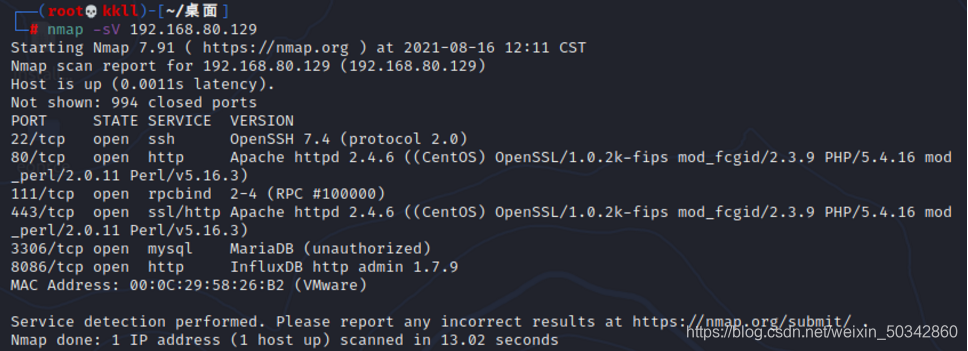

3. 查看服务版本

</

</

靶机下载:DriftingBlue-7

运行环境:

攻击机:kali

受害机:DriftingBlues-7

目标:夺到里面的flag

下载好靶机,直接打开(这里使用的是VM,模式选择NAT),如图

1.扫描当前网段存活主机

2. 查看端口及运行服务

3. 查看服务版本

</

</

852

852

763

763

1045

1045

904

904

5074

5074

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?