“用户信息泄露”的风险项(就是后台系统里用户的一些隐私数据直接明文显示了),其实指的就是要做数据脱敏。

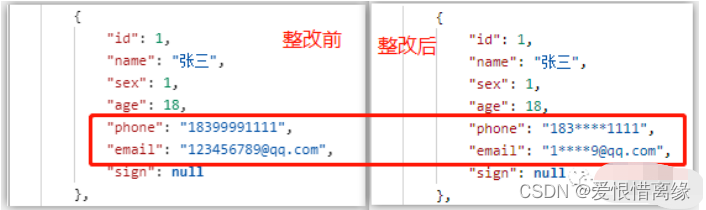

数据脱敏:把系统里的一些敏感数据进行加密处理后再返回,达到保护隐私作用,实现效果图如下:

其实要实现上面的效果,可能最先想到的方法是直接改每个controller接口,在返回数据前做一次加密处理,当然这个方法肯定是非常捞的。这里推荐用注解来实现,即高效又优雅,省时省力,支持扩展。

其实解决方案大体上分两种:

在拿到数据时就已经脱敏了(如在 mysql 查询时用 insert 函数进行隐藏)

拿到数据后在序列化的时候再进行脱敏(如用 fastjson、jackson)

这里我所选用的方案是第二种,即在接口返回数据前,在序列化的时候对敏感字段值进行处理,并且选用 jackson 的序列化来实现(推荐)

1. 创建隐私数据类型枚举:PrivacyTypeEnum

import lombok.Getter;

/**

* 隐私数据类型枚举

*/

@Getter

public enum PrivacyTypeEnum {

/** 自定义(此项需设置脱敏的范围)*/

CUSTOMER,

/** 姓名 */

NAME,

/** 身份证号 */

ID_CARD,

/** 手机号 */

PHONE,

/** 邮箱 */

EMAIL,

}

2. 创建自定义隐私注解:PrivacyEncrypt

import com.fasterxml.jackson.annotation.JacksonAnnotationsInside;

import com.fasterxml.jackson.databind.annotation.JsonSerialize;

import java.lang.annotation.ElementType;

import java.lang.annotation.Retention;

import java.lang.annotation.RetentionPolicy;

import java.lang.annotation.Target;

/**

* 自定义数据脱敏注解

*/

@Target(ElementType.FIELD) // 作用在字段上

@Retention(RetentionPolicy.RUNTIME) // class文件中保留,运行时也保留,能通过反射读取到

@JacksonAnnotationsInside // 表示自定义自己的注解PrivacyEncrypt

@JsonSerialize(using = PrivacySerializer.class) // 该注解使用序列化的方式

public @interface PrivacyEncrypt {

/**

* 脱敏数据类型(没给默认值,所以使用时必须指定type)

*/

PrivacyTypeEnum type();

/**

* 前置不需要打码的长度

*/

int prefixNoMaskLen() default 1;

/**

* 后置不需要打码的长度

*/

int suffixNoMaskLen() default 1;

/**

* 用什么打码

*/

String symbol() default *;

}

3. 创建自定义序列化器:PrivacySerializer

import com.fasterxml.jackson.core.JsonGenerator;

import com.fasterxml.jackson.databind.BeanProperty;

import com.fasterxml<

本文介绍了如何在SpringBoot项目中利用注解实现数据脱敏,以保护用户隐私。通过创建隐私数据类型枚举、自定义注解、序列化器和工具类,实现在接口返回数据前对敏感字段进行加密处理。具体步骤包括定义枚举、注解、序列化器的实现以及注解的使用,实现了高效且易于扩展的隐私保护机制。

本文介绍了如何在SpringBoot项目中利用注解实现数据脱敏,以保护用户隐私。通过创建隐私数据类型枚举、自定义注解、序列化器和工具类,实现在接口返回数据前对敏感字段进行加密处理。具体步骤包括定义枚举、注解、序列化器的实现以及注解的使用,实现了高效且易于扩展的隐私保护机制。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1417

1417

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?