虚拟机安装运行phpstudy,作为服务器,物理机打开设置了代理的火狐浏览器

安全级别——LOW

一、配置

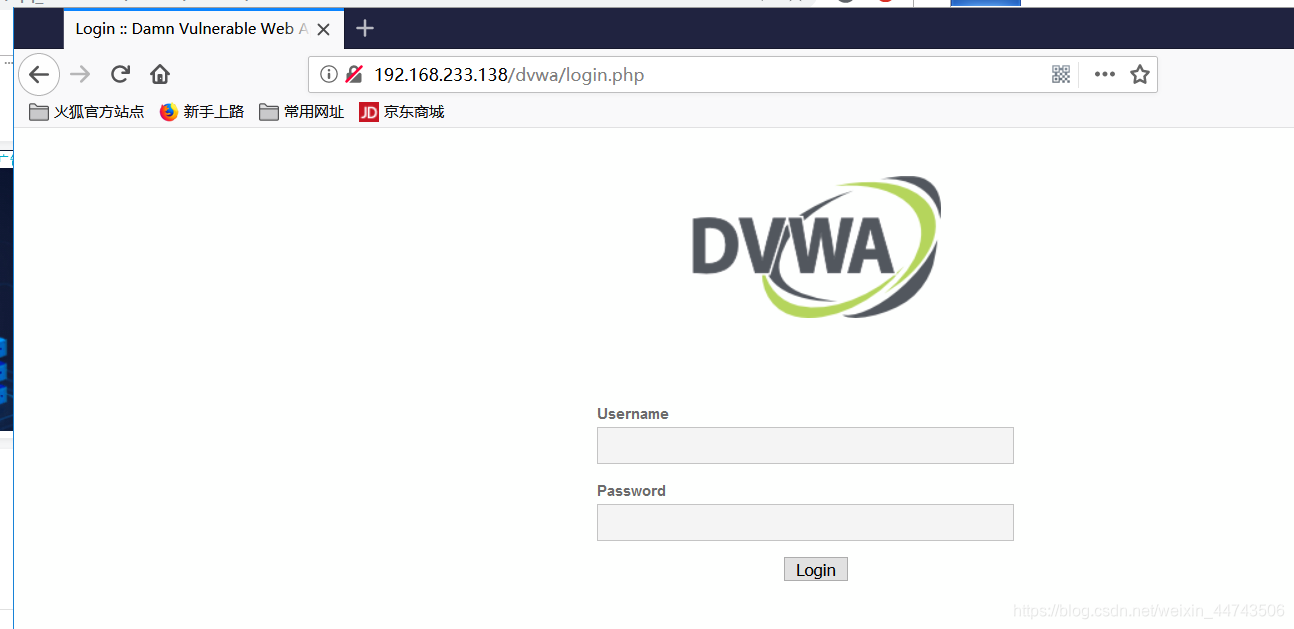

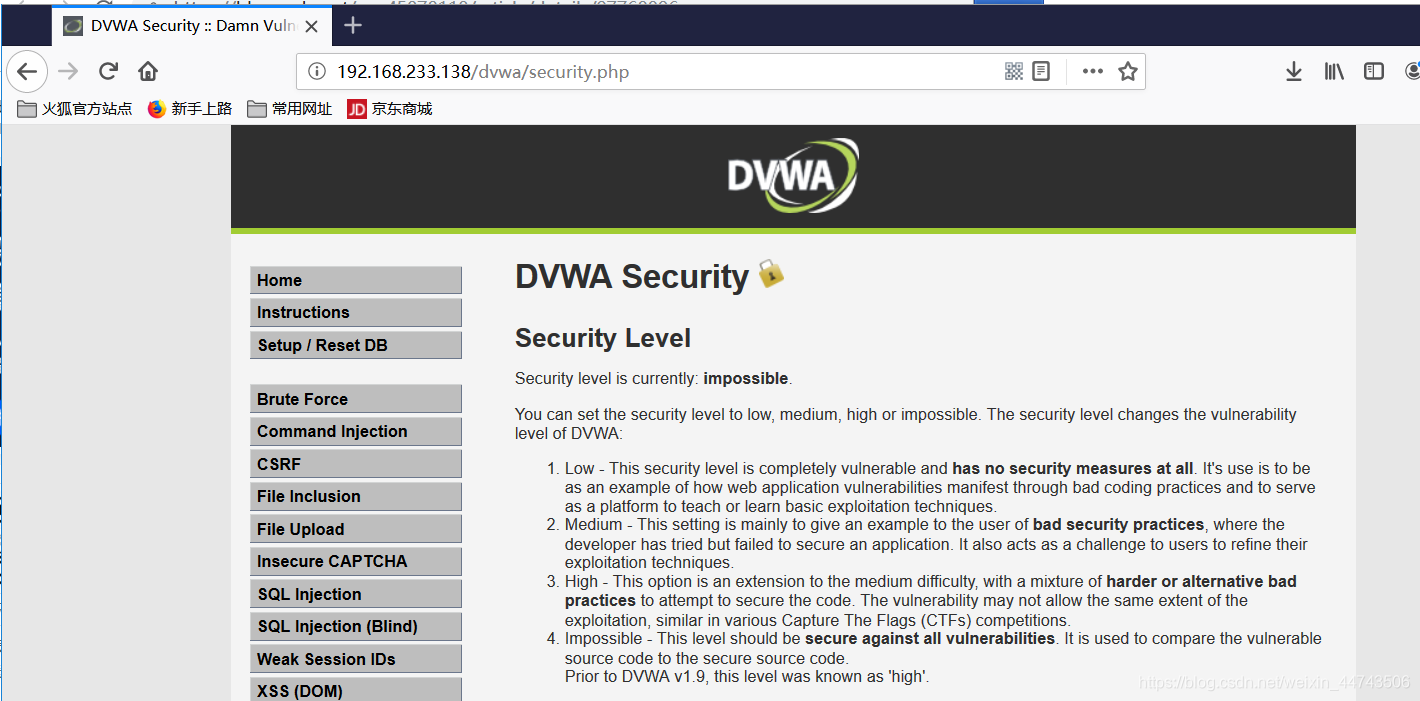

①输入虚拟机IP/dvwa进入如下界面

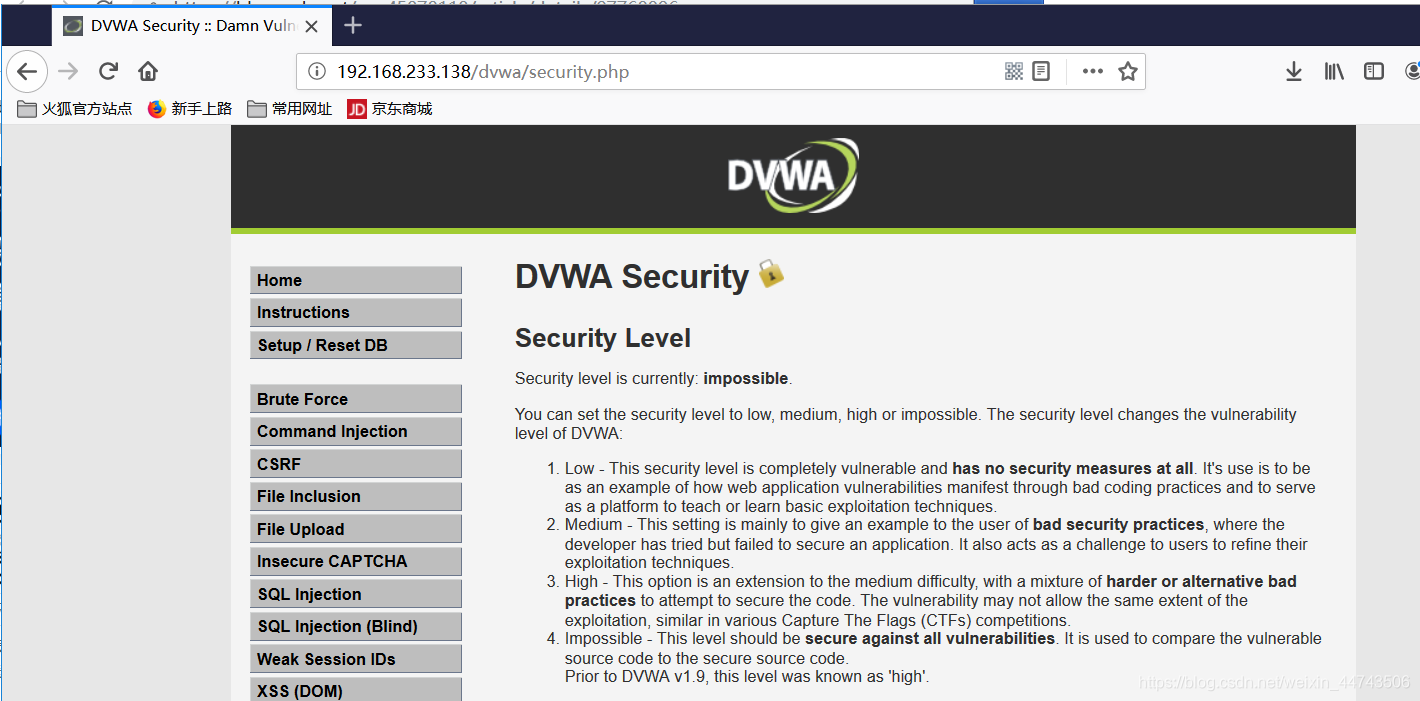

②登录

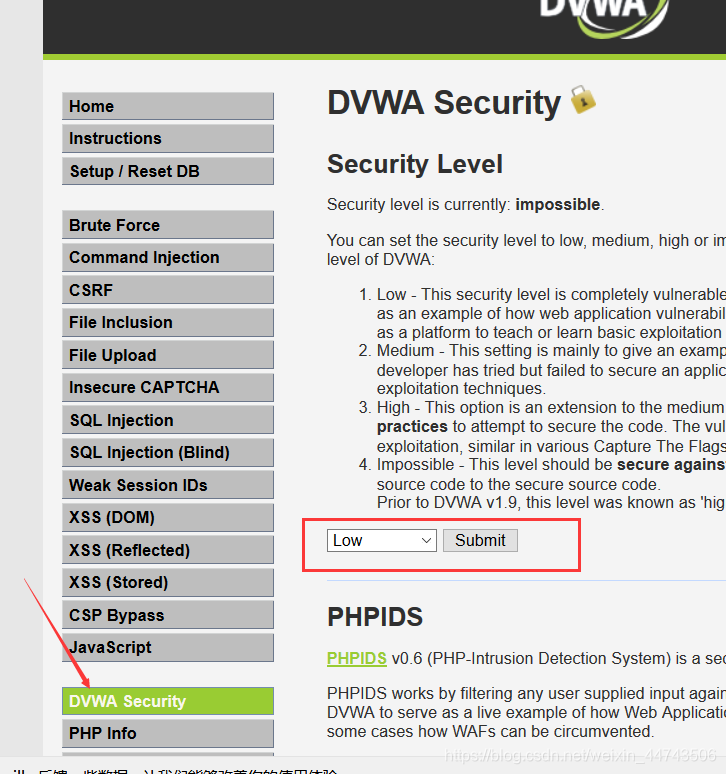

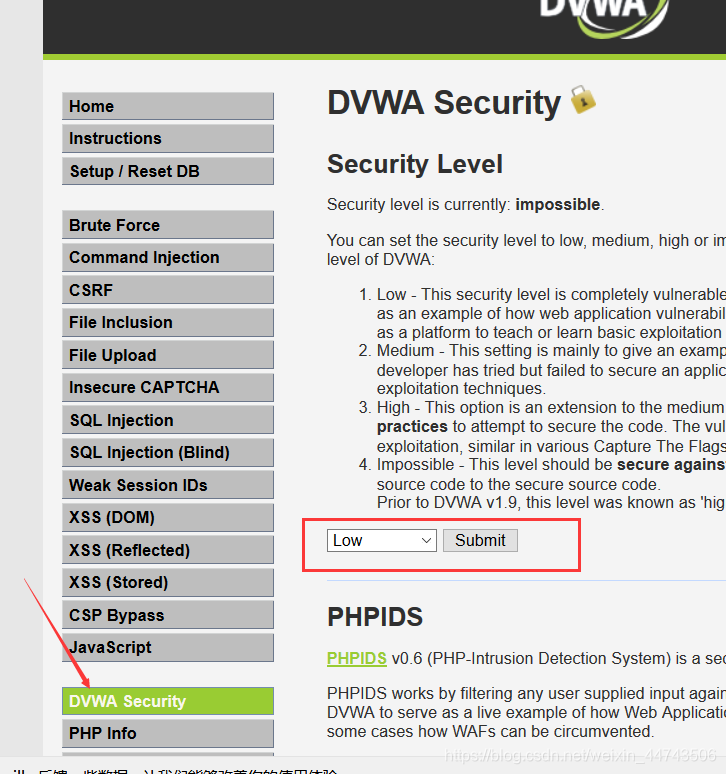

③选择最低级、保存

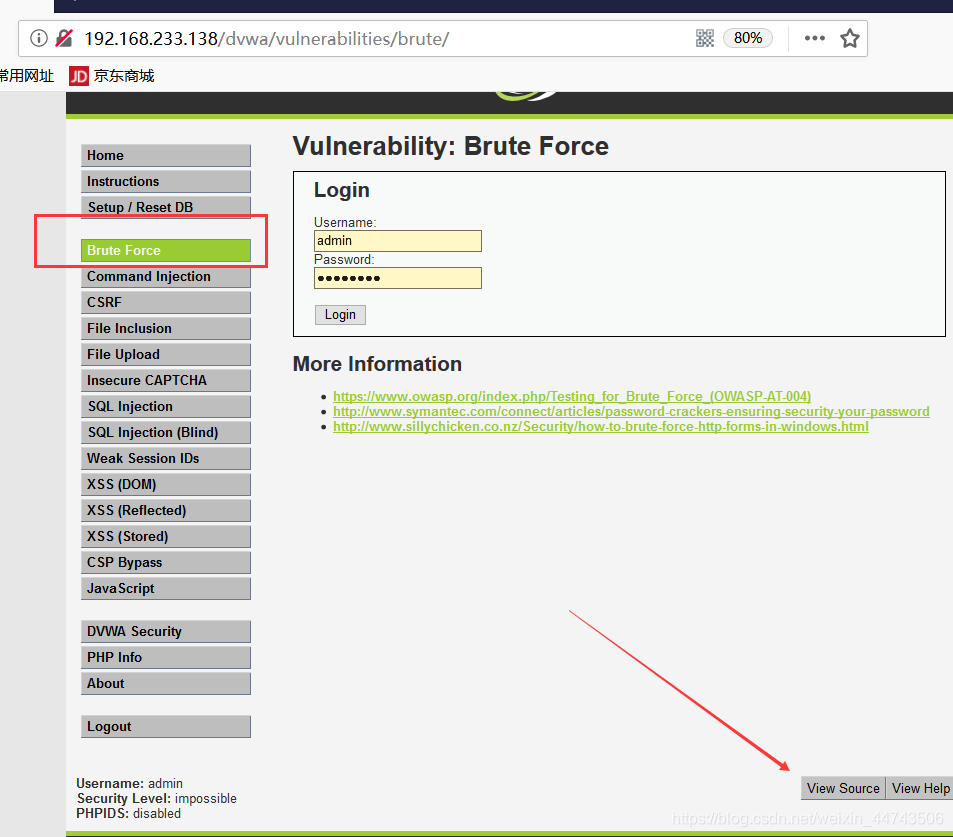

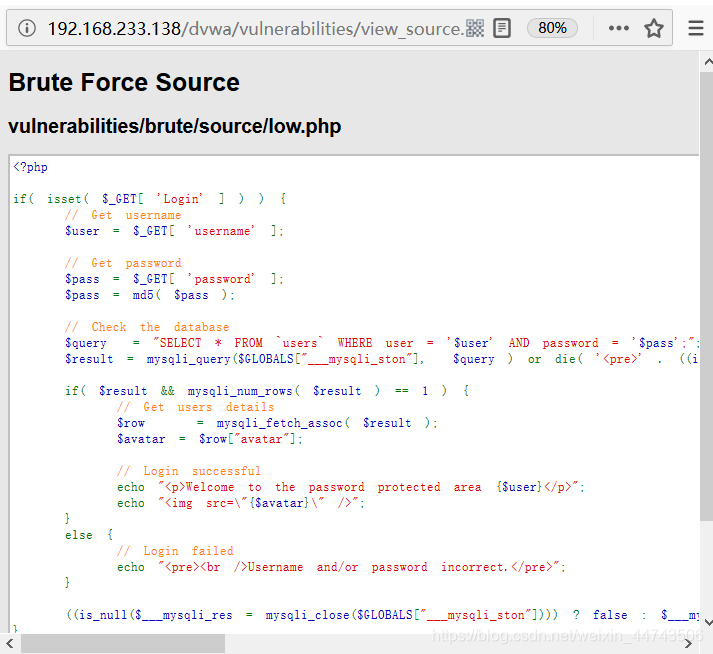

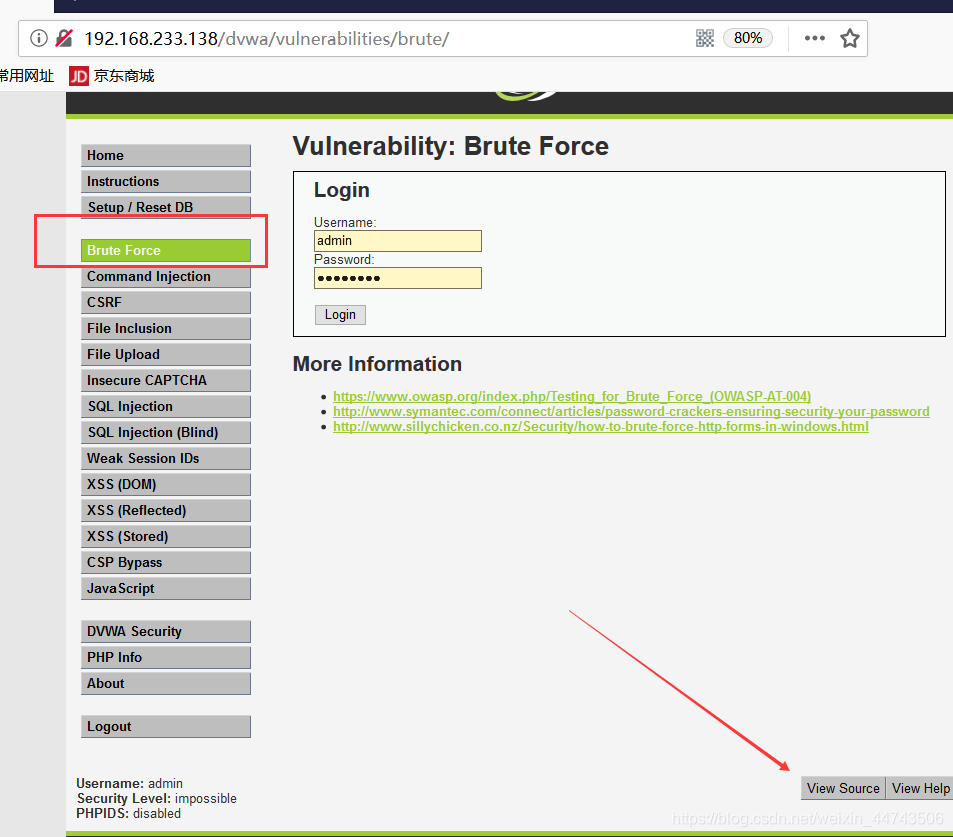

④查看源代码

这里不方便查看 用notepad打开

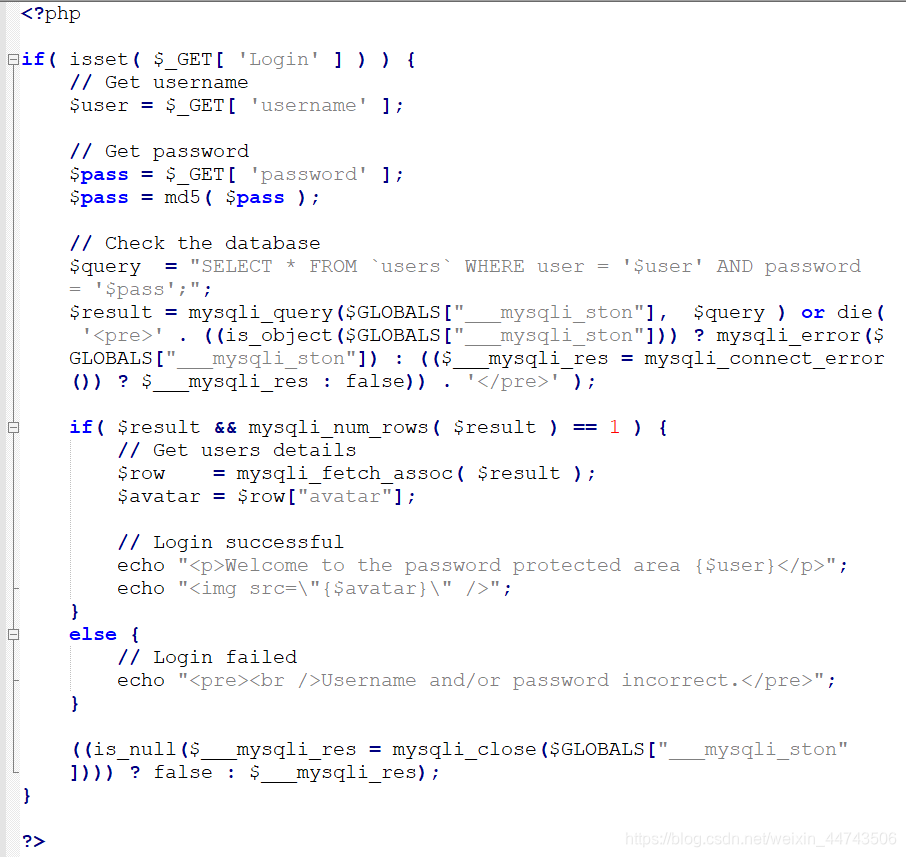

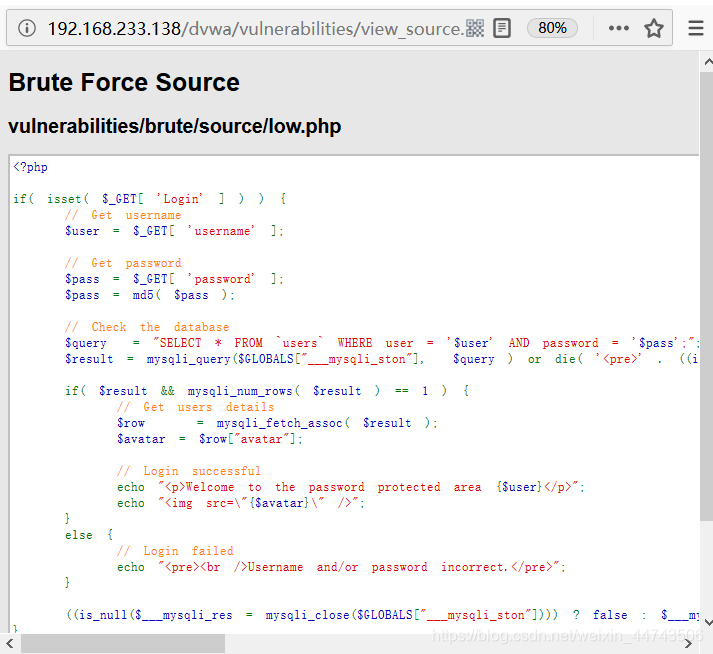

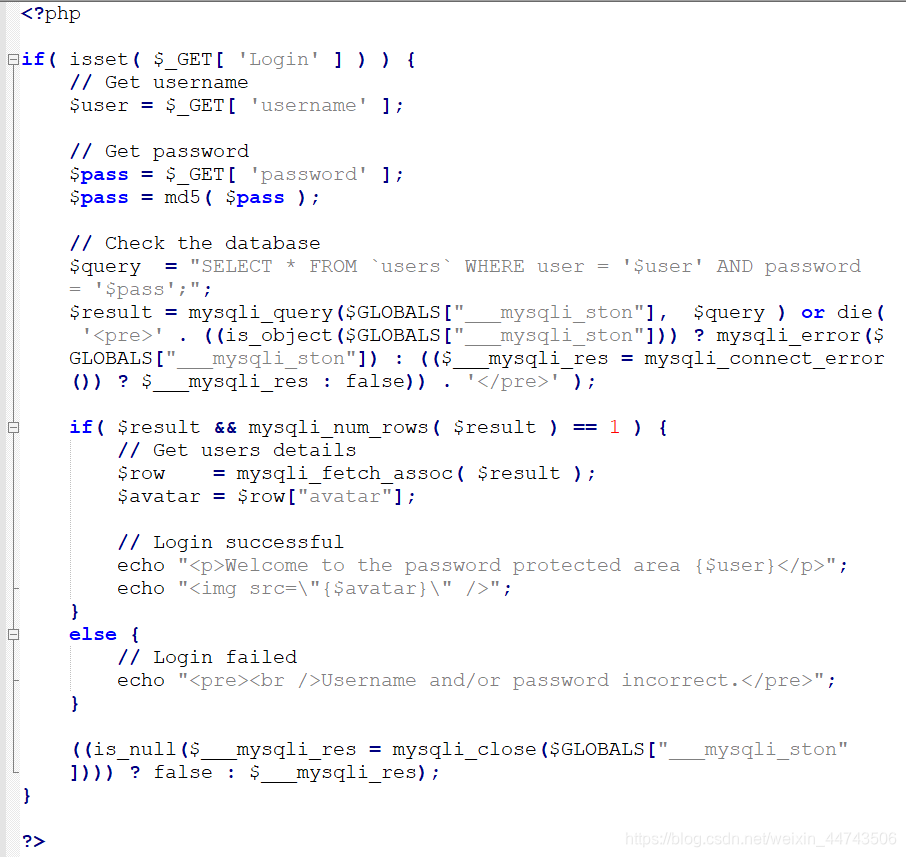

⑤源码分析

针对用户输入的用户名和密码,服务器没有进行过滤操作,低级的策略没有任何的防爆破机制,账户密码策略,更存在着明显的sql注入漏洞

二、实验

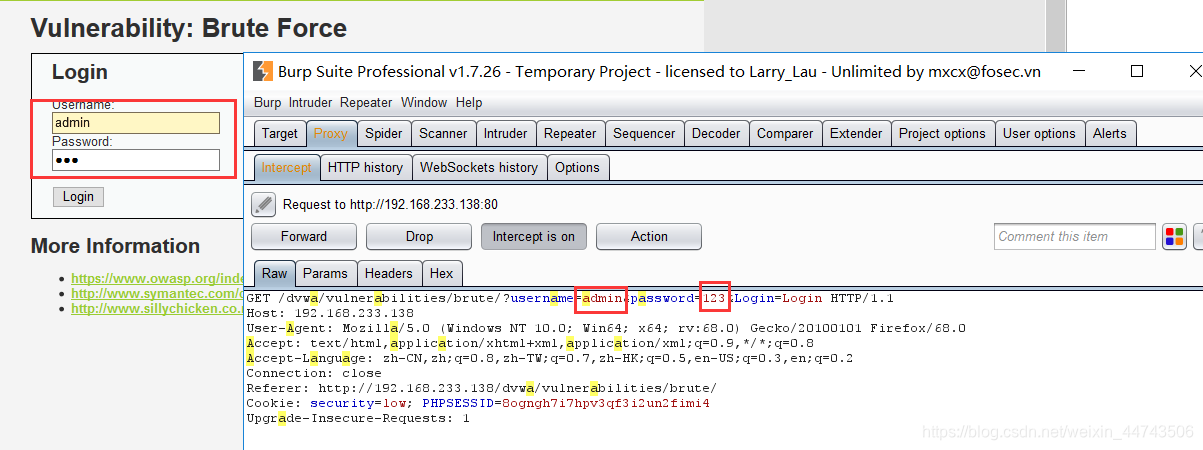

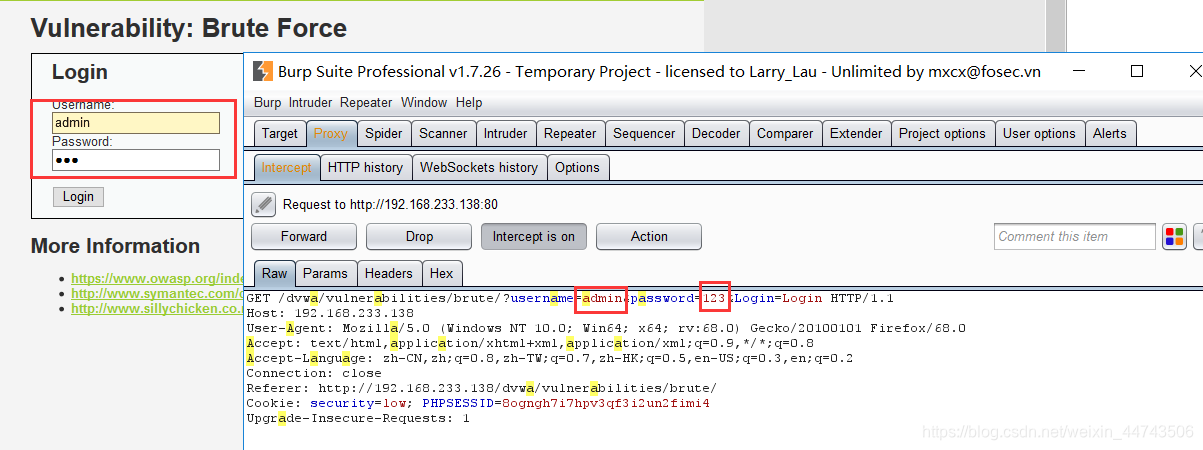

1、burpsuite打开监听

2、浏览器输入用户名admin,密码随意,对数据包进行拦截

虚拟机安装运行phpstudy,作为服务器,物理机打开设置了代理的火狐浏览器

①输入虚拟机IP/dvwa进入如下界面

②登录

③选择最低级、保存

④查看源代码

这里不方便查看 用notepad打开

⑤源码分析

针对用户输入的用户名和密码,服务器没有进行过滤操作,低级的策略没有任何的防爆破机制,账户密码策略,更存在着明显的sql注入漏洞

1、burpsuite打开监听

2、浏览器输入用户名admin,密码随意,对数据包进行拦截

2万+

2万+

1242

1242

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?