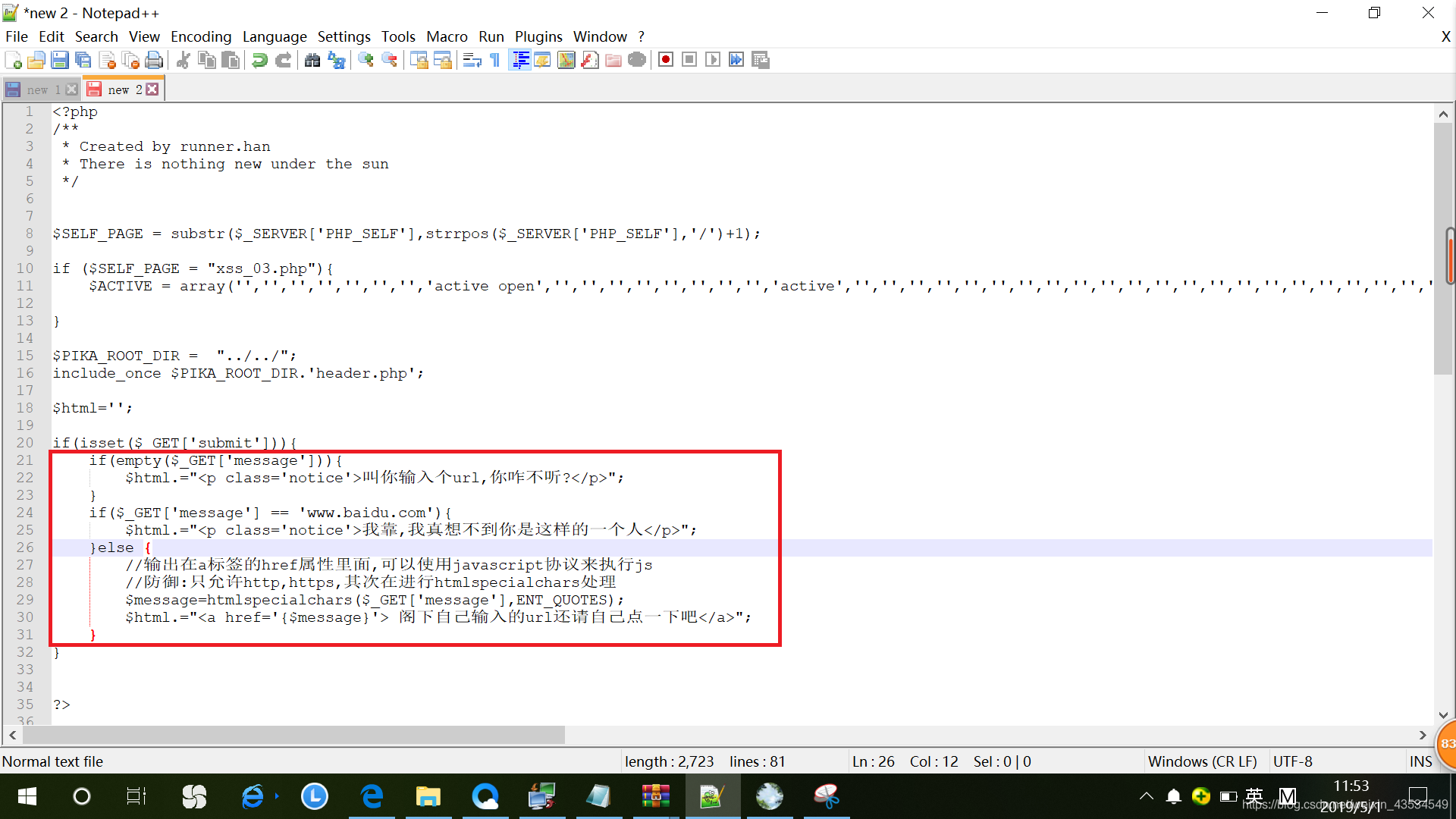

直接查看源码

如果你输入的是"www.baidu.com",它会提示你:我靠,我真想不到你是这样的一个人,如果你输入的不是百度,它会把你输出的内容用htmlspecialchars去进行处理,同时这里用了"ENT_QUOTES",这就意味着单引号、双引号、左右尖括号及&等特殊符号会被处理,然后会把它输出在a标签的href属性里,那这样是不是就没有问题呢?

我们可以看到:输出在a标签的href属性里面,可以使用javascript协议来执行js,then

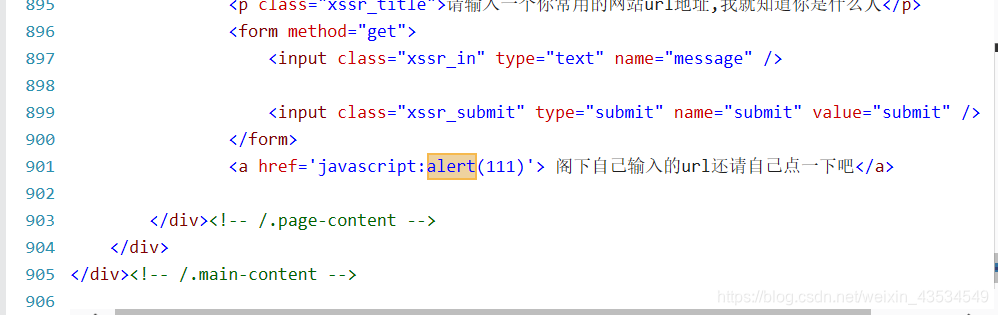

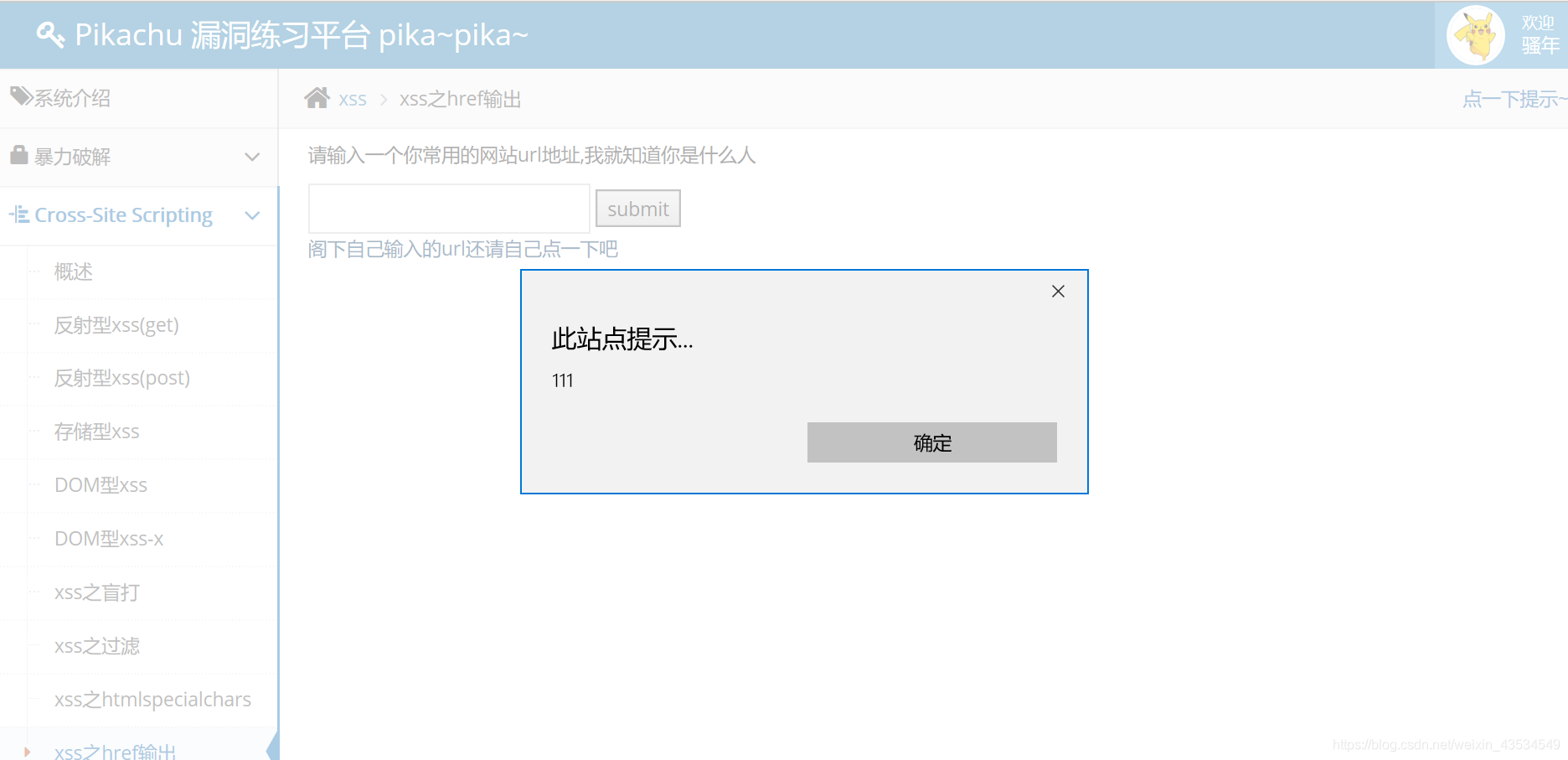

写一个playload看下效果

提交

查看页面源码

点一下

我们刚刚输入的那个alert就被执行了!

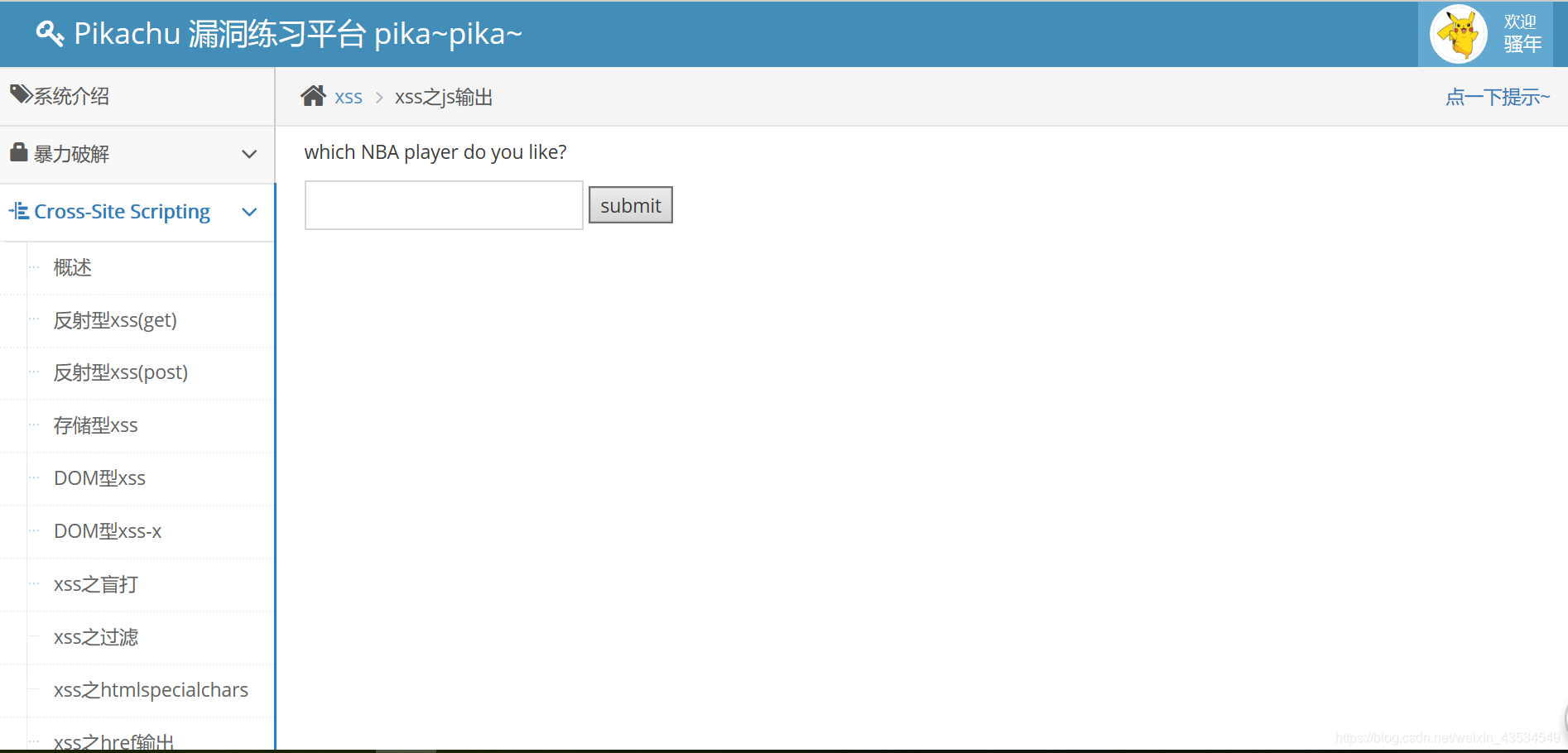

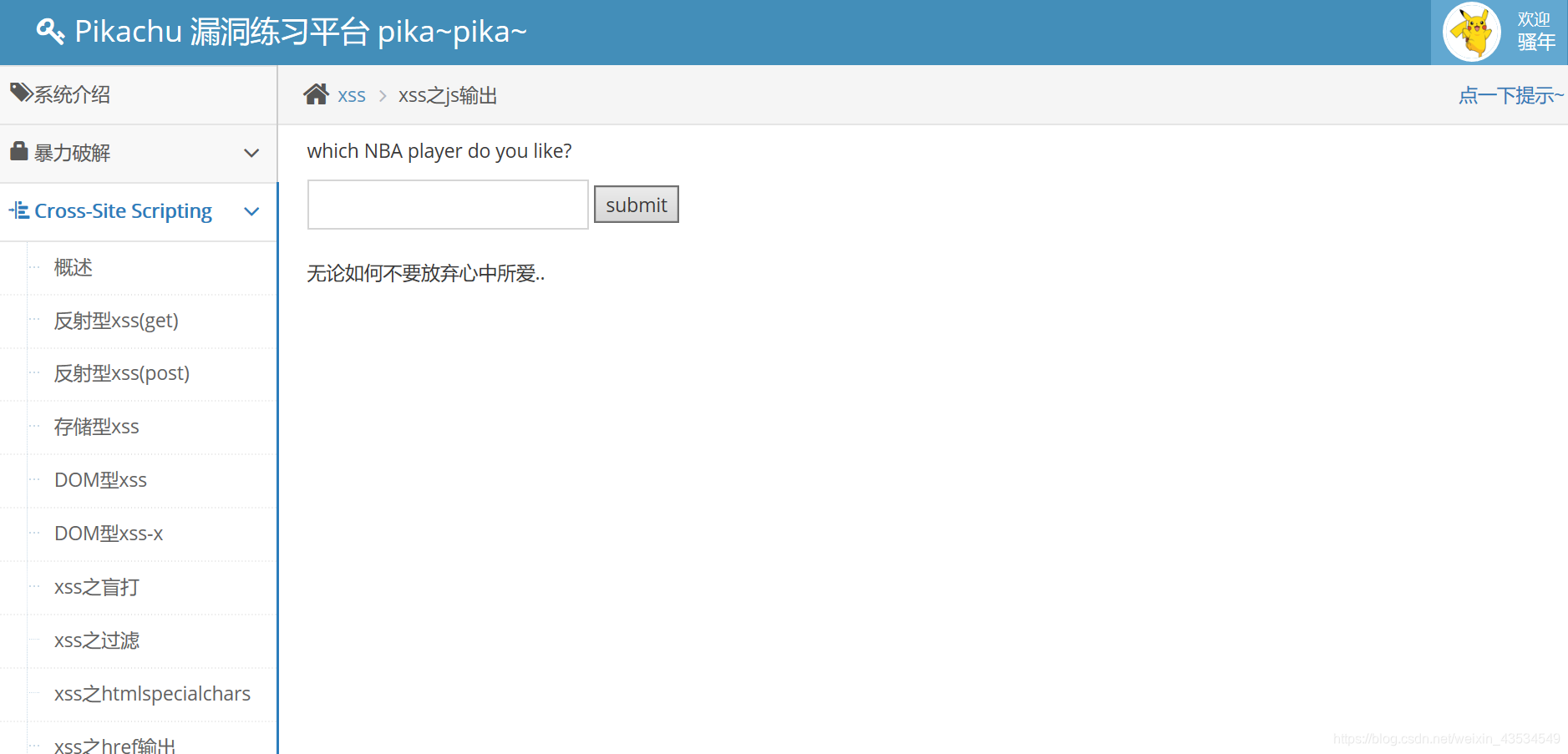

那我们再来看看js吧~

随便输入一个1111,点提交

查看页面源码

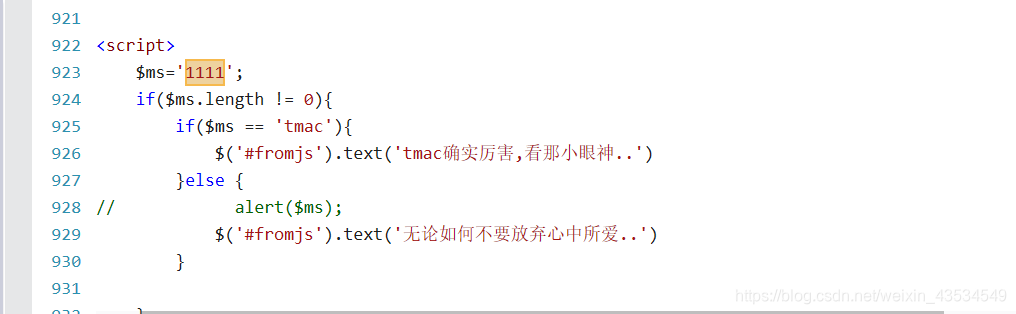

我们可以看到它的输入点在此处,它会把我们的输入放到js里面出然后再对这个变量进行判断,然后做对应的输出。

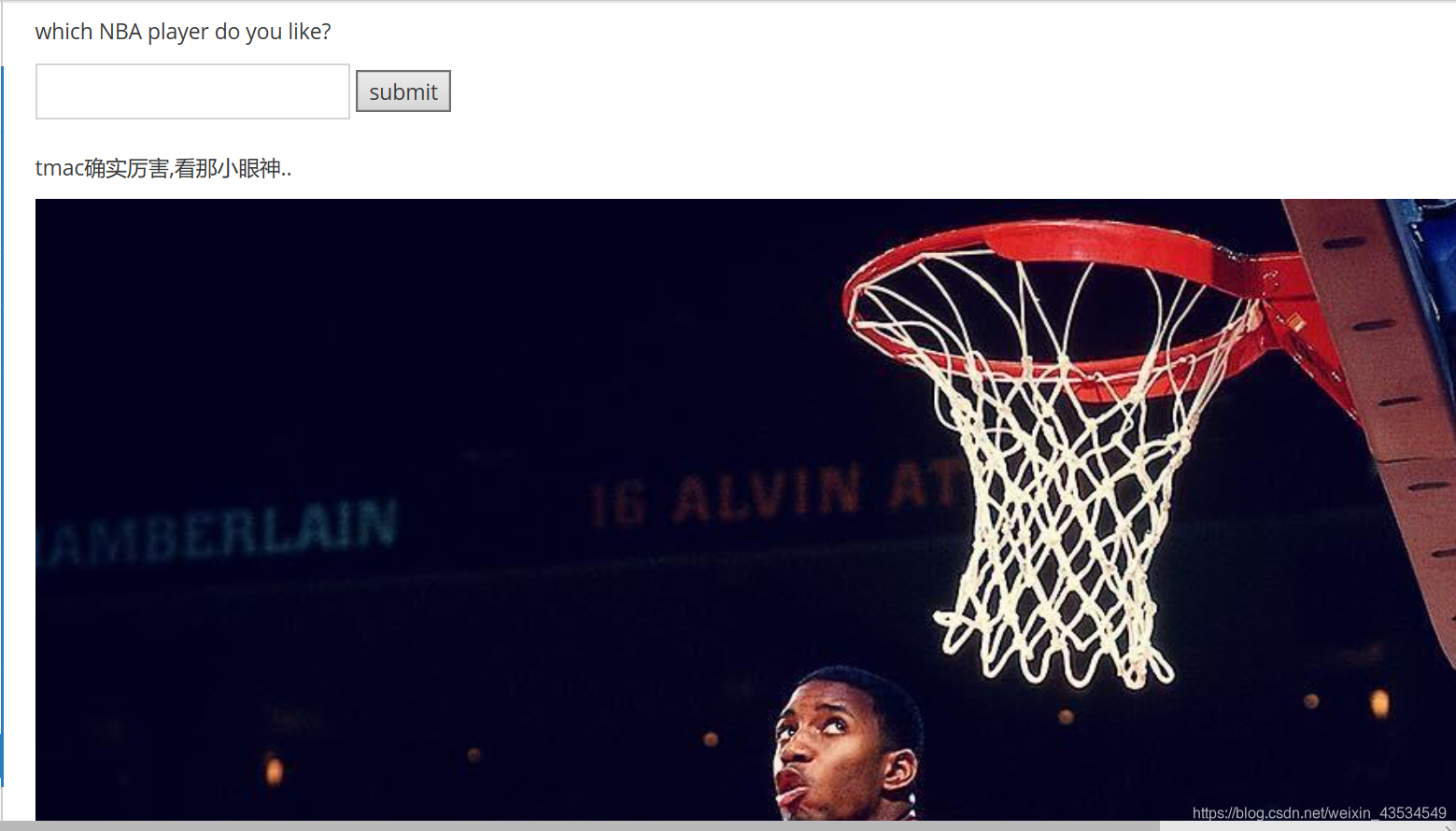

如果你的输出不等于0,并且还等于tmac,它会弹一个字符串:tmac确实厉害,看那小眼神…

否则弹一个:无论如何不要放弃心中所爱…

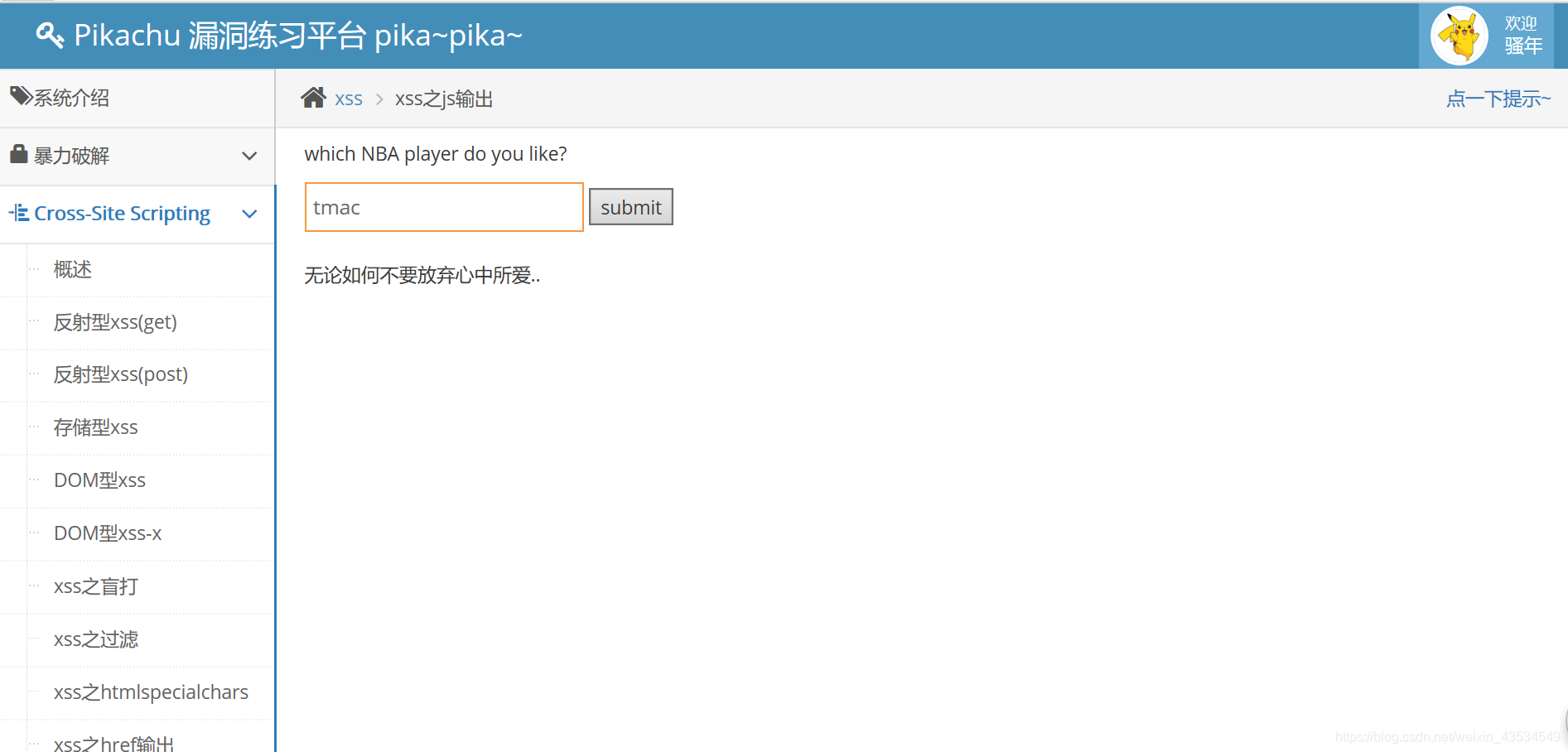

?,那我们来试试叭~

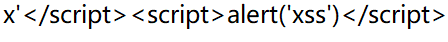

然后呢,我们可以去构造一个闭合,输入一个:

提交显示

XSS防范措施及href和js输出点的案例演示

最新推荐文章于 2025-06-04 09:04:06 发布

博客主要围绕网页输入处理展开。输入百度网址会有特定提示,输入其他内容会用htmlspecialchars处理特殊符号并输出在a标签href属性里,可利用javascript协议执行js。还测试了输入内容在js中的处理,根据条件弹出不同字符串,最后提到构造闭合输入。

博客主要围绕网页输入处理展开。输入百度网址会有特定提示,输入其他内容会用htmlspecialchars处理特殊符号并输出在a标签href属性里,可利用javascript协议执行js。还测试了输入内容在js中的处理,根据条件弹出不同字符串,最后提到构造闭合输入。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?