MAC地址绑定攻击

MAC绑定

-

管理员误以为MAC绑定是一种安全机制

-

限制可以关联的客户端MAC地址

-

准备AP

-

AP基本配置

-

Open认证

-

开始无线过滤

-

修改MAC地址绕过过滤

思路:通过airodump去抓包,抓到正常的STA地址,然后软改MAC地址,就可以正常连接了;

macchanger -m [MAC地址] [网卡名称] #修改网卡MAC地址

注:网络上有两台同样的MAC,会有丢包的情况出现,因为回包不一定会回复到你这个设备上;

WEP攻击

- WEP现在很少见了,现在基本上都是WPA安全机制,几乎没有应用场景,只是作为学习演示

WEP密码破解原理

-

IV并非完全随机

-

每224个包可能出现一次IV重用

-

收集大量IV之后找出相同IV及其对应密文,分析得出共享密码

-

ARP回包中包含IV

-

IV足够多的情况下,任何复杂程度的WEP密码都可以被破解

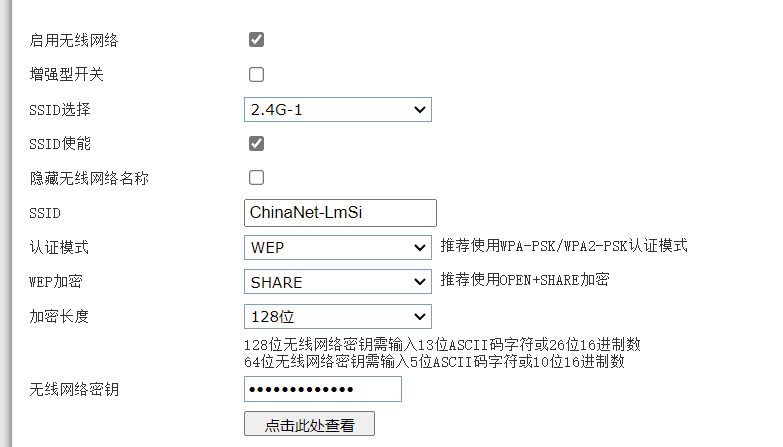

首先设置一下路由器

airodump-ng -c 8 --bssid 34:DA:B7:52:C5:D

本文详细介绍了无线网络中的MAC地址绑定攻击,指出其安全漏洞,并展示了如何通过修改MAC地址来绕过过滤。同时,文章探讨了WEP攻击的原理和步骤,包括设置路由器、收集IV、执行ARP重放等,强调了即使WEP现已较少使用,仍具有学习价值。

本文详细介绍了无线网络中的MAC地址绑定攻击,指出其安全漏洞,并展示了如何通过修改MAC地址来绕过过滤。同时,文章探讨了WEP攻击的原理和步骤,包括设置路由器、收集IV、执行ARP重放等,强调了即使WEP现已较少使用,仍具有学习价值。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5388

5388

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?