前言

我做了这么久的漏洞挖掘,到现在都没挖到过这Tomcat弱口令啊!今天借墨者学院靶机玩玩。

正文

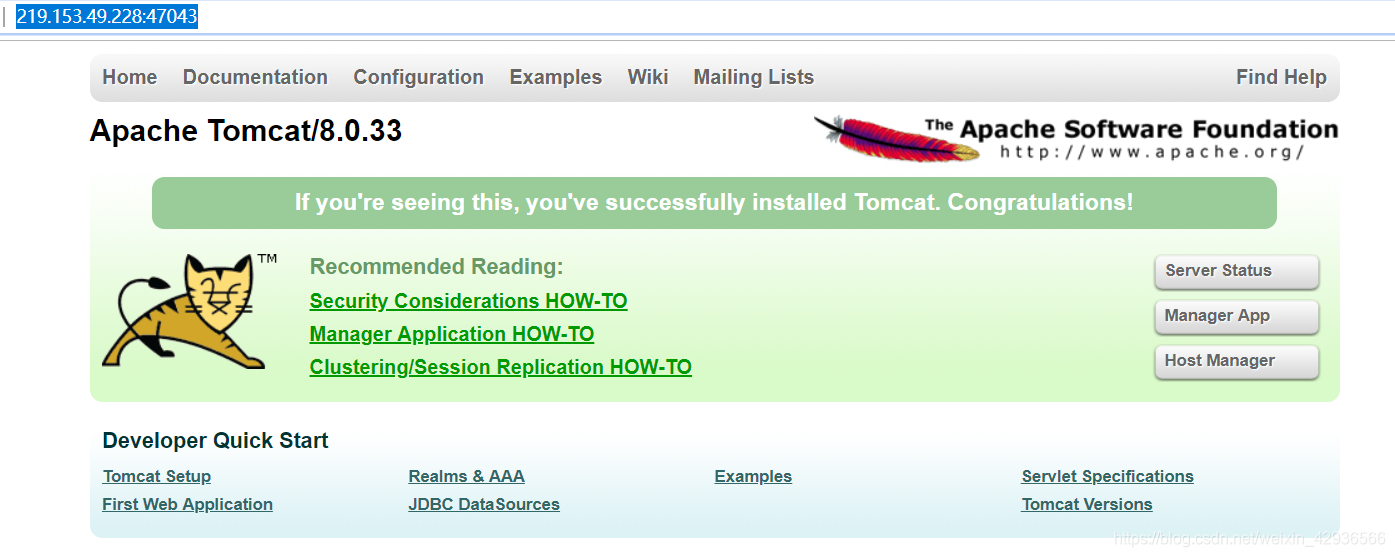

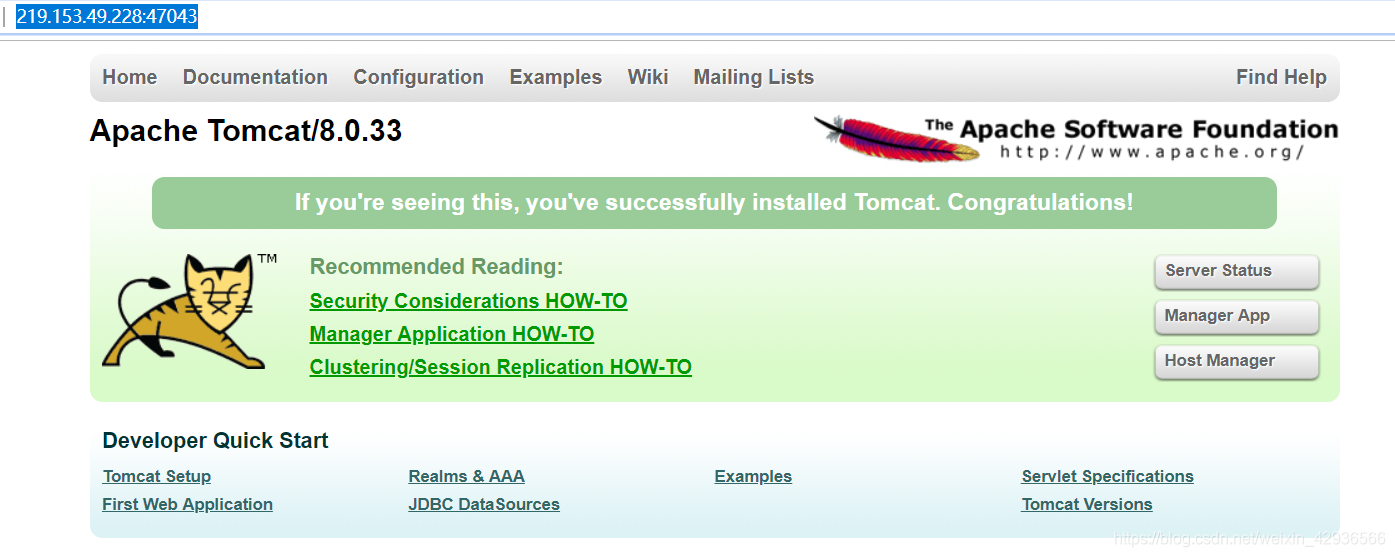

目标地址:http://219.153.49.228:47043/

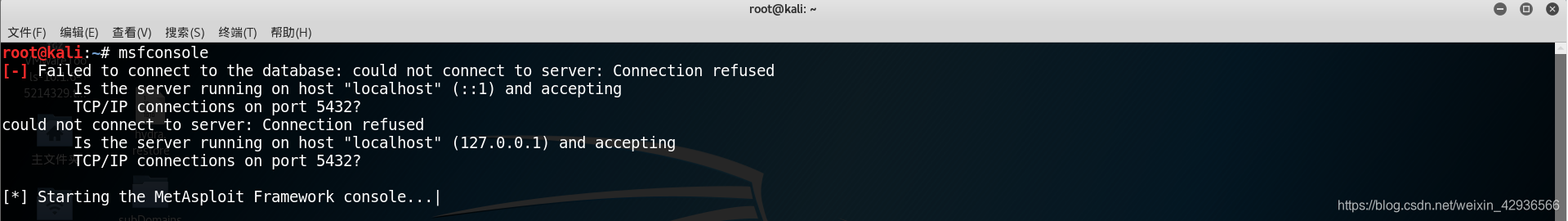

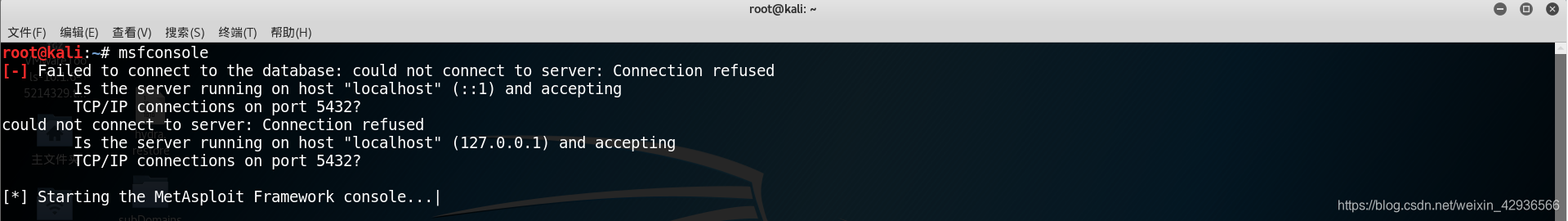

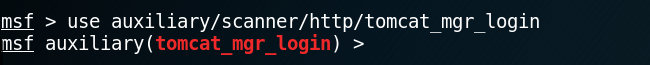

打开MSF:

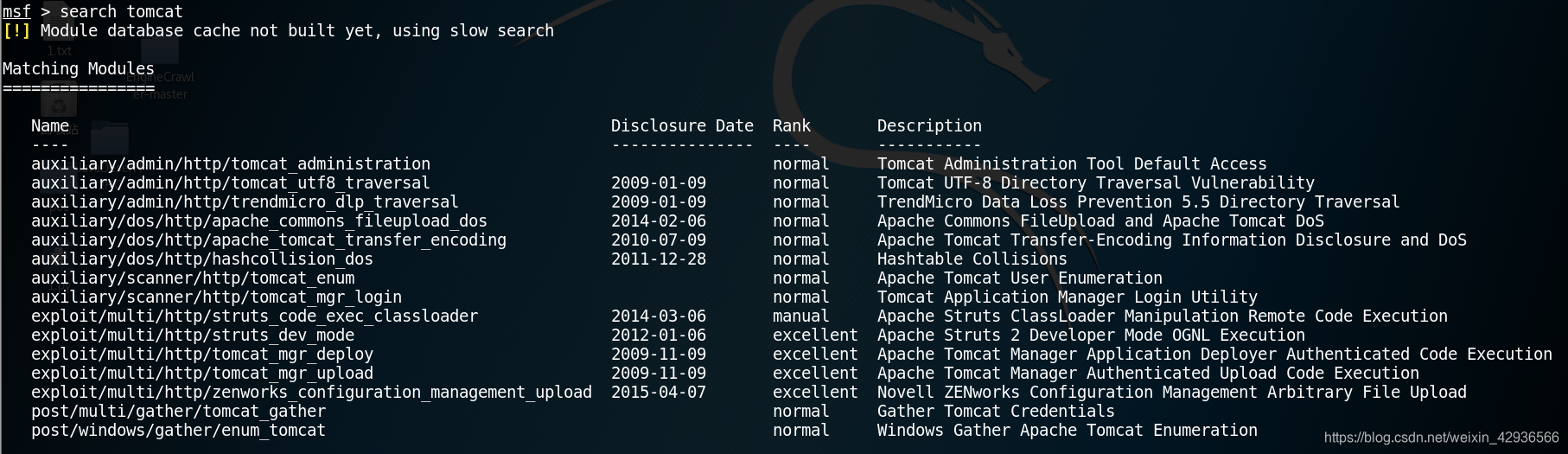

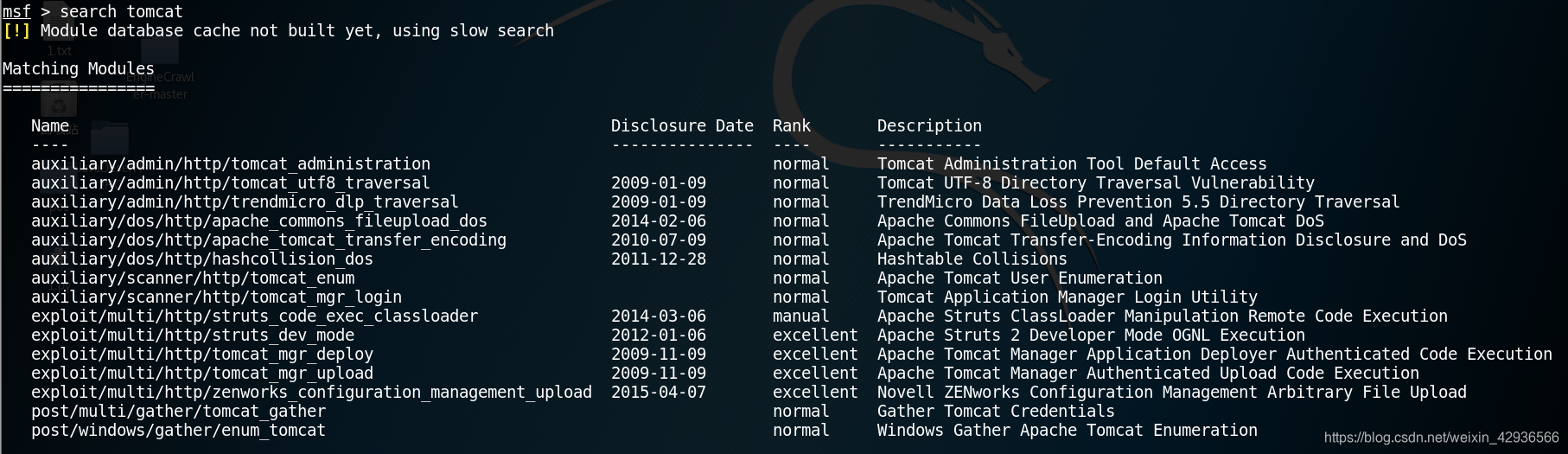

搜索tomcat利用脚本:

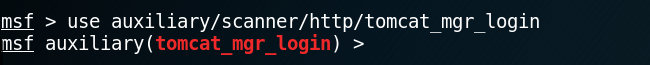

弱口令的话,就用下面这个模块吧

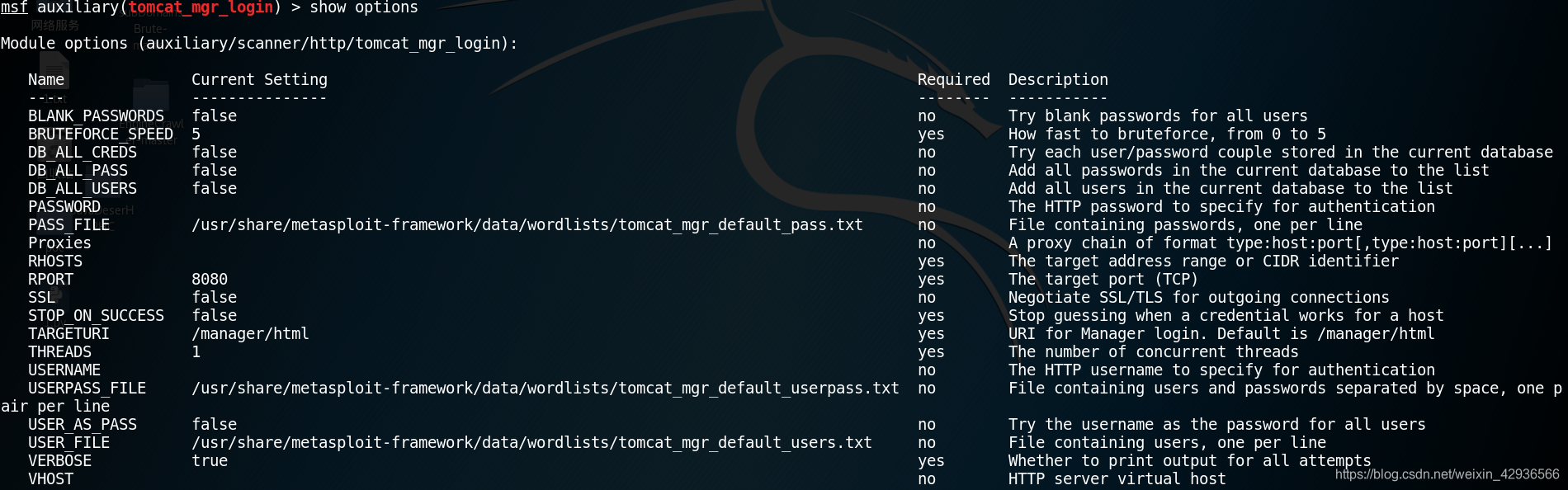

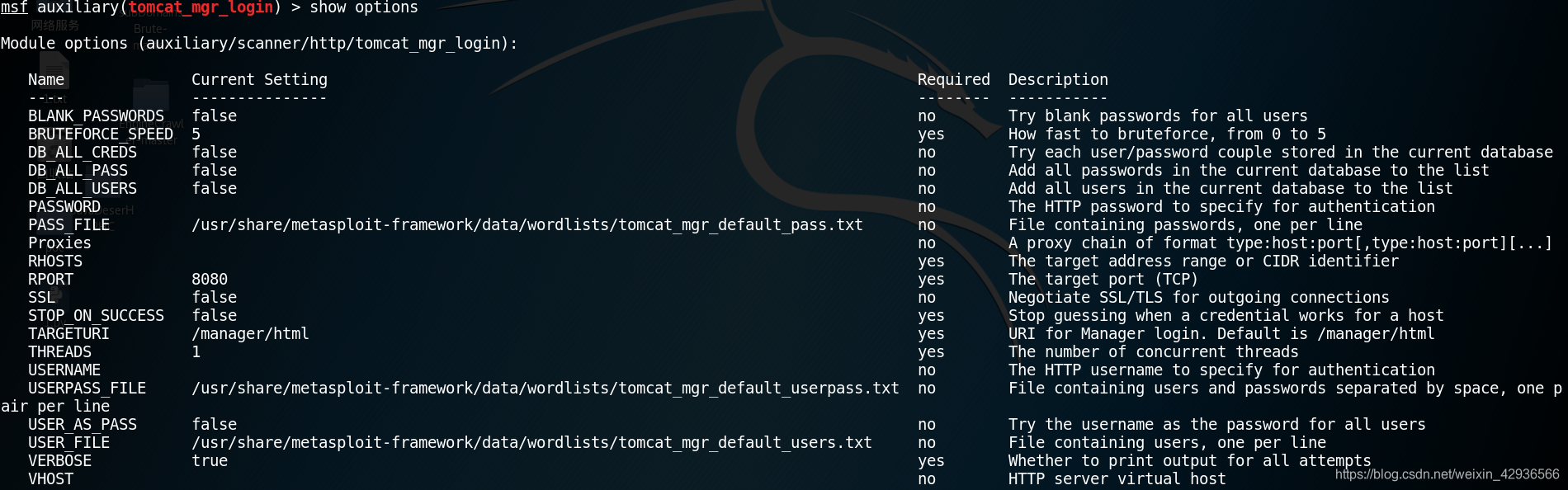

查看该脚本需要什么参数

本文介绍了作者在墨者学院靶机上进行Tomcat弱口令漏洞挖掘的过程。通过Metasploit搜索并使用相关模块,尝试默认字典未能成功,后自定义字典成功登录,进而上传WAR包,最终获取Flag。

本文介绍了作者在墨者学院靶机上进行Tomcat弱口令漏洞挖掘的过程。通过Metasploit搜索并使用相关模块,尝试默认字典未能成功,后自定义字典成功登录,进而上传WAR包,最终获取Flag。

我做了这么久的漏洞挖掘,到现在都没挖到过这Tomcat弱口令啊!今天借墨者学院靶机玩玩。

目标地址:http://219.153.49.228:47043/

打开MSF:

搜索tomcat利用脚本:

弱口令的话,就用下面这个模块吧

查看该脚本需要什么参数

8606

8606

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?