0x00 前言

一个认真搞安全的Student,博客用于学习总结,欢迎大家交流指出不足。

更欢迎大家去我的博客提出意见:xiao’s blog

0x01 XXE原理

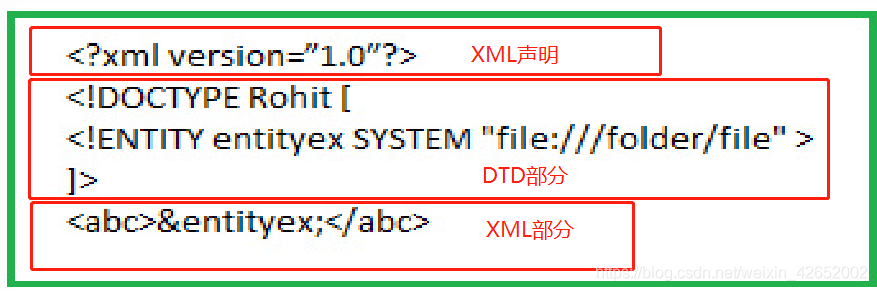

在讲XXE之前,先了解一下XML的结构

XXE即XML实体注入,漏洞主要发生在XML的DTD部分,关键字SYSTEM能够读取URI里面的内容,将读取到的内容赋值到实体中,XML在使用的过程中,将实体输出,从而产生漏洞。PHP中主要借助simplexml_load_string()这个函数将XML进行转换。

0x02 XXE利用

XXE也分为两种,一种XXE漏洞会直接给回显,也就是将你读取到的内容返回给你,另一种不会给你任何回显,接下来就这两种情况进行实例分析。

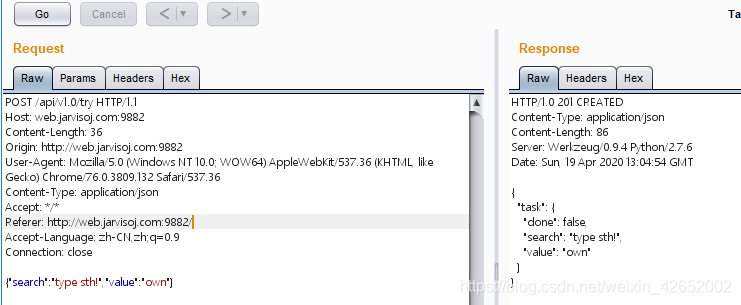

1)给回显的XXE

靶场地址:靶场地址

抓包看返回:

修改Content-Type为Content-Type:xml,探测是否存在XXE:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

292

292

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?