原标题:网站web服务器查木马一看就会

今天周末到了检查WEB服务器安全状况的时间了。按照惯例子0点开始查。开始之前大家要准备好工具软件,当然如果很有经验的话也可以不用工具,不过效率只能是蚂蚁爬了。按照本文的方式,一般的WEB服务器木马都能查得出来,话不多说先准备好工具软件:WebShellKill,和ScanScriptVirus。

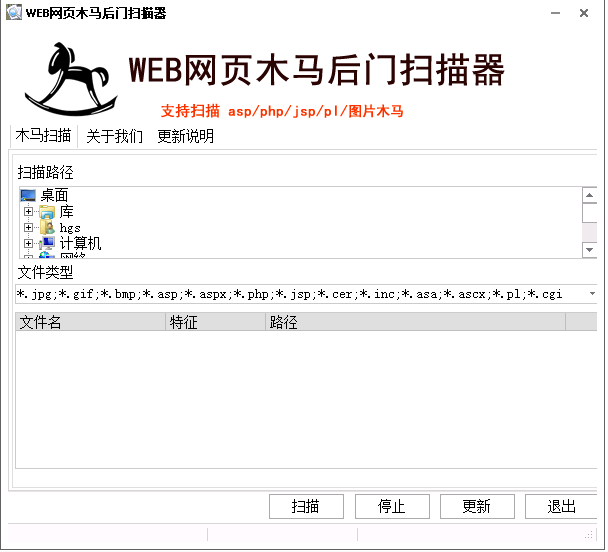

WebShellKill 界面

WebShellKill 界面

ScanScriptVirus 界面

ScanScriptVirus 界面

WebShellkiller这是一款融合了多重检测引擎的查杀工具。作为一款web后门专杀工具,不仅支持webshell的扫描,同时还支持暗链的扫描。在传统正则匹配的基础上,采用模拟执行,参数动态分析监测技术、webshell语义分析技术、暗链隐藏特征分析技术,并根据webshell的行为模式构建了基于机器学习的智能检测模型。传统技术与人工智能技术相结合、静态扫描和动态分析相结合,更精准地检测出WEB网站已知和未知的后门文件。

准备好工具下面就开始查马了。先来看WebShellKill用法。打开后点“自定义扫描”,打开并选择网站所在文件夹。“检测类型”默认选择全部文件。简单设置后软件就开始查木马了。

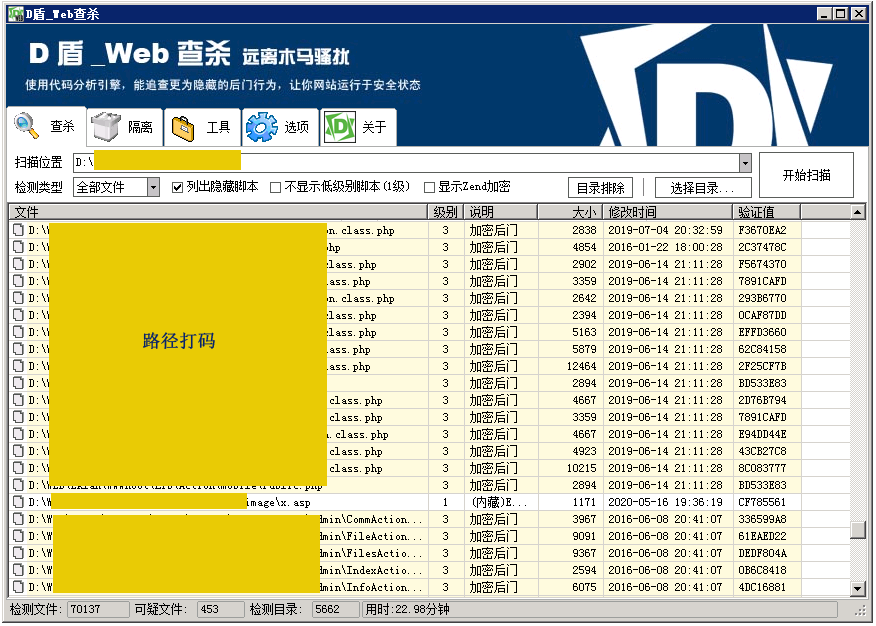

扫马结果

扫马结果

没多久结果出来了。扫描到了众多的可疑文件,看起来是比较头疼的。根据我个人经验在这个软件里我们只要特别注意“级别”列里面是“1”的结果。其他的尽管是标注了可疑文件,但是在我的这个服务器里是一些正常文件。锁定“1”级别的可疑文件后,我们需要进一步分析文件内容。右键文件选择“查看文件”打开文件进行分析。打开后的文件如下:

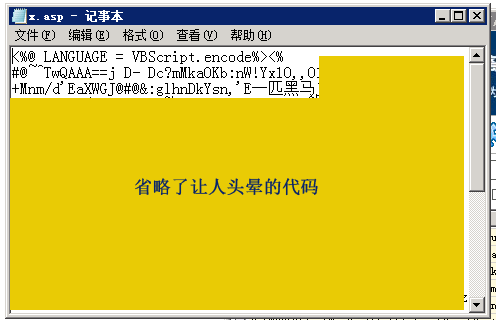

扫马结果-典型木马

扫马结果-典型木马

很明显这是一个木马了。找到了木马大家都知道该怎么做了,打开谋文件粉碎机把它搞成粉末,或许你也会把它留个纪念。

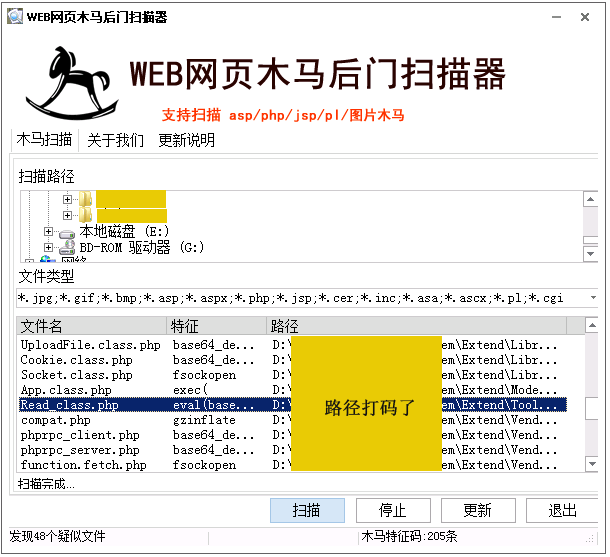

接下来再看看ScanScriptVirus的使用。也很简单,打开后在“扫描路径”框里面选择要查的文件夹,有必要的话设置一下“文件类型”更少的文件后缀类型有助于提高扫描的速度。之后点击“扫描”按钮就开始查马了。经过一段时间的扫描后查找到了如图的结果:

扫马结果

扫马结果

这个扫描结果里面很多可疑文件出来。不过根据我个人经验并不是所有扫描结果文件都有问题。我们只需要注意“特征”列里的“eval”就可以了。右键选择“记事本查看文件”打开文件进行分析。通常要不是很隐蔽的木马打开后都能一眼辨认是否是木马的了。或者如果你很了解自己的服务器上的文件也可以很快辨认木马。

小结:服务器扫马的方式有千万种,选择适合自己的就好了。本次介绍的两个扫描工具是我经常用的,能解决60%的木马了。扫描之后的结果分析是关键所在,必须对服务器上的文件有比较深的了解同时有一点点经验就好了。返回搜狐,查看更多

责任编辑:

本文介绍了如何利用WebShellKill和ScanScriptVirus两款工具高效检测和分析Web服务器上的木马,通过实例演示了工具的使用方法,强调了结果分析的重要性。

本文介绍了如何利用WebShellKill和ScanScriptVirus两款工具高效检测和分析Web服务器上的木马,通过实例演示了工具的使用方法,强调了结果分析的重要性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?